1、

选择题直接对答案进行搜索

最后只有卿有何妙计能找到答案。

看了别人wp,发现这题与70题呼应

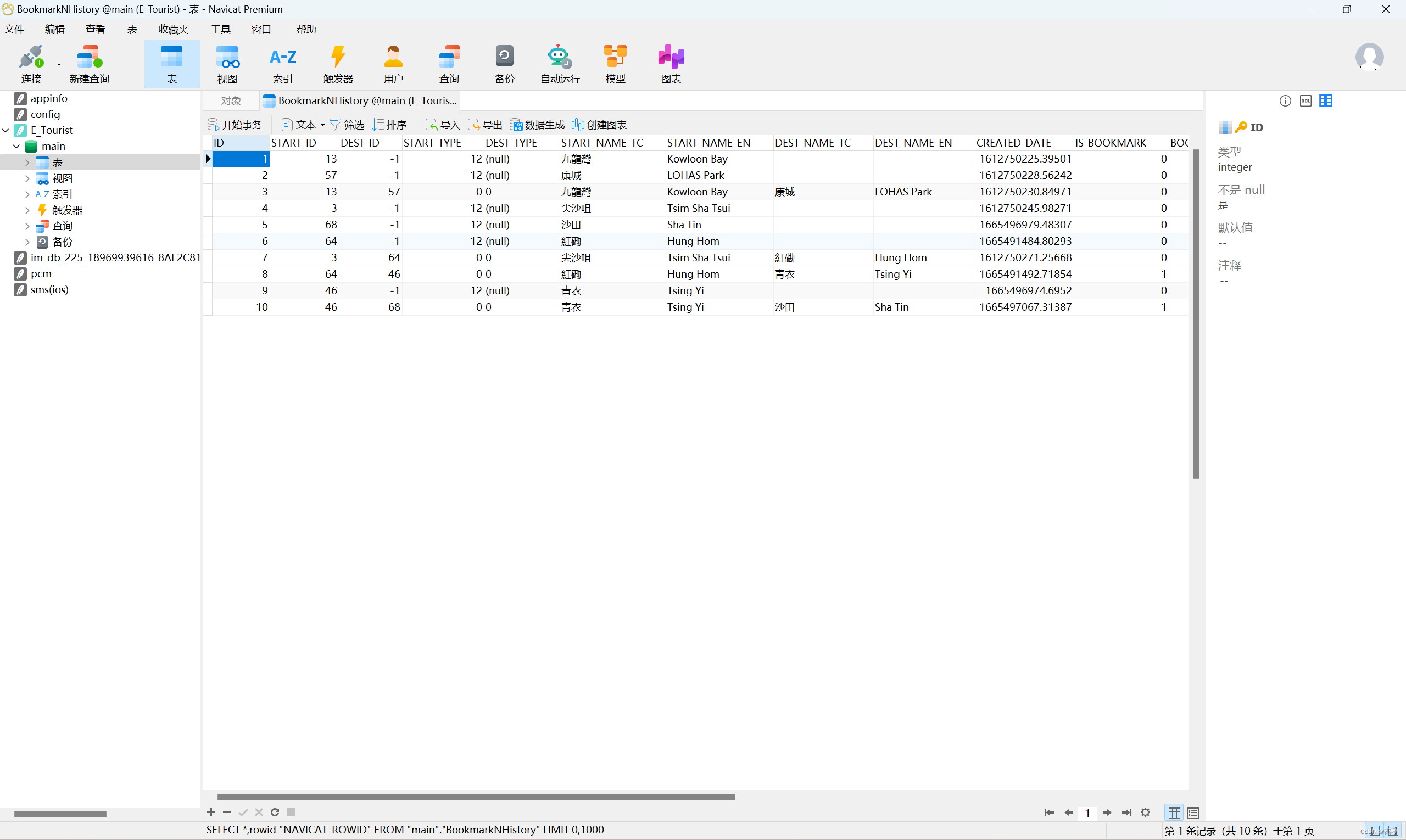

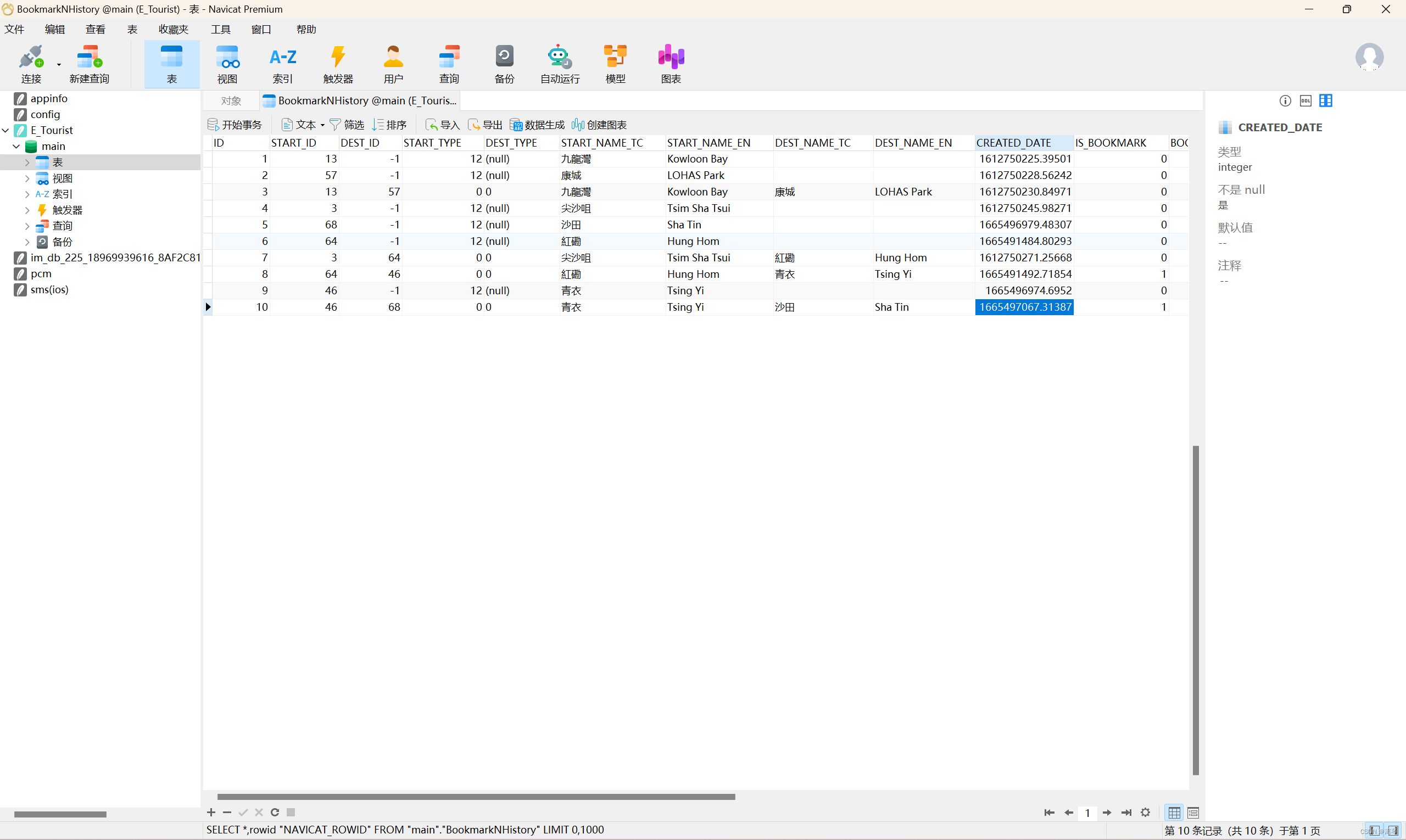

2、

在王晓琳手机文件系统中搜索mtr

在以下路径找到数据库E_Tourist.db

将我们需要找到的时间日期转换成时间戳对比

找到这一条数据

所以是青衣

3、

苹果的iOS 11更新后,iPhone 7及其后硬件,在拍摄照片时默认存储为HEIC格式,直接看手机文件系统中的heic格式图片

从序号3到92一共90张照片

4、

在照片中发现当天拍摄的地标

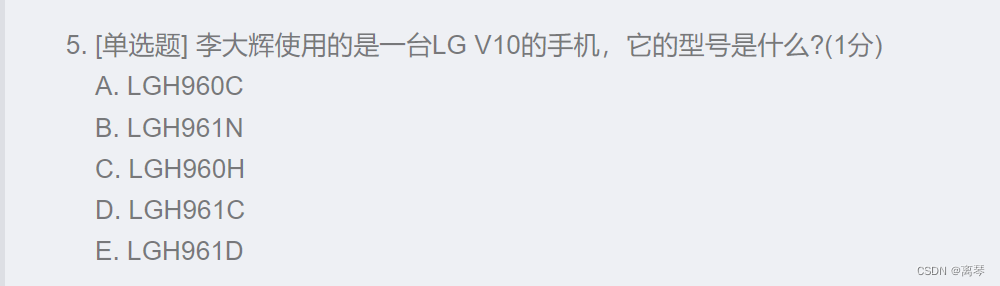

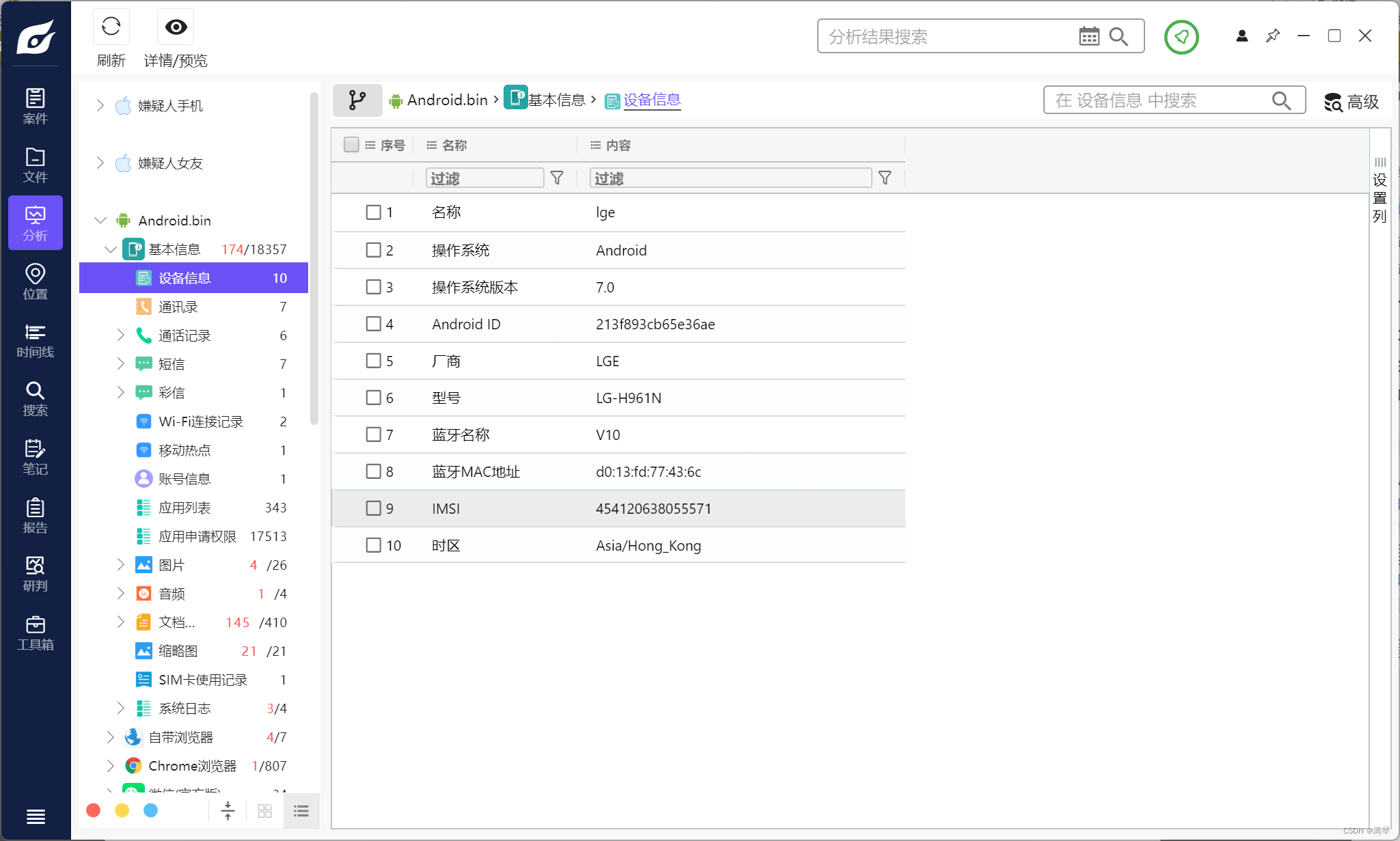

5、

B

6、

比对浏览器和百度的搜索记录后,发现护肤品的数量最多

7、

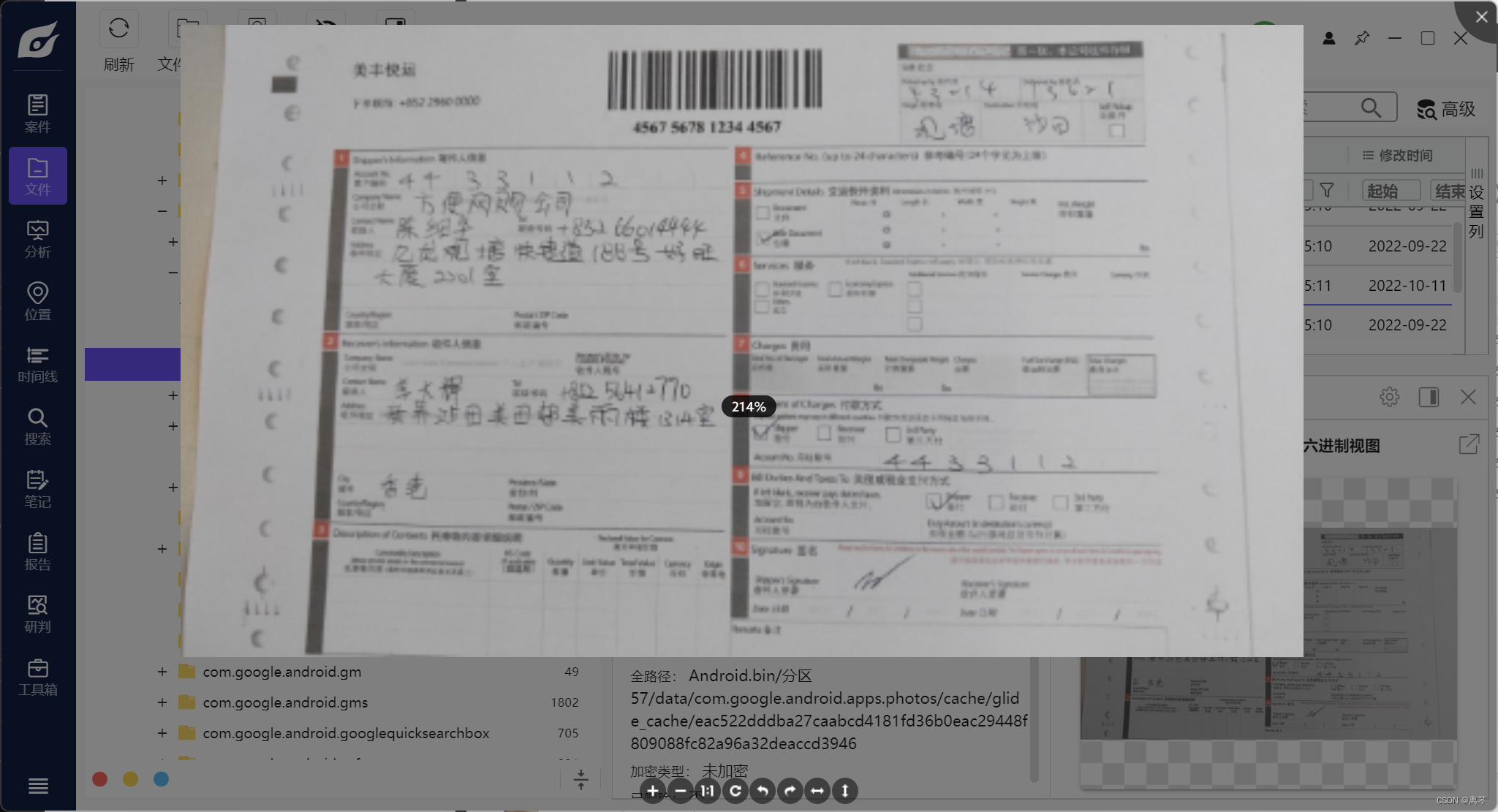

短信等通知都没找到,在图片里面寻找

该路径

4567567812344567

8、

找到存储邮件的数据库

打开后在conversation表中找到

9、

找到在同一个数据库中的message表中找到(相同的conversation值)

10、

找到该邮件寄送地址https://mail.google.com, ping一下查看链接

找到ip 142.251.42.229

11、

之前翻照片翻到了疑似密码的一张图片

之前翻照片翻到了疑似密码的一张图片

尝试后发现正确,C

12、

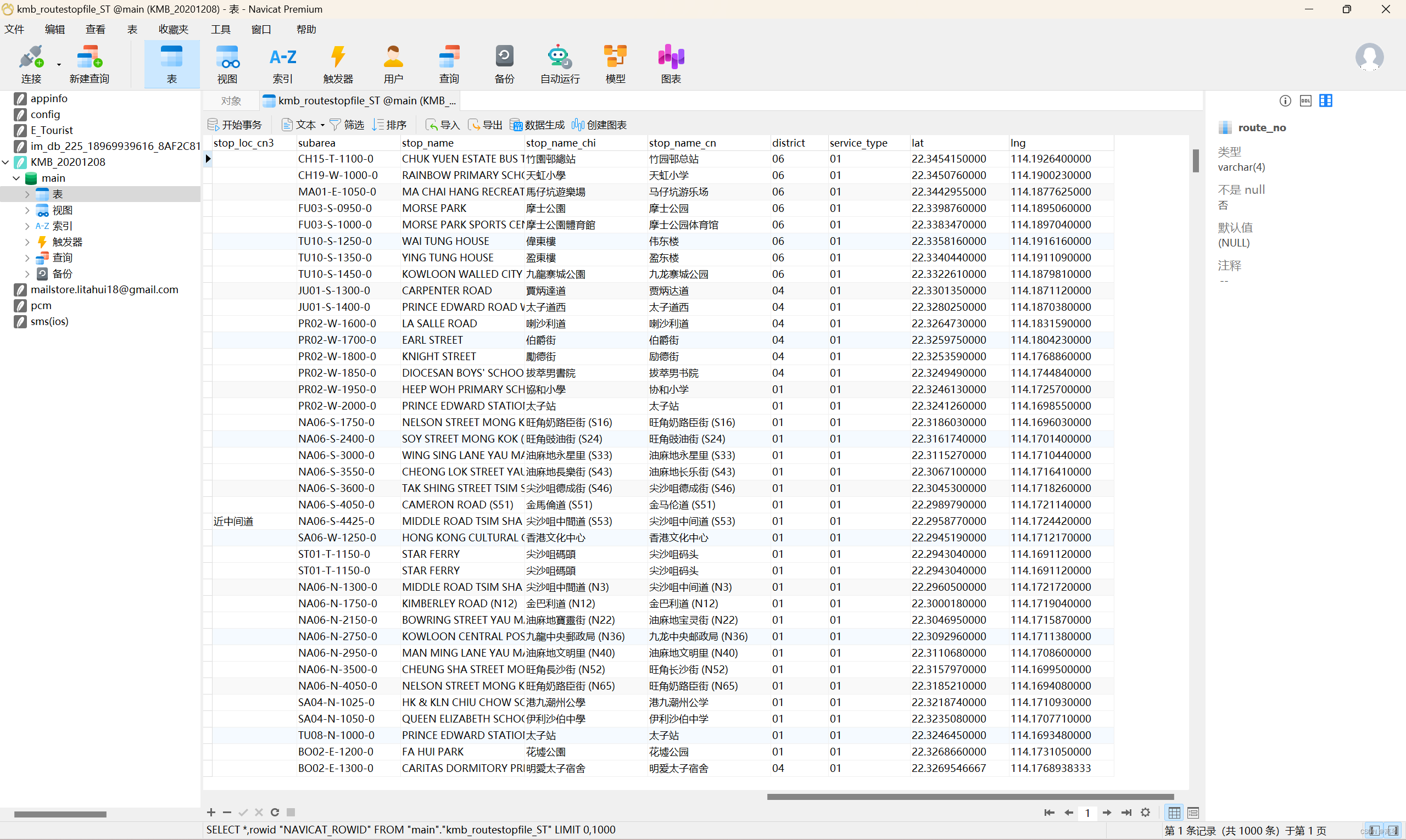

找到数据库

搜索经纬度找到

CE1453

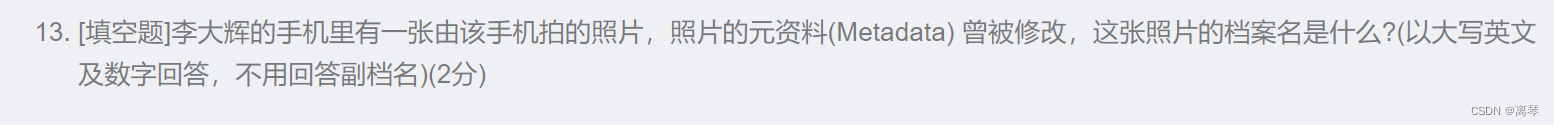

13、

创建时间和修改时间不同,被修改过

14、

在一个文档中找到职员证

15、

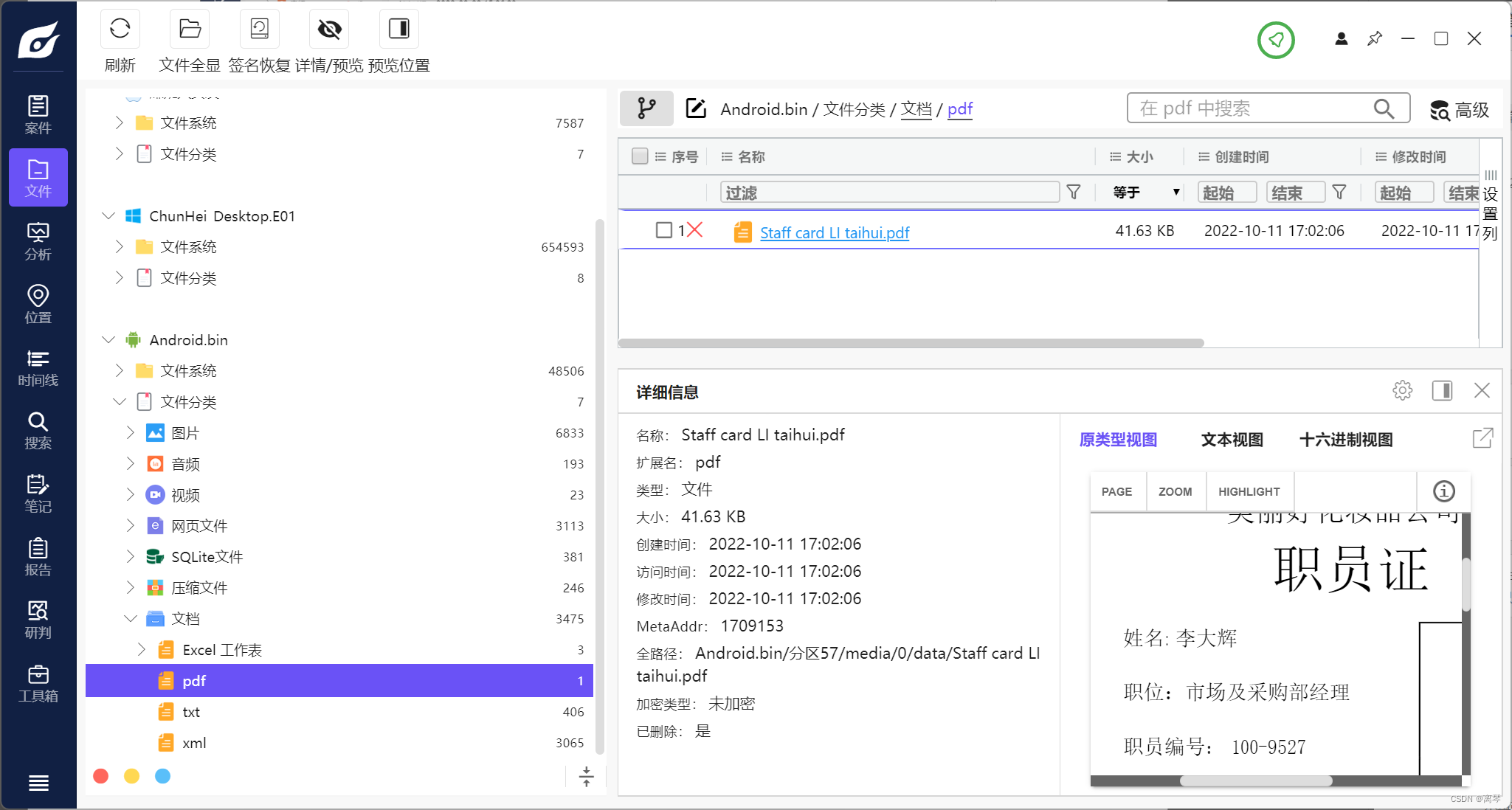

在信息中找到

G-785186

16、

直接找到

17、

在照片中找到

看起来应该是酒店

18、

查看嫌疑人手机相册最近删除,只有一张照片

19、

在俩人的聊天记录中找到了文件,将他导出

用010 editor(十六进制查看器)查看

文件签名也就是文件头,前八位

20、

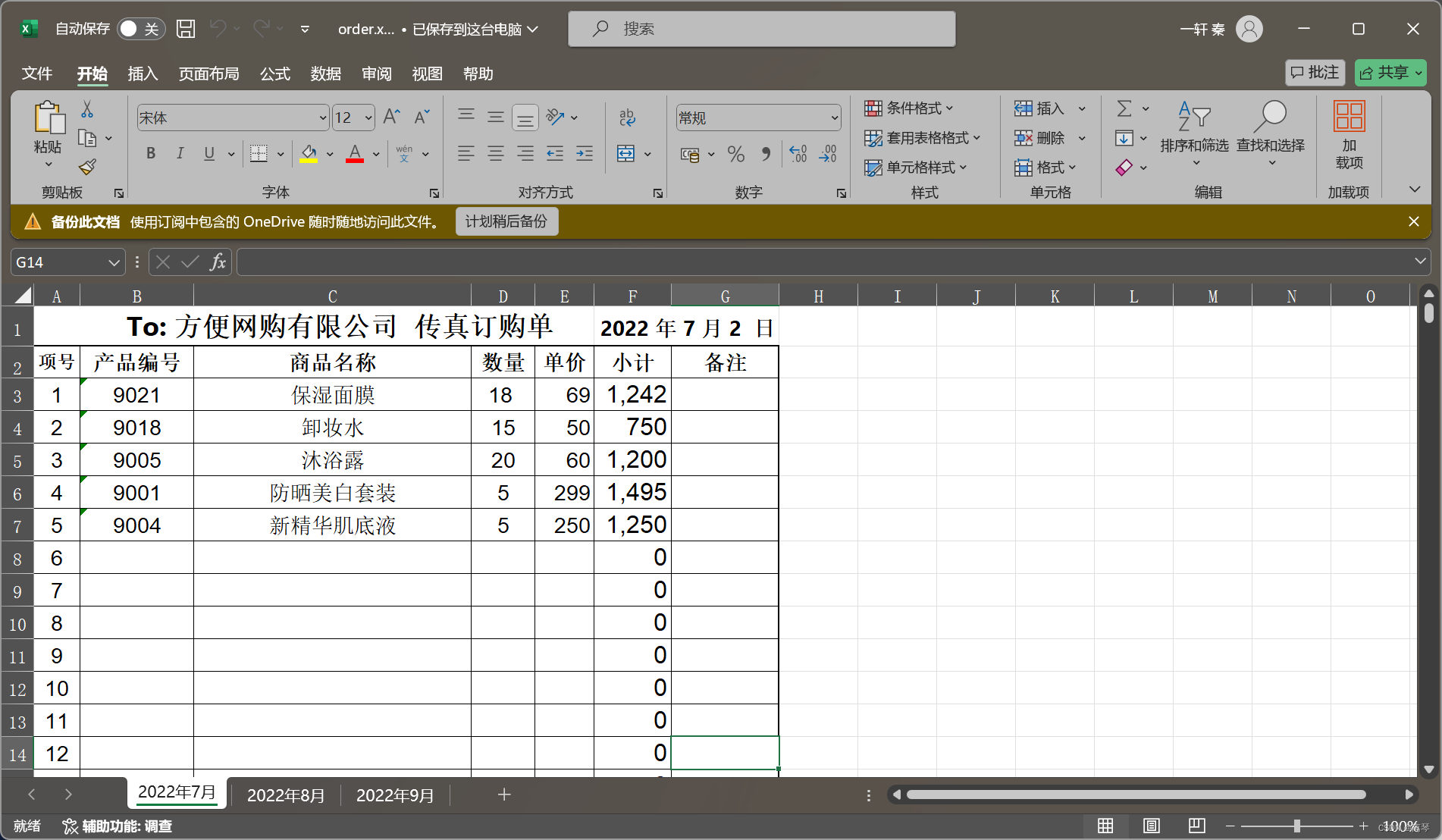

查了一下,这个文件头是xls或者word的文件头,而不是pdf

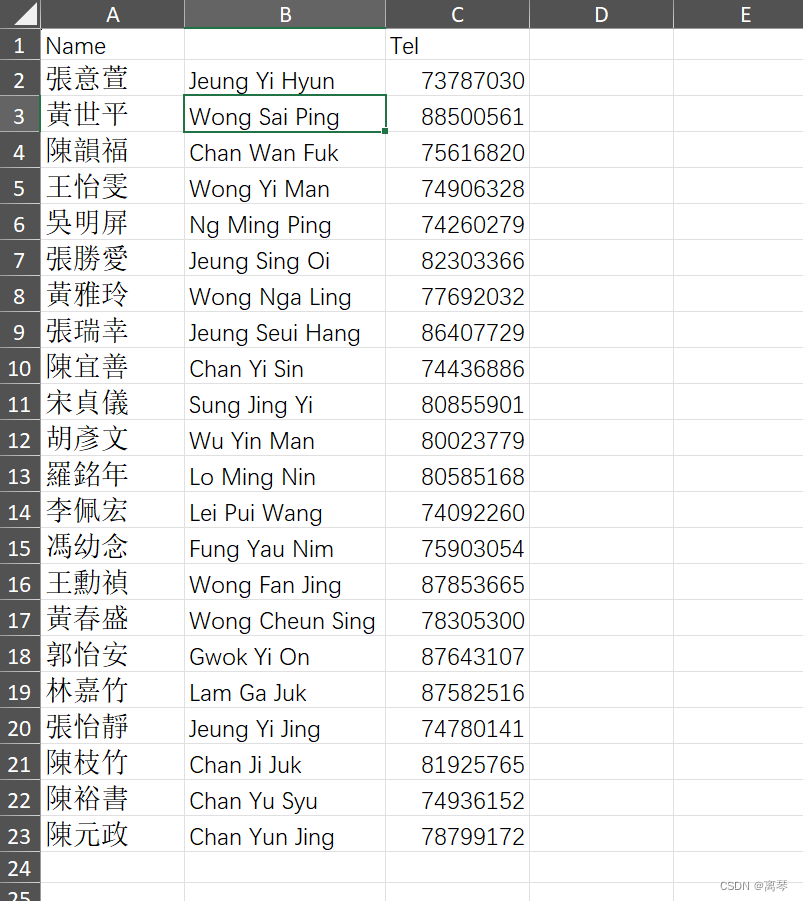

改后缀名为xls后打开

对比嫌疑人记录的受害者姓名,发现Wong Sai Ping名字重复

21、

找到出行app Waze

找到waze数据文件夹,发现一个数据库,打开查看

将2022年10月17日00:00:00和18日00:00:00转换为时间戳

开头应该是166593600—1666022400之间,在数据库中查找

找到沙田站

22、

同上题图,1665981900

23、

打开图片数据库,发现一个较为突兀的名字

0730,1401,1402

其中1401,1402能被搜索到,0730不能,嫌疑较大

根据他的修改时间来找

找到文件名IMG_0446.HEIC

24、

同上题数据库

Imported by Bundle Identifier

表格名是Imported by Bundle Identifier

应该是导入的意思

25、

苹果分享,没有这个选项,C

26、

同23,IMG_0730.HEIC

27、

发现只有一个备忘录打不开

Halo

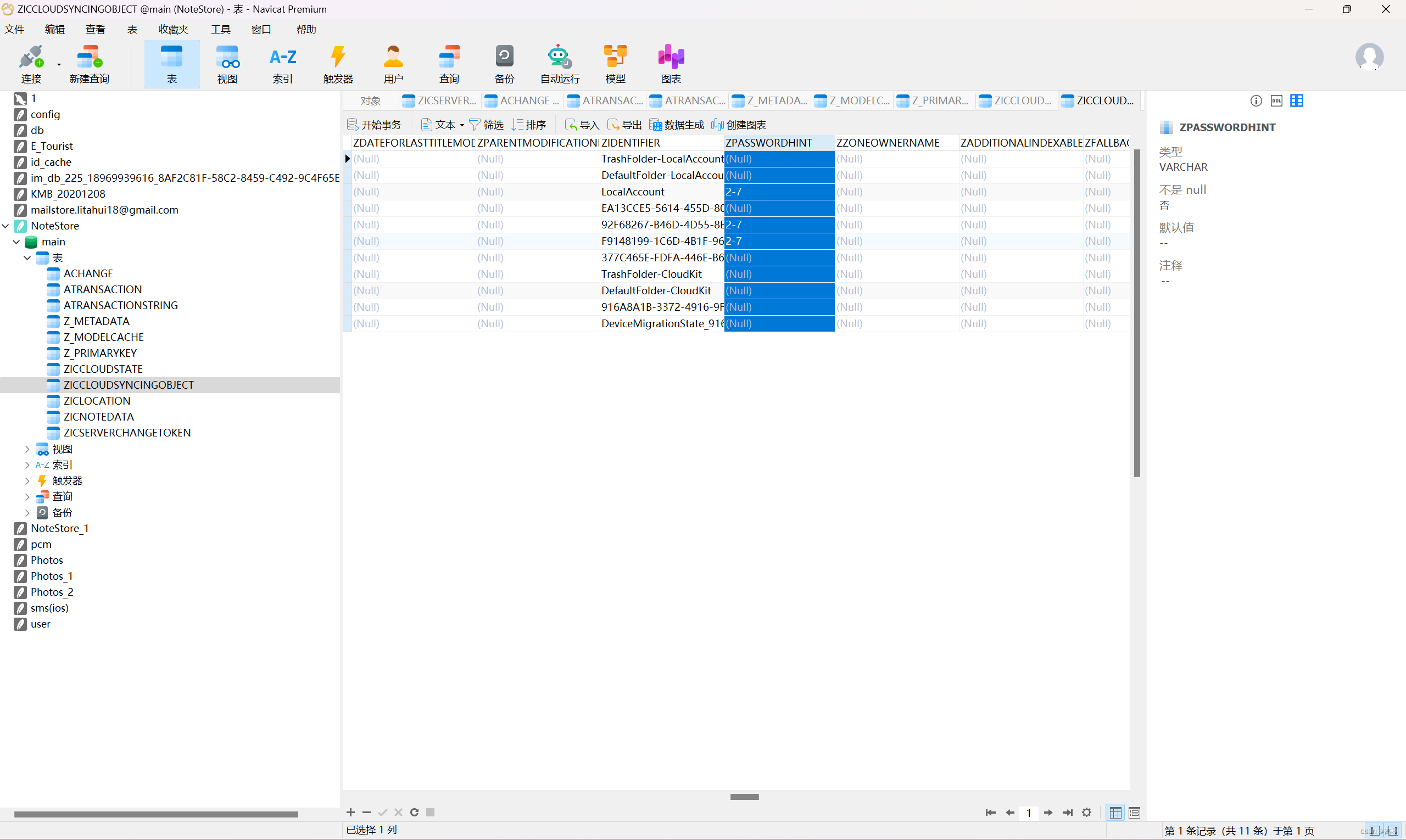

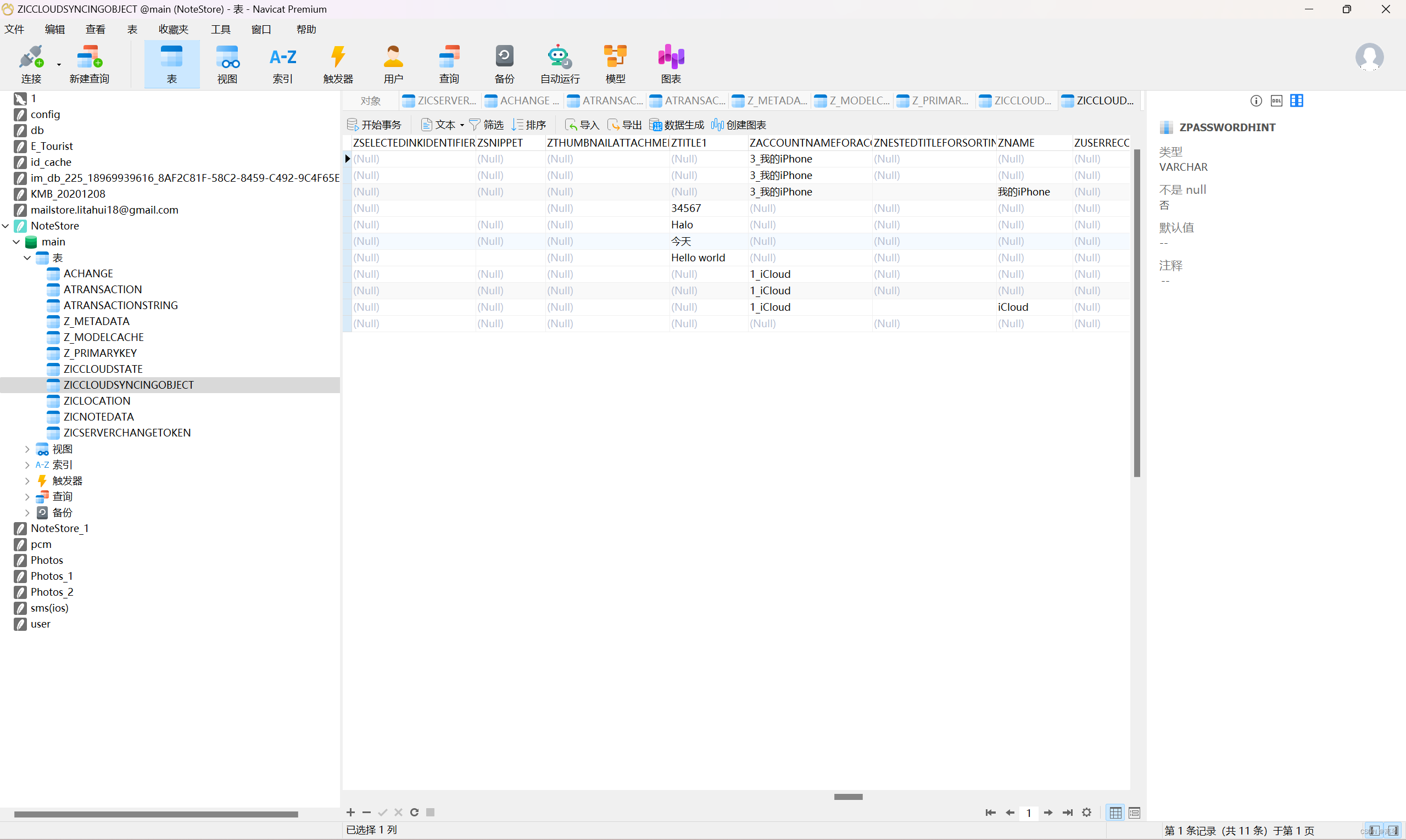

28、

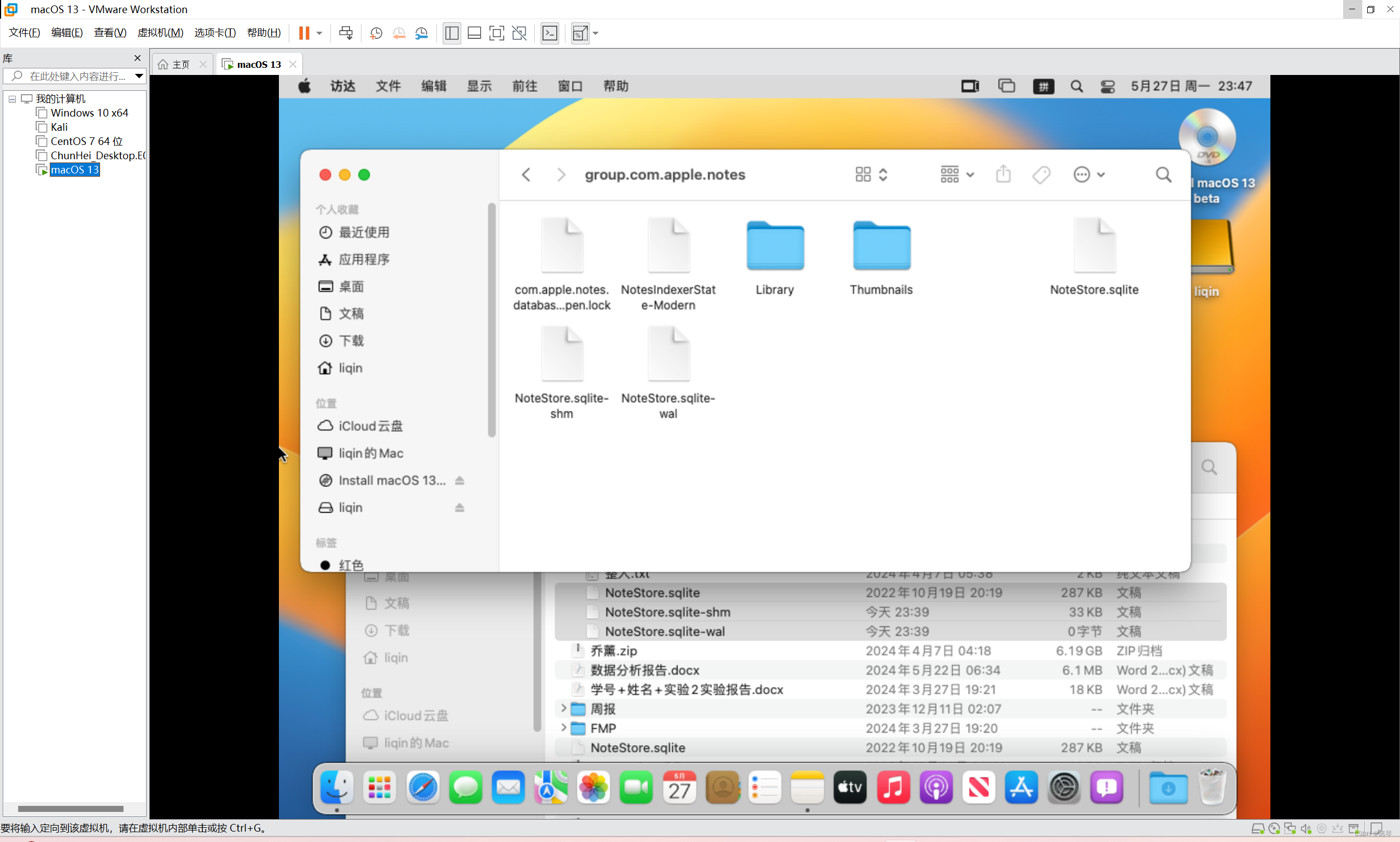

先做一个mac虚拟机,在其~/Library/Group Containers/group.com.apple.notes目录下,将原本的NoteStore.sqlite等三个数据库文件替换

打开备忘录,发现Halo需要输入密码,在NoteStore.sqlite中找到密码为234567,打开后发现内容是123456

29、

发现不够细致,把计算机仿真起来看看

选A

30、

直接在索引里面搜索VPN得到答案:ExpressVPN

其次,桌面就有

31、

同上题,找到后直接查看他的创建时间

2022-09-15 20:33:27

32、

在桌面发现了一个软件Electrum

网上搜索发现是比特币钱包

BITCOIN

33、

同上,打开Electrum查看

钱包名为:tellaw_ieh

34、

直接用火眼分析软件+桌面查看

所以是ABCE

35、

直接用火眼分析软件查看他的历史浏览记录

排序后应该是WhatsApp

36、

直接搜索,因为有繁体字所以只搜索了“教”

BCDE

37、

直接查看属性

C:\Users\HEI\AppData\Local\Programs\signal-desktop\Signal.exe

38、

随意找一个聊天记录,右键,跳转到源文件

DBSQLITE

39、

打开数据库db.sqlite,发现需要密码,但是signal的密钥是明文保存在路径%AppData/signal/config.json

找到密钥:45cc1769003bb596166e0d5a01ad20bb056392cc690618764a5204da28476e1b

一共五个联系人,其中要去掉号主自己,四个

40、

直接就有

85270711901

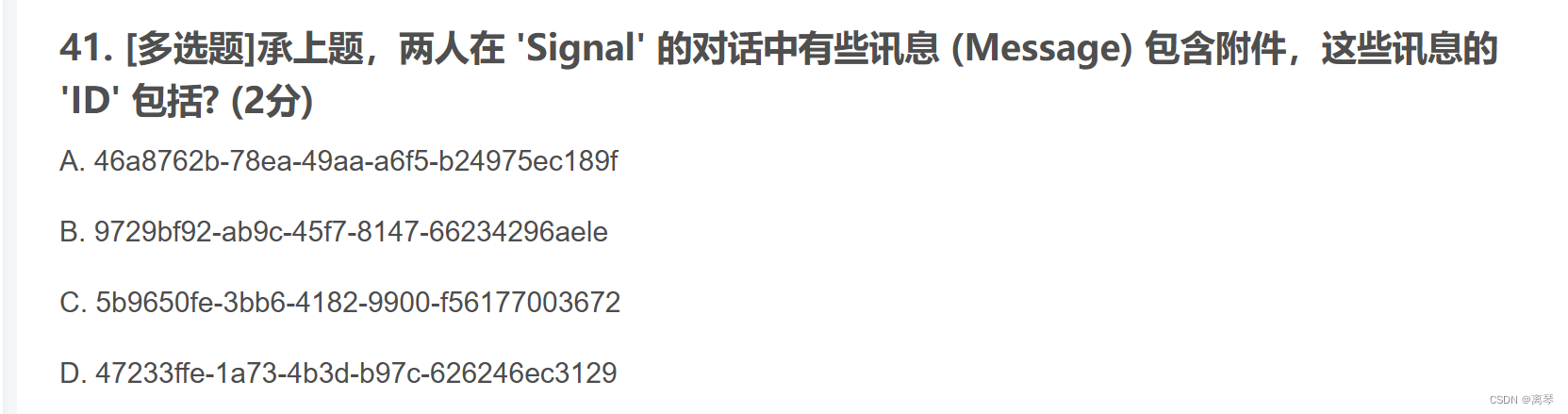

41、

查看数据库表message,hasattachment一列,0为无附件,1为有附件

AB

42、

聊天记录直接查看得到

43、

问的是VM,直接查看嵌套证据识别

1个,A

44、

D

45、

火眼跑一下先

D

46、

试着仿真虚拟机,先用火眼仿真软件重置密码为123456,打开

cat /etc/ftpusers,列出所有ftp用户

AE

47、

用网探连接,查看网站列

AE

48、

都打开看看,最后发现是C

49、

答案就是上一题的图片之一

D

50、

在/var/www/html/post/index.php中找到

C

Btw,这题做烦了,直接打开网站首页就可以了

51、

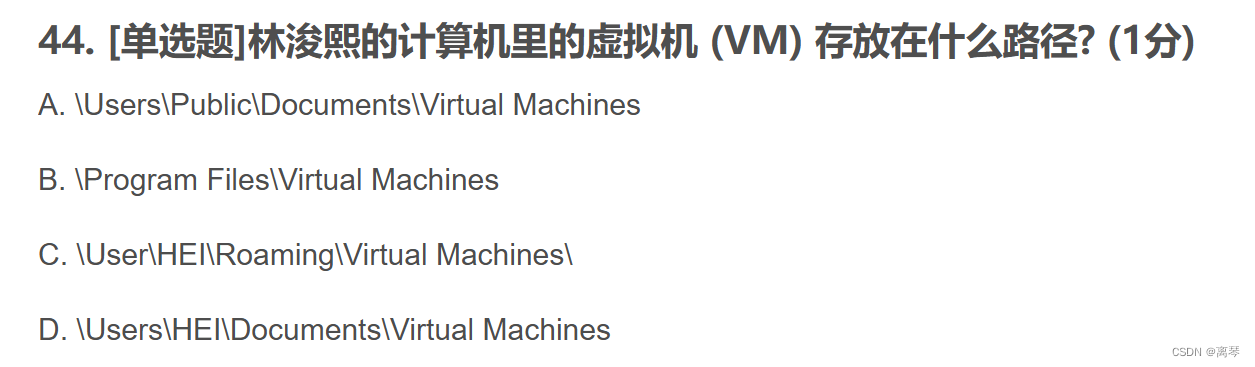

尝试随意输入数据后上传

发现应该是保存在了process.php中,打开看看

把结果写在了“vu.txt”

VUTXT

52、

根据上题,存在A产生档案的行为,另外发现了SMTP协议,存在B发出邮件的行为

AB

53、

直接查看process.php文件得到

RTATSCEUCPACOCBDACS

54、

直接看前台要我们输入哪些信息

ABE

55、

网探软件直接查看获得

5D58C024174DD06DF1C4D41D8D44B485E3080422374971005270588204CA3B82

56、

用docker ps -a命令查看到有一个ca开头的数据库,将他开启

是将本机的43306端口映射至了容器的3306

43306

57、

在历史命令中找到

2WSX3EDC

58、

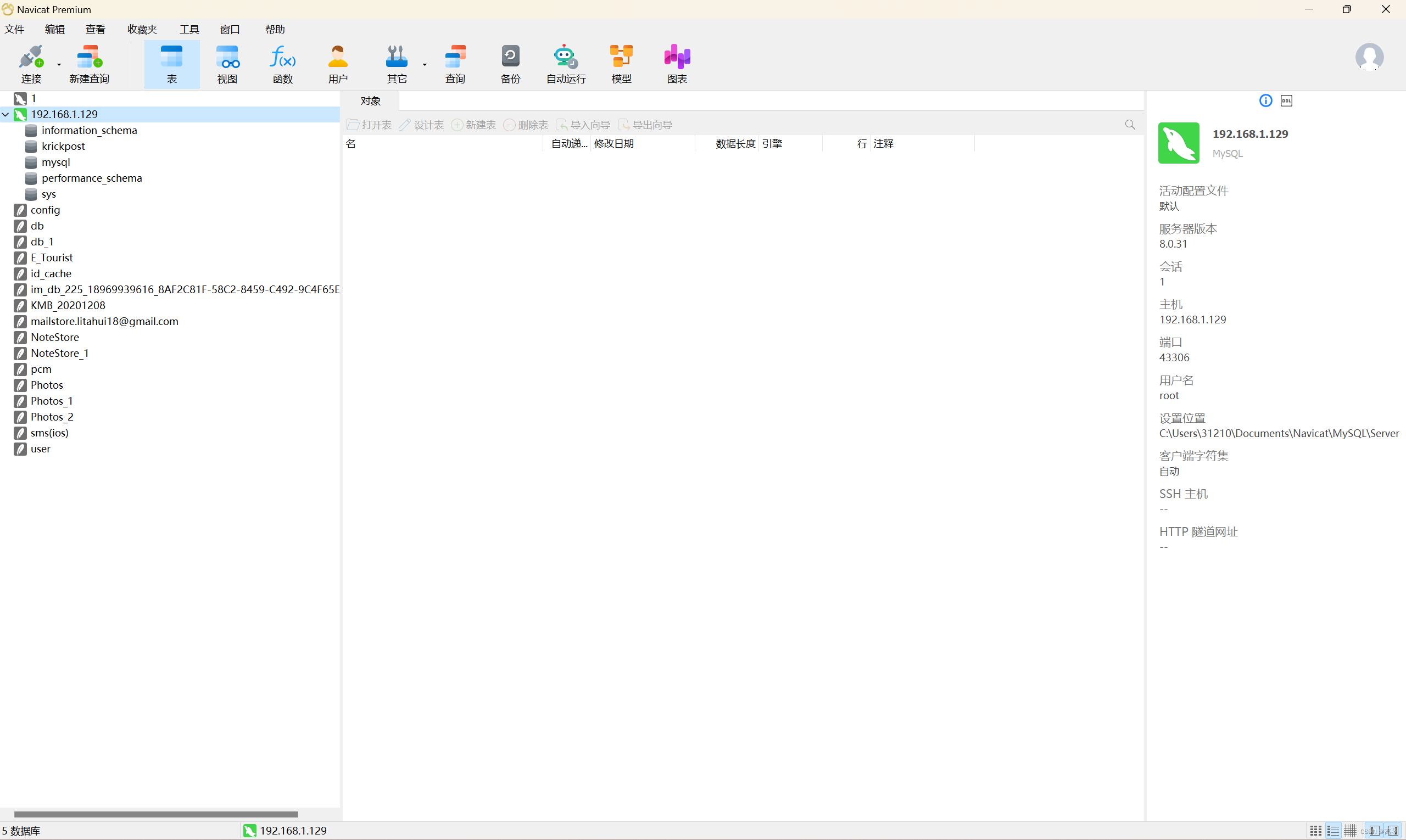

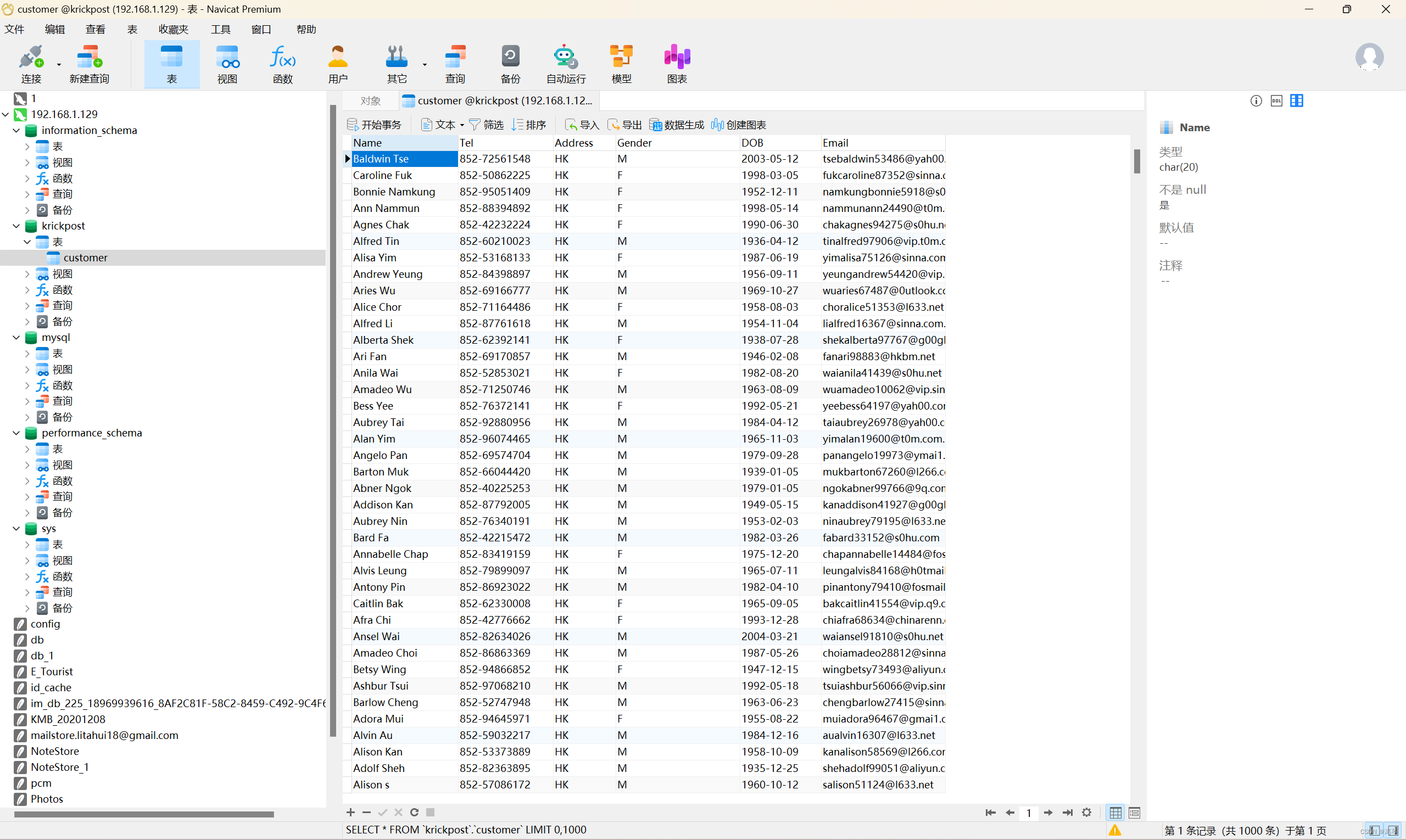

用navicat连接数据库看一下

账号root,密码2wsx3edc

在krickpost中发现大量个人信息

KRICKPOST

59、

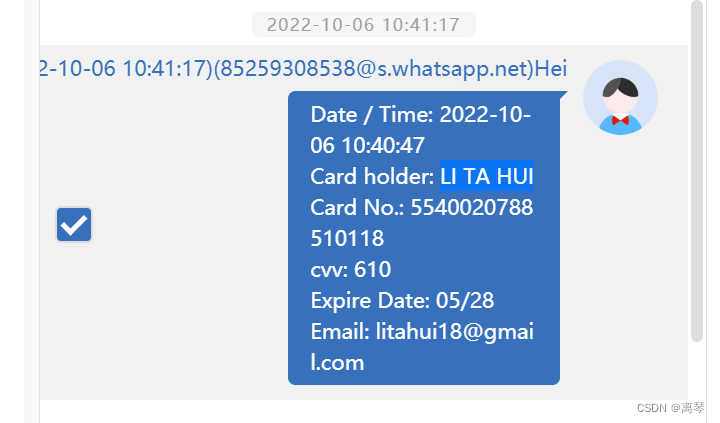

在之前嫌疑人手机中发现李大辉的英文名

LI TA HUI,用这个名字在数据库中查找

19850214

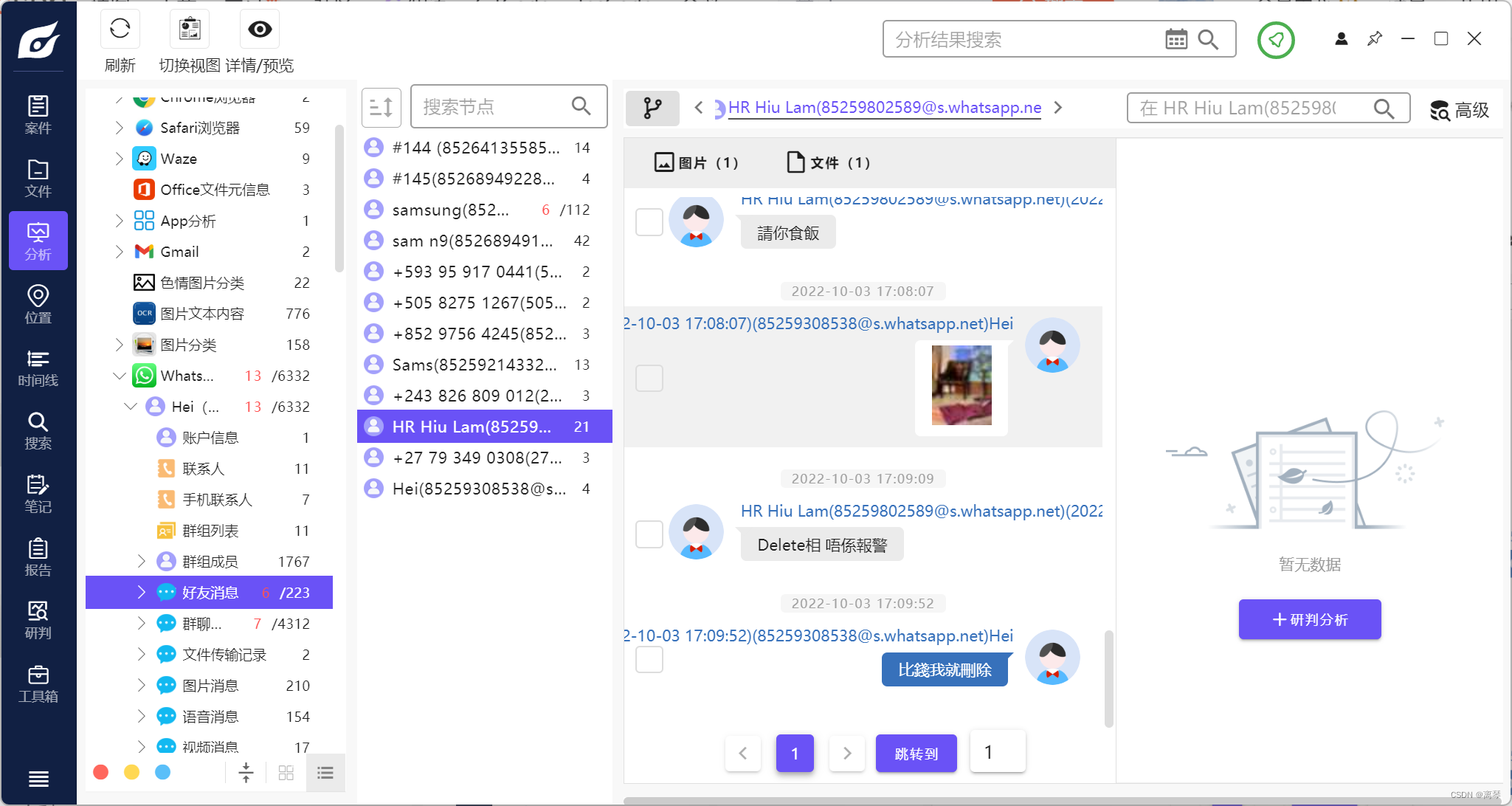

60、

诈骗+勒索

交易毒品

ABD

61、

352978115584444

62、

ABD

63、

A

64、

AE0D6735BBE45B0B8F1AB7838623D9C8

65、

B

66、

A

67、

D

68、

D

69、

A

70、

同第一题,A

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?