目录

实验目的

使用IPSEC VPN技术实现两端私网的通讯

实验过程

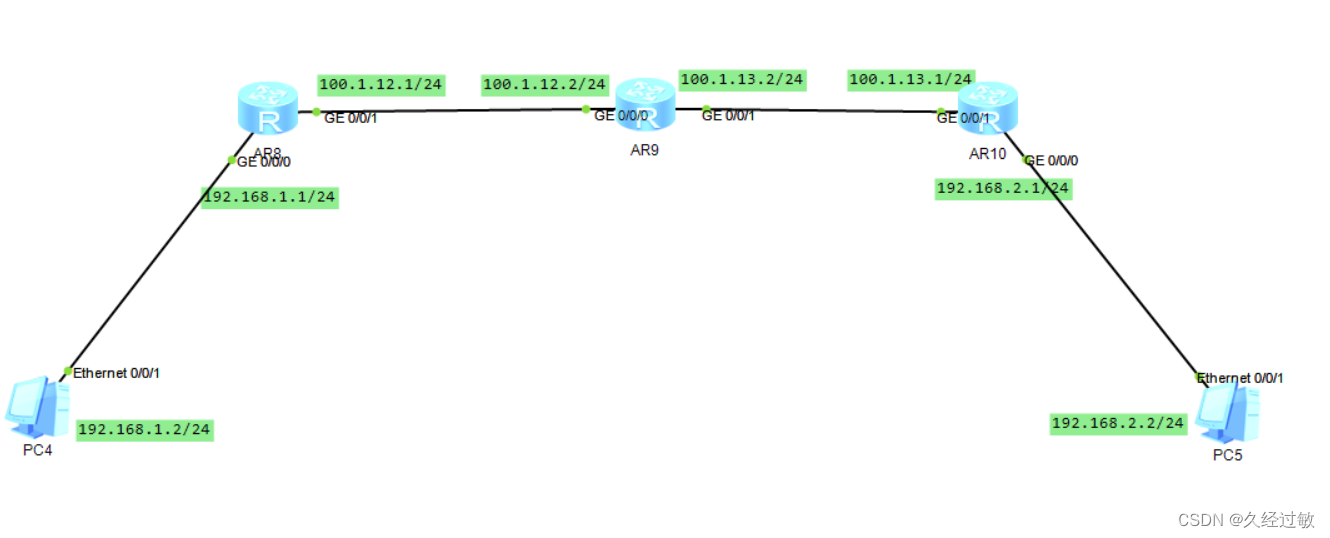

IP地址配置如图(中间的路由器只配置IP地址)

最左边的路由器配置

1.抓取感兴趣的流量

[R1]acl 3000

[R1-acl-adv-3000]rule permit ip source 192.168.1.0 0.0.0.255 destination 192.168.2.0 0.0.0.255

2.配置IKE SA的安全提议

[R1-ike-proposal-1]ike proposal 1 //安全提议编号

[R1-ike-proposal-1]encryption-algorithm aes-cbc-128 //加密算法

[R1-ike-proposal-1]dh group2 //DH算法

[R1-ike-proposal-1]authentication-algorithm md5 //认证算法

[R1-ike-proposal-1]authentication-method pre-share //认证模式

[R1-ike-proposal-1]sa duration 3600 //密钥周期

3.配置IKE SA的身份认证信息

ike peer kkk v1

exchange-mode main //设置为主模式

pre-shared-key simple key123 //预共享密钥

ike-proposal 1 //调用安全提议编号

remote-address 100.1.13.1 //对方IP地址

4.配置IPSEC的提议安全参数

ipsec proposal kkk

esp authentication-algorithm sha1 //封装与认证算法

esp encryption-algorithm 3des //封装与加密算法

encapsulation-mode tunnel //封装模式

5.配置安全策略集

ipsec policy kkk 1 isakmp //定义安全策略集编号与协议

security acl 3000 //调用感兴趣流

ike-peer kkk //调用身份认证信息

proposal kkk //调用IPSEC SA 提议

6.在接口调安全策略集

ipsec policy kkk //在公网接口调用策略最右边的路由器配置

1.抓取感兴趣的流量

[R1]acl 3000

[R1-acl-adv-3000]rule permit ip source 192.168.2.0 0.0.0.255 destination 192.168.1.0 0.0.0.255

2.配置IKE SA的安全提议

[R1-ike-proposal-1]ike proposal 1 //安全提议编号

[R1-ike-proposal-1]encryption-algorithm aes-cbc-128 //加密算法

[R1-ike-proposal-1]dh group2 //DH算法

[R1-ike-proposal-1]authentication-algorithm md5 //认证算法

[R1-ike-proposal-1]authentication-method pre-share //认证模式

[R1-ike-proposal-1]sa duration 3600 //密钥周期

3.配置IKE SA的身份认证信息

ike peer kkk v1

exchange-mode main //设置为主模式

pre-shared-key simple key123 //预共享密钥

ike-proposal 1 //调用安全提议编号

remote-address 100.1.12.1 //对方IP地址

4.配置IPSEC的提议安全参数

ipsec proposal kkk

esp authentication-algorithm sha1 //封装与认证算法

esp encryption-algorithm 3des //封装与加密算法

encapsulation-mode tunnel //封装模式

5.配置安全策略集

ipsec policy kkk 1 isakmp //定义安全策略集编号与协议

security acl 3000 //调用感兴趣流

ike-peer kkk //调用身份认证信息

proposal kkk //调用IPSEC SA 提议

6.在接口调安全策略集

ipsec policy kkk //在公网接口调用策略实验结果

抓包结果

均进行了加密只能获得源末IP

1306

1306

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?