先自我介绍一下,小编浙江大学毕业,去过华为、字节跳动等大厂,目前阿里P7

深知大多数程序员,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

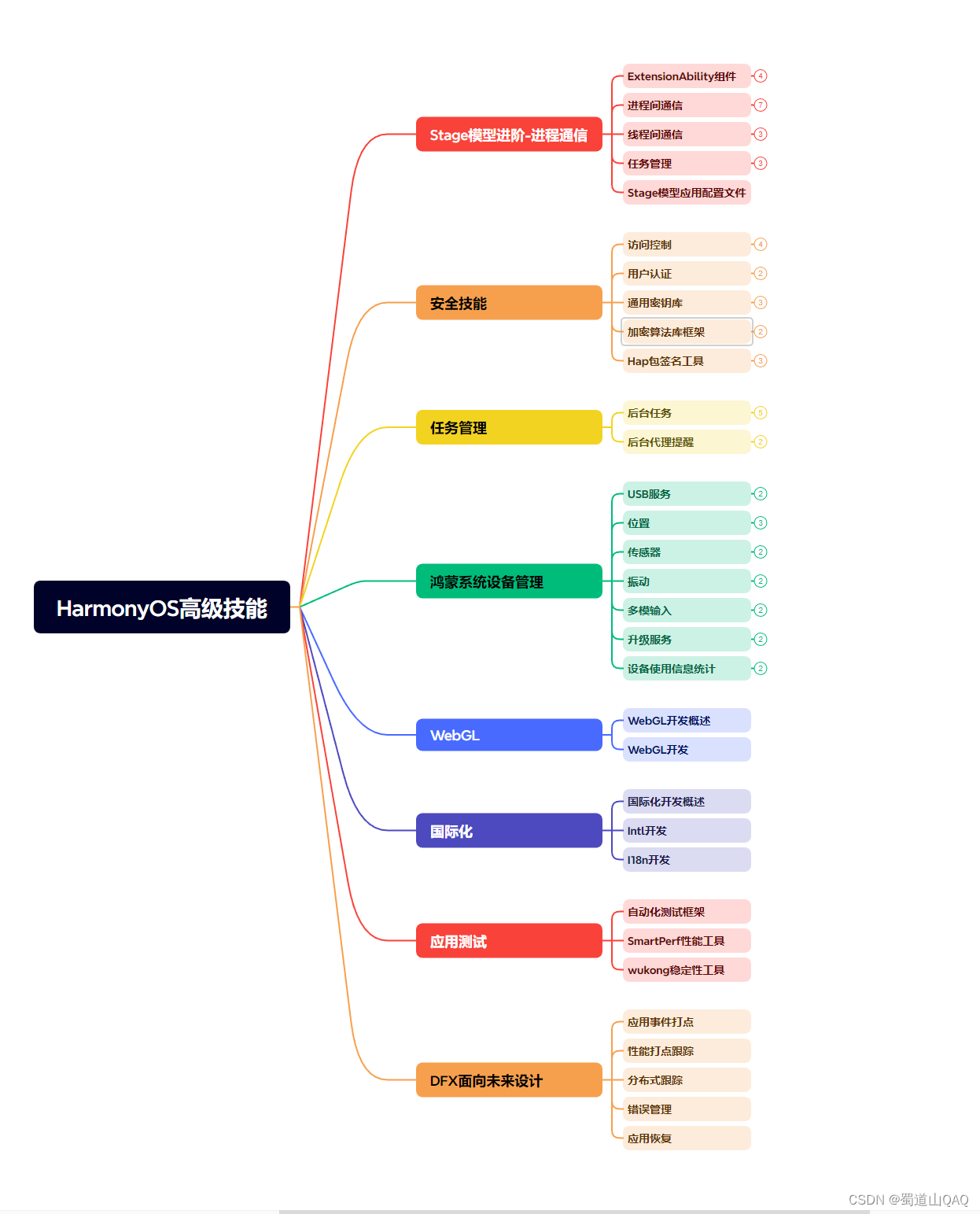

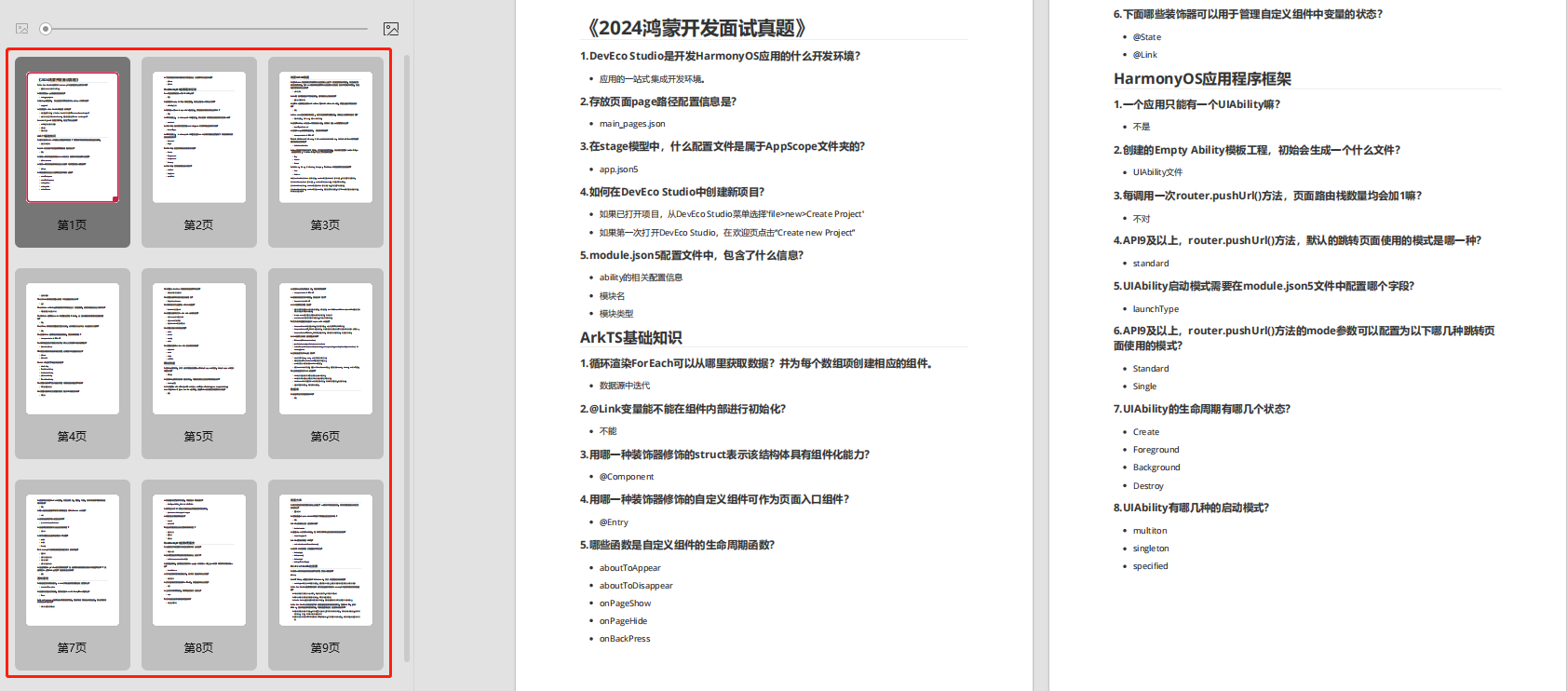

因此收集整理了一份《2024年最新HarmonyOS鸿蒙全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,涵盖了95%以上鸿蒙开发知识点,真正体系化!

由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新

如果你需要这些资料,可以添加V获取:vip204888 (备注鸿蒙)

正文

以太网,Linux“Cooked”数据包捕获

IP,TCP,UDP,ICMP,IGMP,ARP

支持IPv4和IPv6

NMB和SMB1,SMB2和SMB3(高级实现)

MSRPC版本5,通过不同的传输协议:TCP,SMB / TCP,SMB/NetBIOS和HTTP

使用密码/哈希/票据/密钥进行简单的NTLM和Kerberos身份验证

部分或完全实现以下MSRPC接口:EPM,DTYPES,LSAD,LSAT,NRPC,RRP,SAMR,SRVS,WKST,SCMR,BKRP,DHCPM,EVEN6,MGMT,SASEC,TSCH,DCOM,WMI

部分TDS(MSSQL)和LDAP协议实现。

获得Impacket

已编译的当前版本和以前的版本

开源分支

程序安装

快速开始

获取最新的稳定版本,将其解压缩并执行命令pip install . 然后在它的目录中运行。

安装要求

Python解释器,已知Python 2.6/2.7和Python 3.6可以运行

如果您想运行这些示例,并且您的python<2.7,那么需要安装argparse包,以便它们正常执行。

对于Kerberos支持,您将需要安装pyasn1包

对于加密操作,您将需要安装pycryptodomex包

对于某些示例,您将需要安装pyOpenSSL(rdp_check.py)和ldap3(ntlmrelayx.py)

对于ntlmrelayx.py你还需要安装ldapdomaindump,flask并ldap3

如果你在Windows下,你将需要安装 pyReadline

最近发布的Impacket

安装

为了安装源,请从解压缩Impacket包的目录中执行以下命令:pip install . 这将把类安装到默认的Python模块路径中; 请注意,您可能需要特殊的权限才能在那里进行写入。有关setup.py中可用的命令和选项的详细信息,请运行python setup.py --help-commands

测试

如果您想要运行库测试用例,您需要主要做三件事:

安装和配置Windows 2012 R2域控制器。

确保远程注册表(RemoteRegistry)服务已启用并正在运行。

使用必要的信息配置dcetest.cfg文件

安装tox(pip install tox)

完成后,您可以运行tox并等待结果。如果一切顺利,所有测试用例都应该通过。您还可以在impacket/tests/htlmcov/index.html上找到一个被覆盖的HTML报告

IMPACKET中包含以下工具

远程执行

psexec.py:类似PSEXEC的功能示例,使用remcomsvc(https://github.com/kavika13/remcom)

smbexec.py:与使用remcomsvc的psexec w/o类似的方法。这里描述了该技术。我们的实现更进一步,实例化本地smbserver以接收命令的输出。这在目标计算机没有可写共享可用的情况下很有用。

atexec.py:此示例通过Task Scheduler服务在目标计算机上执行命令,并返回已执行命令的输出。

wmiexec.py:通过Windows Management Instrumentation使用的半交互式shell,它不需要在目标服务器上安装任何服务/代理,以管理员身份运行,非常隐蔽。

dcomexec.py:类似于wmiexec.py的半交互式shell,但使用不同的DCOM端点。目前支持MMC20.Application,ShellWindows和ShellBrowserWindow对象。

GetTGT.py:指定密码,哈希或aesKey,此脚本将请求TGT并将其保存为ccache

GetST.py:指定ccache中的密码,哈希,aesKey或TGT,此脚本将请求服务票证并将其保存为ccache。如果该帐户具有约束委派(具有协议转换)权限,您将能够使用-impersonate参数代表另一个用户请求该票证。

GetPac.py:此脚本将获得指定目标用户的PAC(权限属性证书)结构,该结构仅具有正常的经过身份验证的用户凭据。它通过混合使用[MS-SFU]的S4USelf +用户到用户Kerberos身份验证组合来实现的。

GetUserSPNs.py:此示例将尝试查找和获取与普通用户帐户关联的服务主体名称。

GetNPUsers.py:此示例将尝试为那些设置了属性“不需要Kerberos预身份验证”的用户获取TGT(UF_DONT_REQUIRE_PREAUTH).输出与JTR兼容

ticketer.py:此脚本将从头开始或基于模板(根据KDC的合法请求)创建金/银票据,允许您在PAC_LOGON_INFO结构中自定义设置的一些参数,特别是组、外接程序、持续时间等。

raiseChild.py:此脚本通过(ab)使用Golden Tickets和ExtraSids的基础来实现子域到林权限的升级。

Windows Secrets

secretsdump.py:

执行各种技术从远程机器转储Secrets,而不在那里执行任何代理。对于SAM和LSA Secrets(包括缓存的凭据),然后将hives保存在目标系统(%SYSTEMROOT%\ Temp目录)中,并从中读取其余数据。对于DIT文件,我们使用dl_drsgetncchanges()方法转储NTLM哈希值、纯文本凭据(如果可用)和Kerberos密钥。它还可以通过使用smbexec/wmiexec方法执行的vssadmin来转储NTDS.dit.如果脚本不可用,脚本将启动其运行所需的服务(例如,远程注册表,即使它已被禁用)。运行完成后,将恢复到原始状态。

mimikatz.py:用于控制@gentilkiwi开发的远程mimikatz RPC服务器的迷你shell

服务器工具/ MiTM攻击

ntlmrelayx.py:此脚本执行NTLM中继攻击,设置SMB和HTTP服务器并将凭据中继到许多不同的协议(SMB,HTTP,MSSQL,LDAP,IMAP,POP3等)。该脚本可以与预定义的攻击一起使用,这些攻击可以在中继连接时触发(例如,通过LDAP创建用户),也可以在SOCKS模式下执行。在此模式下,对于每个中继的连接,稍后可以通过SOCKS代理多次使用它

karmaSMB.py:无论指定的SMB共享和路径名如何,都会响应特定文件内容的SMB服务器

smbserver.py:SMB服务器的Python实现,允许快速设置共享和用户帐户。

WMI

wmiquery.py:它允许发出WQL查询并在目标系统上获取WMI对象的描述(例如,从win32_account中选择名称)

wmipersist.py: 此脚本创建/删除wmi事件使用者/筛选器,并在两者之间建立链接,以基于指定的wql筛选器或计时器执行Visual Basic Basic

已知的漏洞

goldenPac.py: 利用MS14-068。保存Golden Ticket并在目标位置启动PSExec会话

sambaPipe.py:该脚本将利用CVE-2017-7494,通过-so参数上传和执行用户指定的共享库。

smbrelayx.py:利用SMB中继攻击漏洞CVE-2015-0005。如果目标系统正在执行签名并且提供了计算机帐户,则模块将尝试通过NETLOGON收集SMB会话密钥。 利用SMB中继攻击漏洞CVE-2015-0005

SMB / MSRPC

smbclient.py:一个通用的SMB客户端,可以允许您列出共享和文件名,重命名,上传和下载文件,以及创建和删除目录,所有这些都是使用用户名和密码或用户名和哈希组合。这是一个很好的例子,可以了解到如何在实际中使用impacket.smb

getArch.py:此脚本将与目标(或目标列表)主机连接,并使用文档化的msrpc功能收集由(ab)安装的操作系统体系结构类型。

rpcdump.py:此脚本将转储目标上注册的RPC端点和字符串绑定列表。它还将尝试将它们与已知端点列表进行匹配。

ifmap.py:此脚本将绑定到目标的管理接口,以获取接口ID列表。它将在另一个界面UUID列表上使用这个列表,尝试绑定到每个接口并报告接口是否已列出或正在侦听。

opdump.py:这将绑定到给定的hostname:port和msrpc接口。然后,它尝试依次调用前256个操作号中的每一个,并报告每个调用的结果。

samrdump.py:从MSRPC套件与安全帐户管理器远程接口通信的应用程序中。它列出了通过此服务导出的系统用户帐户、可用资源共享和其他敏感信息

services.py:此脚本可用于通过[MS-SCMR] MSRPC接口操作Windows服务。它支持启动,停止,删除,状态,配置,列表,创建和更改。

netview.py:获取在远程主机上打开的会话列表,并跟踪这些会话在找到的主机上循环,并跟踪从远程服务器登录/退出的用户

reg.py:通过[ms-rrp]msrpc接口远程注册表操作工具。其想法是提供与reg.exe Windows实用程序类似的功能。=

lookupsid.py:通过[MS-LSAT] MSRPC接口的Windows SID暴力破解程序示例,旨在查找远程用户和组

MSSQL / TDS

mssqlinstance.py:从目标主机中检索MSSQL实例名称。

mssqlclient.py:MSSQL客户端,支持SQL和Windows身份验证(哈希)。它还支持TLS。

文件格式

esentutl.py:Extensibe存储引擎格式实现。它允许转储ESE数据库的目录,页面和表(例如NTDS.dit)

ntfs-read.py:NTFS格式实现。此脚本提供了一个用于浏览和提取NTFS卷的功能小的反弹shell,包括隐藏/锁定的内容

registry-read.py:Windwows注册表文件格式实现。它允许解析脱机注册表配置单元

其他

GetADUsers.py:此脚本将收集有关域用户及其相应电子邮件地址的数据。它还将包括有关上次登录和上次密码设置属性的一些额外信息。

mqtt_check.py:简单的MQTT示例,旨在使用不同的登录选项。可以很容易地转换成帐户/密码暴力工具。

rdp_check.py:[MS-RDPBCGR ]和[MS-CREDSSP]部分实现只是为了达到CredSSP身份验证。此示例测试帐户在目标主机上是否有效。

sniff.py:简单的数据包嗅探器,使用pcapy库来监听在指定接口上传输的包。

sniffer.py:简单的数据包嗅探器,它使用原始套接字来侦听与指定协议相对应的传输中的数据包。

ping.py:简单的ICMP ping,它使用ICMP echo和echo-reply数据包来检查主机的状态。如果远程主机已启动,则应使用echo-reply数据包响应echo探针。

ping6.py:简单的IPv6 ICMP ping,它使用ICMP echo和echo-reply数据包来检查主机的状态。

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

需要这份系统化的资料的朋友,可以添加V获取:vip204888 (备注鸿蒙)

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

.(img-9LsQq4Z5-1713208115453)]

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

2802

2802

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?