CTF-MISC Writeup

1.题目描述:

被嗅探的流量

某黑客潜入到某公司内网通过嗅探抓取了一段文件传输的数据,该数据也被该公司截获,你能帮该公司分析他抓取的到底是什么文件的数据吗

题目分析:

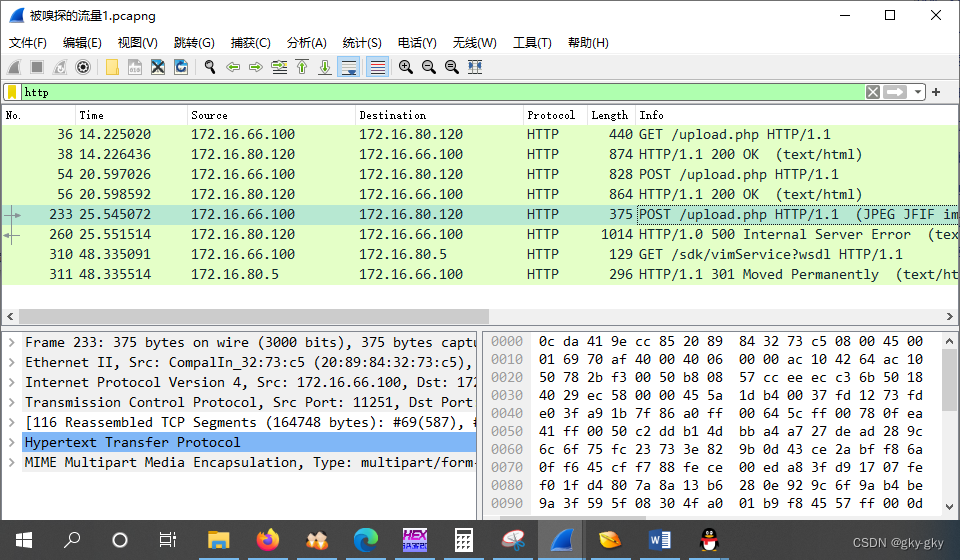

将文件下载下来之后,是一个pcapng文件,用wireshark来对流量做出分析,

解题过程:

首先打开Wireshark,打开下载的文件进行流量分析。黑客可能通过嗅探获取内网的文件,可以用http筛选来找到黑客下载文件的位置

结果展示:

2.题目描述:

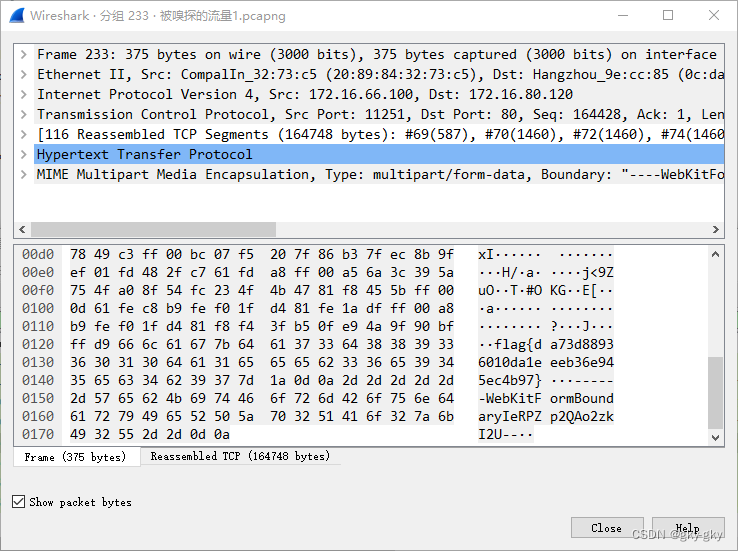

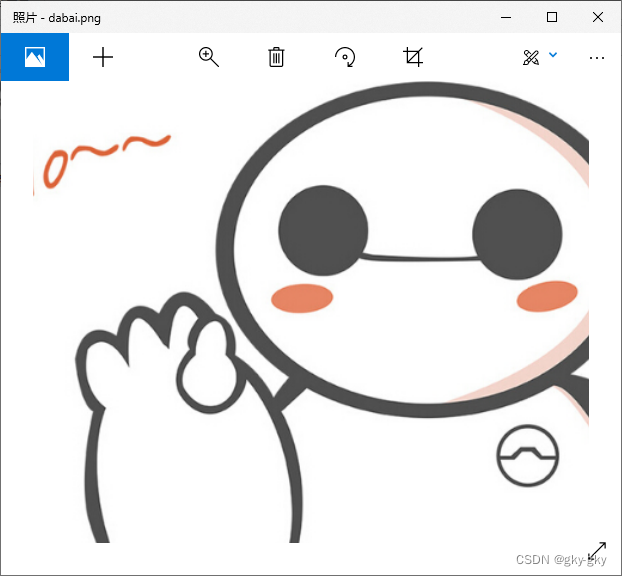

大白

我们给了你一张图,看不清楚吗?可以试着把屏幕放大一点。

题目分析:

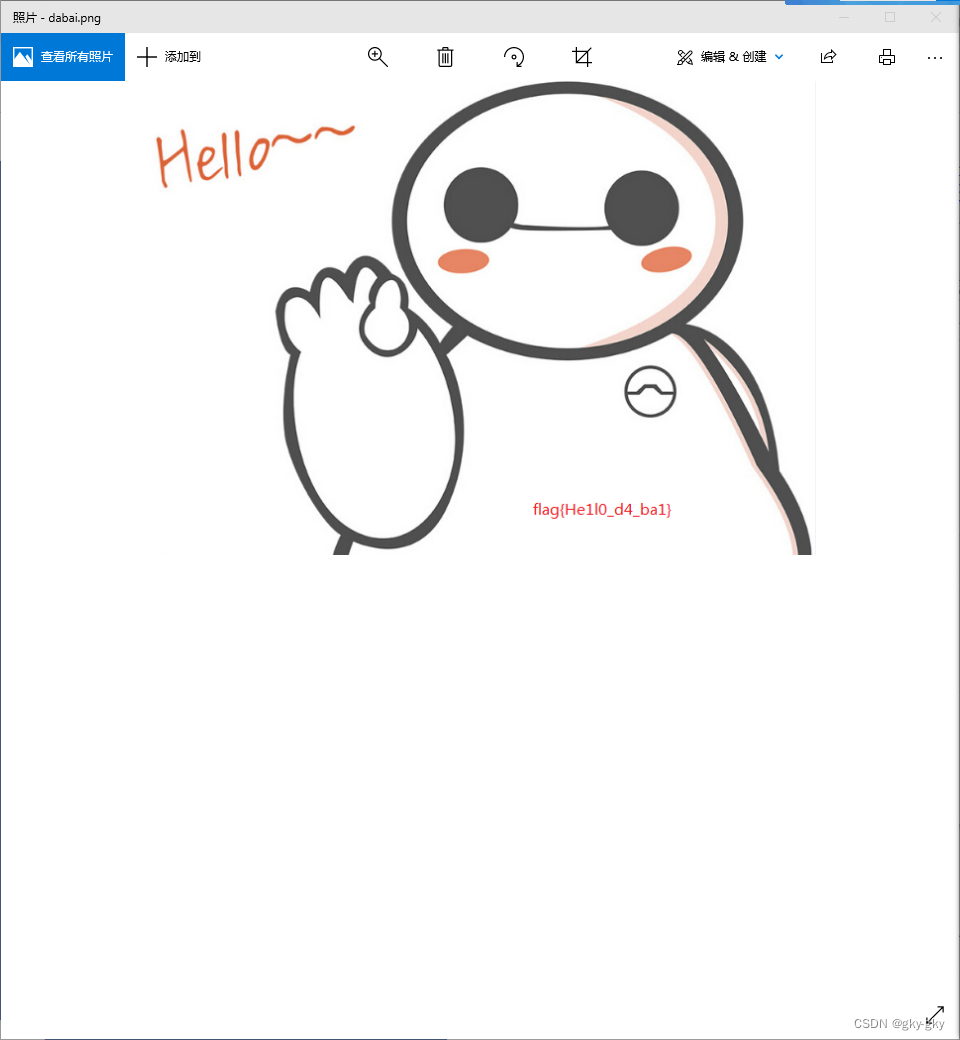

题目给了一张图,根据提示可以看出图片改变过大小,只需要复原到原来的图片就能获得答案。

解题过程:

把图片下载下来

图片并不是完整的,此时可以修改图片的分辨率得到想要的内容。

可以使用WinHex打开图片,并编辑图片的大小。

结果展示:

最终图片如下:

3.题目描述:

小明的保险箱

小明有一个保险箱, 里面珍藏了小明的日记本,他记录了什么秘密呢?。。。 告诉你,其实保险箱的密码四位纯数字密码。

题目分析:

将题目下载下来之后可以得到一个图片,猜测其原来应该是其他类型的文件,我们可以通过将图片用winhex等工具打开来探测是什么类型的文件,根据得到的文件类型进行操作。

解题过程:

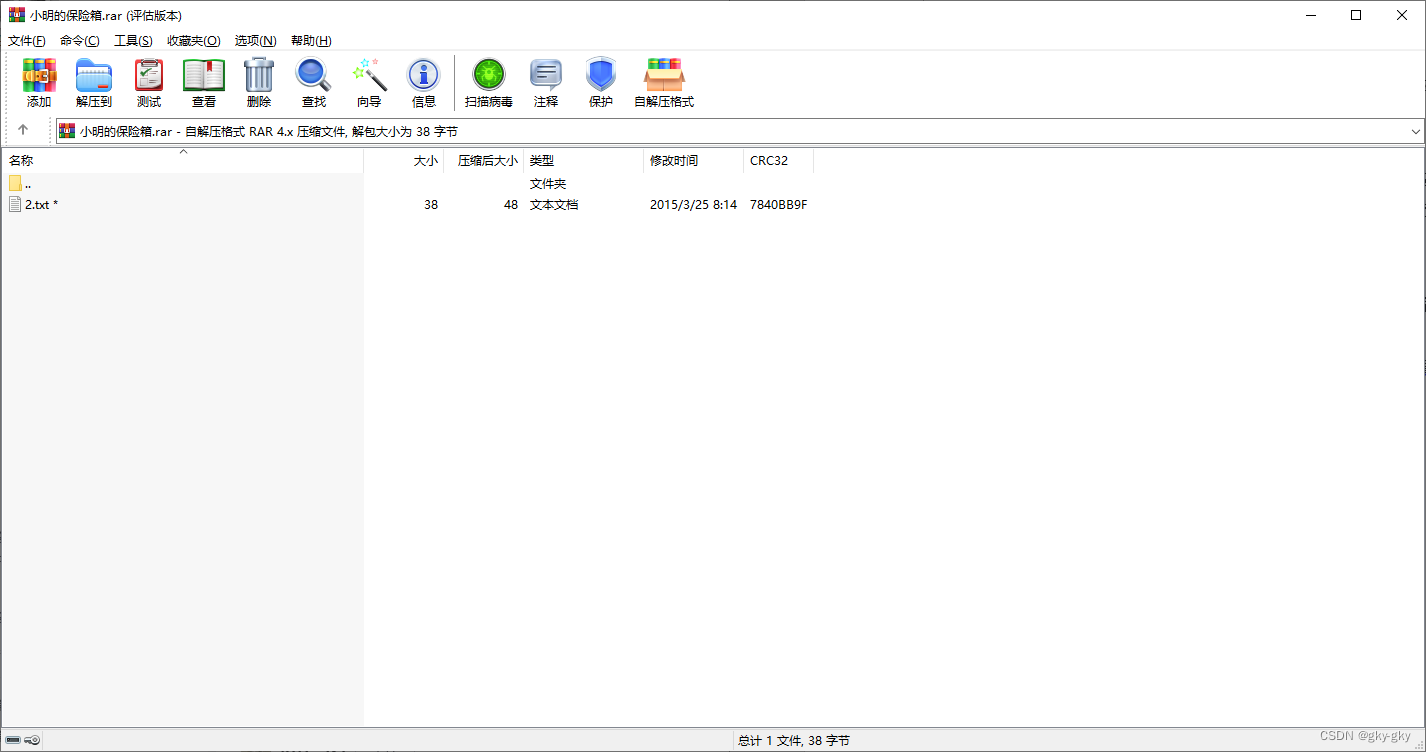

在将文件下载下来之后,将文件后缀改成zip或者rar来查看其是否能够打开。

可以看到,在将其改为zip或者rar时文件均能打开。但改名过后的压缩包需要密码。

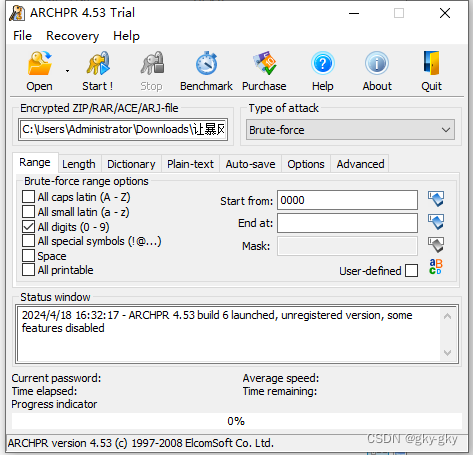

然后进行密码爆破。使用Advanced Archive Password Recovery进行密码爆破,题目要求中说明密码为四位数字,打开软件进行设置,设置完成后打开上文的压缩包进行暴力破解。

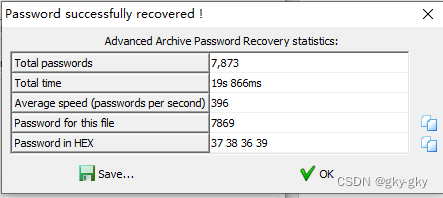

最后暴力破解成功,密码如下:

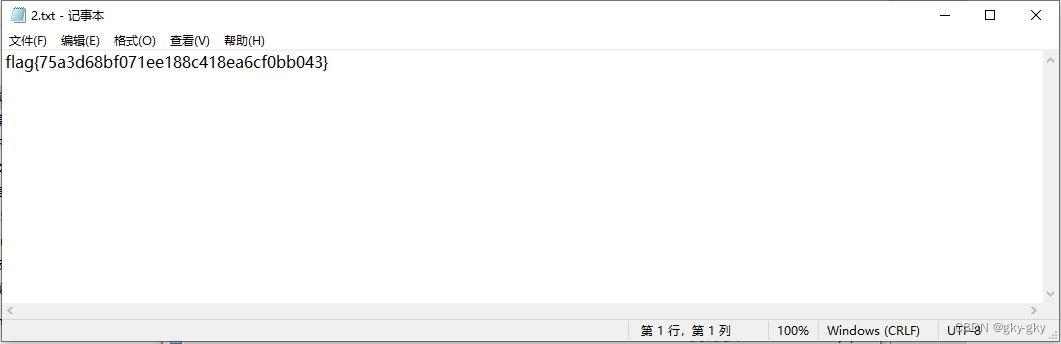

然后用破解来的密码打开压缩包。得到flag。

结果展示:

最终图片如下:

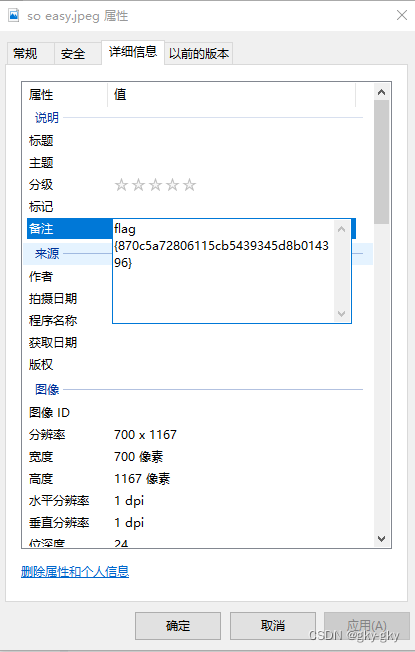

4.题目分析:

下载文件之后可以得到一张图片,我们可以通过图片的详细信息等来获取答案。

解题过程:

点击图片的详情页面,看到备注为flag。

结果展示:

最终图片如下:

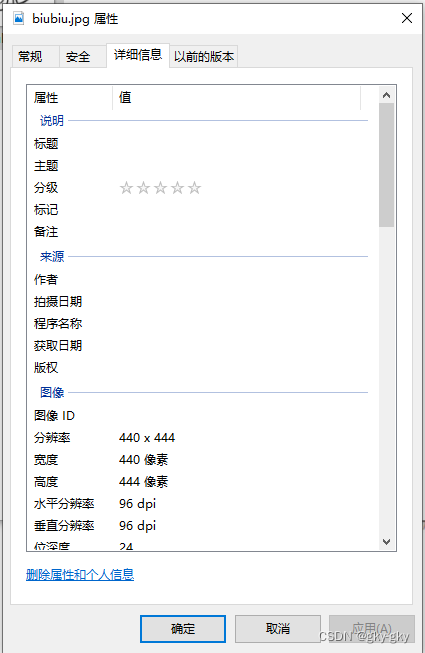

5.题目分析:

下载完成之后为一张图。我们可以通过查询图片的详细信息来推断其包含的内容。如果没有的话就需要用WinHex等工具对图片做深度分析了。

解题过程:

我们首先查询图片的详细信息。

图片是正常的,打开WinHex分析图片。

用WinHex打开这张图片,最下面即是flag。

结果展示:

最终图片如下:

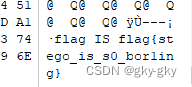

6.题目分析:

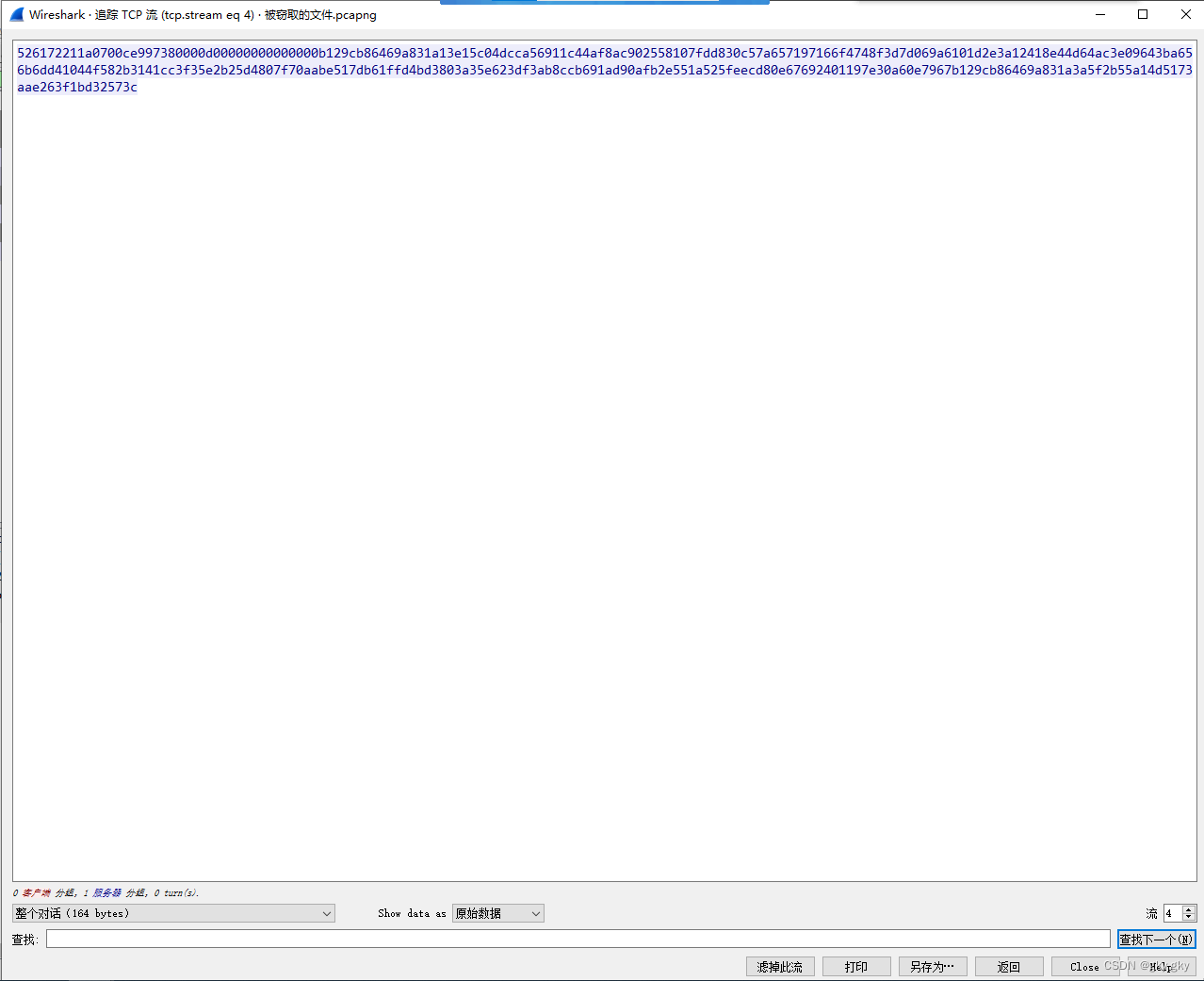

首先下载文件,是一个pacpng文件,然后打开Wireshark进行网络分析。

解题过程:

打开文件,搜索flag得到如下图片。

点击追踪TCP流,下面的类型选择原始类型复制文件内容。

点击追踪TCP流,下面的类型选择原始类型复制文件内容。

选择右下角的另存为,另存为RAR文件,然后使用暴力破解,最后得到密码。

密码为5790

密码为5790

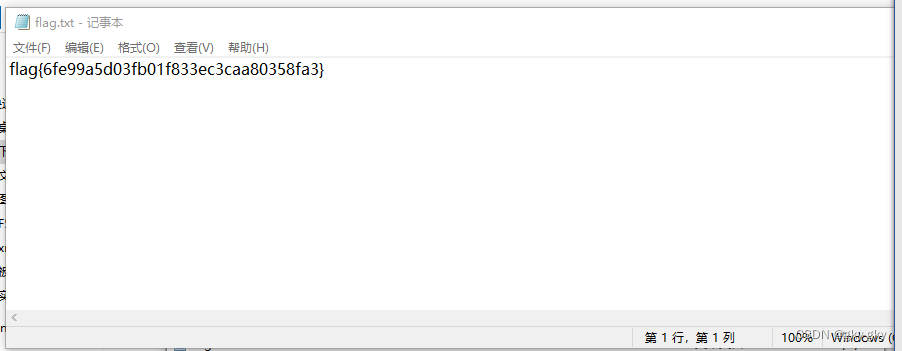

最后得到flag。

结果展示:

最终图片如下:

美好的一天结束了!

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?