题目目录

- 某防火墙默认口令

- 浏览器信息伪造

某防火墙默认口令

背景介绍

安全工程师"墨者"对某公司进行授权测试时,扫描公网IP时发现当前公司在网络边界部署了某型号防火墙,并且公网可以访问防火墙的WEB页面。

实训目标

1、掌握查看当前设备类型的方法;

2、了解网络(安全)设备的登录控制方式;

3、了解网络(安全)设备的默认口令获取方式;

4、了解当前型号防火墙的不同账户的区别;

5、了解在网络信息安全中的权限最小化、权限分离作用;

解题方向

找到防火墙的默认口令进行登录。

解题思路

开启靶场环境

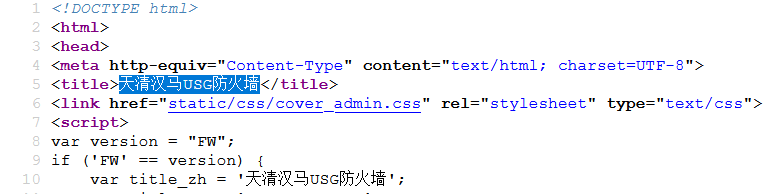

查看源代码

百度天清汉马USG防火墙默认口令

登录

浏览器信息伪造

背景介绍

小墨了解到从微信6.0开始,其内嵌的浏览器在User Agent字符串中增加了NetType字段用于标识客户端(手机)当前的网络环境,增加之后真的安全吗?

实训目标

1、User-Agent的理解

2、微信浏览器内嵌新增取值内容

3、使用BurpSuite工具修改内容

解题方向

根据页面提示,抓包分析除了判断浏览器类型还判断了微信特有的NetType

解题思路

开启靶场环境

根据提示,点击”这是微信XXXXXX存在“,并且抓包

根据提示 浏览器信息伪造 我们需要修改User-Agent:的数据

先了解一下:User-Agent是Http协议中的一部分,属于头域的组成部分,User Agent也简称UA。用较为普通的一点来说,是一种向访问网站提供你所使用的浏览器类型、操作系统及版本、CPU 类型、浏览器渲染引擎、浏览器语言、浏览器插件等信息的标识。UA字符串在每次浏览器 HTTP 请求时发送到服务器!

根据提示 NetType 我们直接百度这个东西

找到测试数据

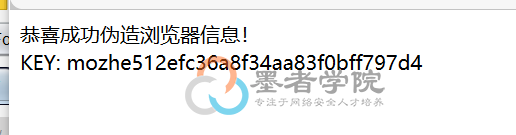

将原来User-Agent的值改为:我们百度到的测试数据:

Mozilla/5.0 (iPhone; CPU iPhone OS 8_0 like Mac OS X) AppleWebKit/600.1.4 (KHTML, like Gecko) Mobile/12A365 MicroMessenger/6.0 NetType/2G

放包(forword)即可得到key

3997

3997

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?