文章目录

- 投票常见漏洞分析溯源

- 来源页伪造

投票常见漏洞分析溯源

背景介绍

小墨在微信群里面收到一个关于“家乡美”最美乡村评选微信投票,小墨想让自己的家乡成为第一名

实训目标

1、User-Agent的理解

2、X-Forwarded-for的理解

3、使用BurpSuite工具修改内容

解题方向

根据页面提示,进行投票测试

解题步骤

首先开启靶场环境

点击进入微信投票,根据提示 我们需要把a2019的票数刷到第一名

提示要用微信打开 我们使用浏览器信息伪造

首先使用bp抓包

百度nettype

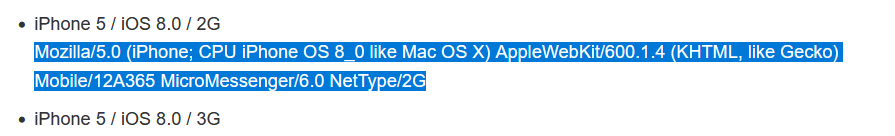

使用这个伪造浏览器信息

使用这个伪造浏览器信息

Mozilla/5.0 (iPhone; CPU iPhone OS 8_0 like Mac OS X) AppleWebKit/600.1.4 (KHTML, like Gecko) Mobile/12A365 MicroMessenger/6.0 NetType/2G

再用xff伪造ip

暴力破解ip限制

暴力破解ip限制

开始攻击

攻击完成 随便修改一下ip地址

放包(forward) 然后关闭代理 刷新一下爱网页 即可

来源页伪造

背景介绍

安全工程师“墨者”在访问一个网页时,提示只能通过另一个页面跳转的方式访问,这该如何办?

实训目标

1、了解浏览器的使用;

2、了解数据包的发送;

3、了解抓包工具的使用,能够进行抓包改包,如burpsuite等;

(掌握:达到能够独立完成使用的程度

了解:达到知晓其作用的程度不要求熟练运用)

解题方向

充分理解题目,referer伪造!

解题过程

简单 抓包 修改一下referer

referer就是来源页,题目只允许从goole.com访问

我们直接修改referer为http://goole.com

我们直接修改referer为http://goole.com

然后使用重发器 然后go一下就可以了

1508

1508

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?