个人博客:https://www.horosama.com同步发布

前文链接:

RSA加密算法,从实际应用到基础原理(一)

上一篇文章的结尾处,我们提到了一个公式:

{ m e m o d N = c ( 加密 ) } \begin{Bmatrix} m^e\ mod\ N = c\ (加密) \end{Bmatrix} {me mod N=c (加密)}

{ c d m o d N = m ( 解密 ) } \begin{Bmatrix} c^d\ mod\ N = m\ (解密) \end{Bmatrix} {cd mod N=m (解密)}

这个公式是RSA加密算法的核心,也是RSA加密算法的基础原理。

然而,这里我们并不会直接就进入RSA算法的解释,而是先来复习一些数论的知识。

A. 数论基础

1. 整除

如果整数n除以整数d的余数为0,就称d整除n,记作 d ∣ n d|n d∣n。同时我们把d称为n的因数,n称为d的倍数。

2. 模运算

如果两个整数a和b除以n的余数相同,就称a,b模n同余,写作

a

≡

b

(

m

o

d

n

)

a \equiv b\quad (mod\ n)

a≡b(mod n)。

取模运算满足加法,减法和乘法,也就是说 如果有

a

≡

b

(

m

o

d

n

)

a \equiv b\quad (mod\ n)

a≡b(mod n)和

c

≡

d

(

m

o

d

n

)

c \equiv d\quad (mod\ n)

c≡d(mod n),那么:

- ( a + c ) ≡ ( b + d ) ( m o d n ) (a+c)\,\equiv\,(b+d)\quad (mod\ n) (a+c)≡(b+d)(mod n)

- ( a − c ) ≡ ( b − d ) ( m o d n ) (a-c)\,\equiv\,(b-d)\quad (mod\ n) (a−c)≡(b−d)(mod n)

- ( a ∗ c ) ≡ ( b ∗ d ) ( m o d n ) (a*c)\,\equiv\,(b*d)\quad (mod\ n) (a∗c)≡(b∗d)(mod n)

-

(

a

n

)

≡

(

b

n

)

(

m

o

d

n

)

(a^n)\,\equiv\,(b^n)\quad (mod\ n)

(an)≡(bn)(mod n)

特殊的,对于除法,取模满足的性质是:

- 如果

a

c

≡

b

c

(

m

o

d

n

)

ac\,\equiv\,bc\quad (mod\ n)

ac≡bc(mod n),那么:

a

≡

b

(

m

o

d

n

g

c

d

(

n

,

c

)

)

a\,\equiv\,b\quad (mod\ \frac n {gcd(n,c)})

a≡b(mod gcd(n,c)n)

在这里,如果n和c互质,那么 g c d ( n , c ) = 1 gcd(n,c) = 1 gcd(n,c)=1,可以得出 a ≡ b ( m o d n ) a\,\equiv\,b\quad (mod\ n) a≡b(mod n)

3. 最大公约数和最小公倍数

对于两个整数a和b,最大公约数是指能同时整除a和b的最大的正整数。最小公倍数是指能同时被a和b整除的最小的正整数。我们把最大公约数记作 g c d ( a , b ) gcd(a,b) gcd(a,b),把最小公倍数记作 l c m ( a , b ) lcm(a,b) lcm(a,b)。

根据简单的数学推导,我们可以得到以下结论(a>b):

-

g c d ( a , b ) = g c d ( b , a ) gcd(a,b) = gcd(b,a) gcd(a,b)=gcd(b,a)

-

g c d ( k a , k b ) = k g c d ( a , b ) gcd(ka,kb) = k\ gcd(a,b) gcd(ka,kb)=k gcd(a,b)

-

g c d ( k , a b ) = 1 < − − > g c d ( k , a ) = 1 a n d g c d ( k , b ) = 1 gcd(k,ab) = 1 <--> gcd(k,a) = 1 \ and \ gcd(k,b) = 1 gcd(k,ab)=1<−−>gcd(k,a)=1 and gcd(k,b)=1

-

g c d ( a , b ) = g c d ( a − b , b ) gcd(a,b) = gcd(a-b,b) gcd(a,b)=gcd(a−b,b)

-

g c d ( a , b ) = g c d ( b , a m o d b ) gcd(a,b) = gcd(b,a\ mod\ b) gcd(a,b)=gcd(b,a mod b)

我们可以使用欧几里得算法(Euclidean algorithm)来求解最大公约数。欧几里得算法利用了上面的第五条结论,即 g c d ( a , b ) = g c d ( a m o d b , b ) gcd(a,b) = gcd(a\ mod\ b,b) gcd(a,b)=gcd(a mod b,b)。

欧几里得算法的证明:

对于两个整数a和b,d是a和b的最大公约数的充要条件是:

{ a = m d b = n d ( m 和 n 的最大公约数为 1 ) } \begin{Bmatrix} a = md\\ b = nd\\ (m和n的最大公约数为1) \end{Bmatrix} ⎩ ⎨ ⎧a=mdb=nd(m和n的最大公约数为1)⎭ ⎬ ⎫

又因为a可以写为 a = k b + r a = kb + r a=kb+r,其中k是b的倍数,r是a除以b的余数,那么 r = a − k b = m d − k n d = ( m − k n ) d r = a - kb = md - knd = (m-kn)d r=a−kb=md−knd=(m−kn)d。所以,只要证明n和 ( m − k n ) (m-kn) (m−kn)的最大公约数为1,那么d就是b和r的最大公约数。假设n和 ( m − k n ) (m-kn) (m−kn)有一个大于1的公约数p,那么 n = x p n = xp n=xp, m − k n = y p m - kn = yp m−kn=yp,也就是 m = x k p + y p m = xkp + yp m=xkp+yp。那么 m = ( x k + y ) p m = (xk + y)p m=(xk+y)p,所以p也是m和n的公约数,因为p大于1,和前面的m和n的最大公约数为1矛盾,所以n和(m-kn)的最大公约数为1,也就是d是b和r的最大公约数。

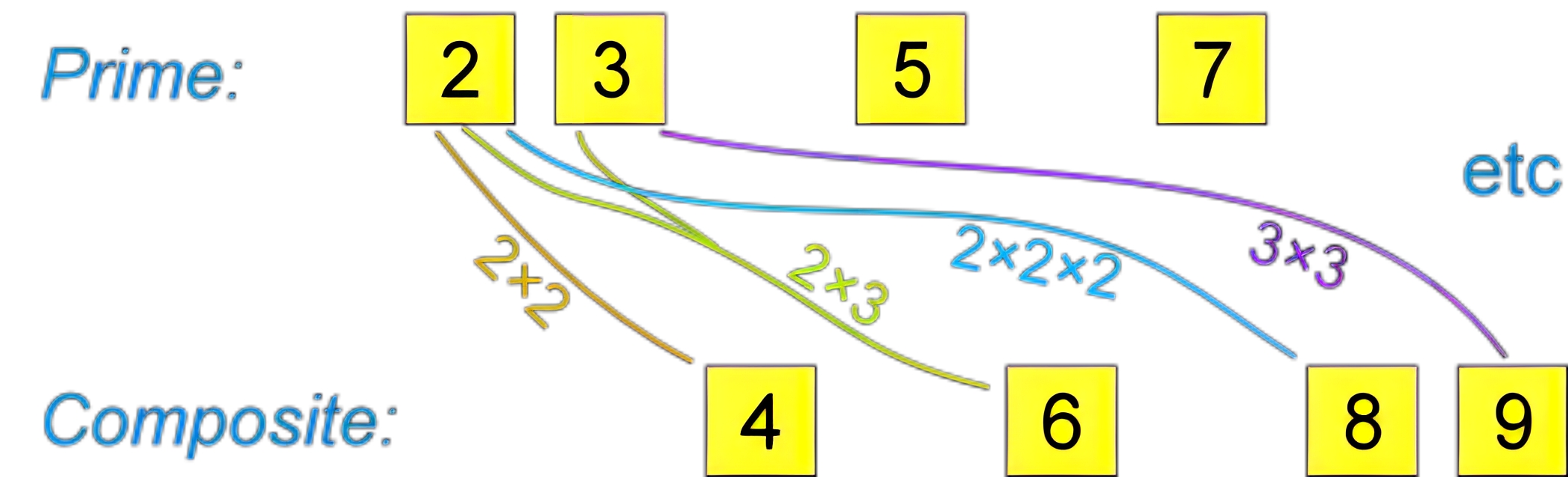

4. 质数与互质

一个大于1的自然数,除了1和它本身外,不能被其他自然数整除,就称其为质数。

如果两个正整数,除了1以外,没有其他公约数,那么这两个数就是互质的。也就是

g

c

d

(

a

,

b

)

=

1

gcd(a,b)=1

gcd(a,b)=1。容易看出,这里的两个正整数,不一定都要是质数,比如8和9就是互质的。

根据互质的定义,我们可以推导出来以下结论:

- 1和任何正整数都是互质的。

- 如果有两个正整数a和b, a < b a<b a<b,且b是质数,那么a和b一定是互质的。

- 如果有大于1的整数p,那么p和p-1一定是互质的。

- 如果有大于1的奇数p,那么p和p-2一定是互质的。

- 任意两个质数一定是互质的。

- 如果一个数p是质数,另一个数只要不是p的倍数,那么这两个数一定是互质的。

6. 中国剩余定理

中国剩余定律,来自于《孙子算经》卷下的第26题:

今有物不知其数,三三数之剩二,五五数之剩三,七七数之剩二,问物几何?

这是一个同余方程组:

{ x ≡ 2 ( m o d 3 ) x ≡ 3 ( m o d 5 ) x ≡ 2 ( m o d 7 ) } \begin{Bmatrix} x \equiv 2(mod\ 3)\\ x \equiv 3(mod\ 5)\\ x \equiv 2(mod\ 7) \end{Bmatrix} ⎩ ⎨ ⎧x≡2(mod 3)x≡3(mod 5)x≡2(mod 7)⎭ ⎬ ⎫

将这个问题分解一下,其实我们只要找到三个整数,满足如下条件:

{ x 1 ≡ 1 ( m o d 3 ) & x 1 ≡ 0 ( m o d 5 ) & x 1 ≡ 0 ( m o d 7 ) x 2 ≡ 0 ( m o d 3 ) & x 2 ≡ 1 ( m o d 5 ) & x 2 ≡ 0 ( m o d 7 ) x 3 ≡ 0 ( m o d 3 ) & x 3 ≡ 0 ( m o d 5 ) & x 3 ≡ 1 ( m o d 7 ) } \begin{Bmatrix} x_1 \equiv 1(mod\ 3)\ \&\ x_1 \equiv 0(mod\ 5)\ \&\ x_1 \equiv 0(mod\ 7)\\ x_2 \equiv 0(mod\ 3)\ \&\ x_2 \equiv 1(mod\ 5)\ \&\ x_2 \equiv 0(mod\ 7)\\ x_3 \equiv 0(mod\ 3)\ \&\ x_3 \equiv 0(mod\ 5)\ \&\ x_3 \equiv 1(mod\ 7) \end{Bmatrix} ⎩ ⎨ ⎧x1≡1(mod 3) & x1≡0(mod 5) & x1≡0(mod 7)x2≡0(mod 3) & x2≡1(mod 5) & x2≡0(mod 7)x3≡0(mod 3) & x3≡0(mod 5) & x3≡1(mod 7)⎭ ⎬ ⎫

那么根据我们前面提到过的模运算基本性质,那么

2

x

1

+

3

x

2

+

2

x

3

2x_1+3x_2+2x_3

2x1+3x2+2x3就是我们要找的数。注意到这里的系数是方程组中的余数。

继续分解,对于

x

1

x_1

x1的求解,由于其可以被5和7整除,那么它一定是5*7=35的倍数,所以可以写成35k,也就是我们要求的其实就是满足

35

k

≡

1

(

m

o

d

3

)

35k \equiv 1(mod\ 3)

35k≡1(mod 3)的最小正整数k,扩展写法就是

a

b

≡

1

(

m

o

d

n

)

ab \equiv 1(mod\ n)

ab≡1(mod n),已知a和n的时候求解b。我们把b叫整数a对于模数n的模逆元,b存在的充分必要条件是a和n互质。这里k=2就是我们要求的解。

同样的求出其它两个解,那么最后的结果就是

2

∗

35

∗

2

+

1

∗

21

∗

3

+

1

∗

15

∗

2

=

140

+

63

+

30

=

233

2*35*2+1*21*3+1*15*2 = 140 + 63 +30 = 233

2∗35∗2+1∗21∗3+1∗15∗2=140+63+30=233。加法式的每一项都是(其他项模数的乘积对于余数的逆元)乘以(余数)乘以(其他项模数的乘积)。

注意到如果一个数x满足条件,那么

x

+

3

∗

5

∗

7

x+3*5*7

x+3∗5∗7也满足条件,所以我们只要用233对于

3

∗

5

∗

7

3*5*7

3∗5∗7取模,就可以得到最终的结果,结果为23。

推广到一般情况,如果有n个同余方程:

{ x ≡ a 1 ( m o d n 1 ) x ≡ a 2 ( m o d n 2 ) ⋮ x ≡ a n ( m o d n n ) } \begin{Bmatrix} x \equiv a_1(mod\ n_1)\\ x \equiv a_2(mod\ n_2)\\ \vdots\\ x \equiv a_n(mod\ n_n) \end{Bmatrix} ⎩ ⎨ ⎧x≡a1(mod n1)x≡a2(mod n2)⋮x≡an(mod nn)⎭ ⎬ ⎫

对于上述方程,如果 n 1 , n 2 . . . . n n n_1,n_2....n_n n1,n2....nn两两互质,那么对于任意的正整数 a 1 , a 2 . . . a n a_1,a_2...a_n a1,a2...an,该方程组有解,设:

M = n 1 ∗ n 2 ∗ . . . ∗ n n = ∏ i = 1 n n i M = n_1*n_2*...*n_n = \prod_{i=1}^n n_i M=n1∗n2∗...∗nn=i=1∏nni

并设:

M i = M n i M_i = \frac{M}{n_i} Mi=niM

同时 t i = M i − 1 t_i = M_i^{-1} ti=Mi−1是 M i M_i Mi对于 n i n_i ni的模逆元,那么方程组的解为:

x = ∑ i = 1 n a i ∗ M i ∗ t i + k ∗ M x = \sum_{i=1}^n a_i*M_i*t_i+k*M x=i=1∑nai∗Mi∗ti+k∗M

特别的,当 0 < x < M 0<x<M 0<x<M时,解x存在并唯一。

7. 欧拉函数

假如有一个正整数n,那么小于等于n且与n互质的正整数的个数,就称为n的欧拉函数,记作 φ ( n ) \varphi(n) φ(n)。比如, φ ( 10 ) = 4 \varphi(10) = 4 φ(10)=4,因为小于10且与10互质的正整数有4个:1,3,7,9。

根据上一部分我们根据互质的定义推导出的结论,让我们分情况讨论一下 φ ( n ) \varphi(n) φ(n)的计算过程:

-

如果 n = 1 n = 1 n=1,那么 φ ( 1 ) = 1 \varphi(1) = 1 φ(1)=1。

-

如果n是质数,那么 φ ( n ) = n − 1 \varphi(n) = n-1 φ(n)=n−1,因为质数和小于它的每一个数都是互质的。

-

如果n是一个质数的幂次方,也就是说 n = p x n = p^x n=px,那么 φ ( n ) = p x − 1 ( p − 1 ) \varphi(n) = p^{x-1}(p-1) φ(n)=px−1(p−1),因为只有当一个数不是p的倍数的时候,它和n才是互质的。而p的倍数有 p , 2 p , 3 p , . . . , p ( k − 1 ) p p,2p,3p,...,p^{(k-1)}p p,2p,3p,...,p(k−1)p,共有 p ( k − 1 ) p^{(k-1)} p(k−1)个。所以, φ ( n ) = p x − p x − 1 = p x − 1 ( p − 1 ) = p x ( 1 − 1 / p ) \varphi(n) = p^x-p^{x-1} = p^{x-1}(p-1)=p^x(1-1/p) φ(n)=px−px−1=px−1(p−1)=px(1−1/p)。

-

如果一个质数可以写成两个互质的整数的乘积,也就是说 n = p ∗ q n = p*q n=p∗q,那么 φ ( n ) = φ ( p ∗ q ) \varphi(n) = \varphi(p*q) φ(n)=φ(p∗q)。这里我们需要证明一下欧拉函数是积性函数,也就是 φ ( p ∗ q ) = φ ( p ) ∗ φ ( q ) \varphi(p*q)=\varphi(p)*\varphi(q) φ(p∗q)=φ(p)∗φ(q)。我们构造两个集合:

集合一: a : 1 < = a < = p ∗ q , g c d ( a , p ∗ q ) = 1 {a:1<=a<=p*q,gcd(a,p*q)=1} a:1<=a<=p∗q,gcd(a,p∗q)=1

集合二: ( b , c ) : 1 < = b < = p , g c d ( b , p ) = 1 , 1 < = c < = q , g c d ( c , q ) = 1 {(b,c):1<=b<=p,gcd(b,p)=1,1<=c<=q,gcd(c,q)=1} (b,c):1<=b<=p,gcd(b,p)=1,1<=c<=q,gcd(c,q)=1。

可见第一个集合含有 φ ( p q ) \varphi(pq) φ(pq)个元素,第二个集合含有 p ∗ q p*q p∗q个元素对。只要我们证明以下两个结论就能证明第一个集合的元素个数等于第二个集合的元素对个数:集合一中的不同元素对应集合二中的不同元素对。

集合二中的每个元素对都对应集合一中的一个不同元素。第一点可以使用反证法得证,而第二点就可以使用我们上面提到的中国剩余定律,构造同余式进行证明。

-

根据唯一分解定理,任意一个正整数都可以写成若干个质数的乘积,也就是说

n = p 1 k 1 ∗ p 2 k 2 ∗ p 3 k 3 . . . p r k r n = p_1^{k1}*p_2^{k2}*p_3^{k3}...p_r^{kr} n=p1k1∗p2k2∗p3k3...prkr

那么 φ ( n ) = φ ( p 1 k 1 ) φ ( p 2 k 2 ) φ ( p 3 k 3 ) . . . φ ( p r k r ) \varphi(n)=\varphi(p_1^{k1})\varphi(p_2^{k2})\varphi(p_3^{k3})...\varphi(p_r^{kr}) φ(n)=φ(p1k1)φ(p2k2)φ(p3k3)...φ(prkr),再根据上面的结论,我们可以得到

φ ( n ) = ( p 1 k 1 − p 1 k 1 − 1 ) ( p 2 k 2 − p 2 k 2 − 1 ) . . . ( p r k r − p r k r − 1 ) = p 1 k 1 ( 1 − 1 / p 1 ) p 2 k 2 ( 1 − 1 / p 2 ) . . . p r k r ( 1 − 1 / p r ) = n ( 1 − 1 / p 1 ) ( 1 − 1 / p 2 ) . . . ( 1 − 1 / p r ) \varphi(n) = (p_1^{k1}-p_1^{k1-1})(p_2^{k2}-p_2^{k2-1})...(p_r^{kr}-p_r^{kr-1}) \\= p_1^{k1}(1-1/p_1)p_2^{k2}(1-1/p_2)...p_r^{kr}(1-1/p_r)\\=n(1-1/p_1)(1-1/p_2)...(1-1/p_r) φ(n)=(p1k1−p1k1−1)(p2k2−p2k2−1)...(prkr−prkr−1)=p1k1(1−1/p1)p2k2(1−1/p2)...prkr(1−1/pr)=n(1−1/p1)(1−1/p2)...(1−1/pr)

这就是欧拉函数的一般求解公式。

8. 欧拉定理

前面我们已经知道了欧拉函数的定义和一般求解公式,现在我们来看一下欧拉定理。欧拉定理是指,如果一个数a和n互质,那么

a φ ( n ) ≡ 1 ( m o d n ) a^{\varphi(n)}\equiv 1 (mod\ n) aφ(n)≡1(mod n)

也就是说,如果一个数a和n互质,那么

a

φ

(

n

)

a^{\varphi(n)}

aφ(n)模n的余数为1。

特殊的,如果n是质数,那么

φ

(

n

)

=

n

−

1

\varphi(n)=n-1

φ(n)=n−1,这时欧拉定理可以写成

a ( n − 1 ) ≡ 1 ( m o d n ) a^{(n-1)}\equiv 1 (mod\ n) a(n−1)≡1(mod n)

B. RSA算法的原理

1. RSA算法的计算过程

前面说了这么多公式,现在我们终于可以回到RSA算法了,先来再看一遍RSA加密的公式:

{ m e m o d N = c ( 加密 ) } \begin{Bmatrix} m^e\ mod\ N = c\ (加密) \end{Bmatrix} {me mod N=c (加密)}

{ c d m o d N = m ( 解密 ) } \begin{Bmatrix} c^d\ mod\ N = m\ (解密) \end{Bmatrix} {cd mod N=m (解密)}

其中:N,e,d,p,q,这5个数字是我们之前在公私钥文件里发现的,m是我们要加密的信息(将信息使用ASCII编码或Unicode编码转化为一串数字,然后切割成短于N的一系列数字),c是加密后的信息。

那么,RSA算法的计算过程如下:

- 选择两个不同的质数p和q,其中p和q要越大越好,因为p和q越大,N就越大,也就约难以破解。

- 计算N,N=p*q。我们第一篇文章里在公私钥文件里发现的N就是这个N。其位数是2048位,也就是说,RSA算法的安全性是2048位。

- 计算欧拉函数 φ ( N ) \varphi(N) φ(N), φ ( N ) = φ ( p ) φ ( q ) = ( p − 1 ) ( q − 1 ) \varphi(N)=\varphi(p)\varphi(q)=(p-1)(q-1) φ(N)=φ(p)φ(q)=(p−1)(q−1)

- 随便选择一个数e,要求e和

φ

(

N

)

\varphi(N)

φ(N)互质,且e要小于

φ

(

N

)

\varphi(N)

φ(N),这样我们就可以计算出d,d是e的模

φ

(

N

)

\varphi(N)

φ(N)的乘法逆元,也就是说,

e d ≡ 1 ( m o d φ ( N ) ) ed\equiv 1 (mod\ \varphi(N)) ed≡1(mod φ(N))

我们第一篇文章里在公私钥文件里发现的e就是这个e,d就是这个d。这里求逆元可以使用扩展欧几里得算法。 - 把N和e写入公钥文件,把N和d写入私钥文件。这时候,我们就可以使用公钥文件对信息进行加密了。

- 用私钥文件对加密后的信息进行解密,得到原信息。

2. RSA算法的证明

前面,我们已经知道了RSA算法的计算过程,现在我们来证明一下为什么用e加密后的信息c,用d解密后能还原成原信息m。也就是说,我们要证明

c

d

≡

m

(

m

o

d

N

)

c^d\ \equiv m\ (mod\ N)

cd ≡m (mod N)。因为加密过程是

m

e

m

o

d

N

=

c

m^e\ mod\ N = c

me mod N=c,所以

c

=

m

e

+

k

N

c=m^e+kN

c=me+kN,其中k是一个整数。那么,把c带入上面的解密公式,可以看出我们要证明的就是:

(

m

e

+

k

N

)

d

≡

m

(

m

o

d

N

)

(m^e+kN)^d\equiv m\ (mod\ N)

(me+kN)d≡m (mod N)

我们容易看出左边的展开项除了

m

e

d

m^{ed}

med之外,其他项都带有N,所以我们只需要证明

m

e

d

≡

m

(

m

o

d

N

)

m^{ed}\equiv m\ (mod\ N)

med≡m (mod N)

这样我们就证明了

c

d

≡

m

(

m

o

d

N

)

c^d\ \equiv m\ (mod\ N)

cd ≡m (mod N)。因为

e

d

≡

1

(

m

o

d

φ

(

N

)

)

ed\equiv 1 (mod\ \varphi(N))

ed≡1(mod φ(N))

所以,

e

d

=

k

φ

(

N

)

+

1

ed = k\varphi(N)+1

ed=kφ(N)+1,那么

m

e

d

=

m

k

φ

(

N

)

+

1

m^{ed} = m^{k\varphi(N)+1}

med=mkφ(N)+1,也就是我们要证明

m

k

φ

(

N

)

+

1

≡

m

(

m

o

d

N

)

m^{k\varphi(N)+1}\equiv m\ (mod\ N)

mkφ(N)+1≡m (mod N)

如果m和N互质,那么根据欧拉定律,

m

φ

(

N

)

≡

1

(

m

o

d

N

)

m^{\varphi(N)}\equiv 1\ (mod\ N)

mφ(N)≡1 (mod N),所以

m

k

φ

(

N

)

+

1

≡

m

k

φ

(

N

)

m

≡

(

1

)

k

m

≡

m

(

m

o

d

N

)

m^{k\varphi(N)+1}\equiv m^{k\varphi(N)}m\equiv (1)^km\equiv m\ (mod\ N)

mkφ(N)+1≡mkφ(N)m≡(1)km≡m (mod N)

如果m和N不互质,因为

N

=

p

∗

q

N=p*q

N=p∗q,所以这种情况下m一定是p或q的倍数,那么我们以

m

=

k

p

m=kp

m=kp为例,考虑到

m

<

N

=

p

∗

q

m<N=p*q

m<N=p∗q,所以

k

<

q

k<q

k<q,那么这时候一定有k和q互质,所以kp和q互质,所以

(

k

p

)

φ

(

q

)

≡

(

k

p

)

q

−

1

≡

1

(

m

o

d

q

)

(kp)^{\varphi(q)}\equiv (kp)^{q-1}\equiv 1\ (mod\ q)

(kp)φ(q)≡(kp)q−1≡1 (mod q)

因为

e

d

=

k

φ

(

N

)

+

1

=

k

(

φ

(

p

)

φ

(

q

)

)

+

1

=

k

(

p

−

1

)

(

q

−

1

)

+

1

ed = k\varphi(N)+1 = k(\varphi(p)\varphi(q))+1 = k(p-1)(q-1)+1

ed=kφ(N)+1=k(φ(p)φ(q))+1=k(p−1)(q−1)+1

所以

(

k

p

)

e

d

=

(

k

p

)

k

(

p

−

1

)

(

q

−

1

)

+

1

=

(

k

p

)

k

(

p

−

1

)

(

q

−

1

)

(

k

p

)

1

=

(

k

p

)

q

−

1

k

(

p

−

1

)

(

k

p

)

1

(kp)^{ed} = (kp)^{k(p-1)(q-1)+1} = (kp)^{k(p-1)(q-1)}(kp)^1 = {(kp)^{q-1}}^{k(p-1)}(kp)^1

(kp)ed=(kp)k(p−1)(q−1)+1=(kp)k(p−1)(q−1)(kp)1=(kp)q−1k(p−1)(kp)1

所以

(

k

p

)

e

d

≡

k

q

(

m

o

d

q

)

(kp)^{ed} \equiv kq\ (mod\ q)

(kp)ed≡kq (mod q)

也就是

(

k

p

)

e

d

=

k

2

q

+

k

p

(kp)^{ed} = k_2q + kp

(kp)ed=k2q+kp

因为kp和q互质,所以这里的

k

2

k_2

k2一定是p的倍数,也就是

k

2

q

=

k

3

p

q

k_2q = k_3pq

k2q=k3pq,所以

(

k

p

)

e

d

=

k

3

p

q

+

k

p

(kp)^{ed} = k_3pq + kp

(kp)ed=k3pq+kp

因为

N

=

p

q

N=pq

N=pq,

m

=

k

p

m=kp

m=kp,所以

m

e

d

=

k

3

N

+

m

m^{ed} = k_3N + m

med=k3N+m

也就是

m

e

d

≡

m

(

m

o

d

N

)

m^{ed}\equiv m\ (mod\ N)

med≡m (mod N)

得证

3. RSA算法的安全性

我们已经知道了RSA算法的计算过程,也证明了加解密过程的正确性,那么,RSA算法的安全性是怎么保证的呢?

我们知道,RSA算法的加密过程是

c

=

m

e

m

o

d

N

c=m^e\ mod\ N

c=me mod N,解密过程是

m

=

c

d

m

o

d

N

m=c^d\ mod\ N

m=cd mod N,那么,已知N和e,能否推导出d?如果能推导出d,那么就等于私钥泄漏,那么RSA算法就不安全了。因为

e

d

≡

1

(

m

o

d

φ

(

N

)

)

ed\equiv 1\ (mod\ \varphi(N))

ed≡1 (mod φ(N)),所以我们要知道e和

φ

(

N

)

\varphi(N)

φ(N),才能算出d。又因为

φ

(

N

)

=

(

p

−

1

)

(

q

−

1

)

\varphi(N) = (p-1)(q-1)

φ(N)=(p−1)(q−1),所以我们必须知道p和q,同时

N

=

p

q

N=pq

N=pq,所以只要能把n因数分解出p,q,我们就破解了RSA算法。

可是,大整数的因数分解,是一件非常困难的事情。目前,除了暴力破解,还没有发现别的有效方法。

比如我们可以很容易的算出下面的结果

{ 1314517 ∗ 1314527 = 1727968088459 } \begin{Bmatrix} 1314517 * 1314527 = 1727968088459 \end{Bmatrix} {1314517∗1314527=1727968088459}

但当我们去反向把1727968088459分解为质因数的乘积时就会明显比正向计算时耗费更多的功夫,而且对于越大的数,我们就越难去分解它。

大数分解是一个NP问题,P=NP? 这可能是计算机数学中最难的问题。

后续有时间可以再单独介绍下。

事实上,目前被破解的RSA密码最长为795位,然而我们这里用的都2048位了,可见其安全性之高。当然,破解RSA算法还存在一种情况,因为RSA算法是确定性算法,所以,如果我们能够预先知道明文的分布范围,比如6位数数字组成的密码,那么我们就可以通过暴力破解的方式,得到明文,从而得到密钥。所以,一般情况下,我们会在明文前后加上一些随机字符,使得明文的长度达到一定的要求,这样,即使我们知道明文的分布范围,也很难通过暴力破解的方式得到明文。

1036

1036

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?