Nmap

简介

Nmap (“Network Mapper(网络映射器)”) 是一款开放源代码的 网络探测和安全审核的工具。它的设计目标是快速地扫描大型网络,当然用它扫描单个 主机也没有问题。Nmap以新颖的方式使用原始IP报文来发现网络上有哪些主机,那些 主机提供什么服务(应用程序名和版本),那些服务运行在什么操作系统(包括版本信息), 它们使用什么类型的报文过滤器/防火墙,以及一堆其它功能。虽然Nmap通常用于安全审核, 许多系统管理员和网络管理员也用它来做一些日常的工作,比如查看整个网络的信息, 管理服务升级计划,以及监视主机和服务的运行。

下载&安装

命令行

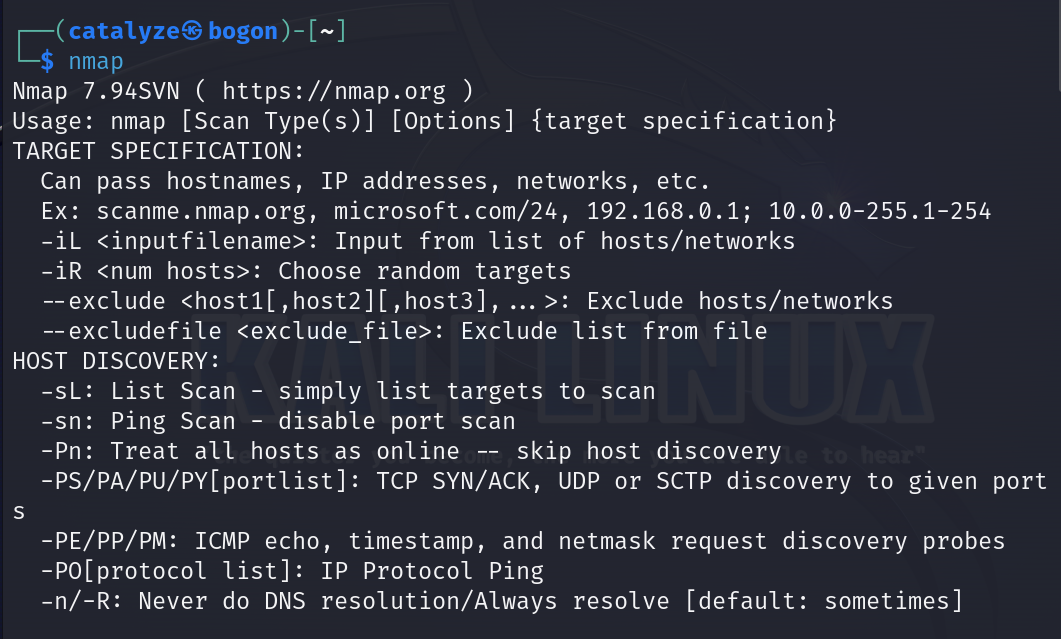

在kali中已经帮我们集成了nmap工具,我们只需要在终端中输入nmap就能唤起工具

图形化

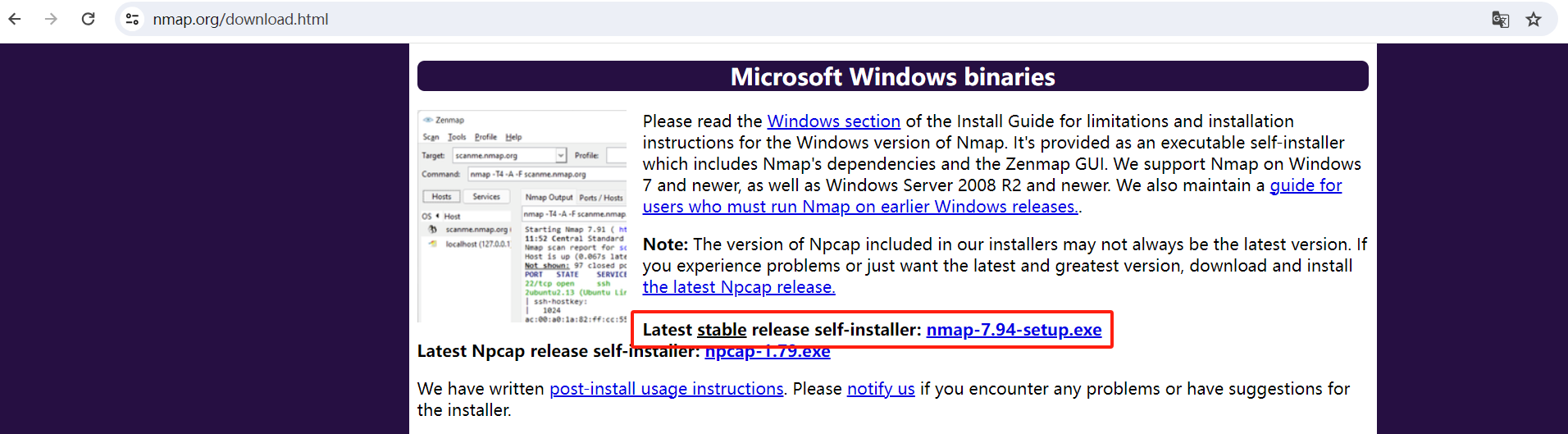

从官网下载安装包

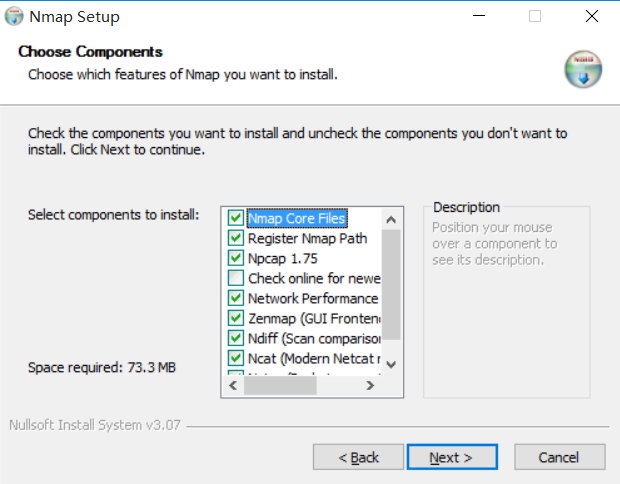

点击安装包默认安装

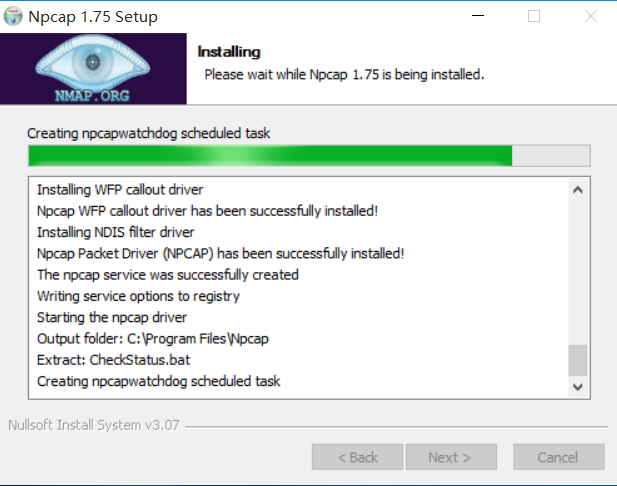

安装过程中会跳出另外的安装框来安装npcap

都完成完成后桌面就会有nmap的图标

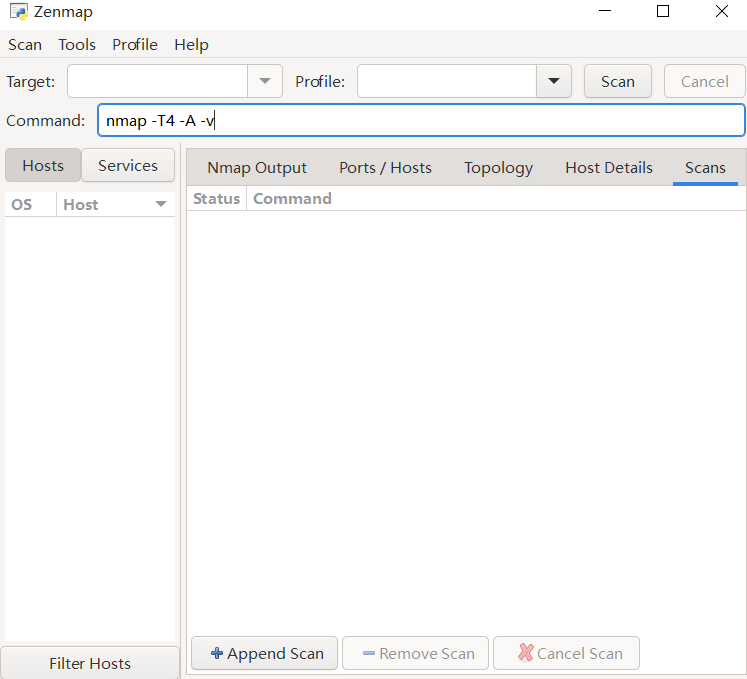

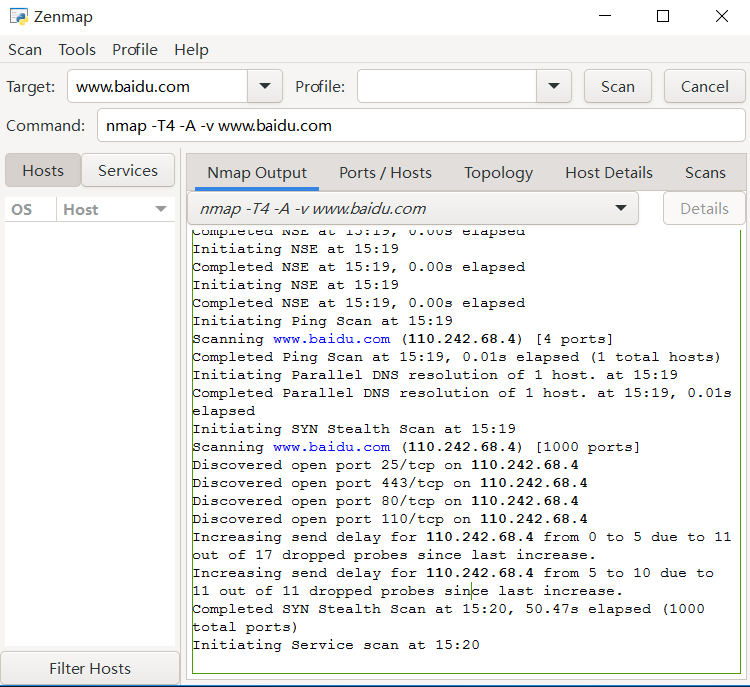

图形话的使用还是比较简单的,在target处添加目标点击scan就能运行了,如果需要切换模式的话可以在Profile选项中进行修改,也可以自定义Command,这里拿baidu.com为例子

使用

扫描服务

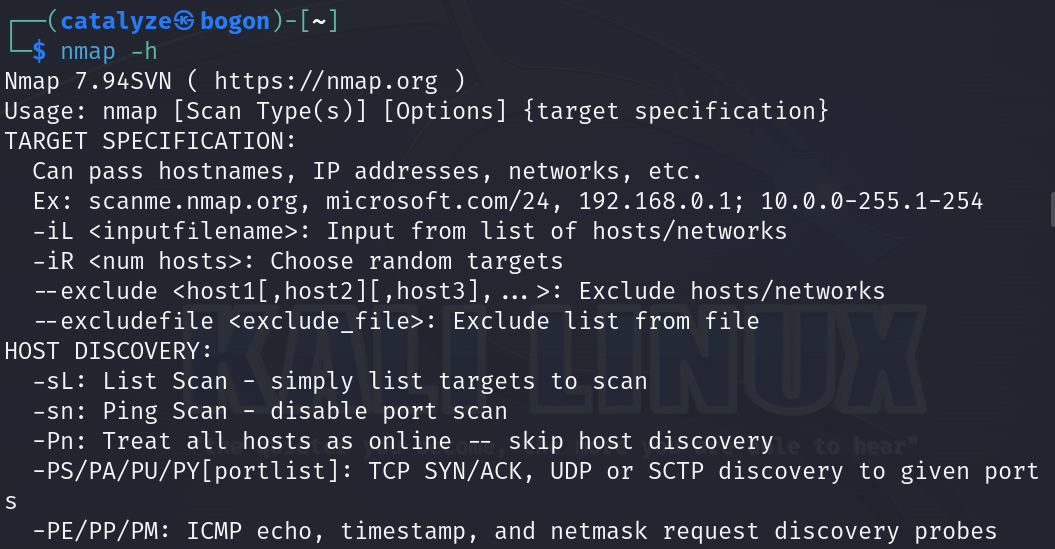

详细的命令参数可以查看官方文档https://nmap.org/man/zh/

或者 nmap -h 查看参数选择项

不同的参数选项可以用不同的方式进行扫描

-sT #TCP连接扫描

-sS #SYN扫描

-sU #UDP扫描

-sA #ACK扫描

-sF #FIN扫描

-sR #RCP扫描

-sP #ICMP扫描

-sn #不扫描端口下面是一些常用的命令

nmap -T4 -A -v -Pn www.baidu.com

#常用的一种扫描: -T4 设置速度最高为5; -A 开启系统、版本、脚本扫描和路由追踪; -v 显示扫描详细信息; -Pn 跳过主机探测,可以绕过防火墙

nmap -p 1-65535 www.baidu.com

#指定扫描的端口:-p 可以设置需要扫描的端口,连续的端口格式用-连接,断续的端口用逗号连接

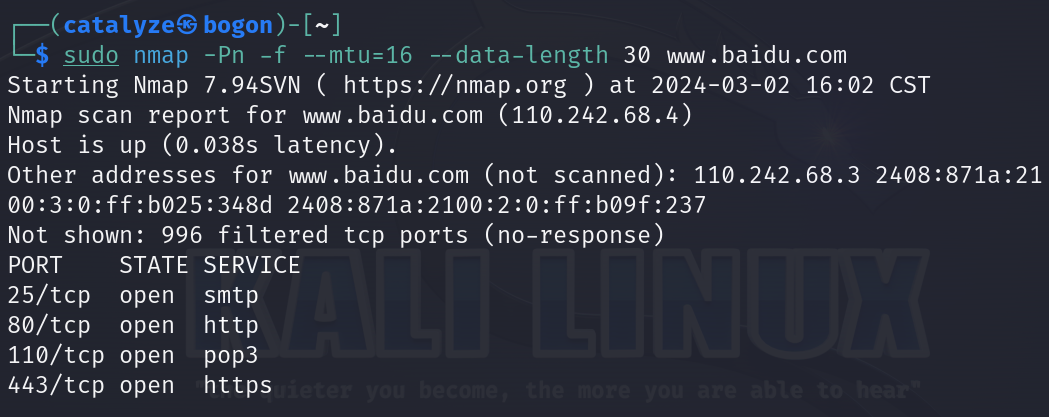

sudo nmap -Pn -f --mtu=16 --data-length 30 www.baidu.com

#分段并混淆报文发包来欺骗防火墙

#绕过防火墙、IDS等设备的参数

-Pn 不扫描主机

-f --mtu 报文分段,mtu必须是8的倍数

-sI 源ip骗

--source-port 源端口欺骗

--data-length 30 在源报文中加上随机数据

--spoof-mac 0 随机的mac地址

扫描漏洞

除了扫描端口服务之外其实nmap能通过引入脚本来扫描一些常见漏洞,如爆破、未授权、ms17-010等

nmap -p445 --script smb-vuln-ms17-010 ip

#检测永恒之蓝

nmap --script ftp-anon ip

#扫描ftp匿名登录

nmap --script=mysql-brute

#Mysql爆破

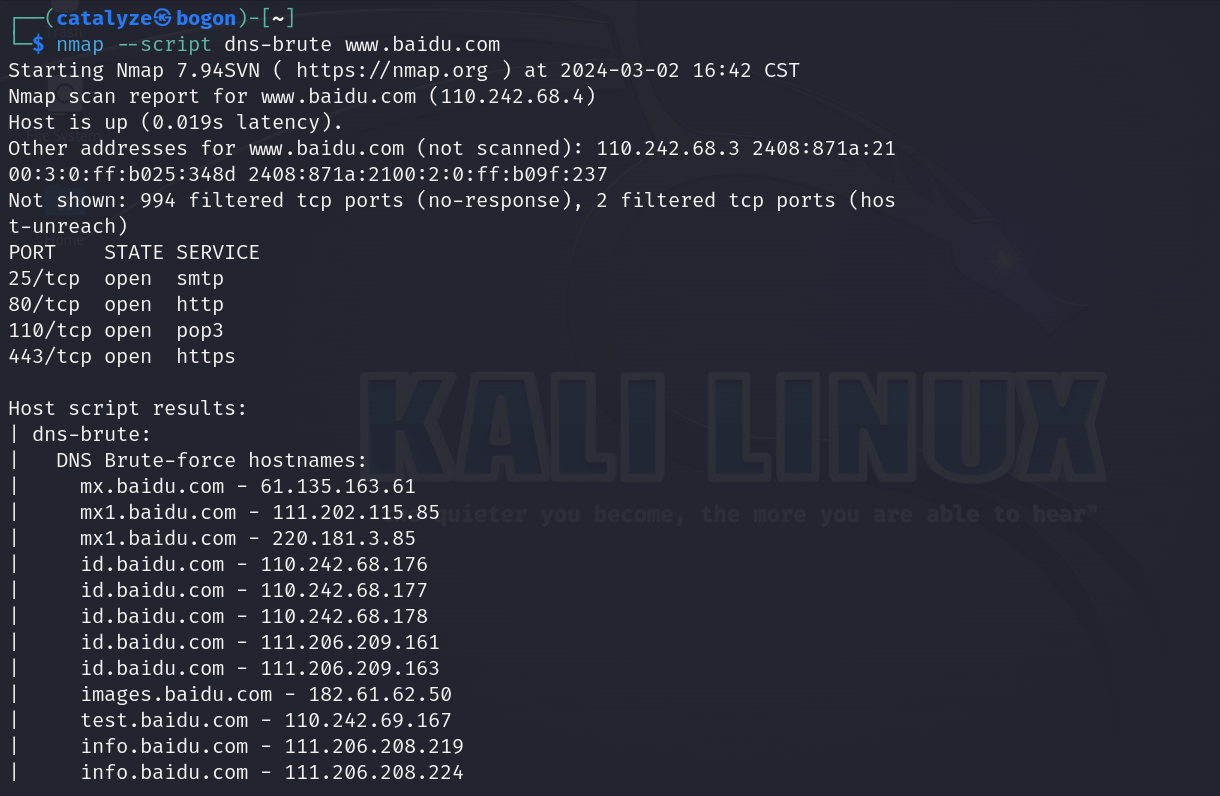

nmap --script dns-brute domain

#子域爆破

Mascan

简介

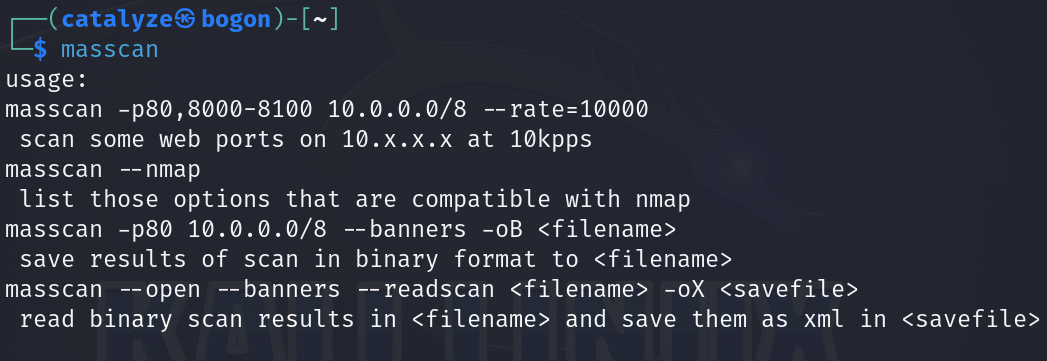

masscan是一个端口扫描器,他能在5分钟内扫描整个互联网,每秒传输1000万的数据包从单个机器中。因此masscan主要用于在需要快速扫描端口的场景下使用

使用

在kali已经集成了masscan,可以在终端中输入命令使用

sudo masscan -p1-65535 ip

#扫描某个ip的1到65535端口

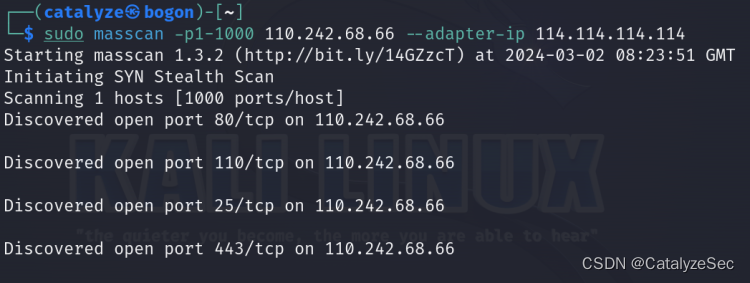

sudo masscan -p1-1000 ip --adapter-ip 114.114.114.114

#添加源ip来欺骗目标服务器

以下是一些常用到的参数选项

–adapter-ip 指定发包的IP地址

–adapter-port 指定发包的源端口

–adapter-mac 指定发包的源MAC地址

–router-mac 指定网关的MAC地址

–exclude IP地址范围黑名单,防止masscan扫描

–includefile,-iL 读取一个范围列表进行扫描

–wait 指定网发送包后的等待时间,默认为10秒

--rate 指定发包速率微信公众号二维码

扫一扫关注CatalyzeSec公众号

我们一起来从零开始学习网络安全

1342

1342

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?