dirsearch

介绍

dirsearch是一个使用python语言开发的目录扫描工具,可以扫描web应用的敏感文件和目录查找敏感信息;它支持多线程、多种后缀(-e|–extensions asp,php)、支持生成报告(纯文本,JSON)、支持暴力扫描、支持HTTP代理用户代理随机化等。

安装

下载地址:

https://github.com/maurosoria/dirsearch/archive/refs/heads/master.zip

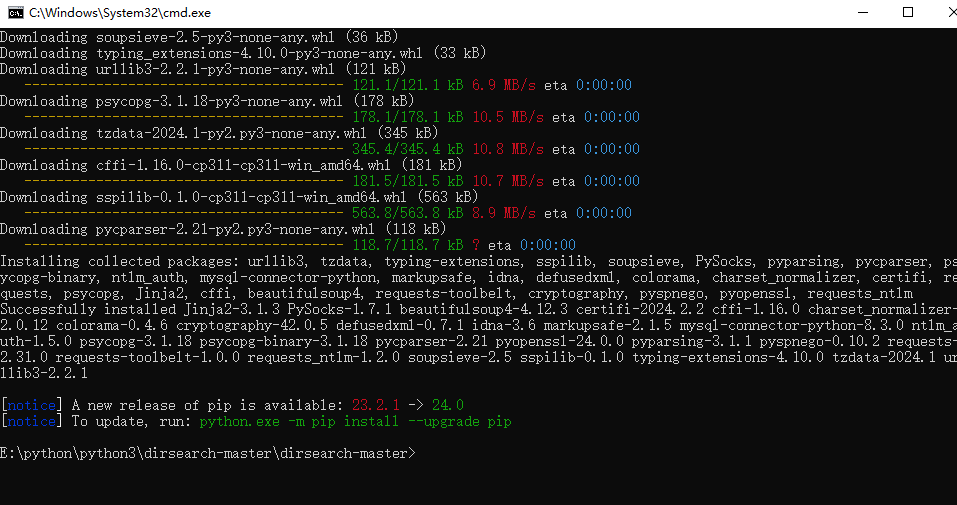

下载后我们进入dirsearch-master文件夹下使用cmd输入:

pip install -r requirements.txt下载所需依赖

随后就可以使用了。

使用

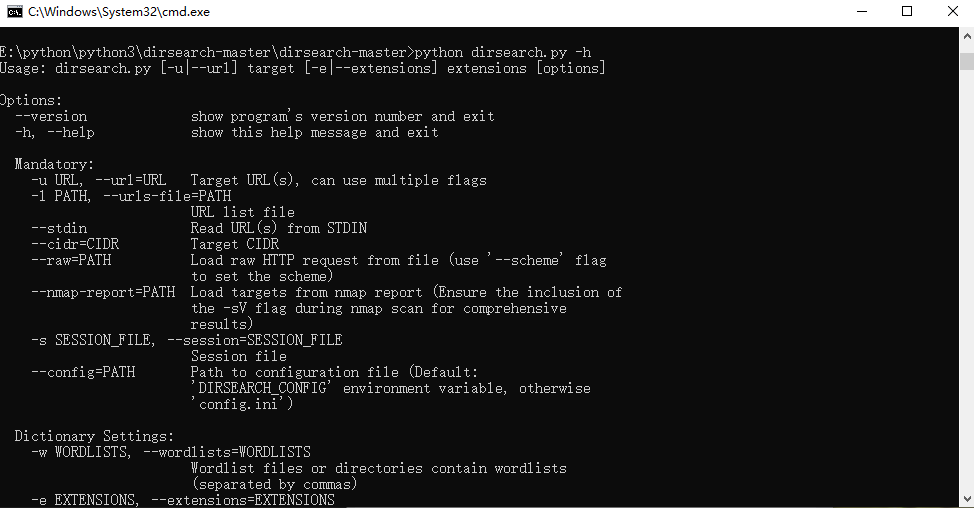

常用参数

-u 指定网址,例如 http://www.xxx.com/

-l 指定url字典

-e 指定网站后端开发语言,如PHP、ASP、JSP等

-w 指定字典,如果不指定,默认使用db目录下dicc.txt

-r 递归目录,例如爆破出/static/目录则继续爆破/static/下级目录,直到无法爆破出其它目录为止

--random-agent 使用随机User-Agent

-o 输出报告

-X 排除状态代码,如404、400等

-i 指定状态代码,如404、300-399等

-t 设置线程数

--deep-recursive 对每个目录深度执行递归扫描

--minimal=LENGTH 最小响应长度

--maximal=LENGTH 最大响应长度

-q 安静模式

--no-color 无彩色输出

-m METHOD HTTP方法(默认值:GET)

--max-rate=RATE 每秒最大请求数

--ip=IP 每当发生错误就退出

--max-rate=RATE 每秒最大请求数

--timeout=TIMEOUT 超时连接超时

--retries=RETRIES 重试失败请求的重试次数使用示例

python dirsearch.py -u http://example.com

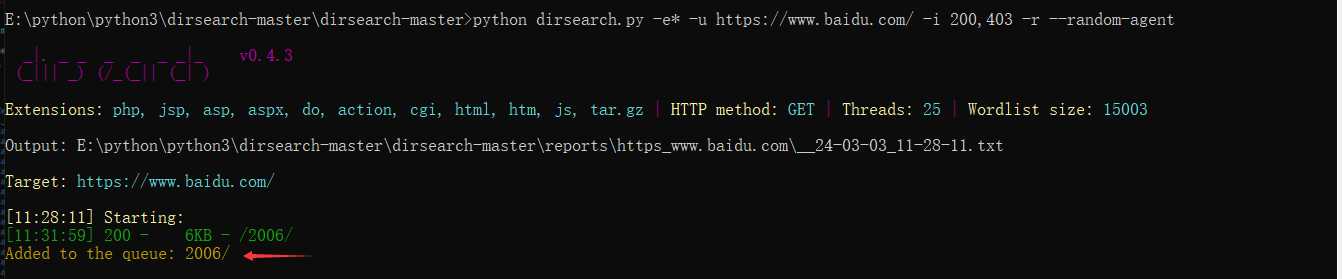

建议在语句中添加-e*来扫描所有开发语言,可以让我们扫描的结果更加全面。

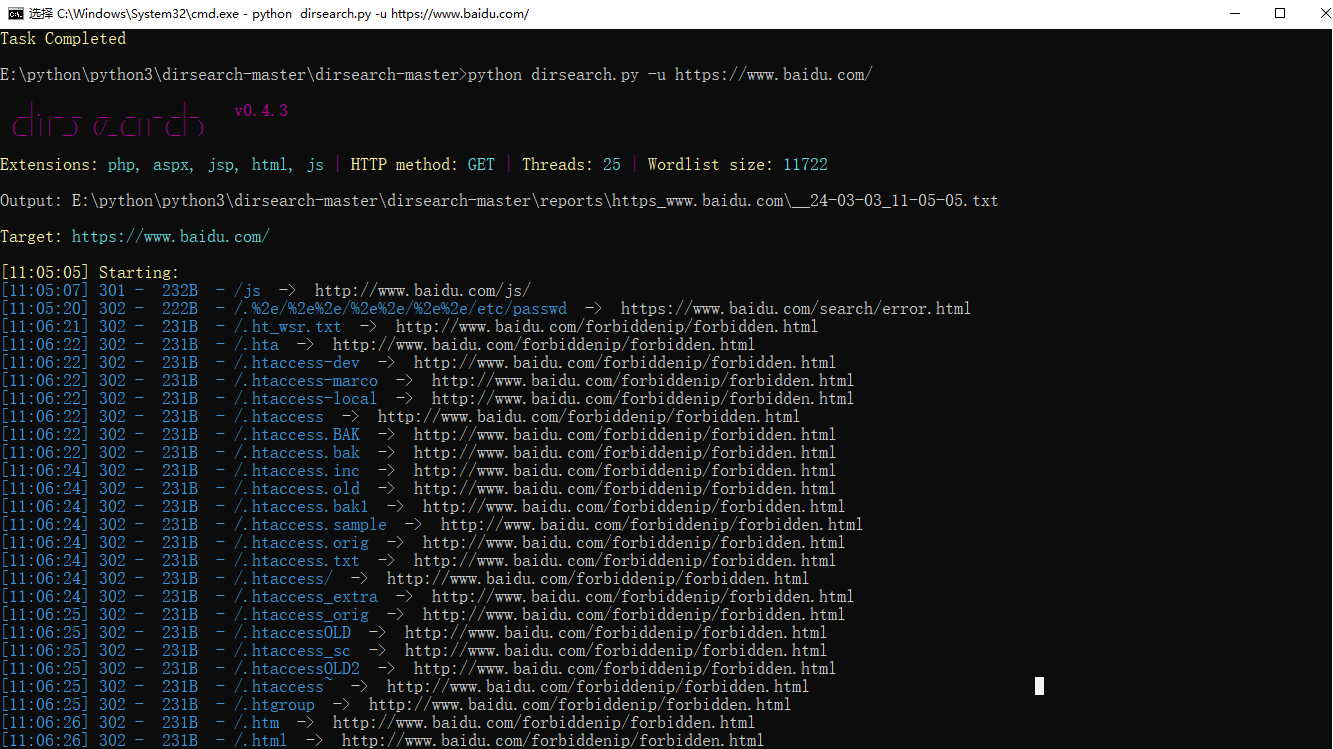

如果出现上面图中无意义的302干扰,可以使用-x进行排除302状态码,也可以使用-i来指定显示状态码

python dirsearch.py -u https://www.baidu.com/ -x 302

python dirsearch.py -u https://www.baidu.com/ -i 200,403

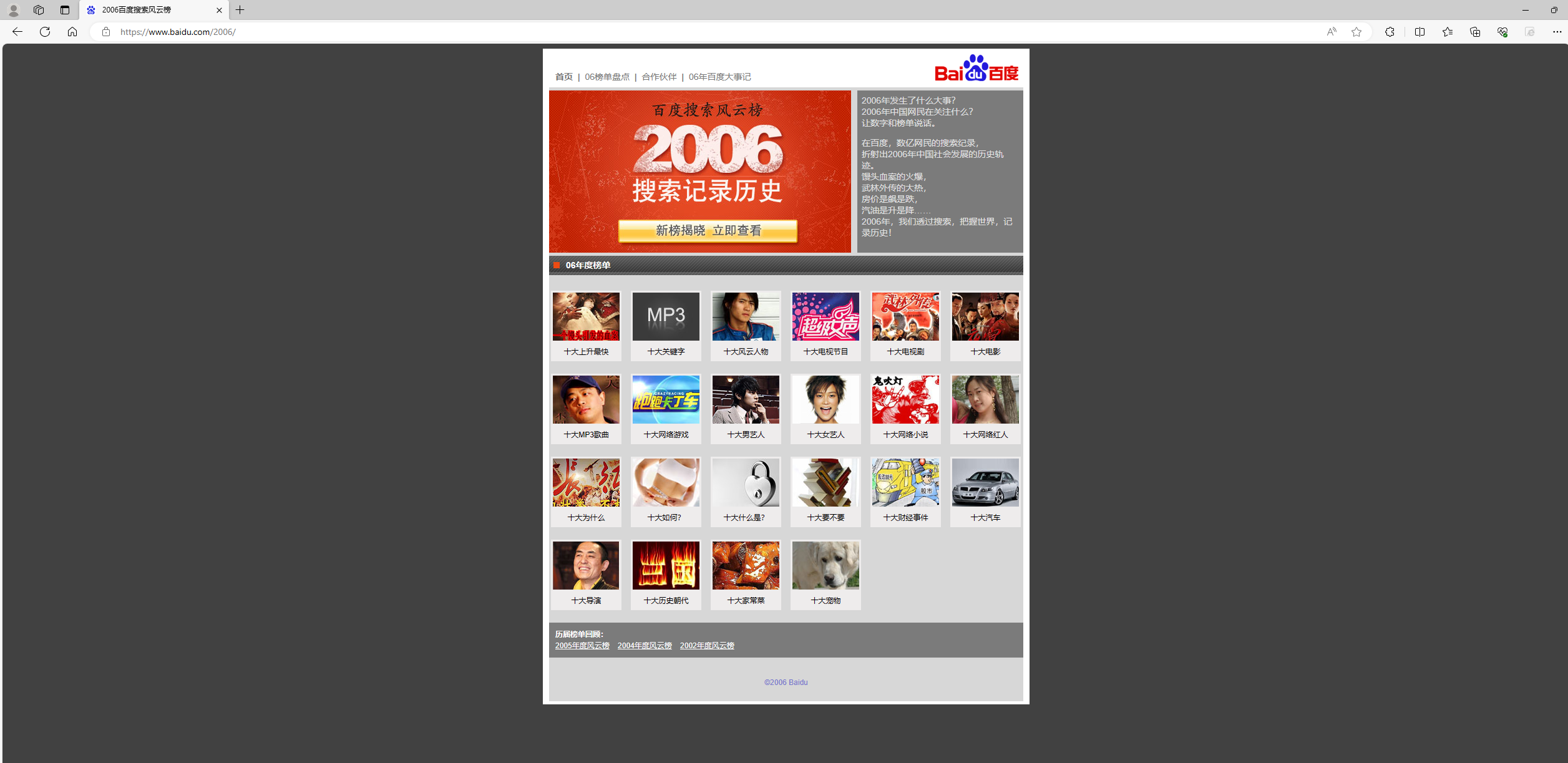

我们这里扫描到状态码为200的目录,就可以进行访问查看具体内容

如果想扫描更加全面,可以使用-r来进行递归扫描,它会将扫描到的每个目录再对其进行扫描。

御剑

介绍

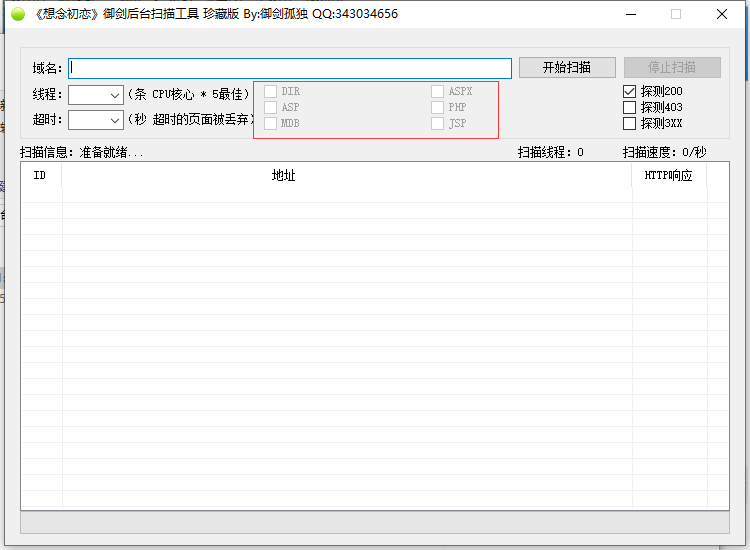

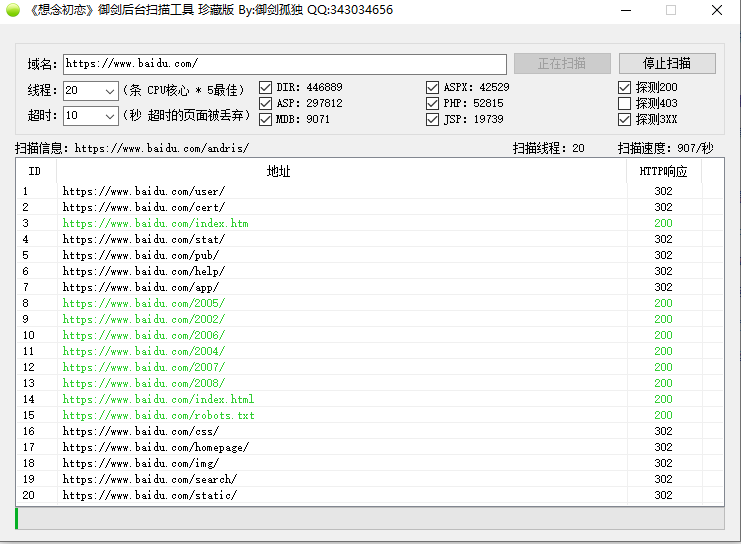

御剑是自动扫描网站目录,并且可以发现一些隐藏的文件和目录的扫描工具,它有简洁易懂的GUI界面。

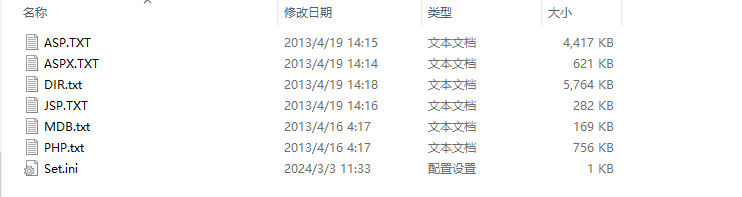

它附带很强大的字典,我们也是可以自己修改,继续增加规则的。

安装

下载地址:

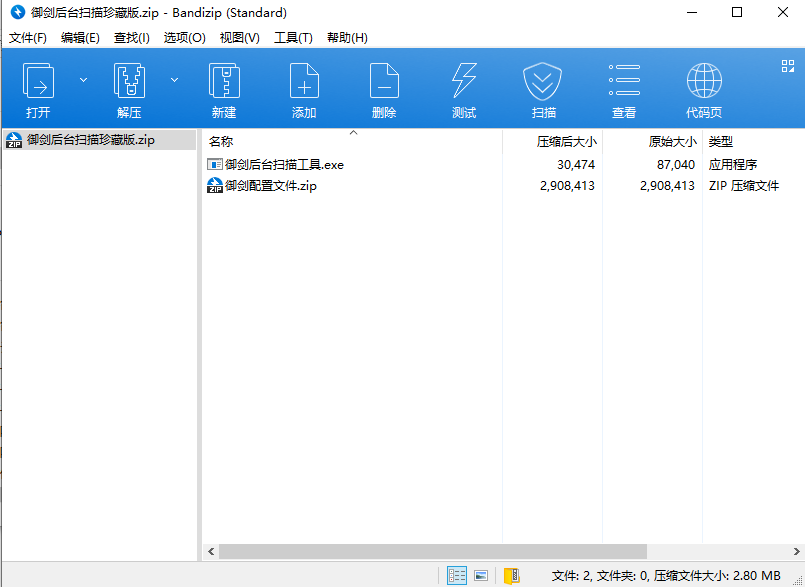

下载完成后,我们进行解压

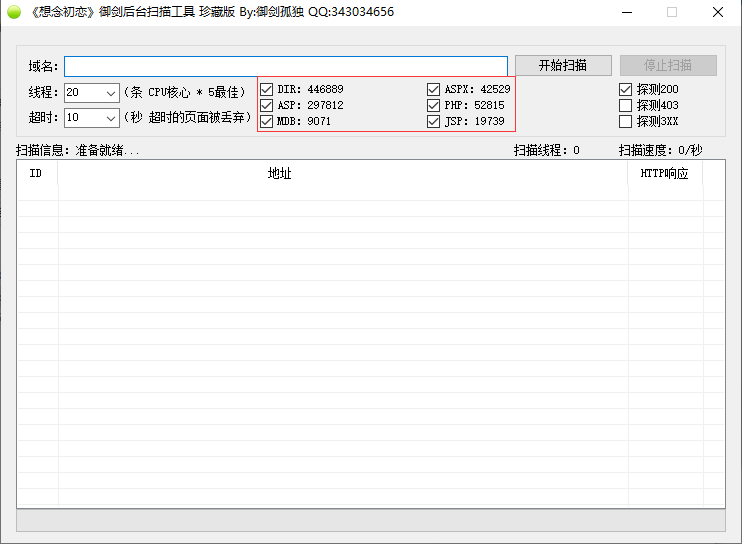

双击打开御剑后台扫描工具.exe,此时字典是空的

回到我们的文件夹,此时会生成一个配置文件的文件夹,我们将御剑配置文件zip里的txt解压到该配置文件文件夹中

再重新打开御剑就可以正常使用了

使用示例

御剑扫描很快,字典也十分丰富

微信公众号二维码

扫一扫关注CatalyzeSec公众号

我们一起来从零开始学习网络安全

258

258

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?