【简介】DC代理模式可以捕获所有登录,但是需要在域服务器上安装代理软件,如果对域服务器有控制权的话,建议使用DC代理模式。

在support.fortinet.com网站中可以下载代理软件。

① 打开浏览器,进入support.fortinet.com网站,点击【Login Now】。

② 输入帐号和密码,点击【Login】。没有帐号的需要先注册一个。

③ 选择【Support】-【Firmware Download】。

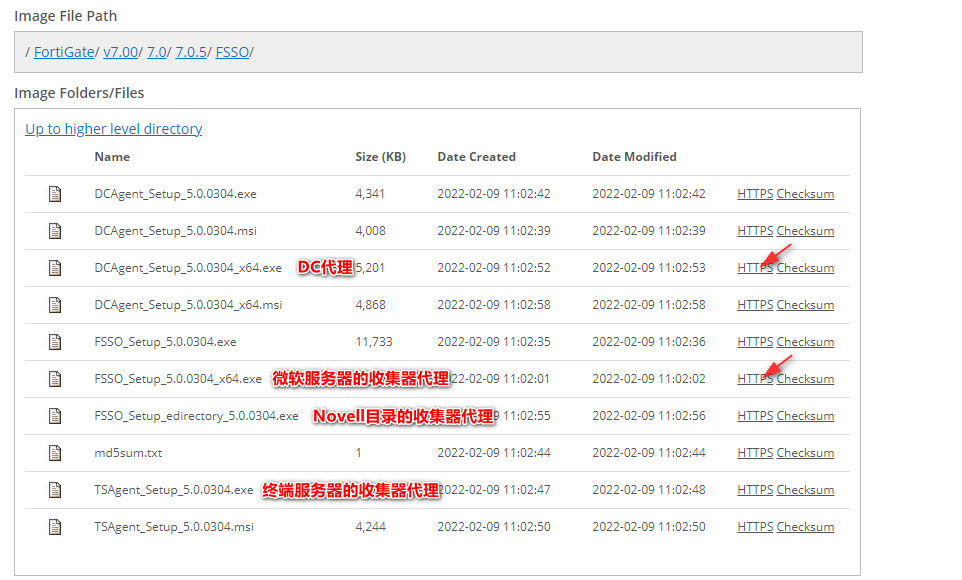

④ 在下载固件页面,产品默认为【FortiGate】,点击【Download】,选择和防火墙固件对应的版本,这里选择的是7.0.5,点击【FSSO】目录。

⑤ 目录里可以看到四种代理文件,分别是不同的安装版本。这里我们用的是Windows Server 2022域服务器,因此下载两个文件就可以了。

⑥ DC代理只有5M,而收集器代理也只有12M。收集器代理安装文件包括DC代理。

DC代理安装在域服务器上,如果有多台域服务器,每台域服务器都要安装。DC代理查看域服务器上的登录信息,并转发给收集器代理。收集器代理将信息再转发给FortiGate防火墙。

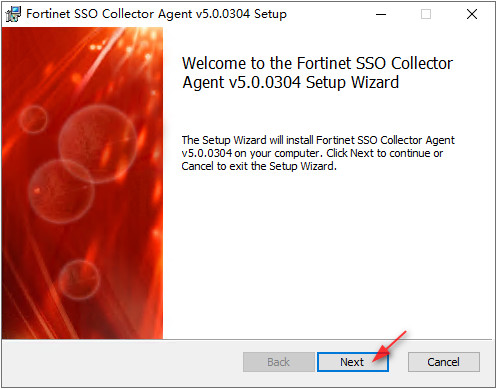

① 通常在只有一台域服务器的情况下,我们可以在域服务器上安装收集器代理和DC代理。双击FSSO_Setup_5.0.0304_x64.exe文件,开始安装,首先显示欢迎信息,点击【Next】。

② 显示最终用户许可,钩选【我接受许可协议中的条款】,点击【Next】。

③ 安装目录保持默认,点击【Next】。

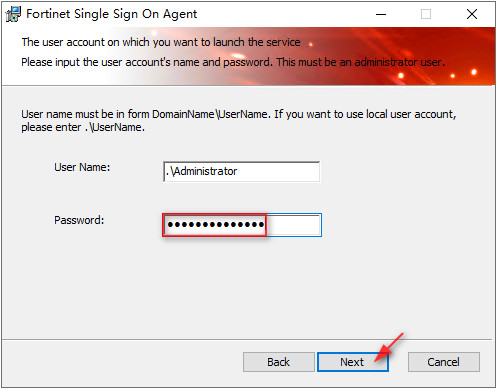

④ 需要域服务器的管理员帐号和密码。由于收集器代理安装在域服务器上,所以用户名默认.\Administrator就可以了,如果收集器代理安装在内网中的电脑中,用户名需要改成oldmei\Administrator,oldmei是域名。点击【Next】。

⑤ Fortinet单点登录代理可以被设置为监控用户登录事件或服务来自FortiGate的NTLM身份验证请求。【监视用户登录事件并将信息发送到FortiGate】和【服务来自FortiGate的NTLM认证请求】默认都被选择。另外Windows目录的访问方式默认为【标准】。点击【Next】。

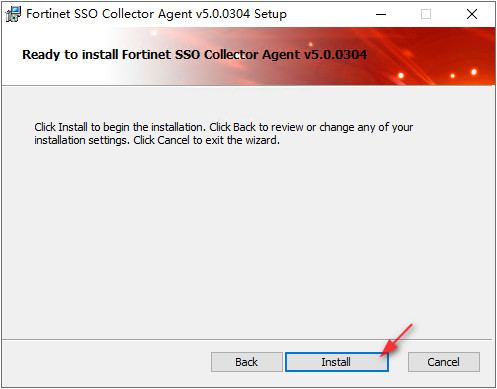

⑥ 配置完成,点击【Install】开始安装。

⑦ 安装完成后,默认钩选启动DC代理安装向导,点击【Finish】。

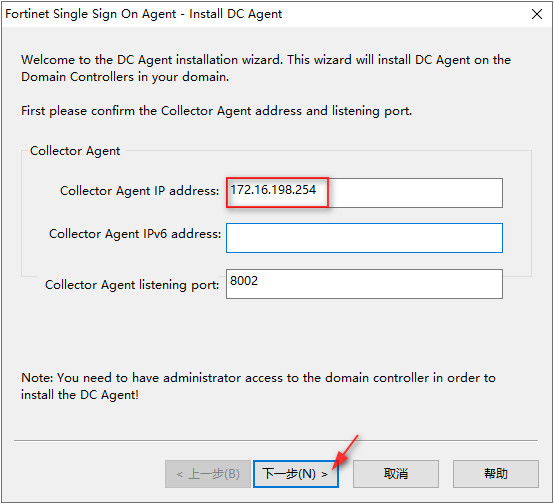

⑧ 安装DC代理时,会要求输入收集器代理的IP地址,如果服务器有多块网卡的话,记得IP地址要是域服务器的地址。默认端口号是8002,点击【下一步】。

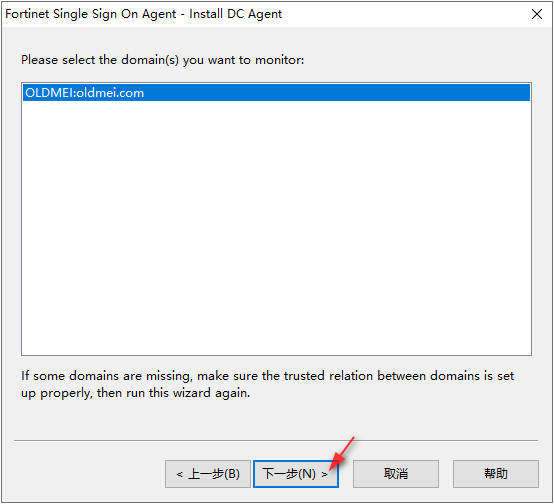

⑨ 选择要监视的域,点击【下一步】。

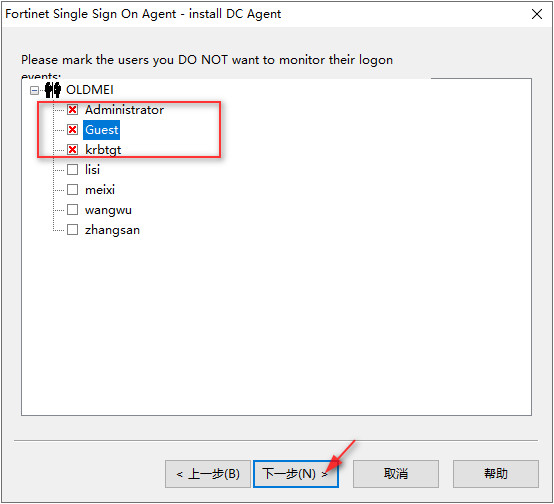

⑩ 选择不用监控的用户,点击【下一步】。

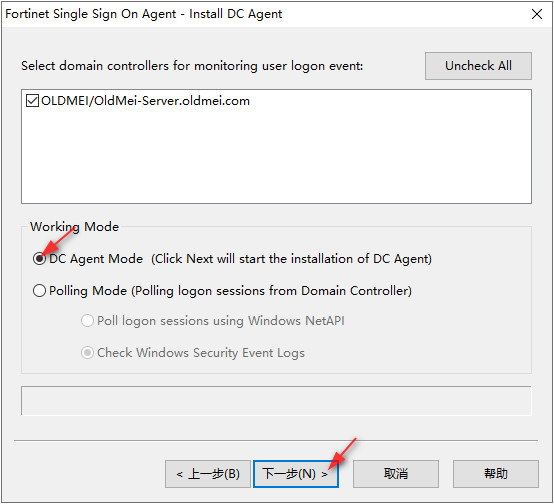

⑾ 工作模式选择DC代理模式,点击【下一步】。

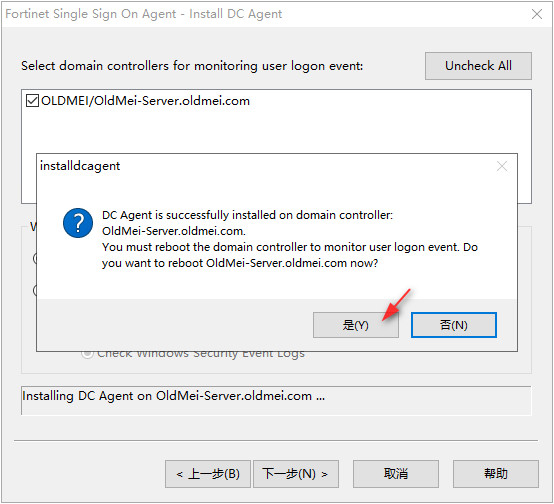

⑿ DC代理在域控制器上安装后,需要重启域控制器,点击【是】。服务器将重启。

安装完收集器代理,就可以进行配置了。

① 点击域服务器左下角图标,弹出菜单选择【Fortinet】-【Configure Fortinet Single Sing On Agent Configuration】。

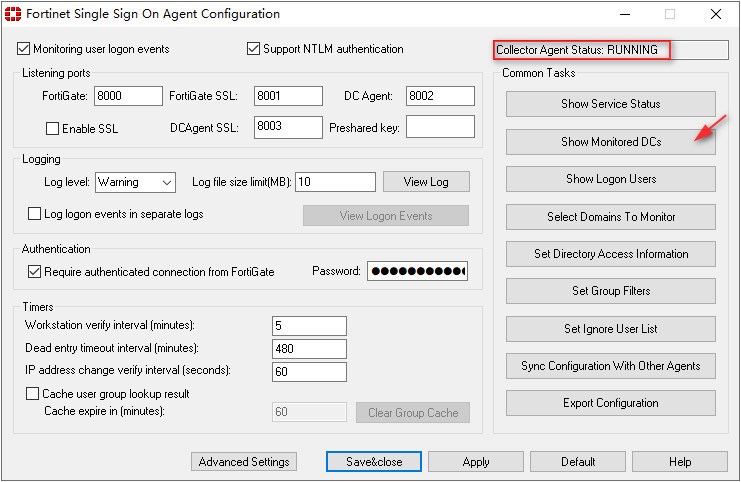

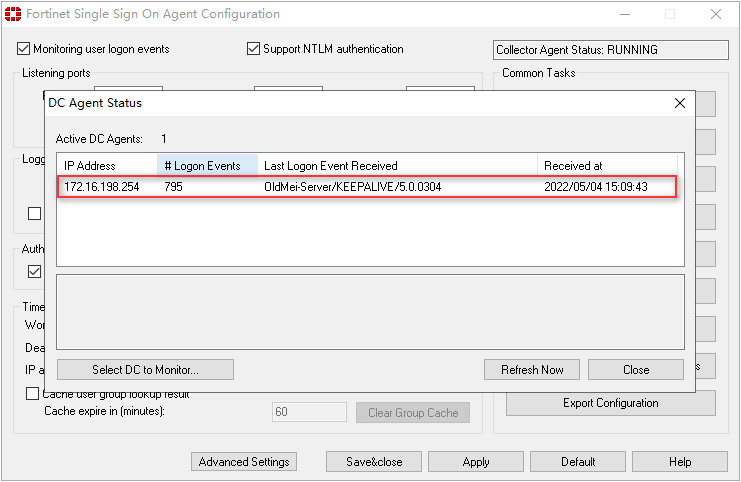

② 显示收集器代理配置画面,状态为正在运行。点击【Show Monitored DCs】。

③ 可在看到DC代理正在工作。

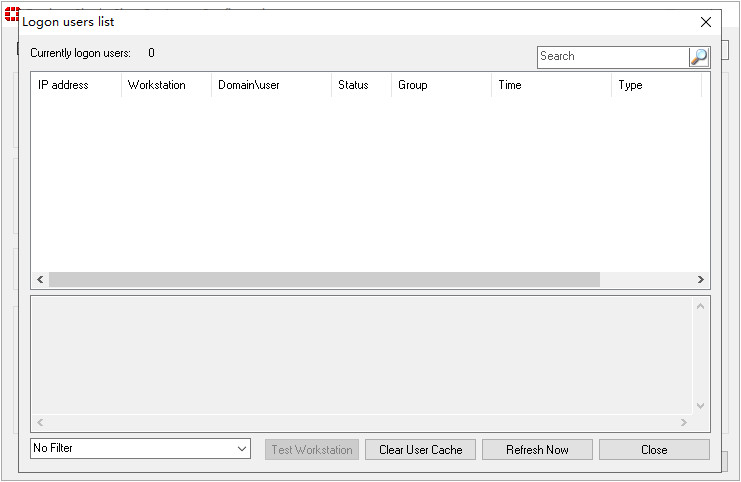

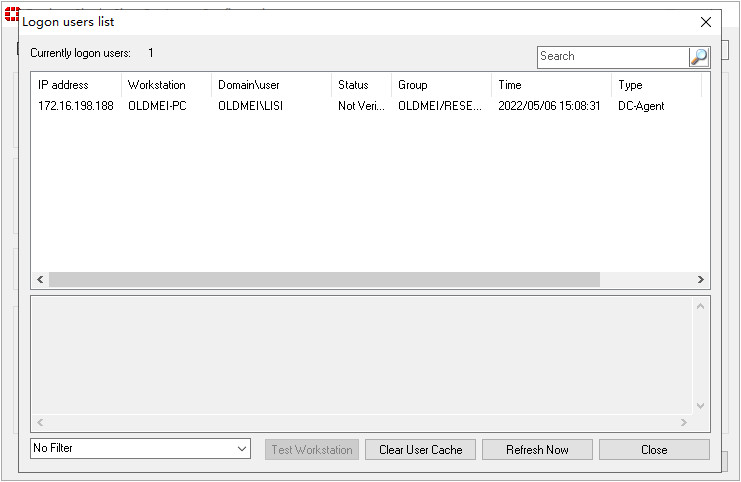

④ 选择【Show Login Users】,查看登录用户信息。

⑤ 由于域服务器重启,现在并没有登录信息。

⑥ 开启一台电脑,用lisi的帐号登录域。

⑦ 还是在登录用户列表窗口,点击【Refresh Now】,刷新,即可看到lisi帐号登录信息,说明DC代理成功的获得取用户登录信息。

⑧ 为了安全,默认启用收集器代理与FortiGate需要密码验证才能连接。输入一个自定义的密码。在FortiGate防火墙上也要用到这个密码的。点击【Apply】。

收集器代理配置完后,就可以配置防火墙,将登录信息传递给防火墙。

① 登录防火墙,选择菜单【Security Fabric】-【外部连接器】,点击【新建】。

③ 选择【Fortinet单点登录代理】。

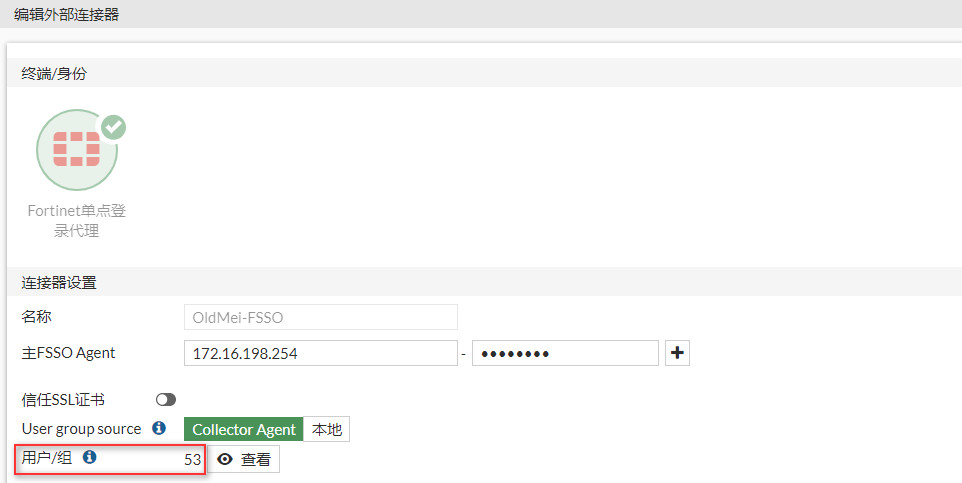

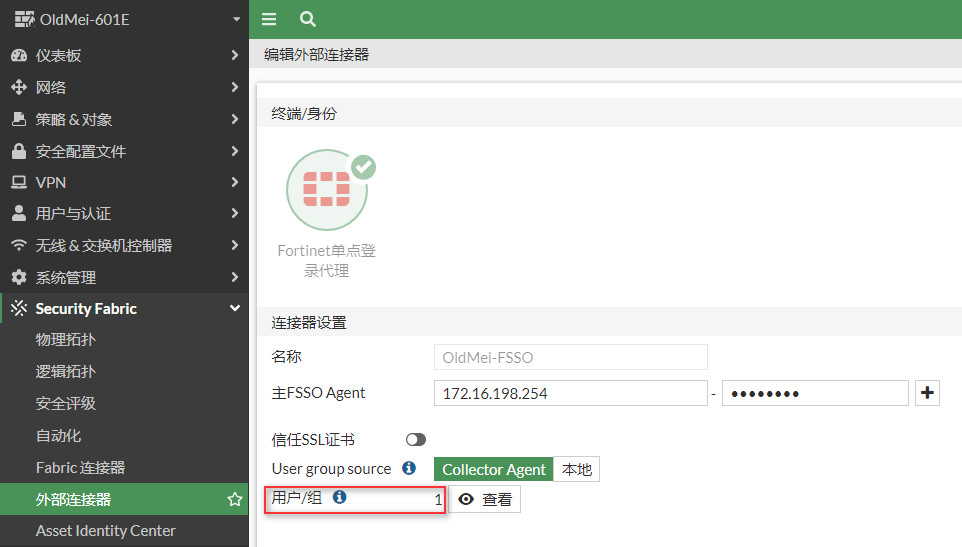

④ 输入名称,收集器代理的IP地址及密码,这个密码和收集器代理设置的密码相同。默认用户组源为【Collector Agent】,点击【应用&刷新】。

⑤ 运气好的话,你会在用户/组看到一个非0的数字,点击【查看】,可以看到域内的用户组。默认情况下可以看到域下所有用户组。如果数字始终为0,建议关闭域服务器的防火墙再试。

⑥ 点击【确认】,回到上层菜单,你将看到新建的Fortinet单点登录标签,绿色向上箭头表示加接成功,如果是红色向下箭头,则表示没有连接成功,需要排查故障。

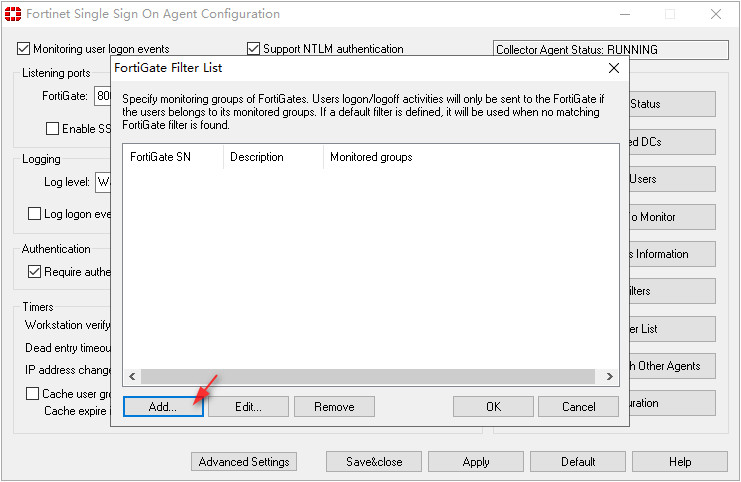

⑦ 如果我不想把域服务器的所有用户组信息都暴露在外,那应该怎么办?回到FSSO代理配置窗口,点击【Set Group Filters】,对用户组进行过滤。

⑧ 默认过滤列表是空的。点击【Add...】。

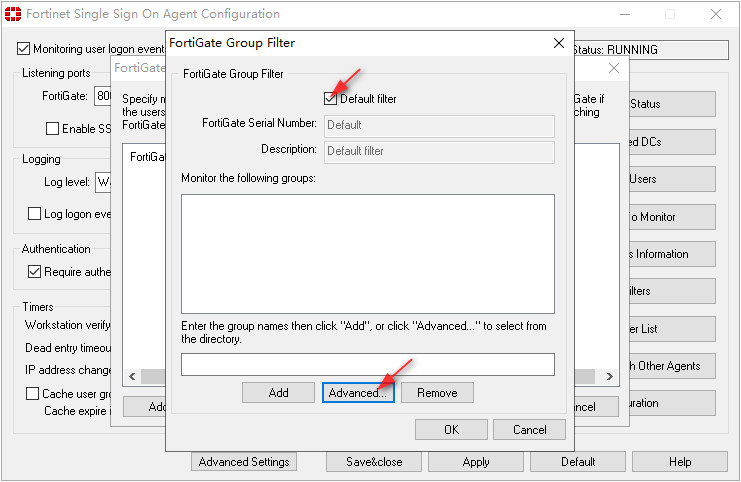

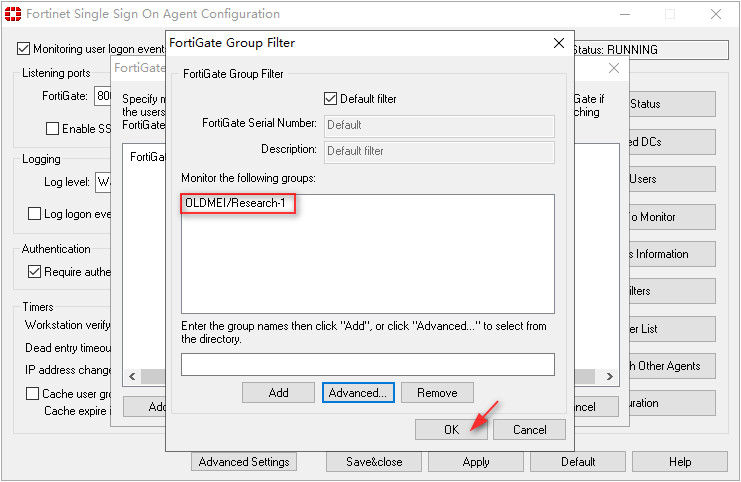

⑨ 由于是简单环境,这里启用【Default filter】,点击【Advanced...】。

⑩ 在域结构中钩选需要的用户组,这里选择研发一部的用户组,点击【Add selected groups】。

⑾ 过滤组选择好后,点击【OK】。

⑿ 再次回到防火墙上,打开刚才建立的Fortinet单点登录,点击【应用&刷新】,这次只有一个用户组被选择上了。

⒀ 点击【查看】,可以看到正是我们在代理软件中选择的用户组。这样我们在防火墙上只能人看到研发一部用户组,保证了其它用户组的安全。

现在防火墙与域服务器上的收集器代理软件建立了连接,那么要怎样才能应用起来呢?

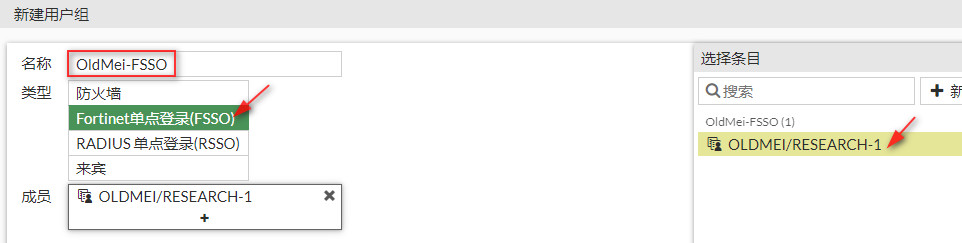

① 在防火墙上选择菜单【用户与认证】-【用户组】,点击【新建】。

② 输入组名,类型选择【Fortinet单点登录(FSSO)】,自动弹出选择条目,选择指定的组,点击【确认】,FSSO用户组创建成功。

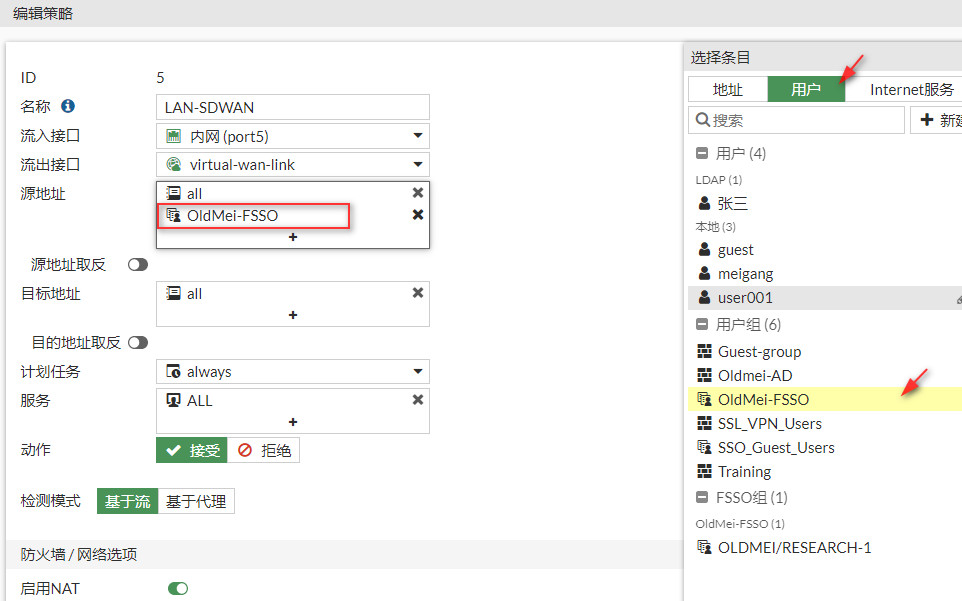

③ 修改上网策略,在源地址中加入用户,用户则选择FSSO用户。这样的话,研发一组下的用户登录了域服务器,DC代理收集到信息后发送给收集器代理,收集器代理推送给FortiGate防火墙,防火墙通过策略,允许该用户上网。而非研发一组或没有登录域服务器的就不能上网了。

如何才能判断收集器代理和FortiGate防火墙是正常的呢?

① 在FSSO代理配置中,点击【Show Service Status】,显示服务状态。

② 可以看到FortiGate防火墙的信息,如果这里没有内容,说明FortiGate防火墙与FSSO代理没有连接成功。

③ 选择【Show Logon Users】,查看登录用户。

④ 查看到lisi的用户登录记录,而lisi用户是属于研发一部Reserch-1组的。

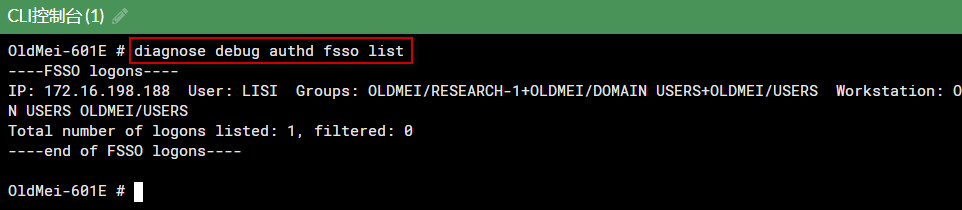

⑤ 也可以用防火墙的CLI命令 diagnose debug authd fsso list 查看通过了验证的FSSO用户列表。

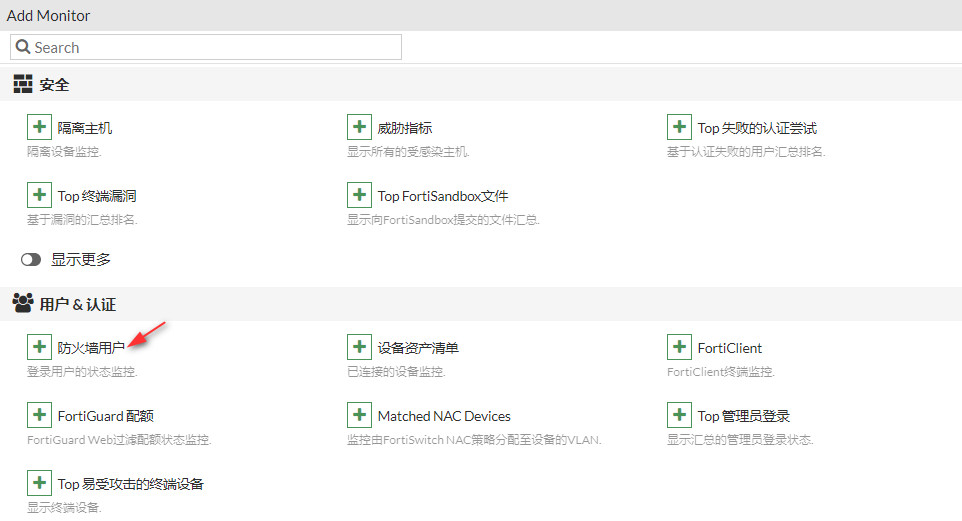

⑥ 选择菜单【仪表板】,点击第二个【+】。

⑦ 添加监控窗口选择【用记&认证】下的【防火墙用户】。

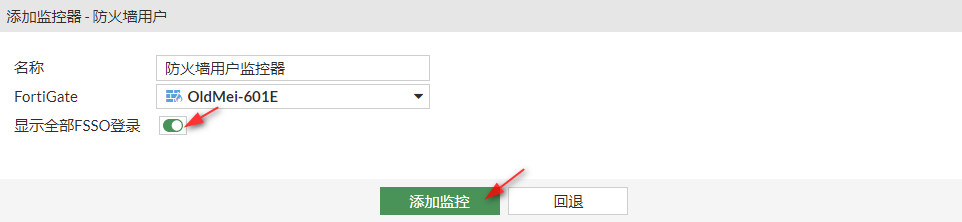

⑧ 启用【显示全部FSSO登录】,点击【添加监控】。

⑨ 仪表板下多出【防火墙用户监控器】菜单,在这里可以查看FSSO用户情况。

⑩ 点击【显示全部FSSO登录】,可以看到FSSO用户全部信息。

⑾ 在域服务器中,可以看到研发一组下成只有两个成员,李四和张三。

⑿ 李四登录域后,就可以直接上网了。

⒀ 而非研发一组的用户王五,即使登录域,也是无法上网的。

573

573

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?