连续加班两周,终于有点闲下来了。

趁这个功夫简单学习一下nmap的使用,写个博客作为笔记吧

开始

1.安装

公司用的debain , 我自己用的ubuntu

apt-get install nmap

2.简单使用

2.0

默认的选项

-sT 默认的扫描模式,需要完成完整的connect

2.1 扫描单台主机

nmap 172.16.2.162.2 扫描多台主机

nmap 172.16.2.16 172.16.2.20

nmap 172.16.2.1-172.16.2.100

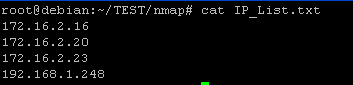

nmap 172.16.2.1/242.3 扫描文件中的地址

nmap -iL IP_List.txt2.4 扫描指定的主机端口

nmap 172.16.2.16 -p22

nmap 172.16.2.20 -p1-65532

nmap 172.16.2.20 -p22,80,443

nmap 172.16.2.1/24 -p T:21-252.5 扫描主机的操作系统

nmap -O 172.16.2.163.使用更多选项

3.1 扫描方式

常用的方式

-Ss Tcp SYN Scan (sS) 半开放扫描

-sT 默认的扫描模式,需要完成完整的connect

-sU 扫描udp端口

-sF FIN扫描,不需要TCP连接,适用于防火墙阻止掉SYN数据的情况

-sP Ping 扫描,不扫描端口

-sV 版本检测,检测主机端口上运行的软件版本(知名端口)

-sL 匿名扫描

不是特别常用的

-sF-sX-sN 秘密FIN数据包扫描、圣诞树(XmasTree)、空(Null)扫描模式

-sAACK 扫描:这项高级的扫描方法通常用来穿过防火墙的规则集。

-sW 滑动窗口的扫描:这项高级扫描技术非常类似于ACK扫描,除了它有时可以检测到处于打开状态的端口

nmap --help -sl : 列出被扫描的地址

-sn : 使用ping扫描主机,不扫描端口

-exclude : 扫描的时候将某个主机除外

-PN : 绕过Ping操作,不使用Ping检测

-P0 : 在扫描之前,不必ping主机。

不一一列出了,感觉够用了

217

217

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?