1.Docker设置

Dcoker容器在使用的过程中,默认的docker run时都是以普通方式启动的,有的时候是需要使用在容器中使用iptables进行启动的,这时候就需要开启权限,只需要在docker run时增加参数

--cap-add list Add Linux capabilities # 添加某些权限

--cap-drop list Drop Linux capabilities # 关闭权限

--privileged Give extended privileges to this container # default false

pprivileged,权限全开,不利于宿主机安全

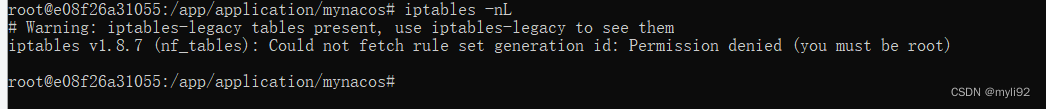

cap-add/cap-drop,细粒度权限设置,需要什么开什么默认run容器的情况下,查看iptables都是不允许的:iptables -nL

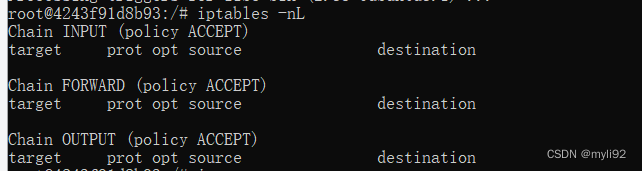

有的时候,我们有需求进行网络设置,即入站、出站网络端口设置,我们可以在启动容器的时候增加相应的权限。

docker run --name=docker_nginx --cap-add NET_ADMIN -d docker_nginx

- 1.privileged,权限全开,不利于宿主机安全

- 2.cap-add/cap-drop,细粒度权限设置,需要什么开什么

cap-add 参数设置:

CHOWN:修改文件属主的权限

DAC_OVERRIDE:忽略文件的DAC访问限制

DAC_READ_SEARCH:忽略文件读及目录搜索的DAC访问限制

FOWNER:忽略文件属主ID必须和进程用户ID相匹配的限制

FSETID:允许设置文件的setuid位

KILL:允许对不属于自己的进程发送信号

SETGID:允许改变进程的组ID

SETUID:允许改变进程的用户ID

SETPCAP:允许向其他进程转移能力以及删除其他进程的能力

LINUX_IMMUTABLE:允许修改文件的IMMUTABLE和APPEND属性标志

NET_BIND_SERVICE:允许绑定到小于1024的端口

NET_BROADCAST:允许网络广播和多播访问

NET_ADMIN:允许执行网络管理任务

NET_RAW:允许使用原始套接字

IPC_LOCK:允许锁定共享内存片段

IPC_OWNER:忽略IPC所有权检查

SYS_MODULE:允许插入和删除内核模块

SYS_RAWIO:允许直接访问/devport,/dev/mem,/dev/kmem及原始块设备

SYS_CHROOT:允许使用chroot()系统调用

SYS_PTRACE:允许跟踪任何进程

SYS_PACCT:允许执行进程的BSD式审计

SYS_ADMIN:允许执行系统管理任务,如加载或卸载文件系统、设置磁盘配额等

SYS_BOOT:允许重新启动系统

SYS_NICE:允许提升优先级及设置其他进程的优先级

SYS_RESOURCE:忽略资源限制

SYS_TIME:允许改变系统时钟

SYS_TTY_CONFIG:允许配置TTY设备

MKNOD:允许使用mknod()系统调用

LEASE:允许修改文件锁的FL_LEASE标志2.docker-compose的设置

containers:

- name: snake

image: docker.io/kelysa/snake:lastest

imagePullPolicy: Always

securityContext:

privileged: true

capabilities:

add: ["NET_ADMIN","NET_RAW"]参考:

docker容器权限设置--cap-add | --cap-drop | privileged - Marathon-Davis - 博客园

1645

1645

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?