目录

一、启用xpack安全验证

- 目的:为了访问安全,防止外部ip直接通过ip加端口号访问elasticsearch和kibana

- 要为kibana添加更丰富的功能需要xpack安全验证的支持,比如设置metricbeat监测

1.生成证书

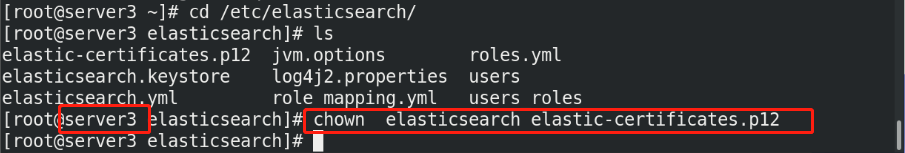

cd /usr/share/elasticsearch/

bin/elasticsearch-certutil ca

bin/elasticsearch-certutil cert --ca elastic-stack-ca.p12

cp elastic-certificates.p12 /etc/elasticsearch

chown elasticsearch /etc/elasticsearch/elastic-certificates.p12

2.配置所有的elasticsearch集群节点

vim /etc/elasticsearch/elasticsearch.yml

xpack.security.enabled: true

xpack.security.transport.ssl.enabled: true

xpack.security.transport.ssl.verification_mode: certificate

xpack.security.transport.ssl.keystore.path: /etc/elasticsearch/elastic-certificates.p12

xpack.security.transport.ssl.truststore.path: /etc/elasticsearch/elastic-certificates.p12

3.ES集群重启正常后,设置用户密码

- 防止忘记我们可以设置为同一个密码

- elasticsearch和kibana等都可以用elastic用户登录

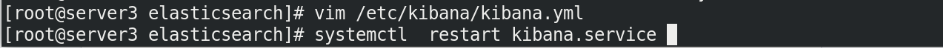

4.设置kibana连接ES的用户密码

vim /etc/kibana/kibana.yml

elasticsearch.username: "kibana"

elasticsearch.password: "westos"

5.设置Logstash连接ES用户密码

output {

elasticsearch {

hosts => "172.25.0.1:9200"

index => "apachelog-%{+YYYY.MM.dd}"

user => "elastic"

password => "westos"

}

}

6.head访问

http.cors.allow-headers: Authorization,X-Requested-With,Content-Length,Content-Type %添加参数到es配置

7.访问测试

heeda访问需要使用下述路径:

http://172.25.0.1:9100/?auth_user=elastic&auth_password=westos %后面需要添加用户和密码

二、cerebro可视化界面部署

- 它是不同于elasticsearch-head的另一款elasticsearch可视化插件,使用docker容器的方式部署,更加简单便捷,并且具有更优雅的可视化界面展示

- Podman(Pod Manager)是一个功能齐全的容器引擎,它是一个简单的无守护工具。 Podman提供了一个类似Docker-CLI的命令行,可以简化从其他容器引擎的转换,并允许管理pod,容器和图像。

在宿主机上部署:

[root@foundation1 ~]# yum install -y podman %为了不安装docker,我们使用更轻量化的podman来代替

[root@foundation1 ~]# podman load -i cerebro.tar %导入镜像

[root@foundation1 ~]# podman run -d --name cerebro -p 9000:9000 docker.io/lmenezes/cerebro %启动容器

f78918aff9d93429c0417e437ecc4e5076472cd8e3eea95612998f345d340487

[root@foundation1 ~]# netstat -antulp | grep 9000

tcp 0 0 0.0.0.0:9000 0.0.0.0:* LISTEN 5711/conmon

访问172.25.0.250:9000,选择要连接的elastic主机,使用elastic用户及密码westos登陆

1231

1231

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?