漏洞描述

CVE-2018-0886 是一个Microsoft Windows CredSSP(Credentials Security protocol)的远程执行代码漏洞。CredSSP是一种用于远程认证的安全协议,它允许远程用户通过安全通道访问本地资源。

这个漏洞的起因是CredSSP在处理某些类型的网络请求时存在一个错误,这使得攻击者能够在受害者的计算机上执行任意代码。攻击者可以通过构造一个恶意的网络请求,利用这个漏洞来获取受害者的系统权限,并进行任意操作。

为了修复这个漏洞,Microsoft发布了一系列安全更新,其中包括针对Windows操作系统的更新。建议所有使用CredSSP的用户都应立即应用这些更新,以确保他们的计算机不受此漏洞的影响。

此外,为了防止类似的漏洞在未来出现,Microsoft还采取了一些额外的措施来增强CredSSP的安全性。这些措施包括改进协议设计、增加安全功能和加强安全性测试等。

漏扫信息截图:

补丁下载

2018-05 适用于基于 x64 的系统的 Windows Server 2012 R2 仅安全性质量更新(KB4103715)26.2 MB 下载地址

https://catalog.update.microsoft.com/Search.aspx?q=KB4103715

2018-05 适用于基于 x64 的系统的 Windows Server 2012 R2 月度安全质量汇总(KB4103725)330.7 MB 下载地址]

https://catalog.update.microsoft.com/Search.aspx?q=KB4103725

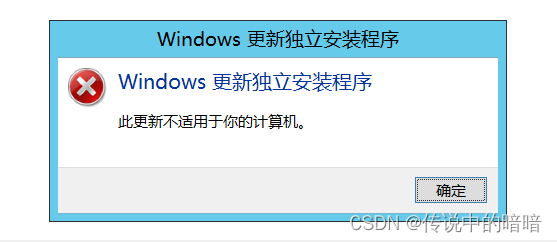

无法安装补丁?

当你安装上述两个补丁时弹出 此更新不适用于你的计算机时,可能还缺少前置补丁。

前置补丁

Windows Server 2012 R2 更新程序 (KB2919442) 690.8 MB 此补丁优先安装。

# 下载链接

https://www.microsoft.com/zh-CN/download/details.aspx?id=42334

Windows Server 2012 R2 更新程序 (KB2919442) 10.2 MB ,此补丁大概率不需要安装,可以安装

# 下载链接

https://www.microsoft.com/zh-cn/download/details.aspx?id=42153

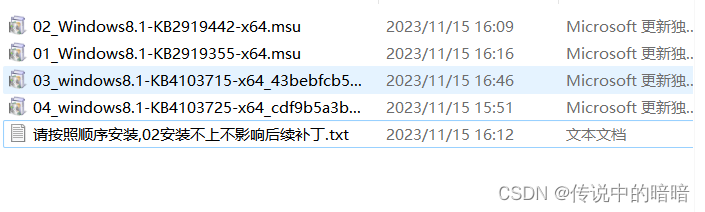

网盘下载整合包:

附上整理好的整合包,按顺序安装即可解决该漏洞问题,安装后需要重启系统,积累性更新因比较大,重启时间可能较长。

https://pan.baidu.com/s/1OUJcoqpRdGHUewAPTc1h9Q?pwd=weuc

3672

3672

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?