流控产品ACG

ACG=Application Control Gateway应用控制网关

流控与行为管理

流控与上网行为管理设备的区别?行为管理和流控是一样的吗?

这个问题就像防火墙和路由器的区别一样,好像没什么区别,包括华三厂商也把ACG作为流控产品宣传。

1.产品类别和倾向不一样。行为管理作为安全设备,倾向管理和控制,限制用户行为,比如就是让你不能用QQ。流控作为网络优化设备,比如高峰期控制用户迅雷下载流量为10M/s,空闲期用户可以随便使用。

2.使用规模和场景不一样。行为管理一般应用于中小型企业,而流控设备用于大型网络居多,最典型的是高校校园网和运营网。而且流控设备可以实现认证系统联动,实现用户按流量计费(已过时),典型的华为BRAS设备,锐捷ACE设备。

3.品牌不一样。行为管理的主流品牌:深信服,网康,新网程,百卓,华为,华三。流量控制的主流品牌:万任,UniERM,Allot,Packetteer,Panabit(免费软件),AceNet。

BON-新一代ACG应用控制网关

BON=Business Oriented Network

业务部署:统一安装应用

还可以做应用审计

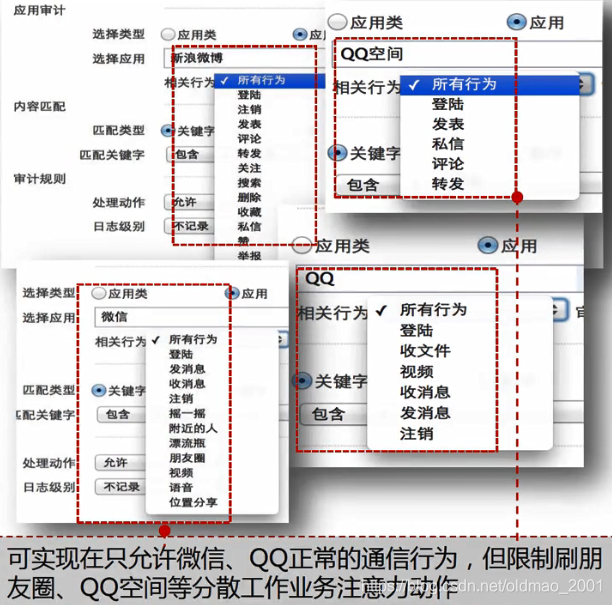

精细化应用控制和审计

■精准

·DPI/DFI融合识别

·802.1Q、MPLS、QinQ等特殊封装报文解析

·多流关联及用户流量模型分析

·特征库实时升级及云端分析同步

·实名身份管控定位到人

■细致

·超过八百种主流应用类别识别

·单应用高达12种行为动作控制

·近60种分类URL审计过滤

·桌面及移动终端均可审计控制

用精细化管控,促进业务效率提升

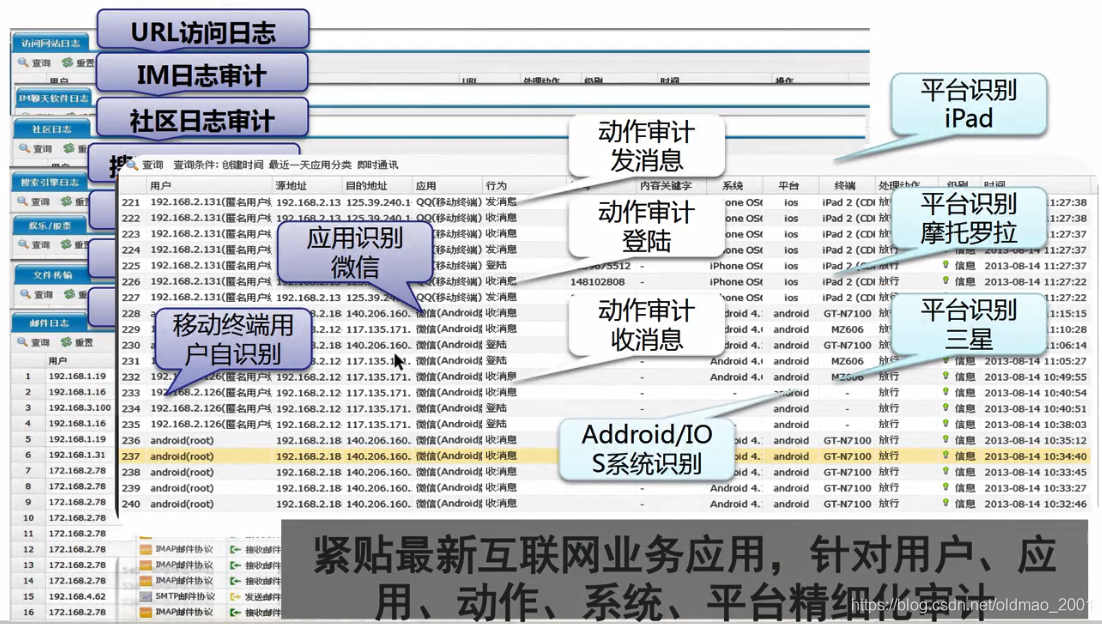

日志报表-事后行为审计

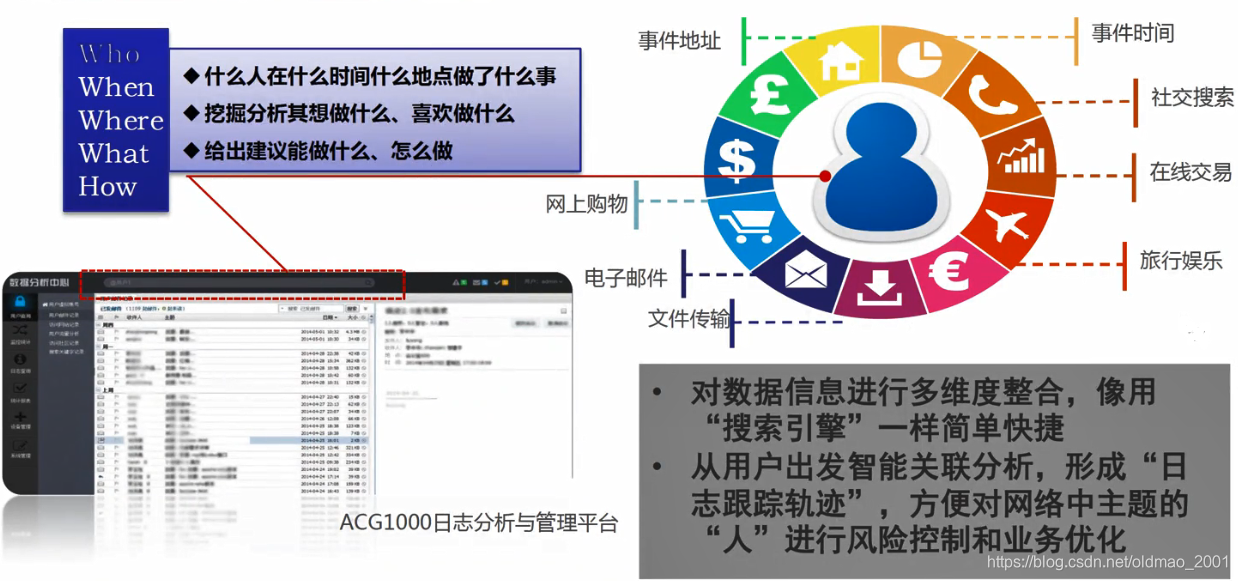

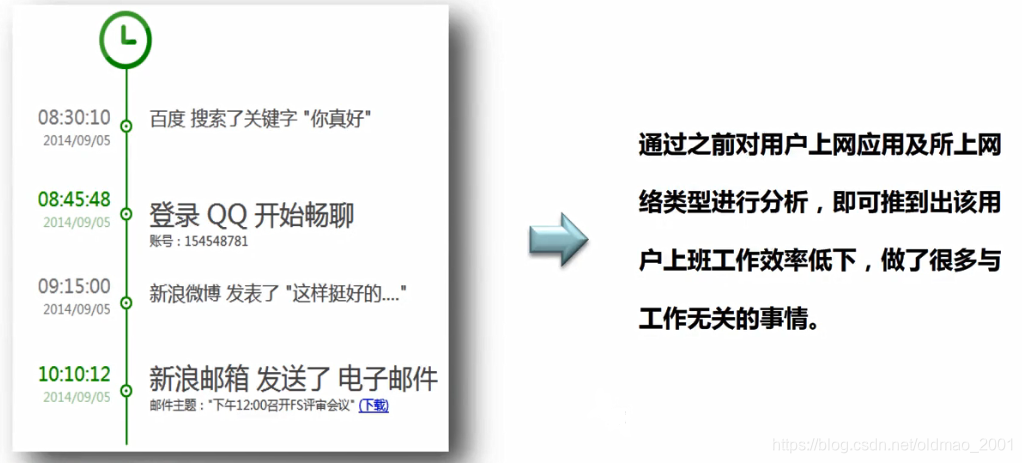

特色功能-深度数据挖掘

用户行为分析

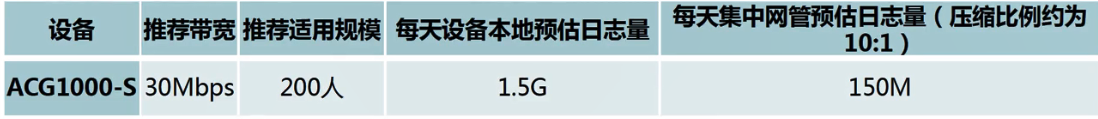

设备存储空间预估:

日志保存时长:180天

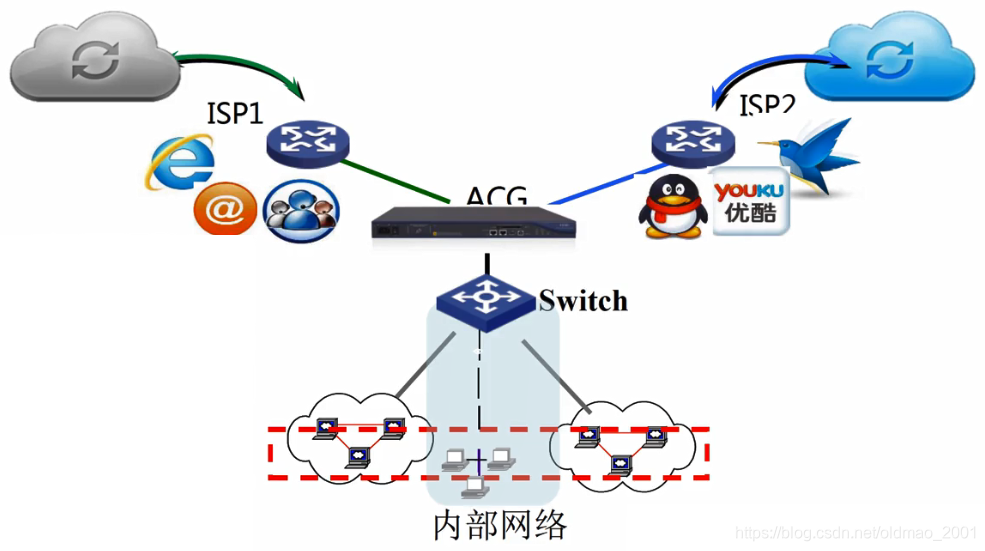

特色功能-智能选路

这个功能在LB也有。

■根据访问地址,自动选择所属运营商,提高访问速度和稳定性

■根据不同应用和用户组选择不同的出口,将非关键应用分流到低成本链路

■按业务需要各行其道让最优质的链路承载最关键的业务

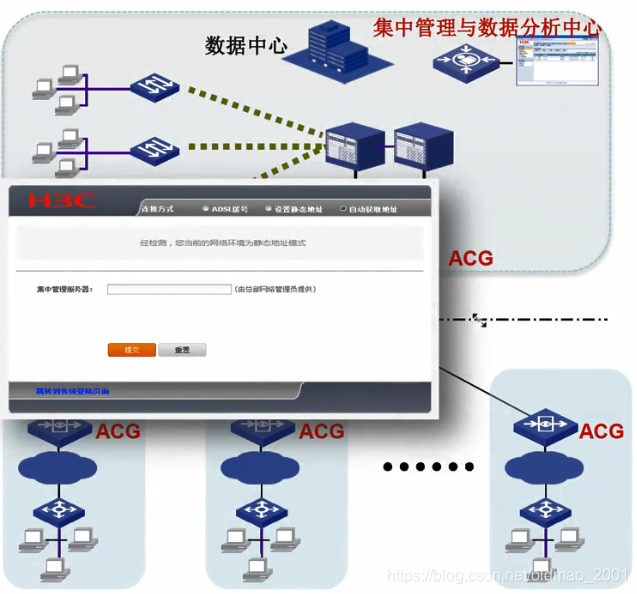

特色功能-极速上线

用于总分型网络拓扑。

①连线(20秒)

·将连接广域网的网线接入设备WAN接口

·将PC机连设备LAN接口

②配置地址信息(30秒)

·打开浏览器输入任意网址自动弹出配置页面

·填入PPPoE账号密码(分配的IP地址)和集中网管服务器地址

③完成配置(10秒)

·集中网管将配置自动下发到设备端

·设备配置完成正常运行

·无需专业人员到场,大幅节约总分型客户部署成本

·网络就绪时间更短,业务开展更快

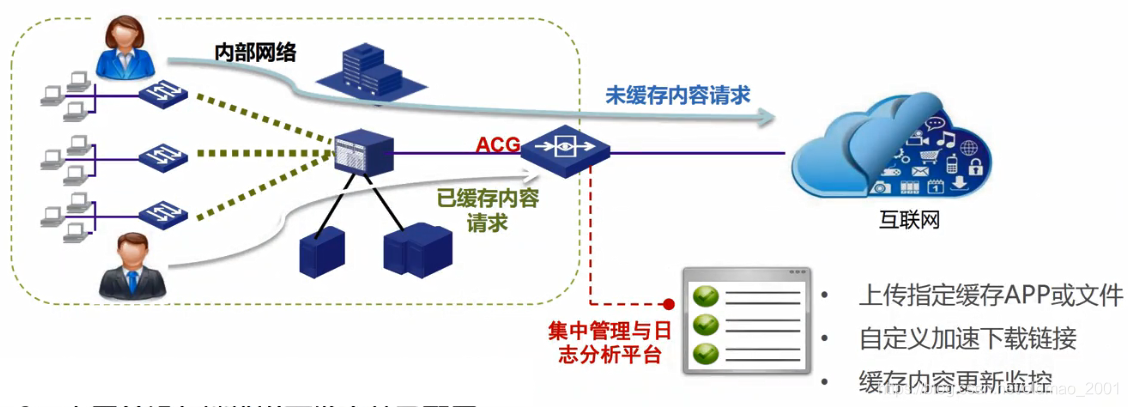

特色功能-应用快速下发(本地cache)

作用:节约网络出口带宽;业务应用部署更快

1.管理平台上传缓存文件及定义加速URL

2.向网关设备端推送下发文件及配置

3.网关设备劫持客户终端URL请求

4.将下载请求重定向到网关缓存文件

特色功能-微信认证营销

82号令的目的是为了预防和制止网上违法犯罪活动,说白了就是大家都用的是学校的ip公网地址,还是自动分配的,sei要是上个小黄网(额,小黄网好像还不至于哈),sei要是在网上卖毒品,上各种论坛反政府,说大家跟我一起自焚啥的,,公安局就只能找到这个学校而找不到这个具体的人,这样就会很尴尬,于是乎,学校就弄了个账号系统,给大家各自一个账号或者各自通过微信QQ、手机短信等方式认证的号码来上网,这样呢,就能找到是谁再看小黄片了。。。基本上效果就类似

来自知乎:二大爷

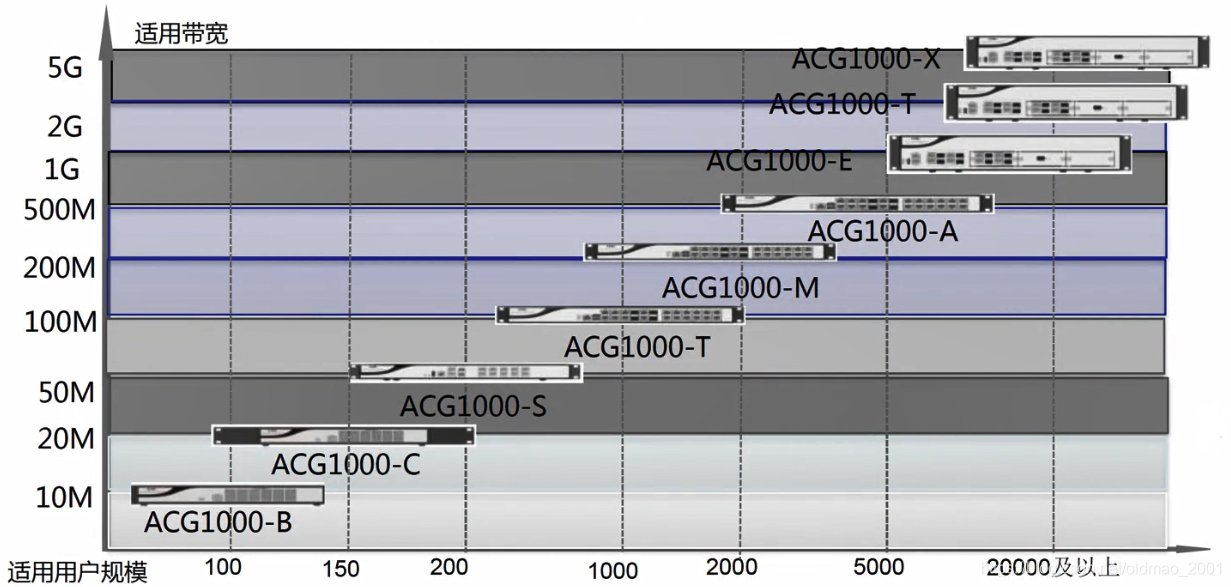

H3CACG 1000全系列

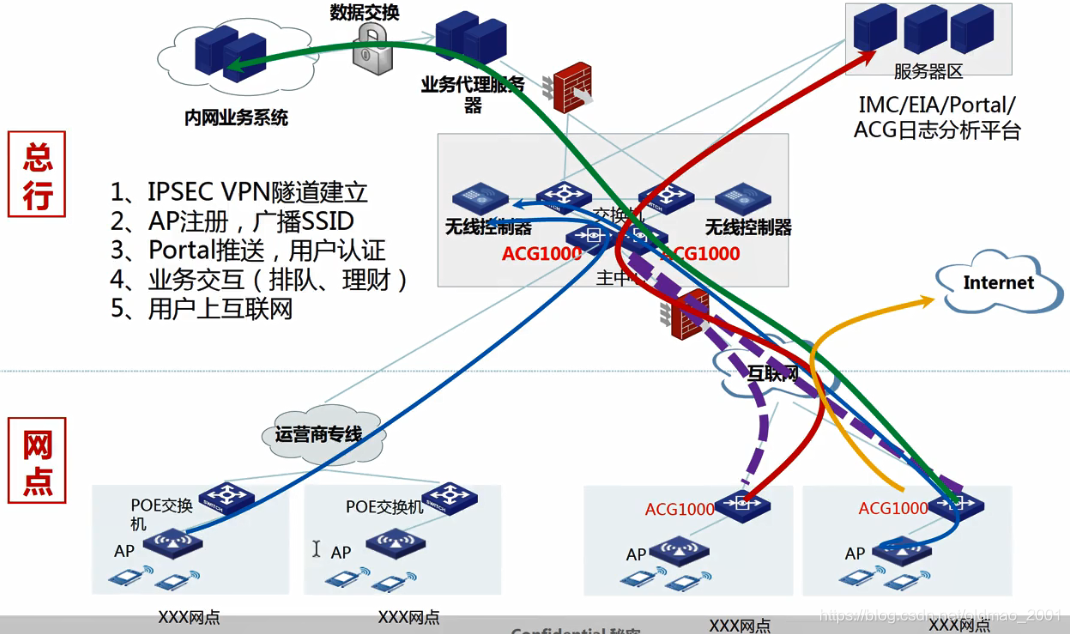

典型方案

金融网点方案拓扑

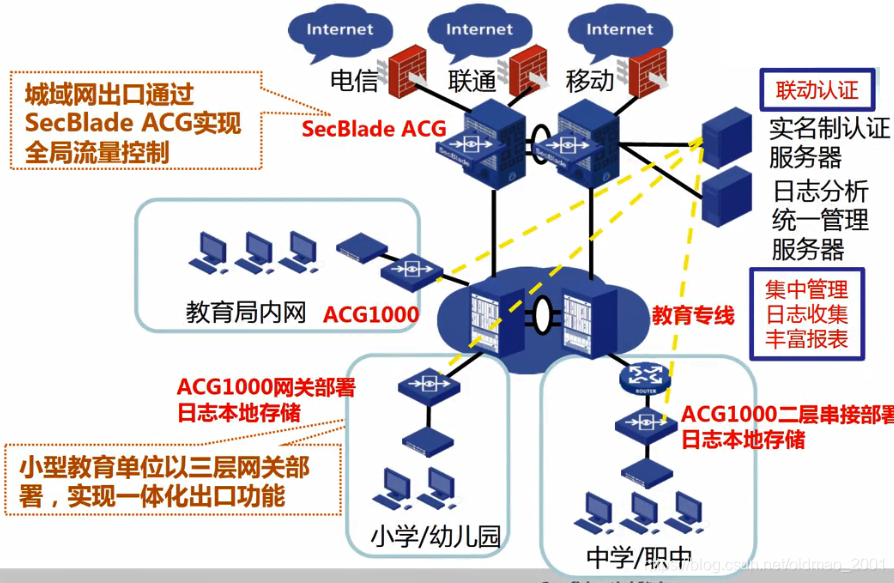

教育城域网典型部署

◆背景:教育城域网中多个高职、中小学等汇聚,采用统一互联网、Cernet等多个出口,流量异常高且复杂

◆优势:

√易部署:全网极速上线,部署工作量小,出错几率小;

√高性价比:全网梯次选型,中小型教育机构一体化部署实现高性价比;

√集中管理:支持对分布式ACG设备的集中管理,支持管理平台的分布式部署、分权分域管理,审计日志本地存储的同时上送存储审计;

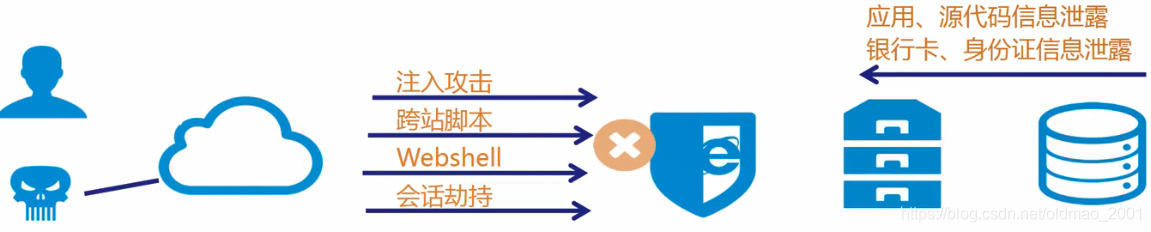

WAF产品

WAF=Web应用防火墙,Web Application Firewall

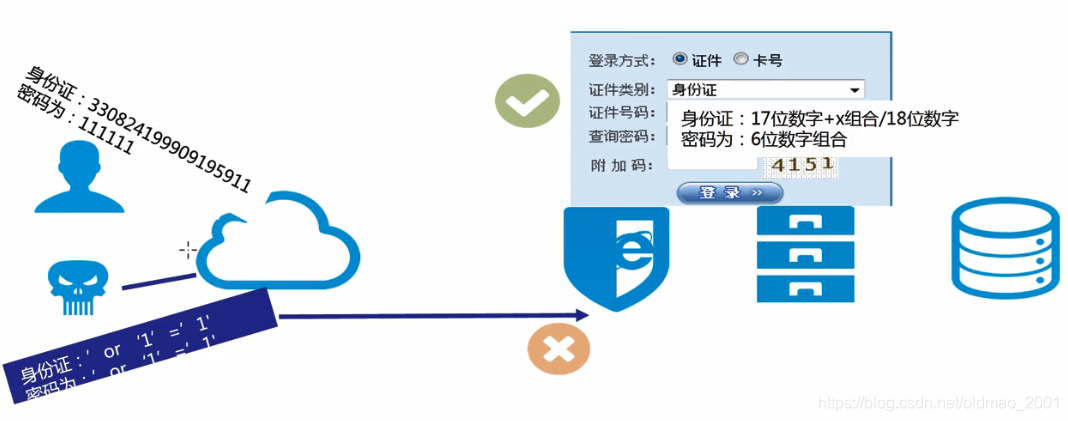

部署于网站服务器群的前端,提供抗扫描、防注入、防跨站脚本、防后门攻击等安全策略,提供网站的安全防护能力。

PS:专业应用层安全防护设备有三个:WEB应用防火墙、视频安全网关、数据库审计。

WAF的三大核心价值

确保网站业务可用性

防范数据泄露/网页篡改

优化业务资源(TCP的连接复用,加快网页访问速度)

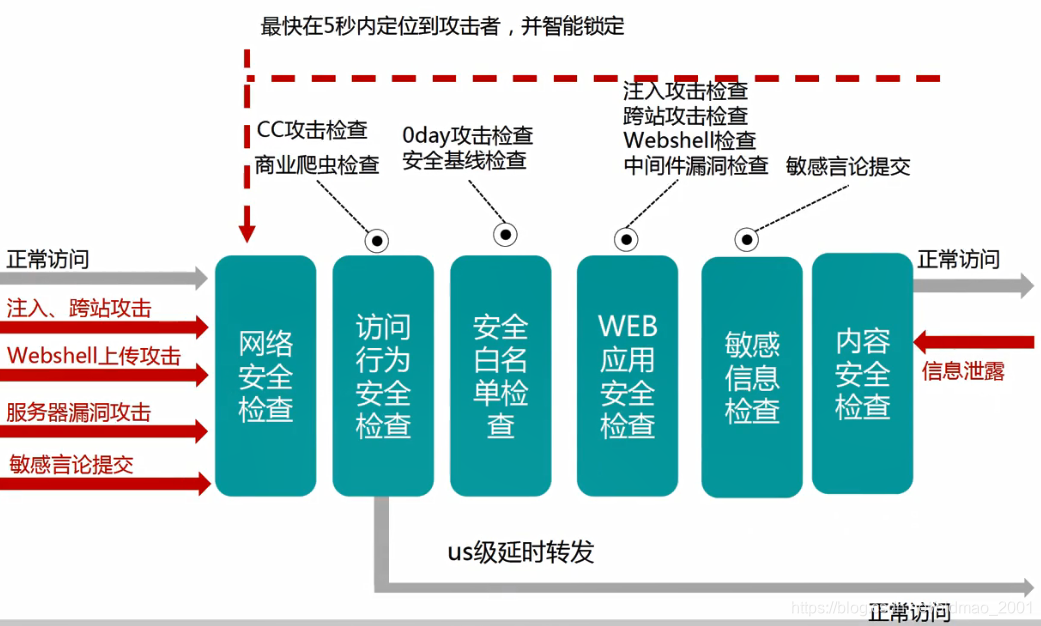

SecPath WAF产品主要特色

■高性能架构

最快5秒内定位到攻击者

实施动静态分离检测模型

异常访问仅需单条白名单规则匹配

■双引擎架构

白名单及特征库匹配双引擎检测技术,效率高,检出率高,有效防护0day攻击

■纵深安全防护

支持HTTPS、Web应用实时深度防御

应对扫描器探测攻击、黑客手工入侵、团队化持续性攻击、0day攻击

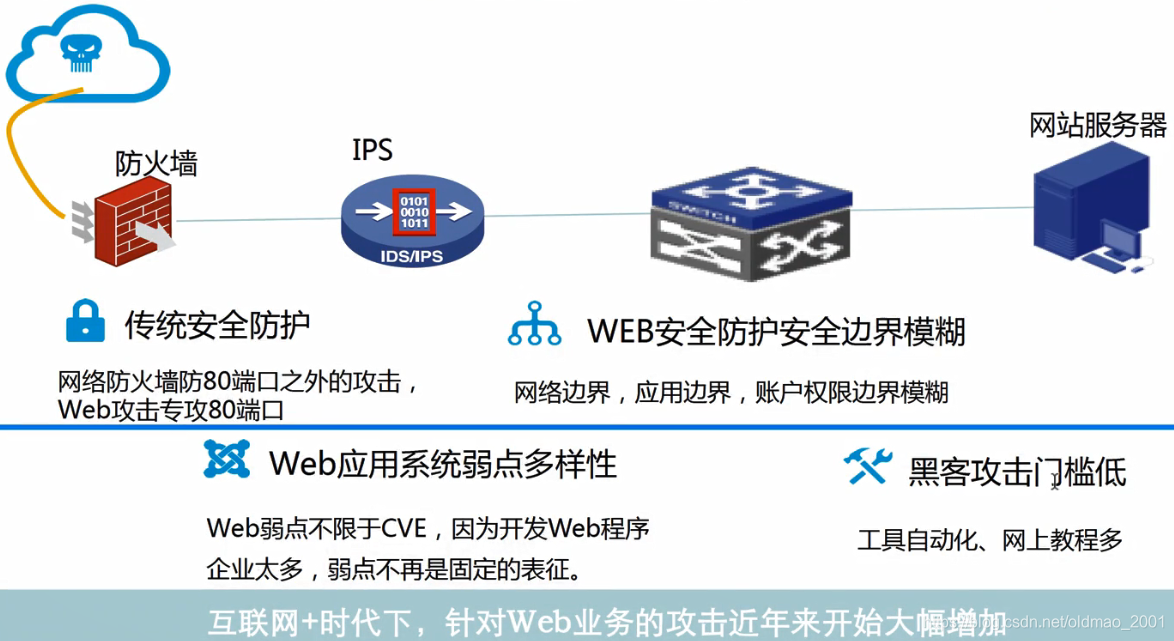

传统安全产品为什么不能解决网站安全?

WAF与IPS对比

■WAF基于代理模式,可以修改服务器的回应页面,对HTTP协议报文可以做到更细粒度识别,并支持SSL解密及应用交付类功能。

■IPS基于透明桥,除了对HTTP协议防护外,还可以检测其他应用协议上的行为和攻击,并可以检测僵尸网络、木马蠕虫等活动。

| WAF | IPS | |

|---|---|---|

| 检测机制 | 基于代理 | 基于流 |

| 检测深度 | 可达应用层、文件层 | 可达应用层、文件层 |

| 检测广度 | HTTP协议为主 | 无限制,一般支持上百种 |

| 注入检测 | √ | √ |

| 跨站检测 | √ | √ |

| Web扫描 | √ | √ |

| 应用交付 | √ | × |

| SSL解密 | √ | × |

| 修改服务回应 | √ | × |

| 数据库协议检测 | × | √ |

| 僵尸、木马检测 | × | √ |

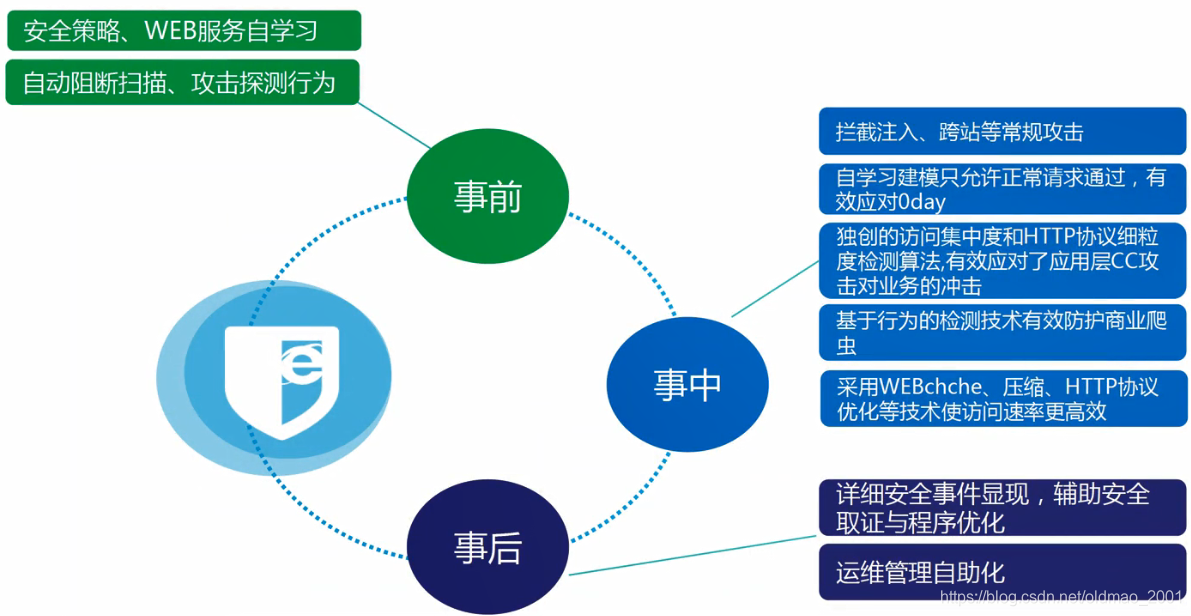

事前事中事后全流程防护

■事前

安全策略、WEB服务自学习

自动阻断扫描、攻击探测行为

■事中

拦截注入、跨站等常规攻击

自学习建模只允许正常请求通过,有效应对0day

独创的访问集中度和HTTP协议细粒度检测算法,有效应对了应用层CC攻击对业务的冲击

基于行为的检测技术有效防护商业爬虫

采用WEB cache、压缩、HTTP协议优化等技术使访问速率更高效

■事后

详细安全事件显现,辅助安全取证与程序优化(报表)

运维管理自助化

安全高效的检测引擎

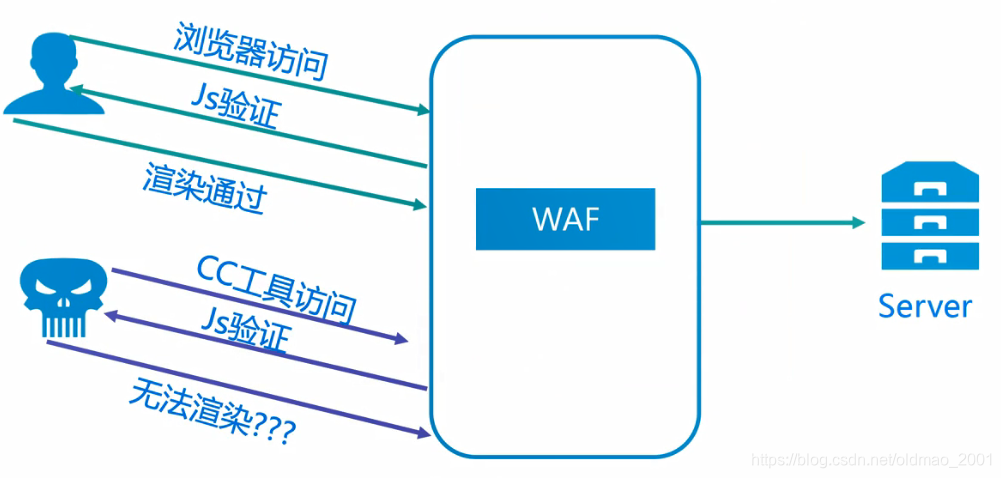

CC(Challenge Collapsar Attack)主要是用来攻击页面的。大家都有这样的经历,就是在访问论坛时,如果这个论坛比较大,访问的人比较多,打开页面的速度会比较慢,访问的人越多,论坛的页面越多,数据库压力就越大,被访问的频率也越高,占用的系统资源也就相当可观。

白名单功能特性

WAF策略自学习实现对客户业务的真实理解,定制化安全规则生成,一次请求仅需一次匹配即可识别安全行为。

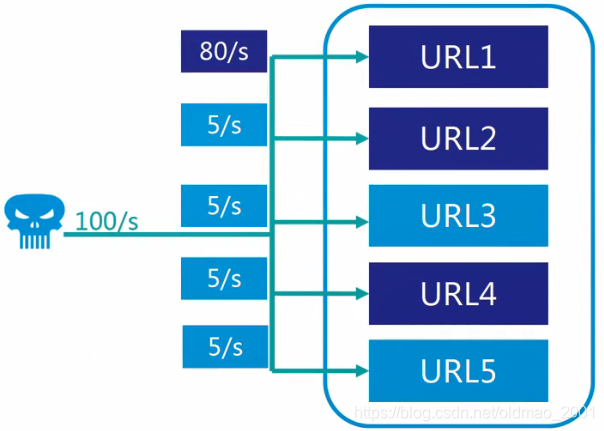

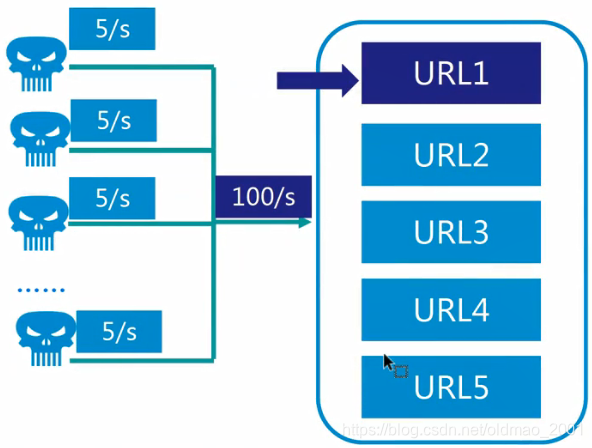

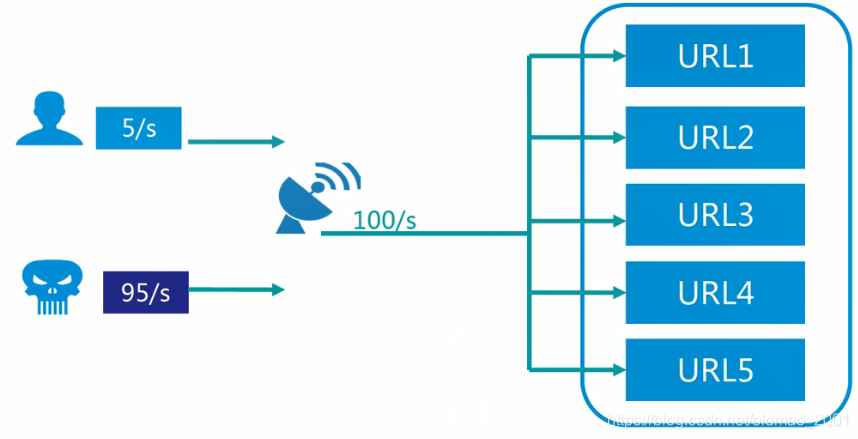

CC功能特性一多重检测算法

IP访问速率

下图中80次/秒的肯定是异常

IP+URL集中度

同一个时间对URL1访问同一个网站。

IP+User_Agent+URL

通过对比普通用户的访问频率,得到异常用户

挑战模式:做验证码

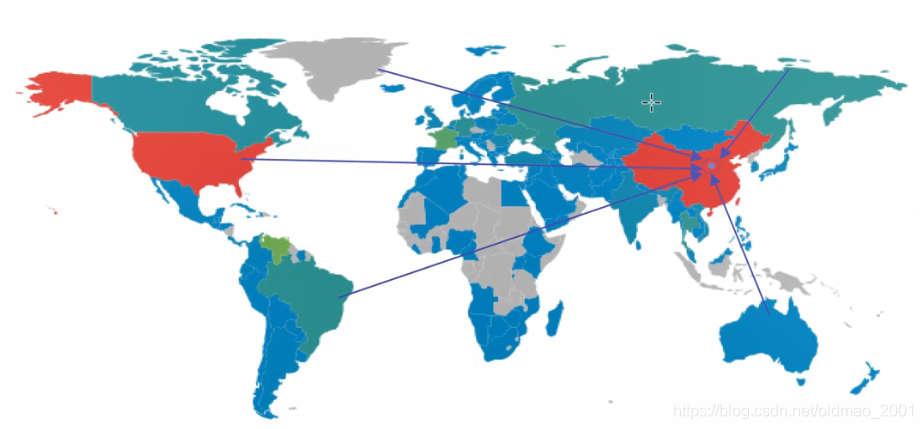

区域分级:CC攻击肉机比较分散,很多情况下是国外的肉机进行攻击,WAF可设置用户区域级检测算法,隔离海外或其他省市肉机攻击。

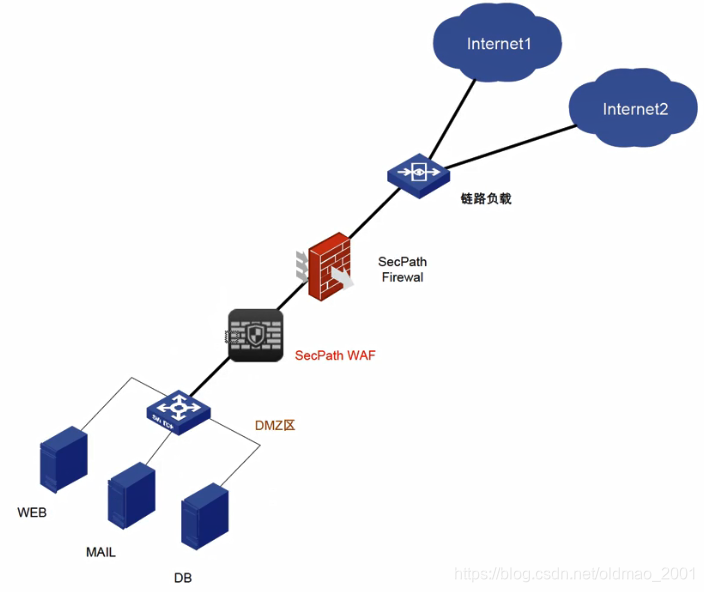

部署方式及典型场景

透明代理部署模式

·部署在WEB服务器前端

·无需用配置IP地址,不影响现有网络业务

·无需在WEB服务器上安装软件,不影响WEB服务器性能

数据库审计产品

审计安全产品有哪些?

内容审计:上网行为管理ACG

数据库审计:访问数据库操作等

运维审计:堡垒机/主机加固系统

数据库审计系统功能:支持主流数据库,全面记录数据库访问行为,识别越权操作等违规行为,并完成追踪溯源;

支持检测数据库漏洞扫描,提供漏洞报告及解决建议。

什么是数据库审计?

·一种记录数据库操作行为的系统

数据库审计能做什么?

·违规事件的事后追溯

·数据库安全评估及违规行为实时预警

·基于海量审计数据的合规安全挖掘分析

·阻断攻击保护数据库安全

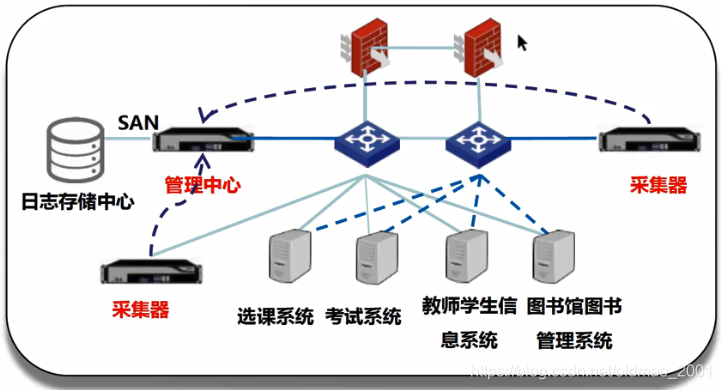

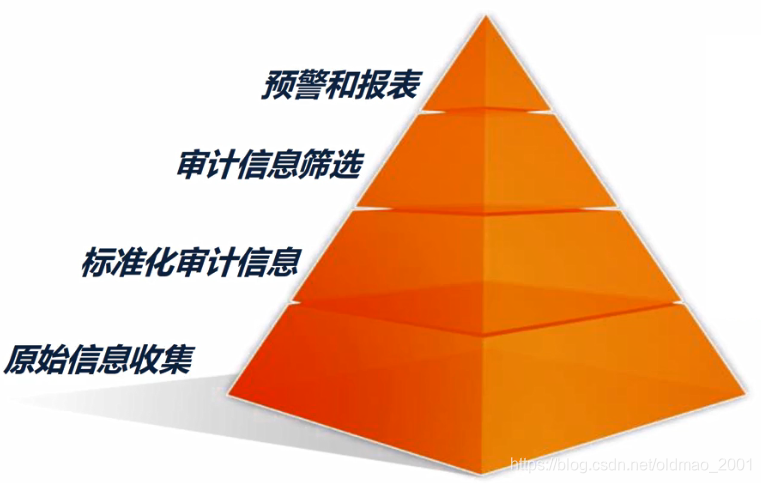

数据库审计结构说明

通过采集数据库流量(原始信息收集)进行解析还原(标准化审计信息),再通过规则和报表等分析手段(审计信息筛选),发现数据库的违规行为(预警和报表)。

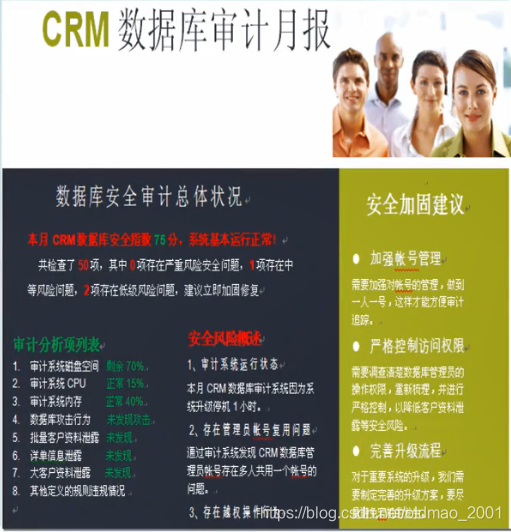

强大的报表功能

安全审计综合分析报告:可以从帐号授权管理、认证管理、关键系统操作、敏感数据泄露、DDL操作异常分析、安全攻击等多种视角、50多个维度进行分析,根据审计结果进行安全等级评分,形成综合分析报告。

还可形成《等级保护》、《分级保护》、《塞班斯SOX法案》法律法规符合性报表!支持二次开发,可以为客户量身定做专用审计报告;

丰富的数据库协议支持

1)支持六大主流数据库

2)支持国产数据库以及部分其他协议

·达梦·http

·人大金仓·Telnet

·神通oscar·FTP

·南大通用GBASE·Smtp/pop3

3)支持数据仓库

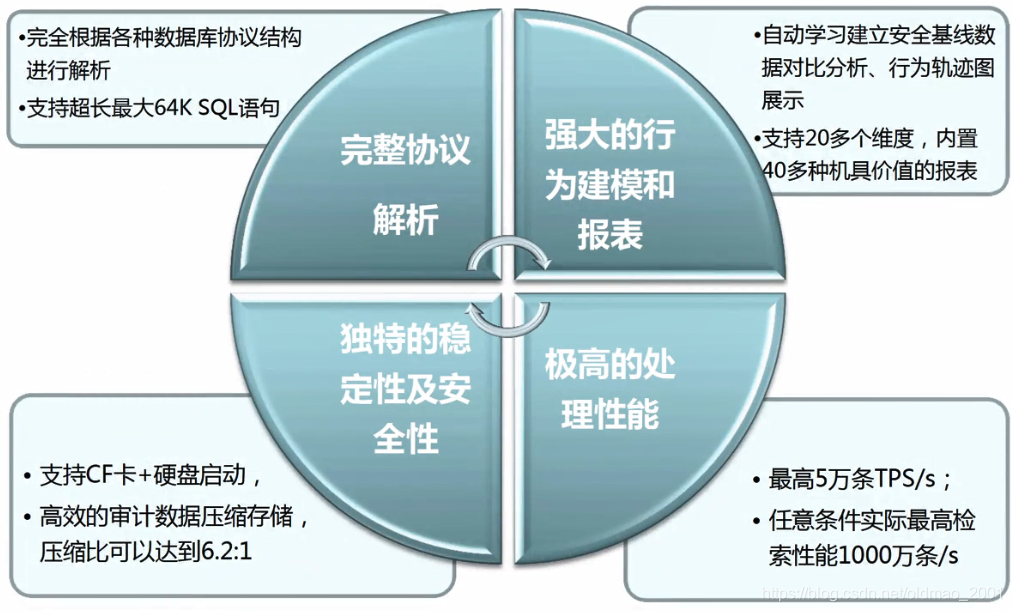

产品优势

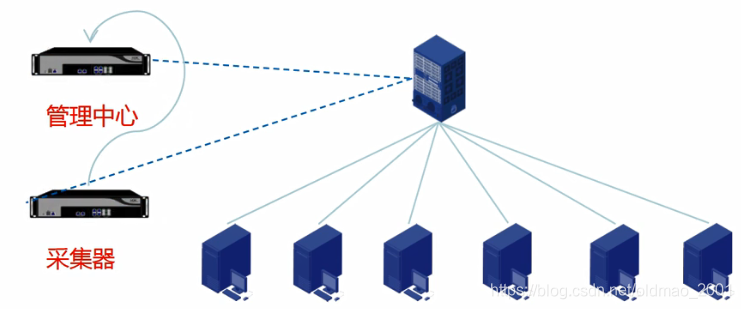

部署和典型场景

旁路部署模式

·无需更改现有网络

·无需修改应用配置

·无需在数据库服务器上安装软件,不影响数据库服务器性能

小型:

大型:

异常流量清洗产品

异常流量清洗设备=抗DDoS设备=抗D设备

绿盟、阿里(异常流量清洗服务)

异常流量清洗

◆什么是异常流量清洗

来自互联网的肉鸡、僵尸网络,在恶意操控者的控制,能产生大量的垃圾流量,致使目标服务器源被耗尽,无法提供正常的服务。

异常流量清洗产品主要负责对垃圾报文进行识别和过滤,并把正常业务报文转发到网络内部,保障业务即使在攻击存在的情况下,也能满足对外的正常服务。

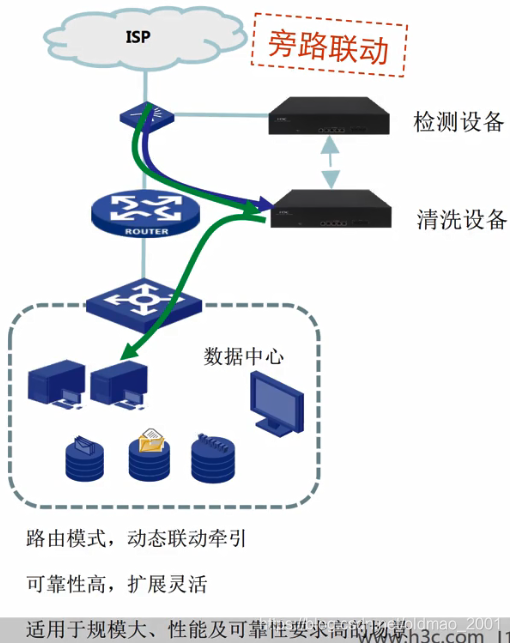

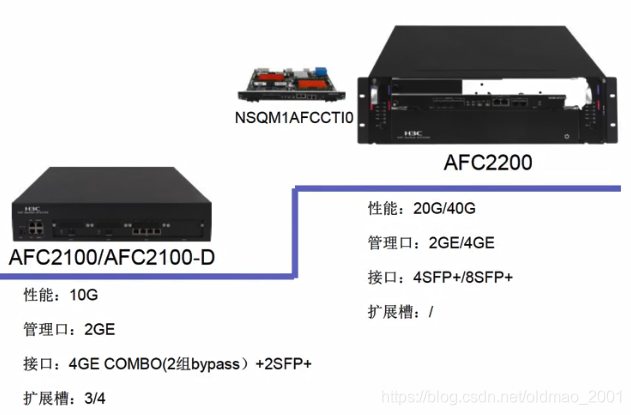

AFC2000产品系列

AFC2100-D是检测设备。

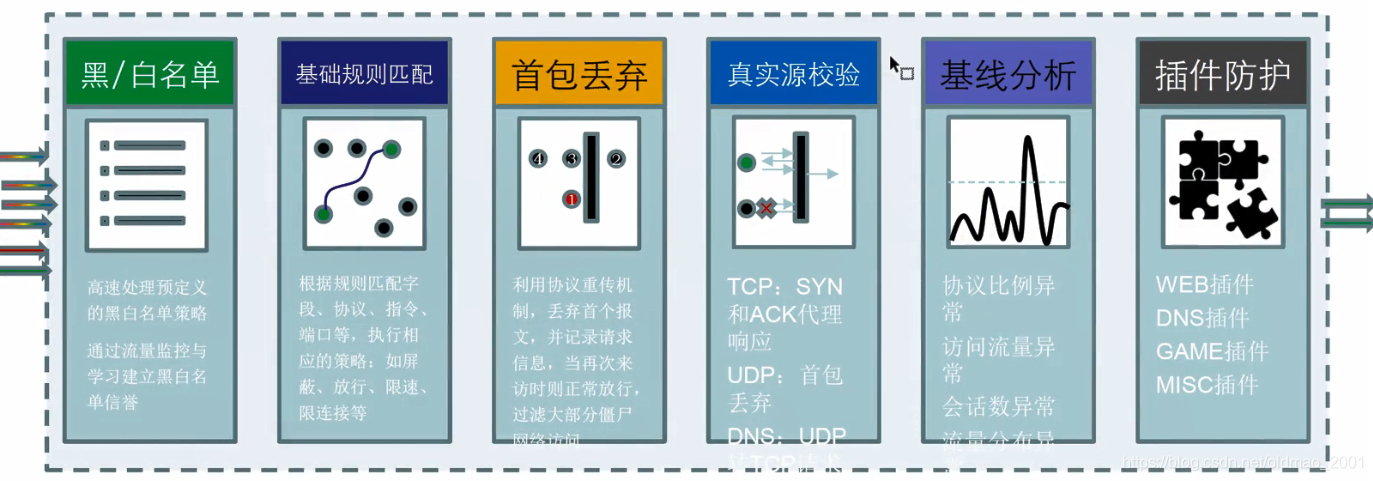

异常流量清洗系统处理架构

数据从进入到出去要经过如下模块:

■黑/白名单:高速处理预定义的黑白名单策略,通过流量监控与学习建立黑白名单信誉。

■基础规则匹配:根据规则匹配字段、协议、指令、端口等,执行相应的策略:如屏蔽、放行、限速、限连接等。

■首包丢弃:利用协议重传机制,丢弃首个报文,并记录请求信息,当再次来访时则正常放行,过滤大部分僵尸网络访问(僵尸机器大多数只发一个包)。

真实源校验:检测终端是不是真实的终端而不是肉鸡

TCP:SYN和ACK代理响应,正常则通过,不正常则判定为肉鸡。

UDP:首包丢弃

DNS:UDP转TCP请求

■基线分析:分析日常流量,以平时的流量作为baseline,考察当前流量是否超过baseline,例如:

协议比例异常

访问流量异常

会话数异常

流量分布异常

访问集中度异常

■插件防护:

WEB插件

DNS插件

GAME插件

MISC插件

异常流量清洗系统清洗过程

AFC2000系列抗拒绝系统特点

■精细化防护能力

100万主机防护能力,防护主机颗粒化,构造高效防护区域,运营增值。

■高效检测能力

99%的DDoS攻击类型防御能力,全面支持IPv6网络。

■高性能防护

全系列小包线速处理,单机最高性能40G。

■灵活的部署方式

部署灵活,支持多种引流及回注方式,支持双机、集群,灵活应对各种场景。

■智能溯源取证能力

自动分析攻击溯,自动抓捕取证。

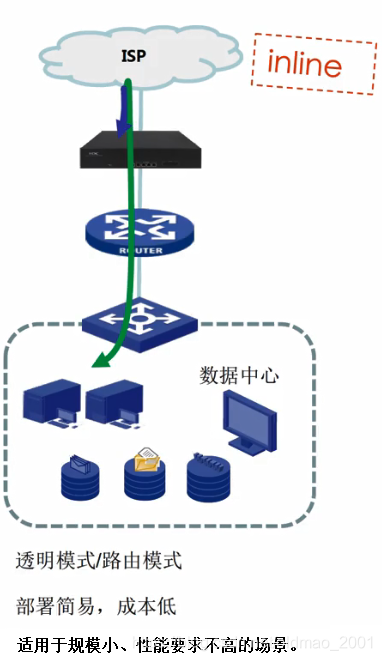

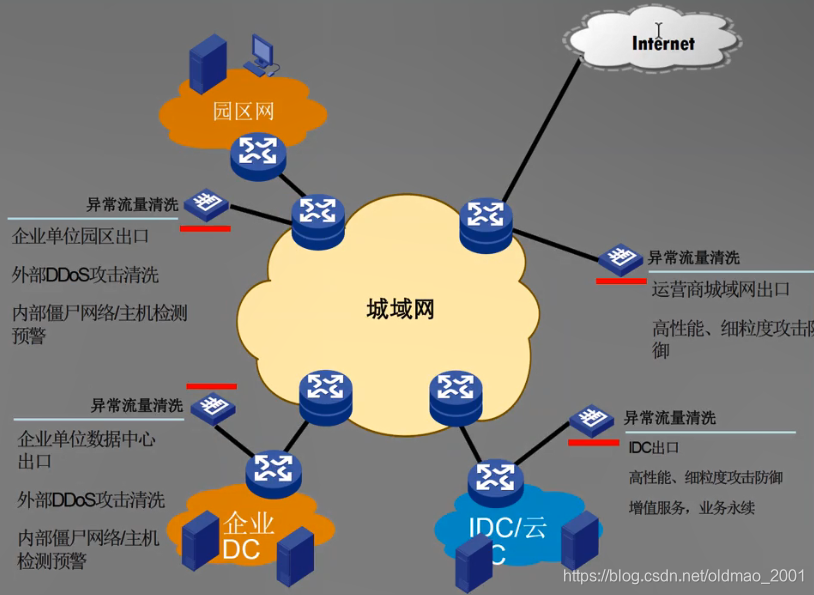

异常流量清洗产品主要应用场景

■运营商城域网出口

出口安全防护

增值运营

■企业、单位数据中心出口

出口安全防护,业务保障

门户及互联网应用平台业务防护

内部僵尸网络检测

■企业、单位园区出口

出口安全防护

内部僵尸网络检测

■IDC出口

出口安全防护

增值运营

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?