前言

我们在挖洞的过程中,使用BP(或者其它任何工具)抓包必不可少,但是很多时候一些比较核心的项目,数据包都是加密传输,这时候很多人可能就抓瞎了:

-

如果是请求包加密,那我们无法修改参数进行重放,很多操作可能就没办法实现。

-

如果是响应结果加密,那么即使接口返回了敏感数据,我们没办法解密。

而对于WEB项目或者小程序来说的话,由于客户端都是JS文件,我们是可以通过分析源代码来获取加解密算法与流程,知道算法和流程后,即可像普通请求一样处理了。

原生客户端另说,很多做得比较安全的客户端会通过调C库的方式来实现,比较麻烦

常见方案

根据我之前的经验来看,基本上各种产品都是采用比较通用的方案,可能会有些许差异,但是基本上都是使用RSA算法 + AES算法的方式来完成的。

如果有了解https协议的话,那么应该很好理解,流程类似

RSA和AES

要了解整个加密流程,需要先简单介绍一下RSA和AES加密算法,以便后面可以更好地理解,不会涉及很深入,只是简要说明。如果对这块比较熟悉,可以直接跳过。

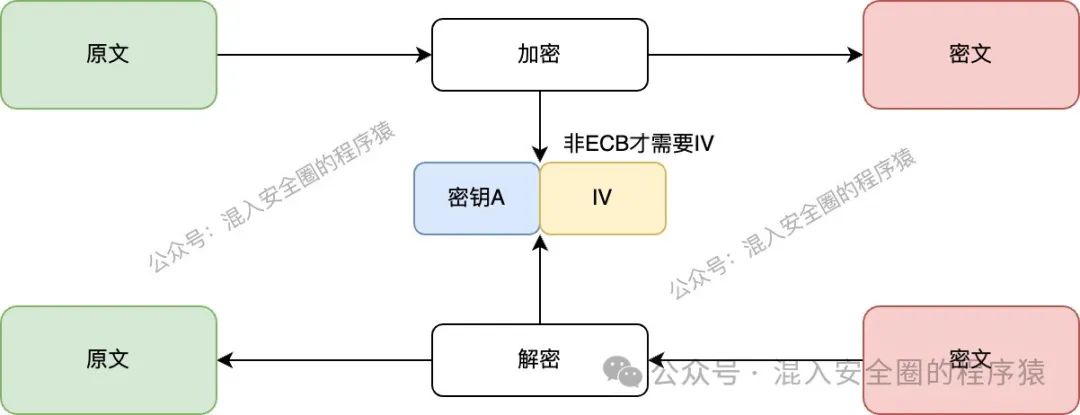

AES

AES属于对称加密算法的一种,对称加密加密算法只有一个密钥,如果使用密钥A对原文进行加密,那么如果需要对加密后的密文进行解密的话,同样也要使用密钥A。

密钥强度

还有一个需要了解的概念在于密钥强度,常见的AES128和AES256即是指的密钥强度不同,前者密钥是128位,对应到字符串是16位;后者密钥长度是256,对应到字符串是32位。

加密模式和IV初始化向量

不同的加密模式算法不一样,目前用得最多的是CBC,偶尔有一些站点或小程序还会使用ECB。CBC比ECB的安全性更高,但是这种加密模式初始时需要传入一个初始化向量IV。这里不详细讲解区别和实现,只要知道目前大部分网站或小程序都是用这两种模式就行了。

AES示意图

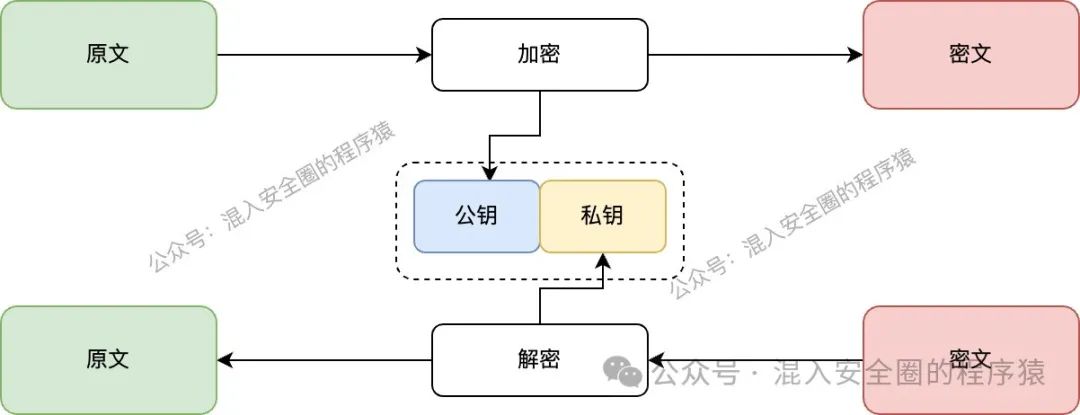

RSA

RSA属于非对称加密算法,这种加密方式需要两个密钥,分别是公钥和私钥(他们为一对),它的特点是:如果使用私钥对数据进行加密,那么加密出来的数据需要使用对应的公钥才能解密。反过来如果使用公钥对数据进行加密,那么加密出来的数据需要使用私钥才可以解密。

密钥特点:

公钥的格式一般为:

-----BEGIN PUBLIC KEY-----

BASE64DATA....

-----END PUBLIC KEY-----

私钥的格式为:

-----BEGIN PRIVATE KEY-----

BASE64DATA....

-----END PRIVATE KEY-----

RSA示意图

常见加密流程

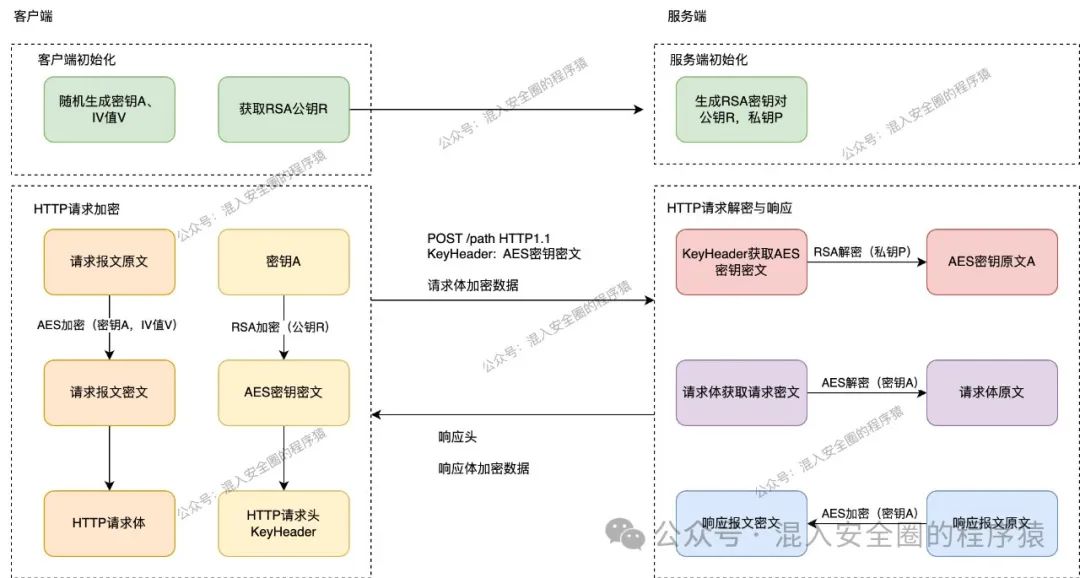

知道基本的加密算法之后,我们就可以知道对应的加密流程了。目前主流的加密流程如下:

客户端流程

-

页面初始化/小程序启动时,随机生成一个AES密钥(16位字符串或32位字符串,分别对应AES128和AES256)。

-

从服务端获取RSA公钥,这一步不是必须的,也有可能是直接写死在前端JS代码中。

-

使用随机生成的AES密钥加密请求包数据

-

使用RSA公钥加密AES密钥,将加密后的数据通过请求头传递(一般情况下)

服务端流程

-

从请求头中获取RSA加密过的密文,使用对应的私钥解密出AES密钥

-

使用AES密钥解密请求数据

-

业务处理完成后,使用AES密钥加密响应数据返回给前端

流程示意图

从流程中可以看出,加密数据主要是使用AES对称加密,而RSA的作用是为了加密传递AES的密钥。

使用两种方式的主要目的都是了防止中间人攻击,仔细思考一下就知道:

-

如果只使用AES的话,AES密钥如何传递?

-

如果只使用RSA的话,如何进行双向的加解密?

这部分不细说,如果对这部分不理解的,建议去看一下https协议,就可以了解为什么这么设计

那么到这里我们可以知道,如果需要对网站中进行了AES数据加密的进行修改或解密,那么我们需要知道:

-

他生成AES密钥(16位或32位)的逻辑

-

加密模式(ECB或CBC)

-

IV值(如果是CBC模式的话)

-

以及对应的RSA公钥

知道以上数据,就可以破解密文,模拟客户端收发加密数据了。虽然部分站点逻辑可能会有一些区别,但是基本大差不差,将这个流程搞懂之后,其它的基本上都可以看明白了。

最后

这部分主要讲解流程,原本想引入一个实际案例,但是内容有点多,放在下一篇吧。如果有什么疑问,欢迎留言讨论。

欢迎分享、点赞,后续会分享更多内容。

本文详细介绍了在Web和小程序项目中,如何应对加密传输的数据包,包括使用RSA和AES算法的加密流程,以及如何通过获取AES密钥和RSA公钥来破解加密数据。重点强调了对称与非对称加密的区别及其在防止中间人攻击中的作用。

本文详细介绍了在Web和小程序项目中,如何应对加密传输的数据包,包括使用RSA和AES算法的加密流程,以及如何通过获取AES密钥和RSA公钥来破解加密数据。重点强调了对称与非对称加密的区别及其在防止中间人攻击中的作用。

1233

1233

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?