挖个洞先

https://mp.weixin.qq.com/s/ZnaRn222xJU0MQxWoRaiJg

“ 以下漏洞均为实验靶场,如有雷同,纯属巧合”

01

—

漏洞证明

“ 参数加密的情况,不会逆向怎么办?”

1、新用户首次设置密码时抓包,此处设置为000000

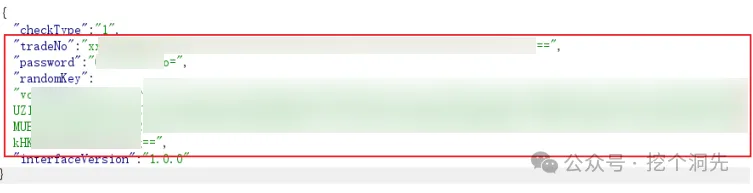

2、可以看到数据包中tradeNo,password,randomKey参数都为加密值,isFirstMakePass参数判断是否为首次设置密码

3、设置成功后,修改密码时需要验证当前密码

4、在验证密码页面输入123456,拦截数据包,观察数据包中存在tradeNo,password,randomKey参数,没有isFirstMakePass参数

5、drop丢掉第四步数据包,将tradeNo,password,randomKey参数替换到第二步首次设置密码数据包中

6、重放数据包,返回包内容与第二步正常操作一致

7、此时输入第二步首次设置密码000000,提示密码校验失败

8、输入第四步密码123456,通过校验进入修改密码页面

02

—

漏洞危害

1、正常情况其他人偷走手机,在不知道密码的情况下无法付款,通过漏洞无需验证当前密码即可实现无条件修改密码。

934

934

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?