目录

对应git仓库 https://gitee.com/cycle1/py_re_js.git

逆向过程

先打开这个 微信公众平台登录页面看一下

点击账号登录 用错误的账号1234@qq.com 密码123456试一下,F12打开调试

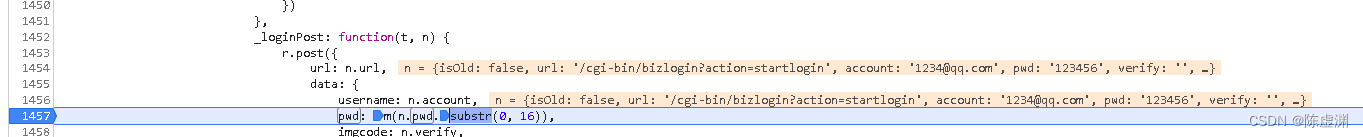

点击登录 可以看到出现 bizlogin?action=startlogin 这样一个请求,可以看出来里面的参数是包含了用户名和加密过后的密码的

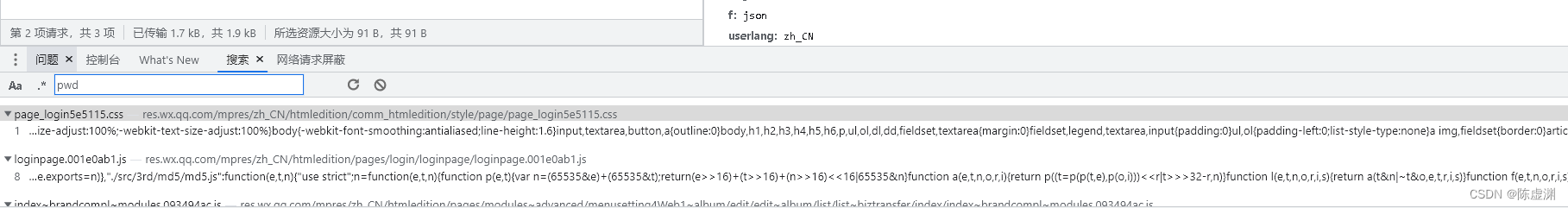

打开搜索 找pwd ,我们可以看到很多有pwd字段的文件,一个一个往下找

点{} 把js格式化,可以看到这个,pwd:m () 这个函数,打个

断点在调试一下,基本就可以断定是这个函数把pwd加密了,进到这个函数内部

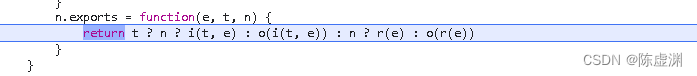

那么就是可以把这个js外层的一整个复制出来找个跑js的软件调试一下

![]()

讲刚才断点定位到的那个函数代码以及同一层的代码全都贴到发条js里,给函数定义个名字,定义一个空的,var n={}, 调用定义的函数,传入123456执行代码获得了 加密的返回值,与浏览器的结果一致 ,逆向完成

实现登录

将js代码保存

编写python脚本,封装成一个方法,调用js获得加密后的pwd,在调用对应接口就可以实现模拟登录了。

完。

仅供学习参考。。。

2039

2039

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?