#利用密码字典暴力破解是非常浪费时间的!!!

点击思路——》暴力解密思路

linux用户密码存放位置如下:

打开终端输入:cat /etc/shadow

#以上箭头所指是密码加密后的字符串

解密方法如下:

终端输入:vim /etc/shadow #对存放密码文档进行编辑

#两个冒号之间的是密码即在第二位

方法一:

#具体实现与否,不要过多耽误时间

1.算法(SHA512)加密root用户密码的字符串进行如下图操作(复制)

2.然后进行切换用户如下命令

终端如下输入(切换到已有用户,然后再切换到目标用户)

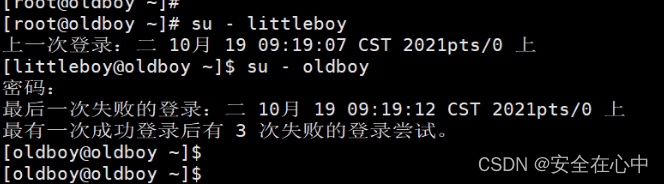

3. su - littleboy #littleboy是已存在用户

4. su - oldboy #在从已存在用户进入到oldboy用户

passwd:******(这里输入oldboy的用户密码)

方法二:

1.算法(SHA512)加密root用户密码的字符串进行如下图操作(复制一下root用户那一行将root更改为oldboy)

2.再将#oldboy注释掉(将下方的oldboy用户注销前面加#号)

3. su - littleboy #littleboy是已存在用户

4. su - oldboy #在从已存在用户进入到oldboy用户

成功进入oldboy用户(也就是root用户)

#使用这个算法(SHA512)加的密

暴力解密思路

1.通过找到算法(SHA512)加密的所有字符串(简称密码字典)

2.然后用加密后的字符串跟root加密的字符串进行对比,直到找出来root密码

#做一个程序(python.py)比较字符串一样不一样就很简单了(简单来讲就是1跟1进行对比)

分享一下

md5在线解密破解,md5解密加密 (cmd5.com)本站针对md5、sha1、sha256等全球通用公开的加密算法进行反向查询,通过穷举字符组合的方式,创建了明文密文对应查询数据库,创建的记录约90万亿条,占用硬盘超过3PB,查询成功率95%以上,很多复杂密文只有本站才可查询。本站专注于各种公开算法,已稳定运行18年。

例子:

以上就是暴力破解的思路,希望您喜欢,谢谢!

3597

3597

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?