通过下载日志,已知线索ip:172.16.12.12

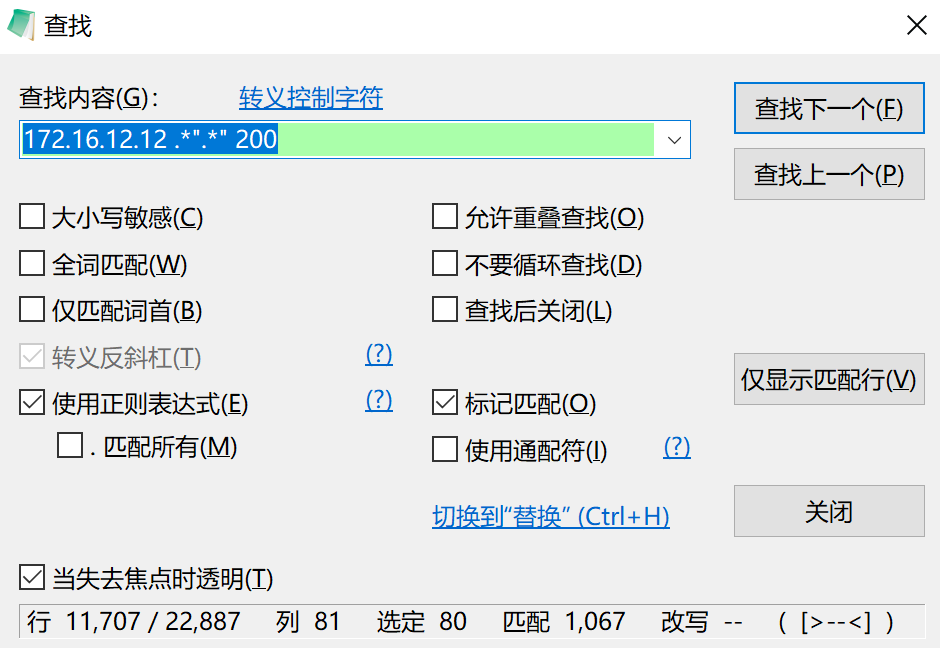

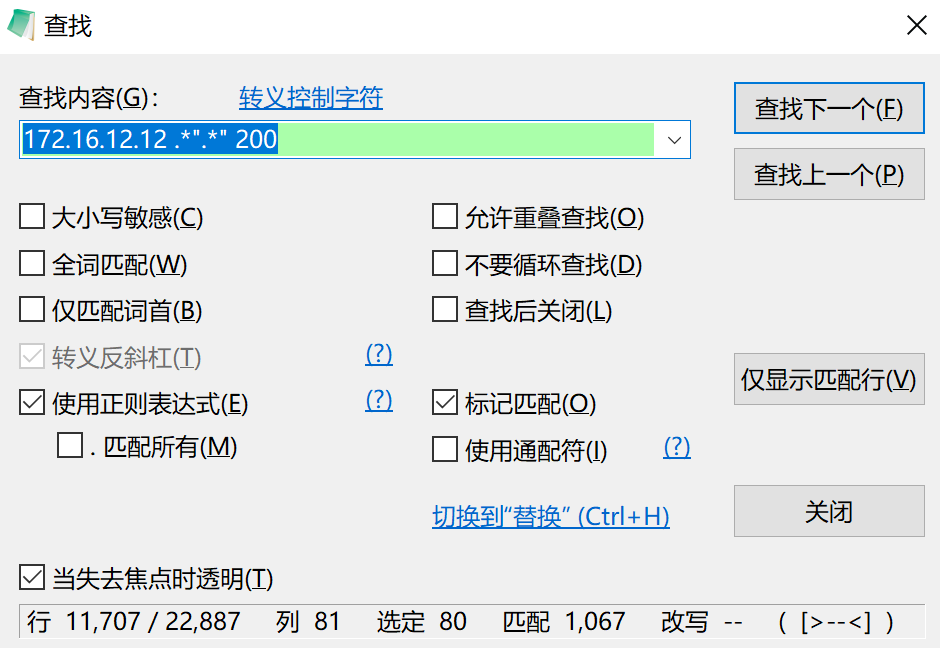

利用Notepad++

正则 匹配到 我们知道的ip地址 已经状态码 200 的

172.16.12.12 .*".*" 200

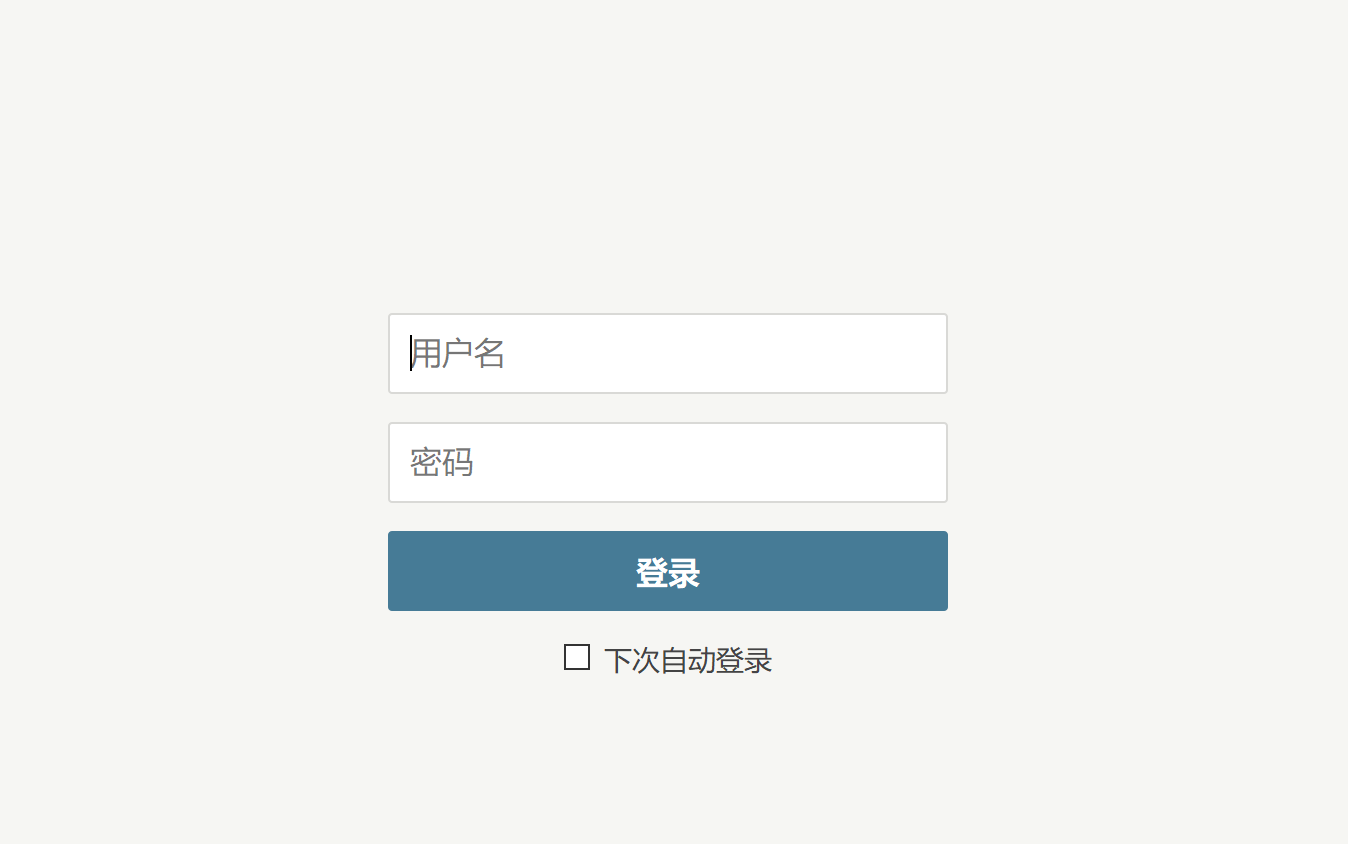

发现攻击者一直在adminlogin.php 页面请求。

发现是个登陆框。

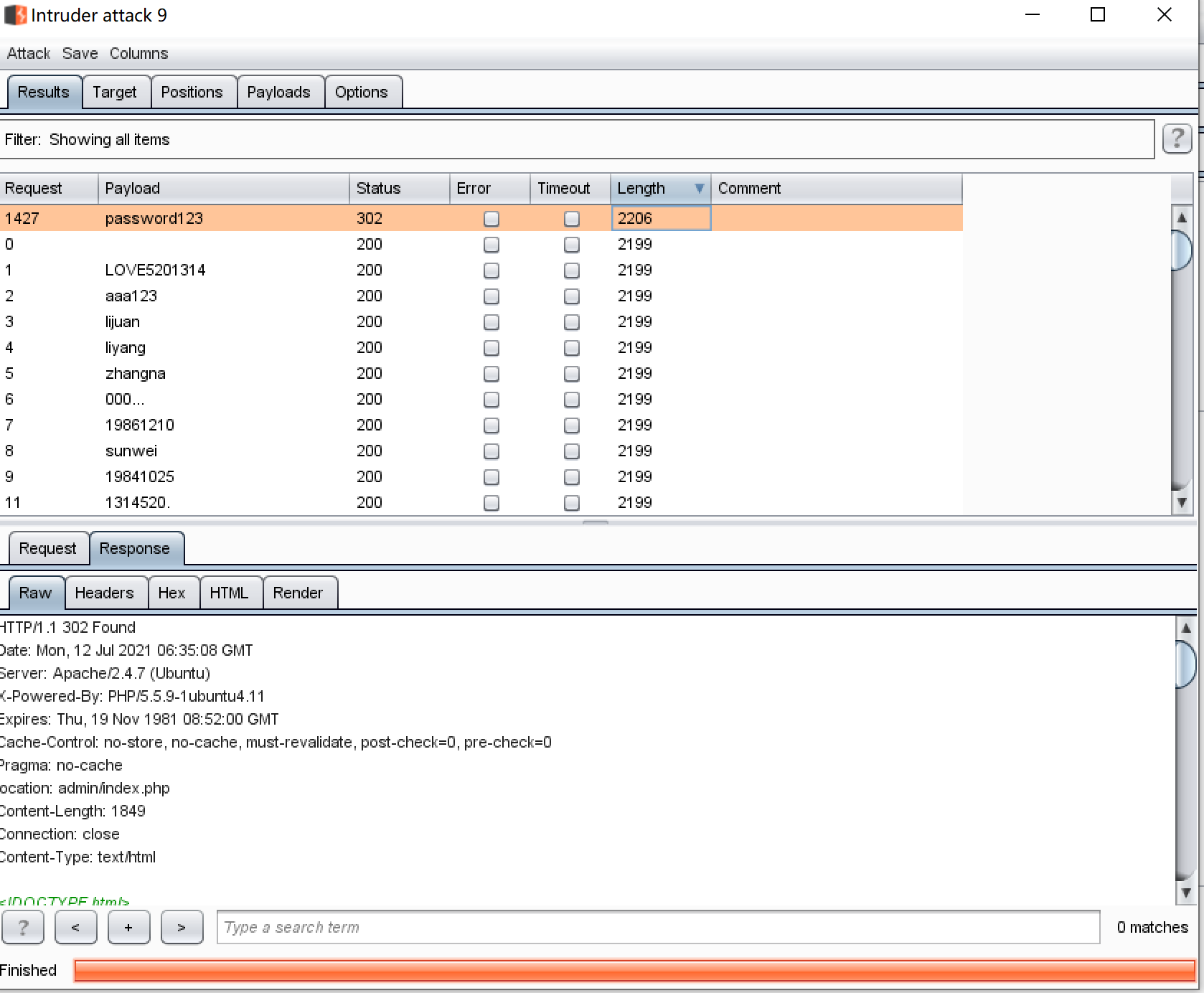

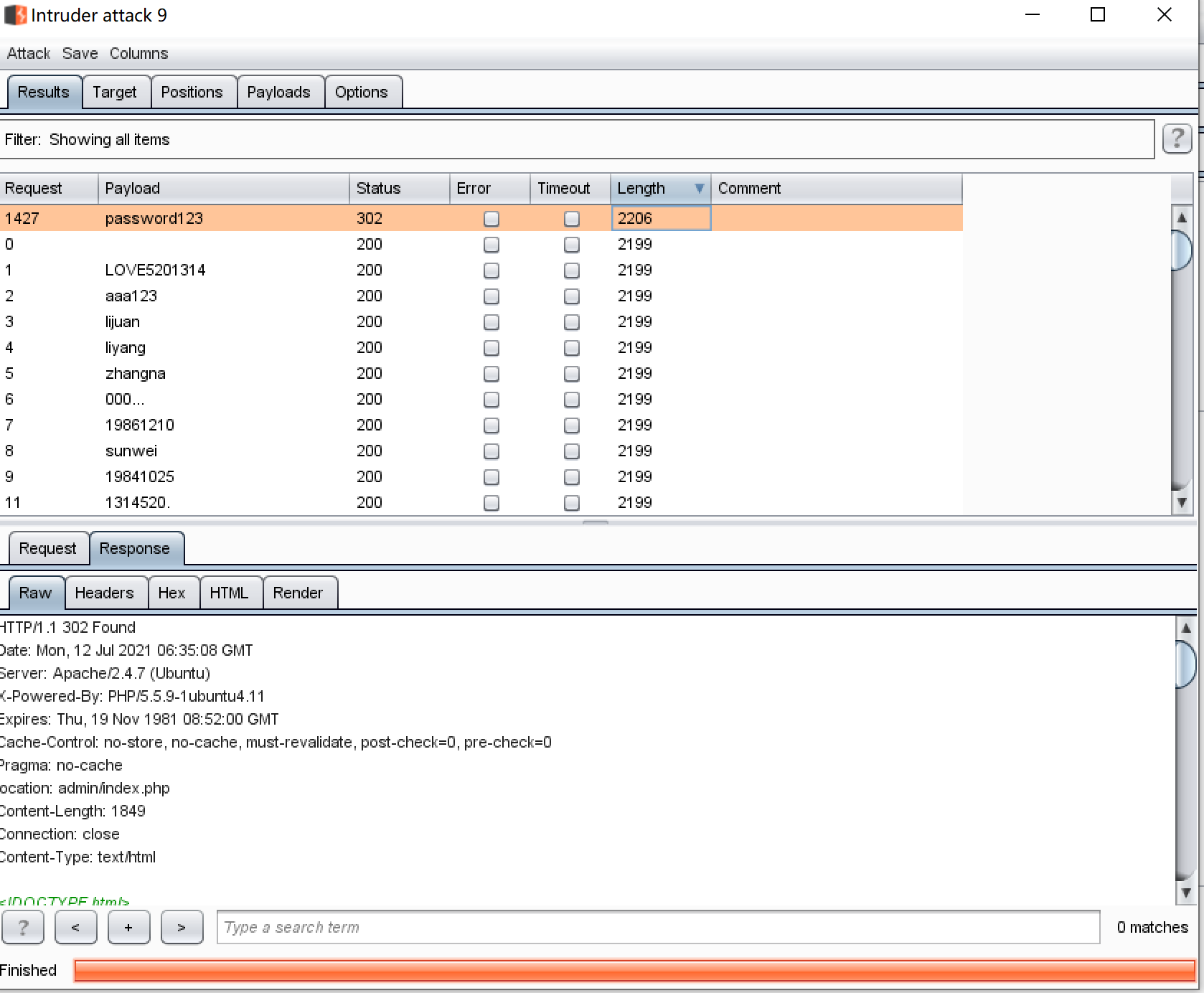

导入字典爆破

密码为password123

通过下载日志,已知线索ip:172.16.12.12

利用Notepad++

正则 匹配到 我们知道的ip地址 已经状态码 200 的

172.16.12.12 .*".*" 200

发现攻击者一直在adminlogin.php 页面请求。

发现是个登陆框。

导入字典爆破

密码为password123

1076

1076

3991

3991

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?