一、Low

1、服务端代码

<?php

if( isset( $_POST[ 'Submit' ] ) ) {

// Get input

$target = $_REQUEST[ 'ip' ];

// Determine OS and execute the ping command.

if( stristr( php_uname( 's' ), 'Windows NT' ) ) {

// Windows

$cmd = shell_exec( 'ping ' . $target );

}

else {

// *nix

$cmd = shell_exec( 'ping -c 4 ' . $target );

}

// Feedback for the end user

echo "<pre>{

$cmd}</pre>";

}

?>

2、函数介绍:

- php_uname(mode):返回运行 PHP 的系统的有关信息,mode 是单个字符,用于定义要返回什么信息,其中’s’返回操作系统名称,比如FreeBSD,Windows NT;‘n’返回主机名,比如localhost.example.com;‘r’返回版本名称,比如 5.1.2-RELEASE;‘v’返回版本信息,比如操作系统之间有很大的不同;‘m’返回机器类型,比如i386;‘’a’为默认,包含 “s n r v m” 的所有信息。

- stristr(string,search,before_search):如果参数before_search为false,搜索参数“search”在参数“string”中第一次出现的位置,并返回该位置后面剩余的字符串,如果参数before_search为true,返回该位置前面剩余的字符串。

- shell_exec:创建一个新的进程,执行系统命令

3、漏洞分析:

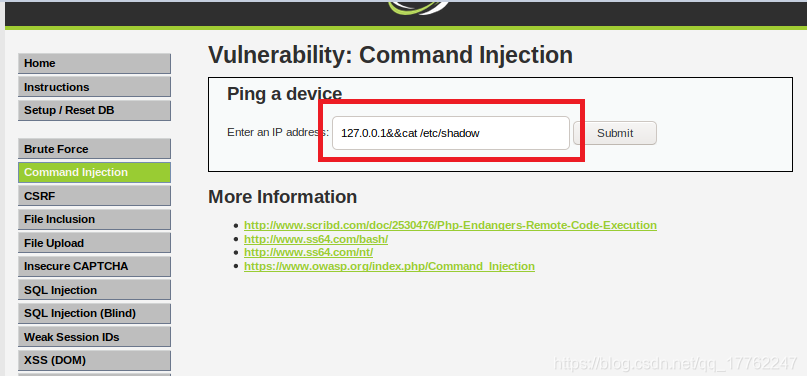

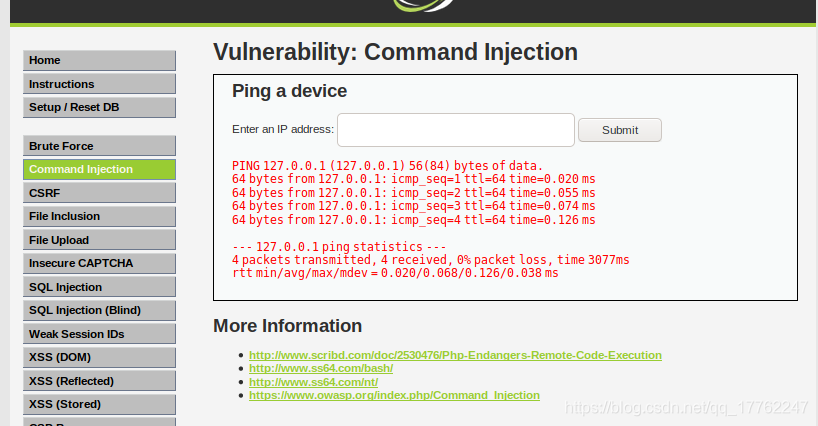

4、漏洞利用:- 输入 “127.0.0.1&&cat /etc/shadow”,“cat /etc/shadow”命令并未返回结果,这是因为shell_exec的权限有限,无法越权执行安全级别较高的命令。

- 输入 “127.0.0.1&&cat /etc/shadow”,“cat /etc/shadow”命令并未返回结果,这是因为shell_exec的权限有限,无法越权执行安全级别较高的命令。

- 解决方法:

1)输入“127.0.0.1&&whoami”,获取开启新进程的用户

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

3233

3233

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?