CTF信息泄露

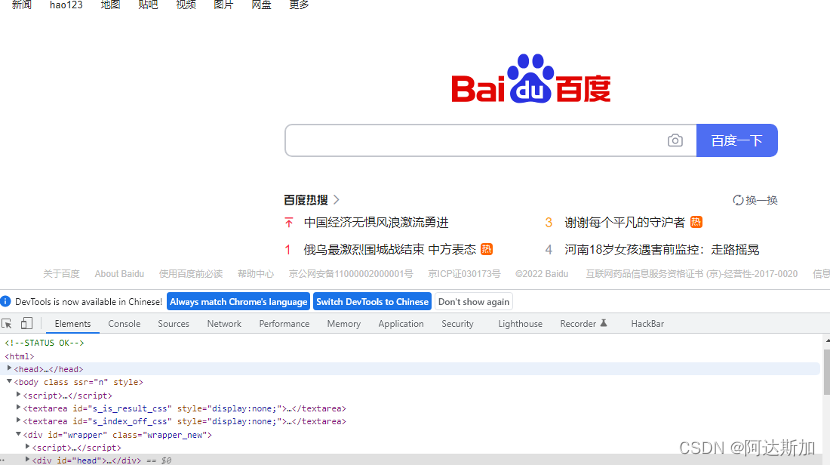

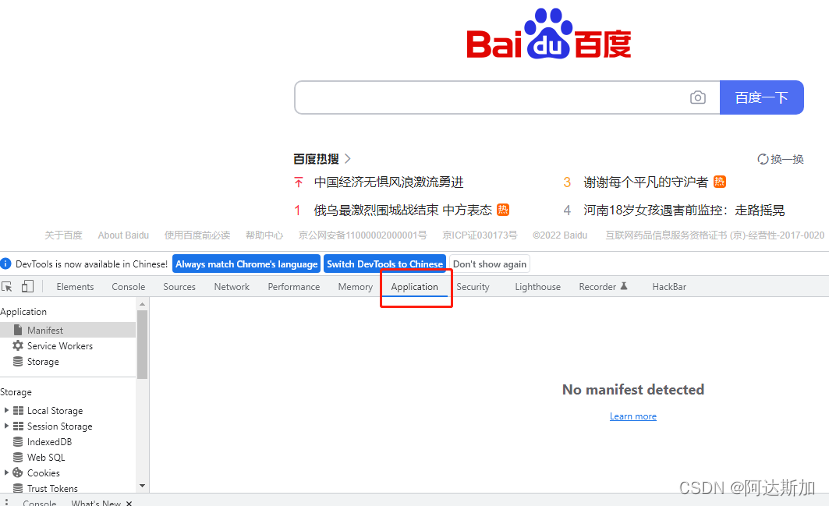

当我们访问web页面时,常常会出现相关的个人信息,比如邮箱、电话、地址等等。在CTF的比赛中,出题人可能会故意留给我们一些重要信息,多见于cookie、源代码、请求头、响应头中。

CTF文件泄露

扫描器是一类自动检测本地或远程主机安全弱点的程序,它能够快速的准确的发现扫描目标存在的漏洞并提供给使用者扫描结果。工作原理是扫描器向目标计算机发送数据包,然后根据对方反馈的信息来判断对方的操作系统类型、开发端口、提供的服务等敏感信息。

常见扫描器—Dirsearch:dirsearch是一个python开发的目录扫描工具,目的是扫描网站的敏感文件和目录从而找到突破口。

使用方法:

python dirsearch.py -u -e

泄露的文件可分为备份文件、网站打包源码、特殊后缀文件等。常见的包括index.php.bak、index.phps、www.zip、web.zip、www.7z、robots.txt等。index.php.bak、index.phps一般为网站开发人员为防止代码丢失而设置的备份文件。www.zip、web.zip、www.7z一般为打包网站源码后未及时删除的文件。

robots.txt(统一小写所以robots.txt的文件名应统一为小写。robots.txt应放置于网站的根目录下。)是一种存放于网站根目录下的ASCII编码的文本文件,它通常告诉网络搜索引擎的漫游器(又称网络蜘蛛)

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

4551

4551

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?