一,策略路由

1.1策略路由简介

策略路由会在路由表已经产生的情况下,不按照现有的路由表进行转发,而是根据用户制定的策略进行路由选择的机制,从更多的方面(入接口、安全区域、源/目IP地址、用户、服务、应用)来决定报文如何转发。增加了报文转发控制的灵活度,策略路由并没有替代路由表机制,而是优先于路由表生效。

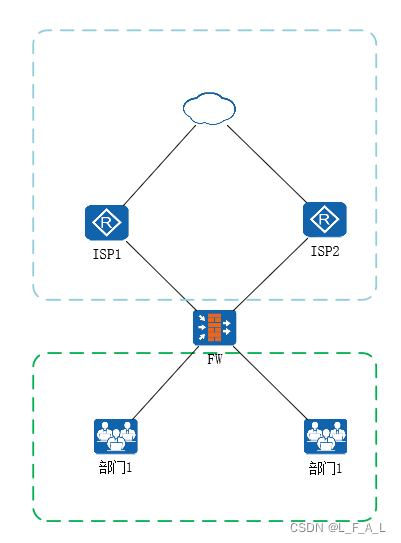

1.2应用场景

策略路由通常用于多出口组网的场景,以下图为例,FW为出口网关,双出口连接不同ISP及ISP1和ISP2。其中ISP1的上网速度慢,费用高;ISP2的上网速度较慢但价格低廉。

通过配置策略路由,可以采用以下方式:

①基于用户选路:制定用户只能通过指定链路访问互联网,例如用户组A的权限高,享受快速网络通过ISP1访问互联网。用户组B的优先级低通过ISP2访问互联网。

②基于应用、协议类型选路:例如语音和视频等带宽要求高的走ISP1链路,其他走ISP2链路。

1.3原理描述

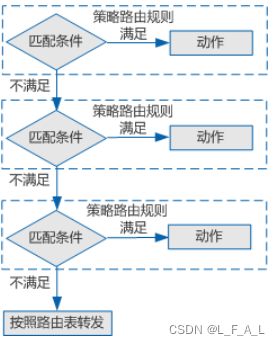

一条策略路由包括条件和动作两部分。匹配条件是将做策略路由的流量区分开来,FW支持如下几种类型匹配条件:

· 源安全区域:基于报文的源安全区域进行流量识别。

· 入接口:基于报文的接收接口进行流量识别。

· IP地址/MAC地址:基于报文的源IP/源MAC或目的IP/目的MAC进行流量识别。

· 用户:在对应的用户通过设备的身份认证后,基于报文所属的用户进行流量识别。

· 服务类型:基于报文所属的服务类型进行流量识别。

· 应用类型:基于报文所属的应用类型进行流量识别。

· DSCP优先级:基于报文的DSCP优先级进行流量识别。

在一个策略路由规则内可以包含多个匹配条件,匹配条件之间是” 与 “的关系,报文必须同时满足配置的所有条件才可以执行后续定义的转发动作。服务类型,应用类型,用户作为匹配条件,则只要其中一个匹配即可。

策略路由动作如下:

· 报文发送指定下一跳设备。

· 从指定出接口发送报文。

· 利用智能选路功能,从多个出接口选择一个出接口发送报文。

· 把报文发送到指定的虚拟系统。

注:如果没有匹配到策略路由则按现有的路由表进行转发。

二,策略路由实验

2.1实验拓扑和配置

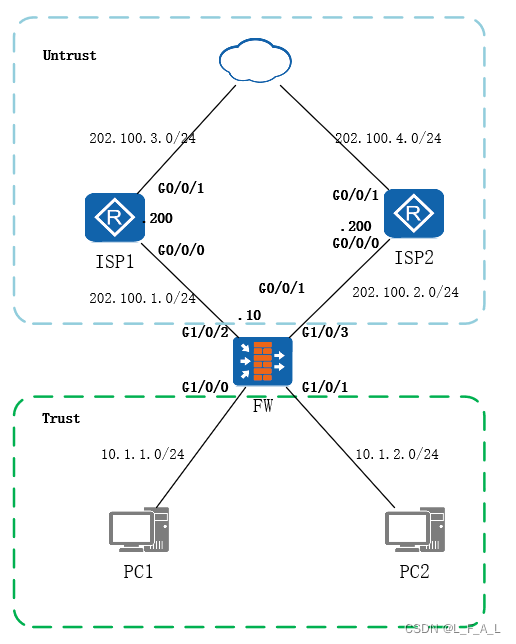

一,实验拓扑

二,需求

配置策略路由,PC1匹配策略路由通过连接ISP1的链路访问互联网,PC2匹配策略路由通过连接ISP2的链路访问互联网。

2.2配置过程

1.IP地址,安全区域划分如图所示配置略。ISP1和ISP2均有配置访问互联网的路由配置略。

2.配置IP-Link监控ISP1和ISP2的网关

[FW]ip-link check enable

[FW]ip-link name ISP1

[FW-iplink-ISP1]destination 202.100.1.200 interface GigabitEthernet 1/0/2 mode icmp next-hop 202.100.1.200

[FW]ip-link name ISP2

[FW-iplink-ISP2]destination 202.100.2.200 interface GigabitEthernet 1/0/3 mode icmp next-hop 202.100.2.200

3.配置静态路由并联动IP-Link

[FW]ip route-static 0.0.0.0 0 202.100.1.200 track ip-link ISP1

[FW]ip route-static 0.0.0.0 0 202.100.2.200 track ip-link ISP24.配置Easy-IP

[FW]nat-policy

[FW-policy-nat]rule name PC_Internet

[FW-policy-nat-rule-PC_Internet]source-zone trust

[FW-policy-nat-rule-PC_Internet]destination-zone untrust

[FW-policy-nat-rule-PC_Internet]source-address 10.1.1.0 24

[FW-policy-nat-rule-PC_Internet]source-address 10.1.2.0 24

[FW-policy-nat-rule-PC_Internet]action source-nat easy-ip 5.配置安全策略

[FW]security-policy

[FW-policy-security]rule name PC1/2_Internet

[FW-policy-security-rule-PC1/2_Internet]source-zone trust

[FW-policy-security-rule-PC1/2_Internet]destination-zone untrust

[FW-policy-security-rule-PC1/2_Internet]source-address 10.1.1.0 24

[FW-policy-security-rule-PC1/2_Internet]source-address 10.1.2.0 24

[FW-policy-security-rule-PC1/2_Internet]action permit 6.配置策略路由

配置PC1的策略路由:

[FW]policy-based-route

[FW-policy-pbr]rule name PC1_ISP1

[FW-policy-pbr-rule-PC1_ISP1]source-zone trust

[FW-policy-pbr-rule-PC1_ISP1]source-address 10.1.1.0 24

[FW-policy-pbr-rule-PC1_ISP1]track ip-link ISP1

[FW-policy-pbr-rule-PC1_ISP1]action pbr egress-interface GigabitEthernet1/0/2 next-hop 202.100.1.200配置PC2的策略路由:

[FW-policy-pbr]rule name PC2_ISP2

[FW-policy-pbr-rule-PC2_ISP2]source-zone trust

[FW-policy-pbr-rule-PC2_ISP2]source-address 10.1.2.0 24

[FW-policy-pbr-rule-PC2_ISP2]track ip-link ISP2

[FW-policy-pbr-rule-PC2_ISP2]action pbr egress-interface GigabitEthernet 1/0/3 next-hop 202.100.2.2002.3验证结果

1.使用PC1和PC2 ping www.baidu.com [180.101.50.188],查看会话表。PC1从ISP1链路访问外网。PC2则从ISP2链路访问外网。

icmp VPN: public --> public ID: c487f23f2eae4d8111563fb6379

Zone: trust --> untrust TTL: 00:00:20 Left: 00:00:20

Recv Interface: GigabitEthernet1/0/0

Interface: GigabitEthernet1/0/2 NextHop: 202.100.1.200 MAC: 00e0-fca8-686d

<--packets: 52 bytes: 3,120 --> packets: 52 bytes: 3,120

10.1.1.1:1[202.100.1.10:2049] --> 36.152.44.96:2048 PolicyName: PC1/2_Internet

icmp VPN: public --> public ID: c487f23f2eae7901a1663fb6387

Zone: trust --> untrust TTL: 00:00:20 Left: 00:00:19

Recv Interface: GigabitEthernet1/0/1

Interface: GigabitEthernet1/0/3 NextHop: 202.100.2.200 MAC: 00e0-fc05-091e

<--packets: 37 bytes: 2,220 --> packets: 37 bytes: 2,220

10.1.2.1:1[202.100.2.10:2048] --> 36.152.44.96:2048 PolicyName: PC1/2_Internet2.查看IP-Link和PBR的状态,均为使能或UP。

[FW]display ip-link

2023-02-26 13:51:30.490

Current Total Ip-link Number : 2

Name Member State Up/Down/Init

ISP1 1 up 1 0 0

ISP2 1 up 1 0 0

[FW]display policy-based-route rule all

2023-02-26 13:51:44.100

Total:3

RULE ID RULE NAME STATE ACTION HITS

-------------------------------------------------------------------------------

1 PC1_ISP1 enable pbr 86

2 PC2_ISP2 enable pbr 26

0 default enable no-pbr 1589

-------------------------------------------------------------------------------3.制造ISP1链路故障查看现象

[FW]display ip-link

2023-02-26 13:53:22.090

Current Total Ip-link Number : 2

Name Member State Up/Down/Init

ISP1 1 down 0 1 0

ISP2 1 up 1 0 0 4.PC1匹配默认路由从ISP2链路访问互联网

icmp VPN: public --> public ID: c487f23f2ea4220111563fb6450

Zone: trust --> untrust TTL: 00:00:20 Left: 00:00:20

Recv Interface: GigabitEthernet1/0/0

Interface: GigabitEthernet1/0/3 NextHop: 202.100.2.200 MAC: 00e0-fc05-091e

<--packets: 48 bytes: 2,880 --> packets: 48 bytes: 2,880

10.1.1.1:1[202.100.2.10:2049] --> 36.152.44.96:2048 PolicyName: PC1/2_Internet

icmp VPN: public --> public ID: c487f23f2eae7901a1663fb6387

Zone: trust --> untrust TTL: 00:00:20 Left: 00:00:20

Recv Interface: GigabitEthernet1/0/1

Interface: GigabitEthernet1/0/3 NextHop: 202.100.2.200 MAC: 00e0-fc05-091e

<--packets: 248 bytes: 14,880 --> packets: 248 bytes: 14,880

10.1.2.1:1[202.100.2.10:2048] --> 36.152.44.96:2048 PolicyName: PC1/2_Internet

1269

1269

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?