snort 实验

一、实验目的

1,掌握snort中conf文件的设置

2,理解var变量的意义

3,rules编写与应用

二、实验环境

kali 虚拟机 安装snort ip:192.168.5.147

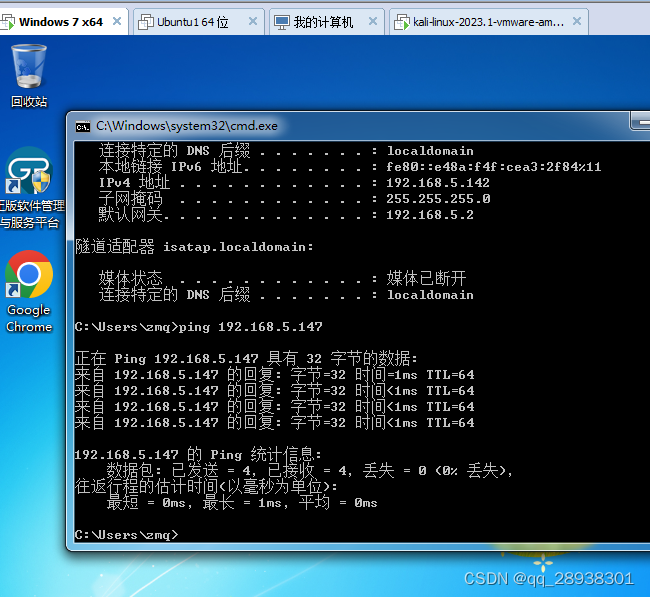

win7 发包测试 IP:192.168.5.142

三、实验过程

(前面已经用snort和社区版规则库安装)

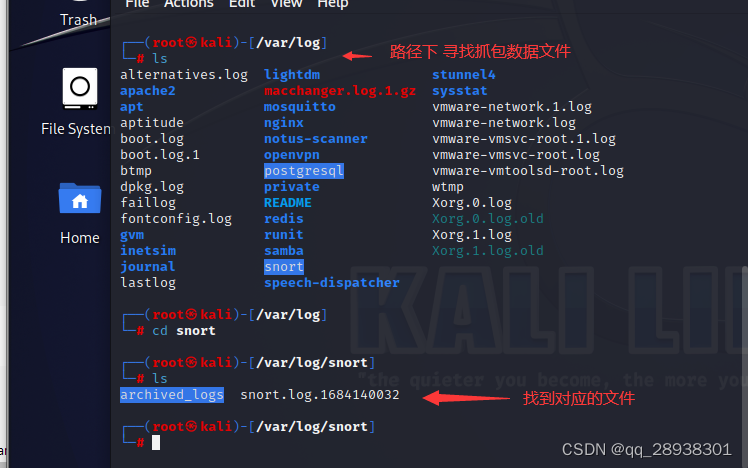

IDS 模式运行时会创建一些目录,本文配置文件储存在 /etc/snort 中(要先根据自己安装的设置进行路径定位),规则储存在 /etc/snort/rules中,日志粗存在 /var/log/snort 中,

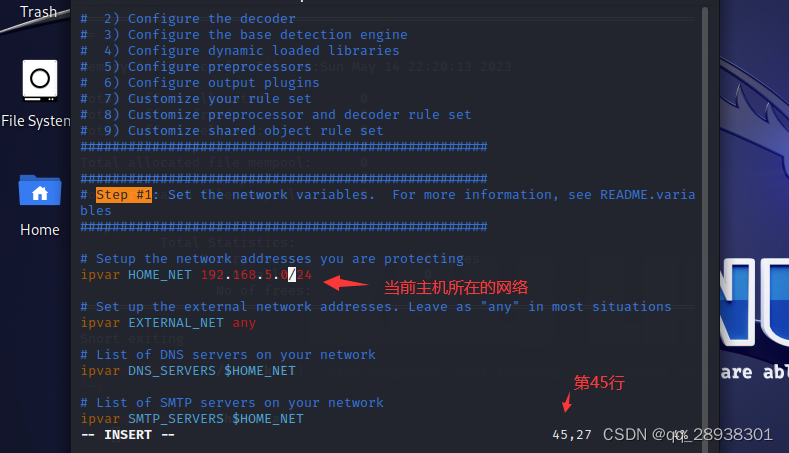

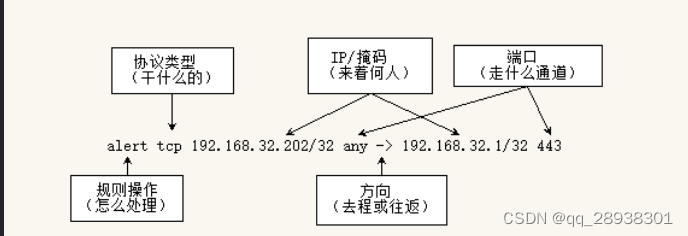

使用cd命令进入到snort路径后(/etc/snort)输入 vim snort.conf打开conf配置文件,按insert进入编辑模式效果如图1

图1 conf 配置文件

图1 conf 配置文件

了解各个变量所在的路径(如果发生文件错误时,可到相关路径下查看)

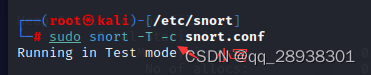

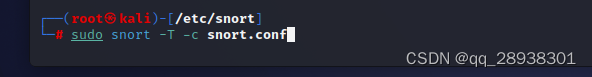

sudo snort -T -c /etc/snort/snort.conf

检测当前的规则配置是否成功

解决办法:首先下载一个规则包,我这边是先前下载好的,然后把它解压,把rules里面的文件,全部复制到snort\rules下面。或者直接在提示的路径下自行编写创建一个规则文件(写入适当的规则)

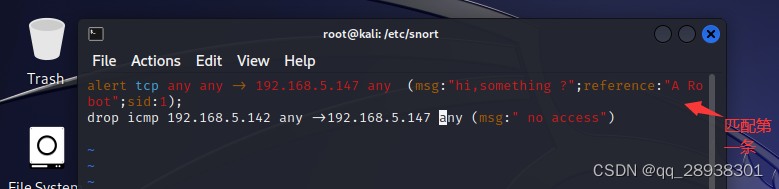

在local.rules文件中写入规则

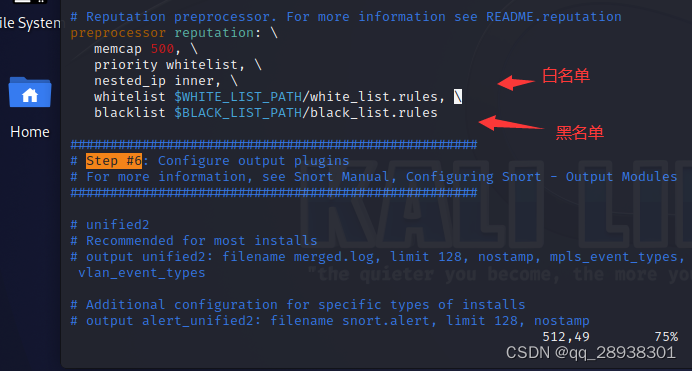

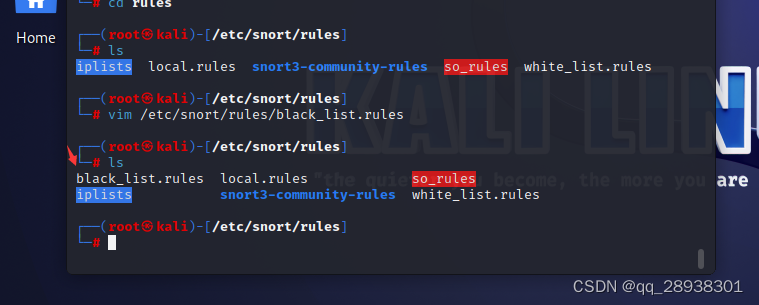

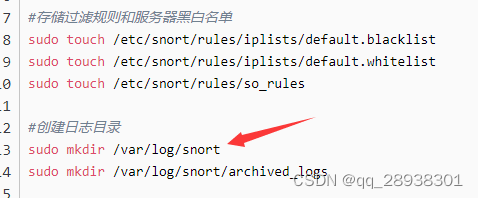

黑白名单建立

snort以IDS模式运行之后会遇到的第一个错误大概会是white_list.rules相关的,如果英文还可以的话可能会看出来这应该是白名单,那么相对应的肯定也会有黑名单的错误–black_list.rules

报的错大意是找不到黑白名单的文件,而在snort.conf文件中可以看到系统找寻的路径是在rules文件夹下,所以在rules文件夹内新建white_list.rules和black_list.rules即可,而以后如果要使用黑白名单的功能时只需对这两个文件进行写入即可。

还有一种是如果在当前实验中暂时不需要用到黑白名单,可以打开snort.conf文件注释掉其中white_list.rules和black_list.rules相关的代码(大概在513行),这种方法可能确实有效,但同时也意味着阉割了snort的黑白名单功能

配置完之后,可以通过命令查验当前路径(/etc/snort/下的conft 检查

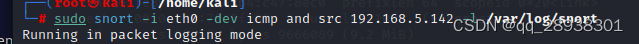

测试

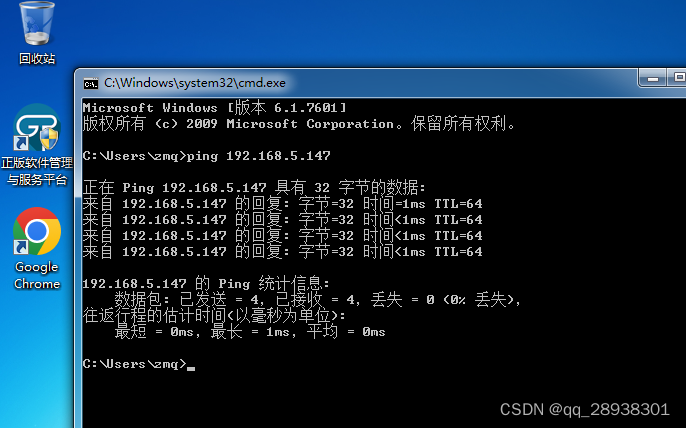

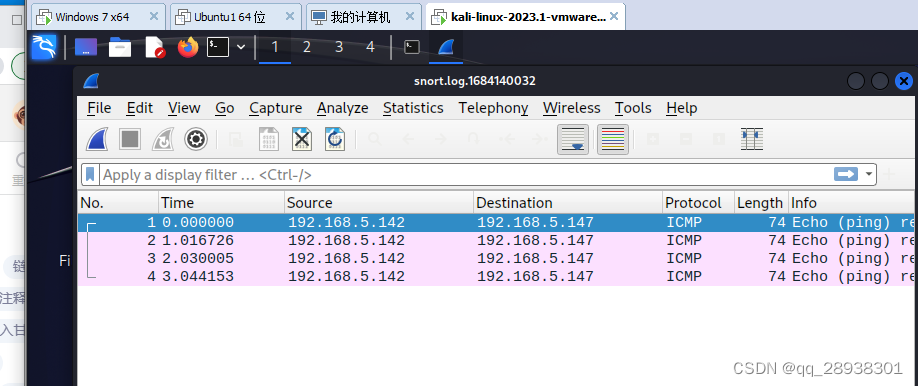

在另外的主机上ping snort 所在的kali

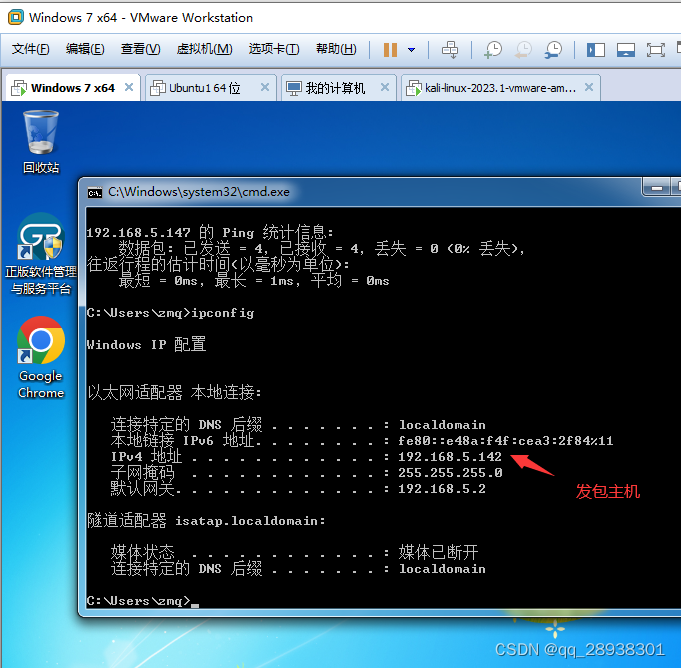

发包主机的地址信息

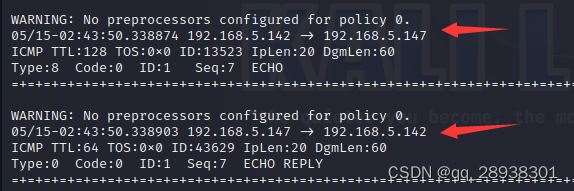

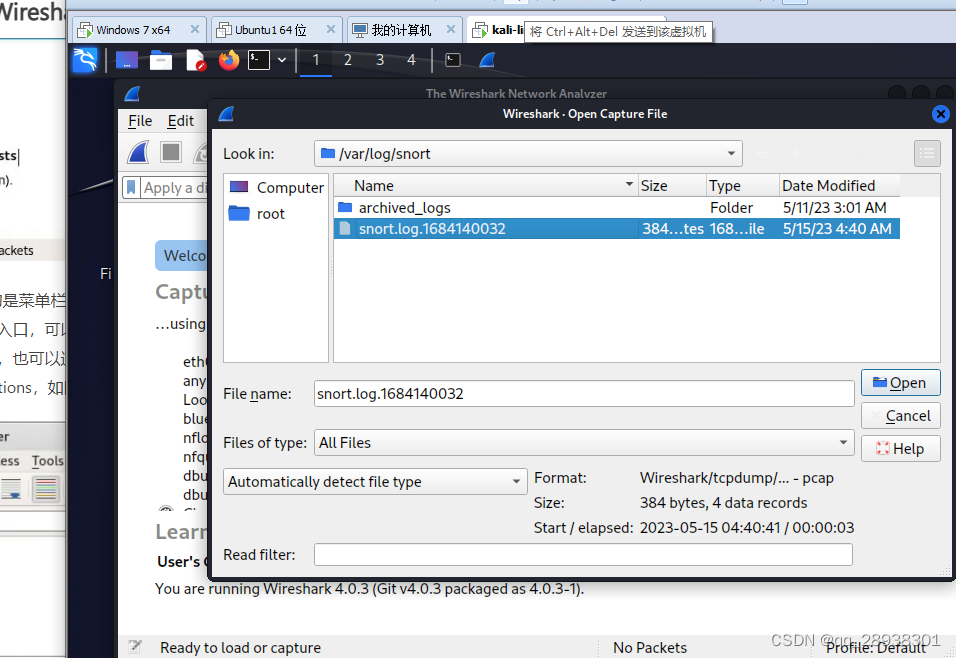

抓到的ping 包情况

停止 :ctrl+c (会延迟一定的时间打印报告)

以上有两条rules 当从192.168.5.142发ping 到192.168.5.147时,能通吗?

实际上是可以的(因为匹配到第一条,第二条没有起作用)

监听数据并保存(保存到指定路径)

注意:此处一般是在安装过程中创建文件

该实验主要介绍了如何在Kali虚拟机上配置Snort入侵检测系统(IDS),包括理解Snort的conf配置文件,设置var变量,编写和应用rules。实验中,遇到了关于white_list.rules和black_list.rules的错误,通过创建或注释相关文件解决了问题。在另一台Win7机器上向Kali发送ping包,Snort成功捕获了这些包,证明了配置的有效性。

该实验主要介绍了如何在Kali虚拟机上配置Snort入侵检测系统(IDS),包括理解Snort的conf配置文件,设置var变量,编写和应用rules。实验中,遇到了关于white_list.rules和black_list.rules的错误,通过创建或注释相关文件解决了问题。在另一台Win7机器上向Kali发送ping包,Snort成功捕获了这些包,证明了配置的有效性。

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?