-

第一步,先使用TrID工具识别出两个文件的类型:

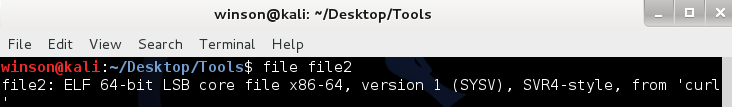

其中,ELF文件是Linux下的主要可执行文件。更加精确地分析可以使用linux下的file命令,看到是coredump文件:

至于什么是coredump,可以看这里 -

改后缀打开pcap文件,通过Ctrl+F找到server hello包里的session_id:

其中客户端(浏览器端)通过一个名为ssl_session_st的结构体存储SSL相关的密钥参数,其中ssl_session_st的部分数据结构表示如下:

-

使用C32Asm打开file2并搜索16进制:

查看到session-id,往前应该是0x00000020,表示长度为32,再往前应该就是master-key了:

-

-

拿到flag:

CTF-Stegano练习之隐写9

最新推荐文章于 2023-08-18 11:40:33 发布

4万+

4万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?