Ben Fortescue(2012)

背景:

- 传统QSS的每个参与者收到的share的大小一定大于等于秘密的大小,最优的情况是相等,但是这种要求会使得通信过程中存在大量损耗,还需要耗费储存空间。

- 量子数据传输贵,难以处理;经典数据易于传输、储存、接收。

主要贡献:提出一种新的QSS框架,结合ramp QSS,ramp CSS和混合秘密框架,使得量子share和经典share的大小都最小。

(1)ramp QSS(k,L,n)

定义ramp QSS:

(1)当x<k-L时,参与者没法得到任何信息,forbidden

(2)当k-L<x<k,可以得到部分信息,intermediate

(3)当x>k时,可以重建秘密,authorized

当L=1时,变为普通QSS。

减少量子share的大小:编码s-qubit的信息,share大小为s/L-qubit,但会存在一定的信息泄露。

ramp CSS可以计算判断这些信息泄露是否是可以接受的。

(2)混合框架 HQSS ![]()

将EQS用QSS分发给量子参与者,将CK用CSS分发给经典参与者。

加入经典信息的好处:经典信息更容易传输,储存和处理;允许不具备处理量子状态的参与者加入。

经典传输协议:

- Alice通过对联合量子系统的本地测量,将未知的量子态φ传输到Bob(Alice与Bob共享一个最大纠缠态)。

- Alice将经典信息C发送给Bob,Bob执行以C为条件的秘密信息重建。

CK加密:可用最小为 bit的密钥CK,安全加密大小为d-qubit的量子状态。

加密方法:![]() ,

,![]() ,其中k,l是从0~d中随机挑选的,是EQS的2位密钥CK。

,其中k,l是从0~d中随机挑选的,是EQS的2位密钥CK。

结论1:混合(k,n)最少只需要(2n-2k+1)个量子share,剩下的都是经典share。

证明思路:![]() ,又因为不可克隆定理,

,又因为不可克隆定理,![]() ,联合得到

,联合得到![]() ,即量子share的个数最少为(2n-2k+1)个。

,即量子share的个数最少为(2n-2k+1)个。

总量子通信量:![]()

量子share的个数:2n-2k+1

密钥大小:![]()

综上,HQSS可以减少量子share的数量,但不能减少量子share的大小。

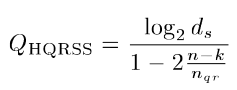

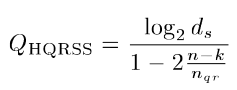

(3)HRQSS ![]()

结论2:当量子秘密大小为 时,量子share的大小:

证明思路:

根据RQSS中,编码 大小的信息,share的大小为

![]()

![]() ,又因为不可克隆定理,

,又因为不可克隆定理,![]() ,取等号时,

,取等号时,![]() ,

,![]() ,将L的值带入上式share大小,即可得到

,将L的值带入上式share大小,即可得到

根据上式,当 增大时,

减小,因此当

时,量子通信量取得最小值,即:

![]()

量子share的个数:n

密钥大小:![]()

当 时,Q取最大值,其大小与(2)中大小相同,因此可说明本框架比(2)框架的cost小。

综上,HRQSS没有减少量子share的数量,但减少了量子share的大小。

应用:当大部分参与者都只能处理经典信息时,使用数量少,但是大小大的share;

当大部分参与者都可以处理量子信息,但信息处理和储存能力弱时,使用数量多,但是大小小的share。

(4)综合量子share和经典share

结论3:authorized的集合可以通过将原本的秘密状态φ,更换恢复成状态φ'。

设纯态QSS的秘密φds大小为ds,forbidden集合为F。则不是authorized的集合(F)的补集(F')一定是authorized的。

所以,F'可以替换将秘密状态φds替换为同样大小的φds'。通过挑选适合的L个参与者Pa,并将这个参与者的share(dq, dc)给F,则新生成的Fpa集合是authorized的,并且可以恢复出新秘密φds'。

结论4:确定完美的QSS需要满足的条件,秘密大小ds,经典share大小dc,量子share大小d:

![]()

证明思路:

用量子状态传输 bit的经典信息时,需要量子状态的大小大于d。

因此,一个大小为dq的量子状态,最多可以传输 bit经典信息。

总的通信量 = 经典share(![]() )+量子share(dq)=

)+量子share(dq)= ![]()

因为,总通信量需要比原始秘密信息![]() 大,则可推出

大,则可推出![]() 。

。

note:传统CSS不能用于目前的框架:

密钥CK的大小:![]()

CSS框架中经典share的大小:![]()

根据经典share的大小 ≥ 总秘密大小,应该存在 ![]()

然而dq一定大于0,根据结论4,上述不等式无法成立,因此说明传统CSS不能应用于目前的框架,于是使用rampCSS。

(5)双ramp的最优框架HRQSS

HRQSS:使用CK加密量子秘密,然后分别使用ramp QSS和ramp CSS分发EQS和CK。

定义最优框架:如果最大的量子share已经是可能的最小的,并且给定量子share的大小,经典share的也是最小的,则说明这个框架是最优框架。

note:本文中的所有经典share彼此 相等,量子share彼此相等。

按理来说,如果QSS和CSS都是ramp的,则参与者的某些子集将具有与两者有关的部分信息,则可以得到部分与秘密有关的信息,但是在接下来的说明中,我们将证明,事实上并不会能得到跟秘密有关的信息。

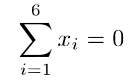

-- 考虑(n, n):

(n, n)ramp CSS:当秘密大小为d时,(n-1)个share的值随机选取,但最后一个share的取值,需要使得所有share的和模d的值,等于秘密的大小,即知道n-1个share相当于知道最后一个share,n-1个share即可得到关于密钥的全部信息。

用经典加密协议用2-bit的Ki对每个qubit加密,将每个加密的qubit分给不同的参与者i,然后将相关的密钥Ki用(n-1, n-1)CSS框架分发给n-1个参与者。

总的量子通信量 = 秘密的大小n-qubit

总的经典通信量 = 2(n-1)-bit,n-1个参与者,每个参与者收到2个经典bit。

符合(4)中提出完美框架应满足的不等式,,所以是完美的。

该框架下,经典share的大小是2(n-1),比起之前的2n,少了2-bit。

-- 考虑(n-1, n):

(n,n)适用于简单情况,比较特殊,没法推广到普遍。下面提出(n-1, n)。

该框架下,参与者收到的经典信息与收到的量子qubit无关,所以并不会得到与量子秘密有关的信息。

定义code space:

|s:t>为秘密量子态的特征向量。

定义n-qubit(=2m)的特征向量为可以表示为:

![]()

稳定子:![]()

![]()

定义code space:  ,当sk,tk=0时,说明稳定子测量结果为1。

,当sk,tk=0时,说明稳定子测量结果为1。

当如秘密量子态中有一位丢失,剩下的参与者将用一个新的任意状态的quibit加在丢失的位上,然后用稳定子X和Z分别测量整个状态,如果测量结果不为1,说明替换的qubit不对,通过对新的量子位执行X/Z操作可以纠正错误。

我们想要结合code space加密秘密量子态,将Pauli门Bpq应用于|s:t>可以得到:

![]()

则p,q是用来加密的两位经典bit,对每一位qubit的加密密钥为 ,总密钥为:

![]()

加密方法:![]() ,

,![]() ,

,![]()

类比code spce:,稳定子

p,q的取值分别有 种,则一共有

种

![]()

原来CK的个数是2^2n-2,现在每四个的结果是相同的,比如,B00×B00=B00,B10×B10=B00,B01×B01=B00,B11×B11=B00,所以原来的数目除以4,也就是2^2n-2-2,即2^2(n-2),所以密钥CK的大小是2(n-2)-bit,可以用于(n-2)-qubit的量子秘密。

构建最优HRQSS:

将2(n-2)bit的经典信息CK用RCSS(n-3,n-3)框架分发出去,每个参与者收到n-3-bit。密钥p和q的长度均为n-bit,但携带有关EQS的n-2-bit的信息。

pq对称,所以下面只描述考虑p的情况:

(n-1,n):n-1个参与者可以得到完整信息,n-2个参与者只能得到2-bitCK中一位的信息,少于n-2个参与者将得不到任何信息。参与者需要有与对应的量子share对应的密钥信息,才能获得关于秘密的部分信息。

① n=4 时(因为n-3≥1,所以n最小为4),2个参与者合作没法得到秘密信息

分发者生成一个1-bit的信息z,根据一个随机序列,![]() (序列满足一定的条件),向每个参与者k分发

(序列满足一定的条件),向每个参与者k分发 ,比如,参与者1收到p1+z,参与者2收到p4+z。

因为参与者不知道z的取值,所以没有人知道自己手里的p的值,唯一能知道的信息是,因为累加z的和为0,参与者2,3可以知道其他人的bit和和他们的bit和是相同的。

下面我们需要证明参与者根据手里拥有的qubit与bit,是无法得到跟秘密有关的信息的。

![]() ,可以保证参与者手里无法同时拥有对应qubit和密钥,比如参与者1和2手里拥有qubit1,2,经典bit p1,p4,则

,可以保证参与者手里无法同时拥有对应qubit和密钥,比如参与者1和2手里拥有qubit1,2,经典bit p1,p4,则![]() ,qubit1和2对应的密钥没法同时得到,所以没法得到完整的秘密信息。

,qubit1和2对应的密钥没法同时得到,所以没法得到完整的秘密信息。

* 三个参与者时,可以得到2-bit的密钥,所以可以恢复完整信息。

② n=6 时,4个参与者合作没法得到秘密信息

经典信息大小为n-2=4bit,每个参与者收到n-3=3个bit,分别为xk,yk,sk,满足  ,y没限制,

,y没限制, ,如果参与者在这三个bit的基础上,可以确定密钥pi,则可以得到秘密有关的信息。

,如果参与者在这三个bit的基础上,可以确定密钥pi,则可以得到秘密有关的信息。

通过列举分析四个参与者相邻,三个参与者相邻,两个参与者相邻,四个参与者均不相邻四种情况,分析出每种情况下,参与者i虽然知道xi,yi,但没法根据si得到对应的pi,也就是虽然拥有相应的qubit,但不具有全部对应的密钥,也就不可能恢复出秘密。

* n-1=5个参与者,可以得到4-bit的密钥,因此可以恢复完整秘密。

综上,我们可以得到,对于任意2n qubit,都可以建立(n-1, n)框架,使用的ramp CSS相对于传统CSS,可以减少2-bit,但是当n越来越大时,优势越不明显。

总结:

本文的思路可以归纳为,给定HRQSS,讨论框架需要满足的条件,然后寻找适合的RCSS框架,RCSS框架的建立可以简化为讨论密钥p,q,通过对密钥p,q进行一定的操作,使得参与者不能直接知道密钥的值,只有知道操作的规则才可以还原出密钥的值,其次密钥的分发也需要保证同一个参与者不会拥有对应的qubit和pq,保证少于规定参与者,是无法恢复出原始秘密的。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?