[HCTF 2018]WarmUp

打开题目,查看源代码

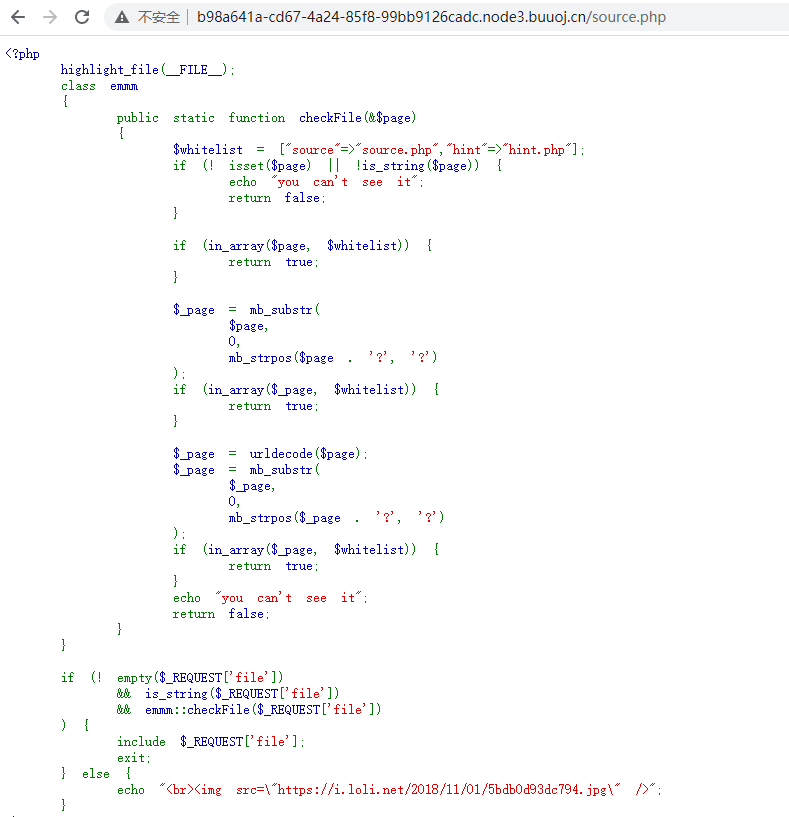

在代码中发现了hint.php,打开查看,发现flag所在位置。

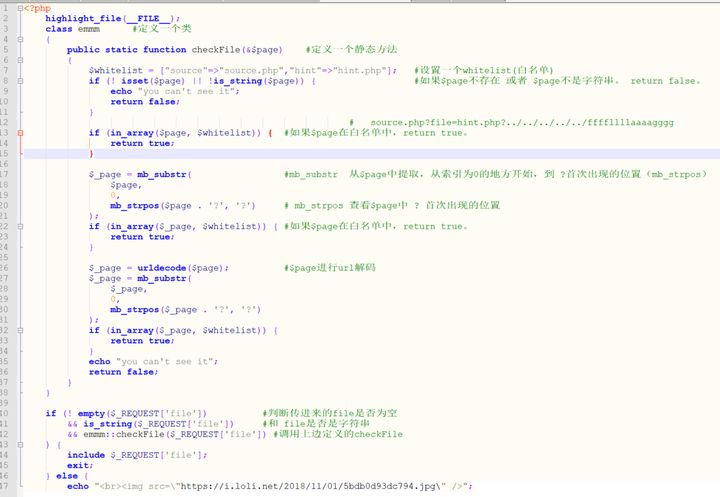

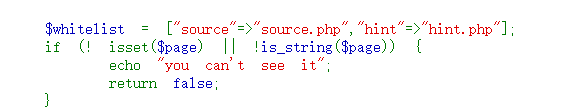

ok,返回审计代码,如下图

重点,一个这里

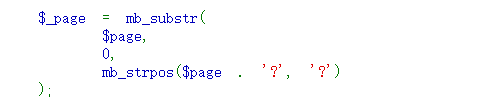

另一个就是这里。 就是提取 $page中 从索引0开始,一直到 第一次出现 ? 的位置。

就是说,不管我们输入的是 back.php?XXXXX 还是back.php?back 都只会输出 back.php

如果代码看不懂,你也能够做出来,只要你碰巧看过CVE-2018-12613 的利用方式。

1342

1342

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?