反无限debugger

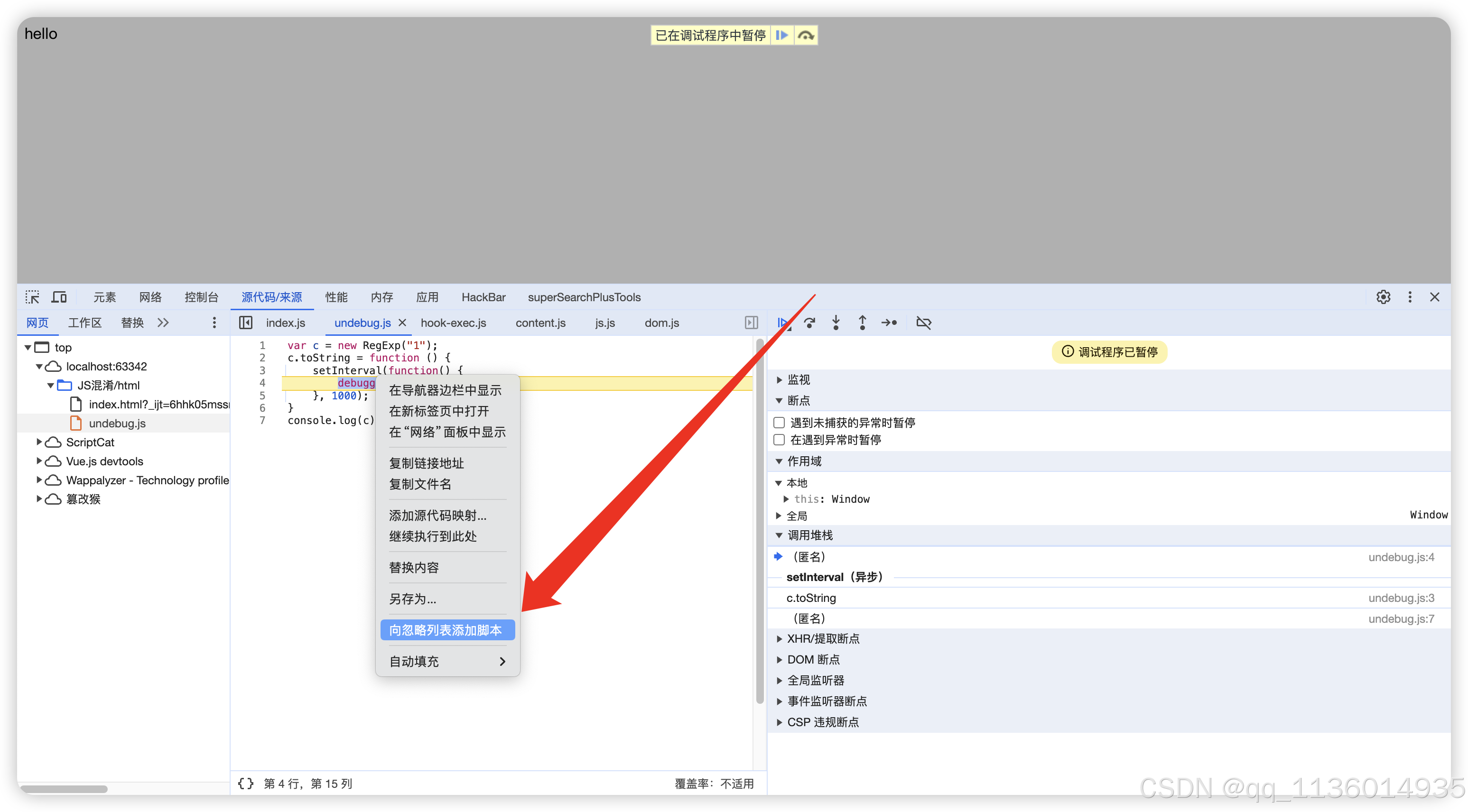

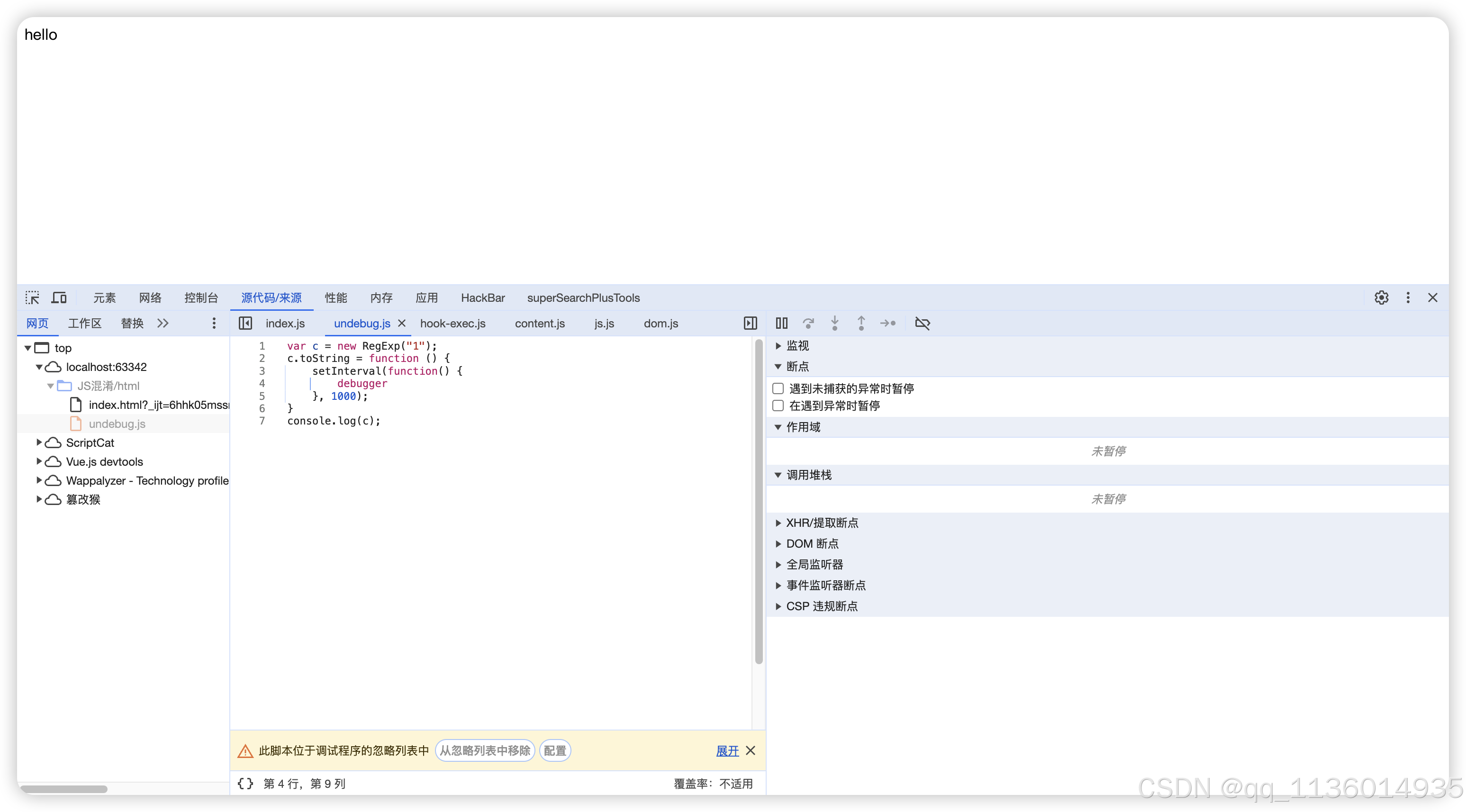

这里还提一个chrome的小tips,以无限debugger的测试页面为例

打开f12,在源代码/来源中选中debugger字符,右击选择向忽略列表添加脚本

这个时候我们调试代码,将不会被debugger阻断

防止改包方式

主要是这么几个方面

1. 请求参数和路径的加密(靶场未实现)

-

如果原始请求是GET请求,或防止访问者获取请求路径,通常会将用户实际的请求路径和GET请求参数封装都封装为POST请求的请求体,通过加解密网关再还原为原始GET请求传入后端分布式服务上。 在APP中比较常见。

表现的形式通常为: 抓包后发现访问任何功能都是同一路径,并且请求全为密文

2. 请求体的加密

- 这类在纯web中最常见, 通常仅仅加密接口请求的请求体内容,但有以下几类加密问题。

本文探讨了JavaScript逆向工程中的防止改包方法,包括请求参数加密、请求体加密和签名验证。同时,介绍了测试思路,如寻找入口、调试分析和模拟执行,并详细讲解了各个步骤。此外,还提到了全局搜索指定参数、调用分析和Hook等技术在实战中的应用。

本文探讨了JavaScript逆向工程中的防止改包方法,包括请求参数加密、请求体加密和签名验证。同时,介绍了测试思路,如寻找入口、调试分析和模拟执行,并详细讲解了各个步骤。此外,还提到了全局搜索指定参数、调用分析和Hook等技术在实战中的应用。

订阅专栏 解锁全文

订阅专栏 解锁全文

2004

2004

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?