作为小白的我,自从入了ctf的坑就再也没爬起来过,从无到有实在是很辛苦。仅以此片纪念我的青春。

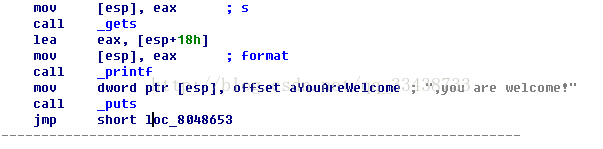

直接进入正题。这是个很明显的32位的格式化字符串漏洞。

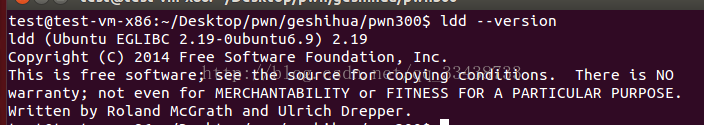

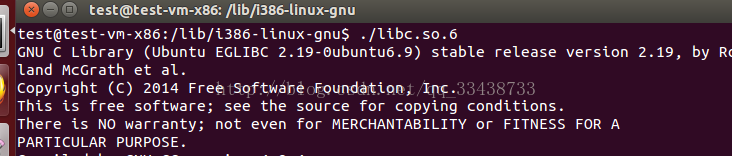

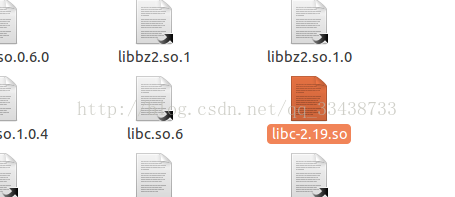

上手就先leak出libc地址,求偏移得到system地址,(我也忘了有没有给lib库,反正我是在本地调试,拿自己的lib库。Ps:在本地可以通过./libc.so.6或者ldd --version 查看libc的版本号,作为新手还是上两张图吧。)

可以看到我的是2.19,注意下路径

至于什么是格式化字符串漏洞,大家可以参考这篇文章

本文介绍了CTF新手如何理解并解决32位格式化字符串漏洞。通过本地调试,作者展示了如何泄露libc地址,找到system函数,以及利用格式化字符串漏洞控制程序流程。尽管没有直接返回地址的控制,但通过多次尝试和调整写入字节数,最终实现了系统shell的获取。文章强调了实际操作中的环境差异和不断试错的重要性。

本文介绍了CTF新手如何理解并解决32位格式化字符串漏洞。通过本地调试,作者展示了如何泄露libc地址,找到system函数,以及利用格式化字符串漏洞控制程序流程。尽管没有直接返回地址的控制,但通过多次尝试和调整写入字节数,最终实现了系统shell的获取。文章强调了实际操作中的环境差异和不断试错的重要性。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

3626

3626

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?