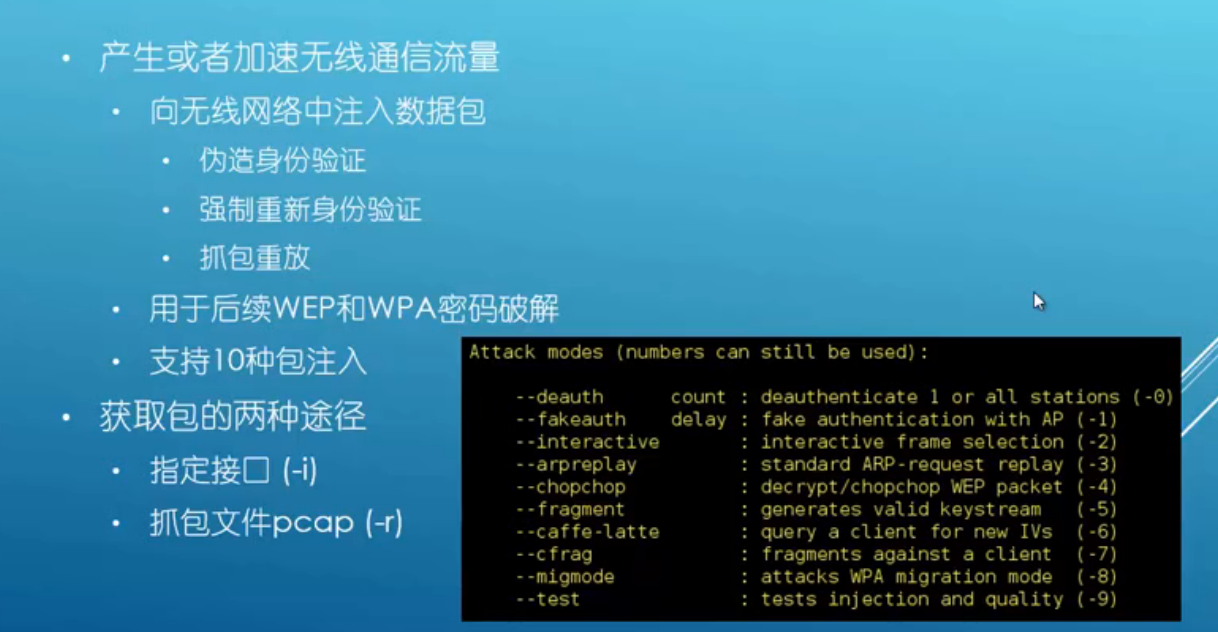

主要功能是产生交通aircrack-ng以后使用的破解WEP和WPA-PSK钥匙。有不同的攻击可能导致deauthentications捕捉WPA握手数据的目的,假冒认证、交互式数据包回放,手工ARP请求注入和广播ARP请求回注。与packetforge-ng工具可以创建任意帧。

这是aireplay的官网:http://www.aircrack-ng.org/doku.php?id=aireplay-ng;

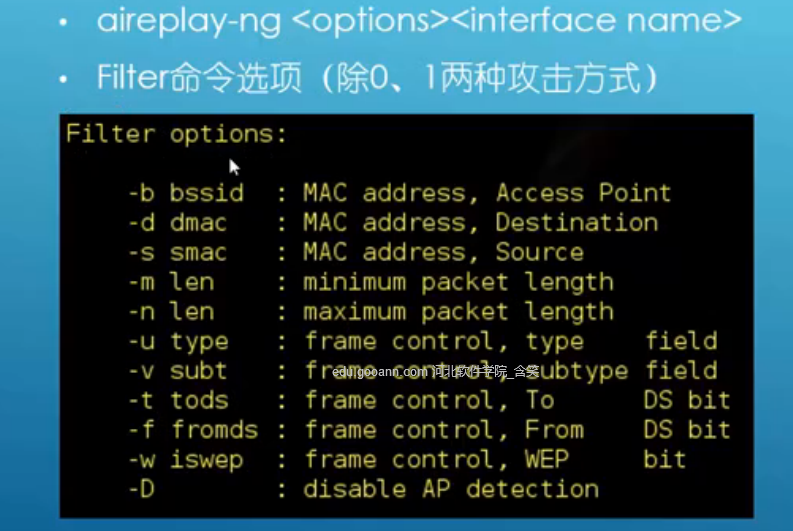

我们再看一下筛选的选项:

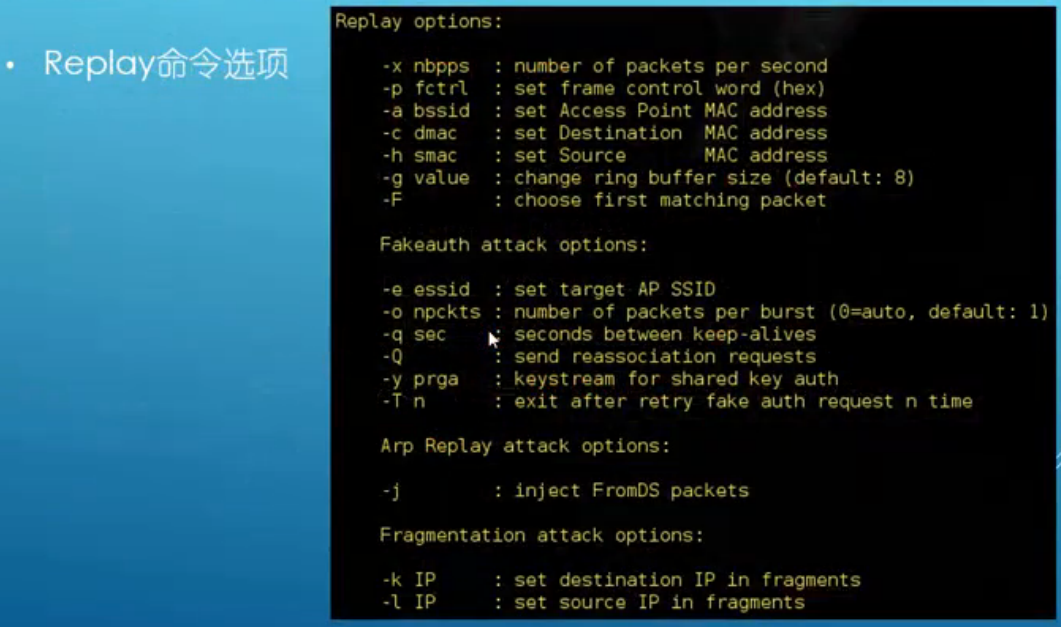

再看一下重放的选项:

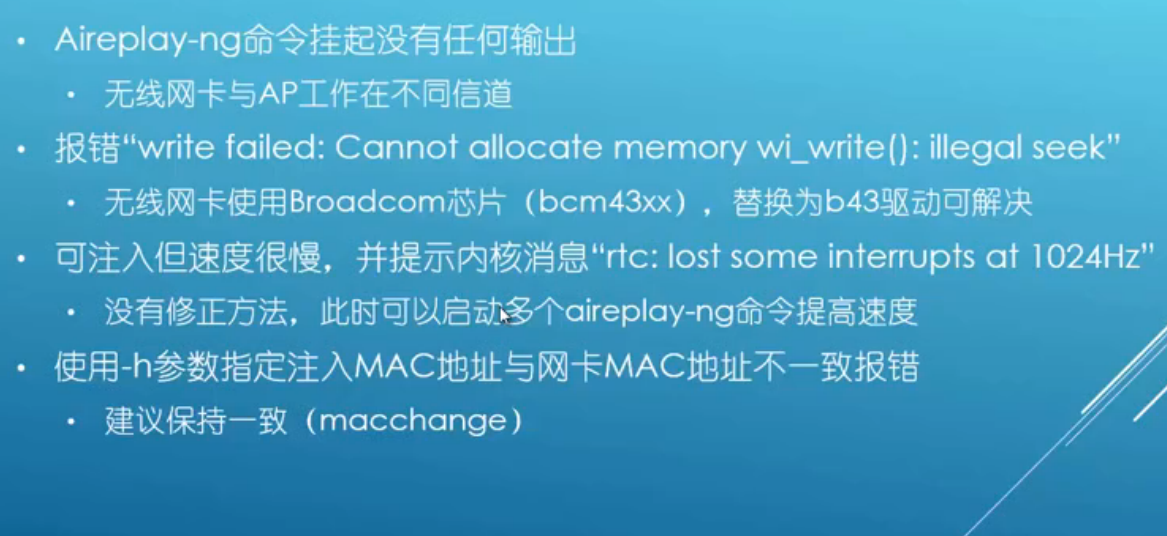

AIREPLAY-NG排错:

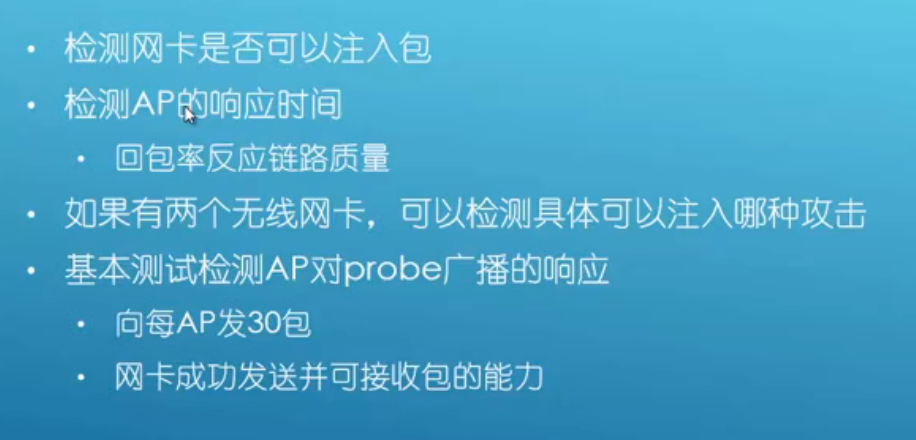

在注入之前可以做如下检测:

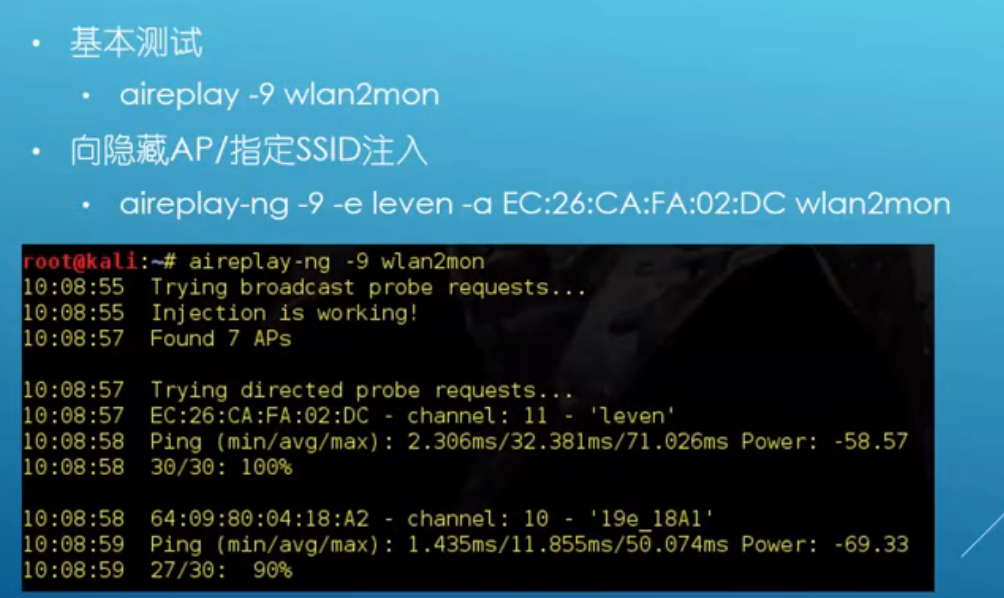

下面开始AIREPLAY-NG包注入测试的演习:

这里多测试几次,因为有可能抓不到;-e指的是ESSID,就是wifi名。

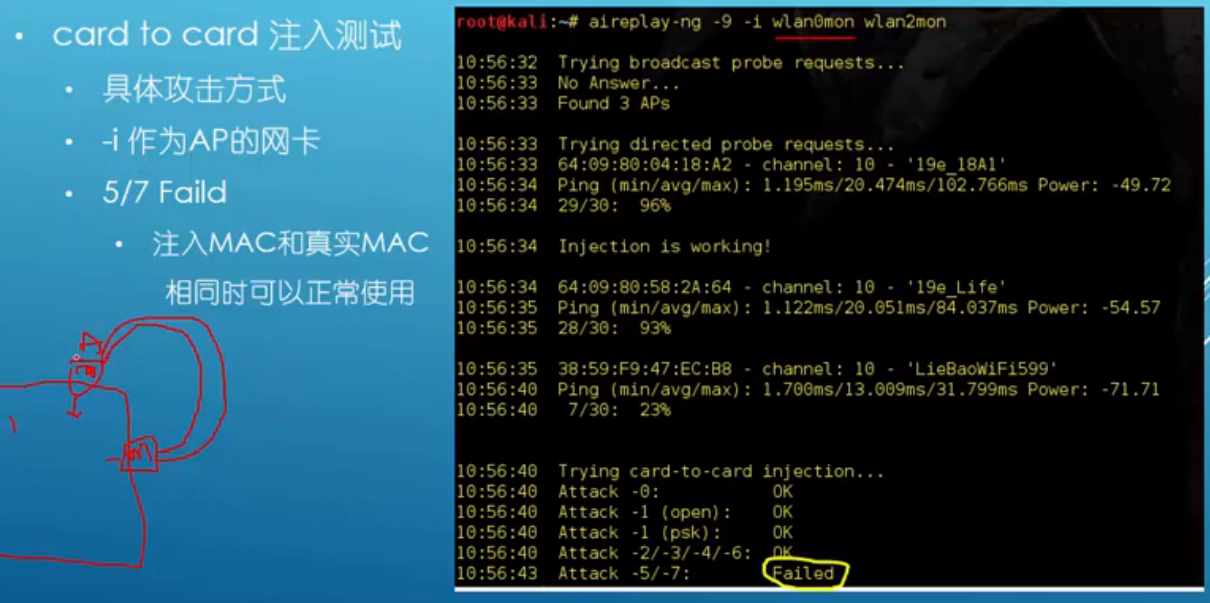

如果你有两个网卡,可以做card to card检测,这种检测更加准确。一个网卡去发包,发到另外一个网卡,如果收到,则证明可以发这种包。

可以看到,只有5号和7号包falied。一定要保证指定注入MAC地址和网卡MAC地址一致。

kali无线渗透之aireplay-ng

最新推荐文章于 2024-06-03 15:25:54 发布

2926

2926

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?