**

VulnHub-TopHatSec: Freshly-Walkthrough

**

靶机地址:https://www.vulnhub.com/entry/tophatsec-freshly,118/

靶机难度:初级(CTF)

靶机发布日期:2015年2月18日

靶机描述:

这项挑战的目标是通过网络闯入机器并找到隐藏在敏感文件中的秘密。如果可以找到秘密,请给我发送电子邮件进行验证。😃

您可以使用几种不同的方法。祝好运!

目标:得到root权限

作者:大余

时间:2020-02-04

请注意:对于所有这些计算机,我已经使用VMware运行下载的计算机。我将使用Kali Linux作为解决该CTF的攻击者机器。这里使用的技术仅用于学习教育目的,如果列出的技术用于其他任何目标,我概不负责。

一、信息收集

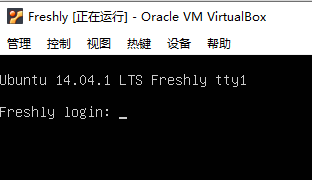

我们在VM中需要确定攻击目标的IP地址,需要使用nmap获取目标IP地址:

我们已经找到了此次CTF目标计算机IP地址:192.168.56.137

nmap扫出80、443、8080端口开放着…

直接nikto漏扫…

发现了/login.php和/phpmyadmin/目录…访问…

使用admin默认账号密码失败…

我尝试sql注入输入' or 1=1 -- - 发现输出1,说明成功登陆了…存在SQL注入漏洞…

命令:sqlmap -u "http://192.168.56.137/login.php" --form --level 3 --dbs

命令:输入user=1*&password=1&s=Submit

发现WordPress8080库…

命令:sqlmap --url "http://192.168.56.137/login.php" --data "user=1*&password=1&s=Submit" --smart --batch --dump -T users -D wordpress8080

找到wordpress的用户名和密码:SuperSecretPassword

登陆http://192.168.56.137/login.php没成功…

前面nmap发现还有个8080开放着…是wordpress框架…

都知道wordpress都存在wp-login.php目录登陆页面…

二、提权

使用admin/SuperSecretPassword成功登陆…

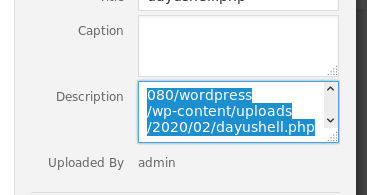

到这里就很简单了,直接上传shell或者改模板即可…

这里我就不多介绍了,前面至少讲了10多次的文件上传文章…

直接su提权即可…

成功提权…

这里肯定还有很多种方法提权…这里还有几个用户没参与进来…还有对8080端口进行nikto后,还存在http://192.168.56.137:8080/img/目录,下面很多文件…还有80页面的GIF图也可以分析…mysql数据库底层也没查看…主要今天太累了,连续肝了三台靶机…休息了…

由于我们已经成功得到root权限,因此完成了简单靶机,希望你们喜欢这台机器,请继续关注大余后期会有更多具有挑战性的机器,一起练习学习。

如果你有其他的方法,欢迎留言。要是有写错了的地方,请你一定要告诉我。要是你觉得这篇博客写的还不错,欢迎分享给身边的人。

7586

7586

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?